Kategorien:

Die 3 2 1 regel backup einfach erklärt

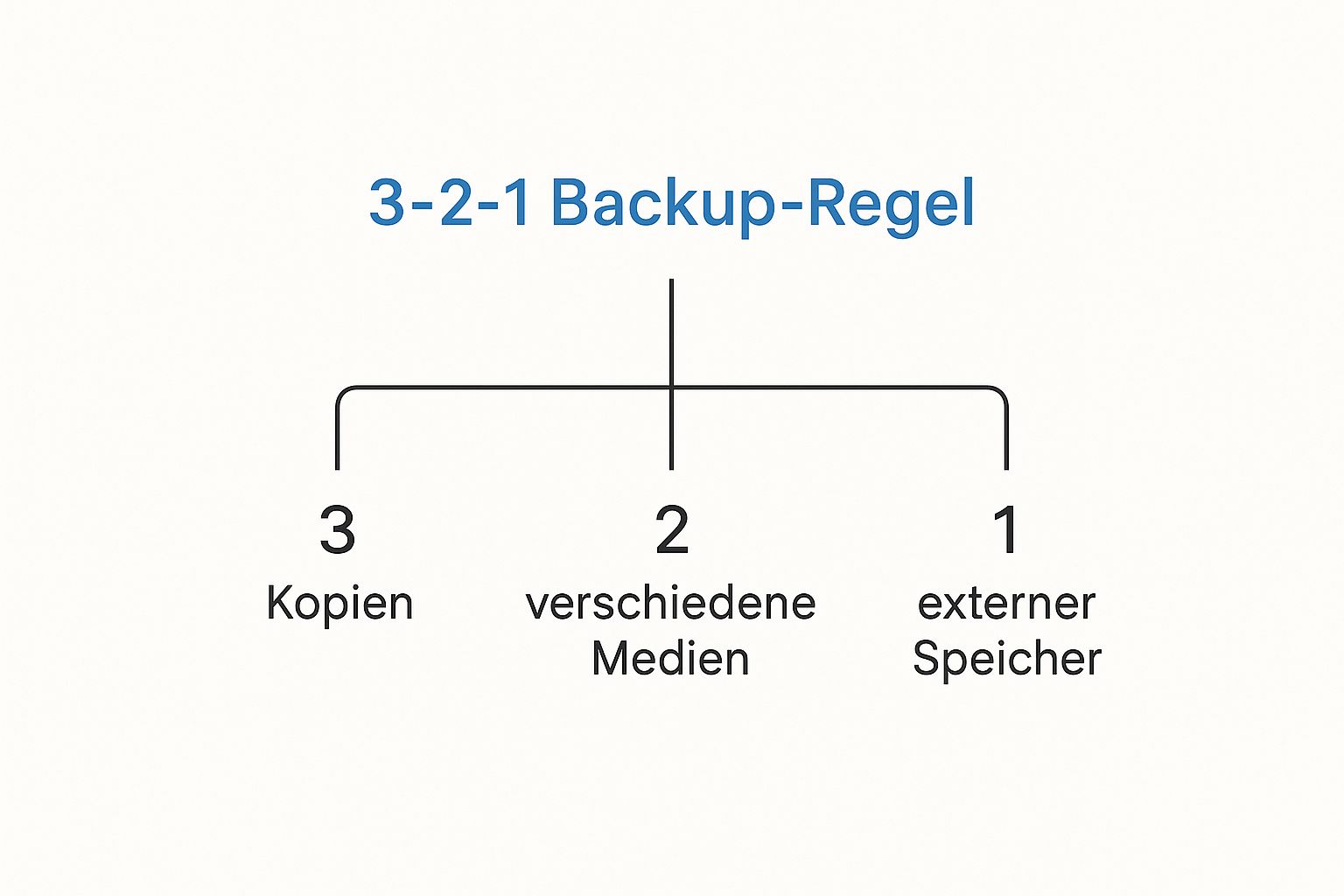

Die 3-2-1-Backup-Regel ist eine seit Jahren bewährte Strategie in der Datensicherung, die dafür sorgt, dass Ihre Daten selbst bei einem kapitalen Systemausfall wiederherstellbar bleiben. Das Prinzip ist genial einfach: Man sollte immer drei Kopien seiner Daten auf zwei unterschiedlichen Medientypen speichern, wobei eine Kopie extern, also „offsite“, aufbewahrt wird. Diese Methode ist so etwas wie der Goldstandard – für Privatpersonen genauso wie für Unternehmen.

Warum eine backup-strategie überlebenswichtig ist

Stellen Sie sich das mal vor: Ihr Firmenrechner startet plötzlich nicht mehr. Oder schlimmer, eine Ransomware verschlüsselt über Nacht all Ihre Geschäftsdaten, Kundendateien und Buchhaltungsunterlagen. Da macht sich schnell Panik breit. Genau hier kommt die 3-2-1-Backup-Regel ins Spiel. Sie ist Ihre Versicherung gegen den digitalen Super-GAU und verhindert, dass ein einzelner Fehlerpunkt zum Totalverlust führt.

Statt einer trockenen Definition lässt sich die Regel am besten als ein einfaches, aber extrem wirkungsvolles Sicherheitsnetz beschreiben. Denken Sie an die wichtigsten Dokumente in Ihrem Leben: Wahrscheinlich haben Sie das Original, eine Kopie im Tresor zu Hause und vielleicht eine weitere bei einem Notar oder Anwalt hinterlegt. Die 3-2-1-Backup-Regel überträgt dieses altbewährte Prinzip auf Ihre digitalen Schätze.

Der goldstandard der datensicherheit

Diese Methode hat sich nicht ohne Grund als De-facto-Standard in der IT-Sicherheit etabliert. Sie schützt nämlich vor einer ganzen Reihe von Risiken, die eine einzelne Sicherung niemals abdecken könnte.

Dazu gehören Bedrohungen wie:

- Hardware-Ausfälle: Eine Festplatte kann jederzeit den Geist aufgeben. Wenn das Original und das lokale Backup auf demselben Gerät oder am selben Ort liegen, ist alles weg.

- Menschliche Fehler: Das versehentliche Löschen von wichtigen Dateien gehört zu den häufigsten Ursachen für Datenverlust.

- Lokale Katastrophen: Ein Feuer im Büro, ein Wasserschaden oder auch ein Diebstahl können alle Geräte an einem einzigen Standort auf einen Schlag vernichten.

- Cyberangriffe: Moderne Ransomware ist clever. Sie verschlüsselt nicht nur Ihre primären Daten, sondern sucht gezielt nach angeschlossenen Backup-Laufwerken und kompromittiert diese ebenfalls.

Die Logik hinter der 3-2-1-Regel ist bestechend simpel: Durch die Verteilung der Datenkopien auf verschiedene Medien und Standorte wird das Risiko eines Totalverlusts drastisch minimiert. Die Frage ist nicht, ob ein System ausfällt, sondern nur, wann.

Letztendlich bewahrt diese Strategie jeden – vom Freiberufler bis zum mittelständischen Unternehmen – vor einem katastrophalen Datenverlust. Es geht dabei weniger um komplizierte Technik, sondern um eine klare, umsetzbare Logik. Sie bildet das Fundament für eine widerstandsfähige IT und sorgt dafür, dass Sie im Ernstfall nicht mit leeren Händen dastehen, sondern schnell wieder arbeitsfähig sind.

So funktioniert die 3-2-1-Regel in der Praxis

Das Geniale an der 3-2-1-Backup-Regel ist ihre bestechende Einfachheit. Sie spannt ein mehrstufiges Sicherheitsnetz auf, das Ihre Daten gegen so ziemlich jedes denkbare Desaster wappnet. Schauen wir uns die drei Bausteine mal Schritt für Schritt an, um zu verstehen, wie sie zusammen ein lückenloses Schutzschild gegen Datenverlust bilden.

Die folgende Grafik zeigt wunderbar, wie die einzelnen Komponenten der Regel ineinandergreifen und warum jede einzelne für eine umfassende Backup-Strategie so wichtig ist.

Wie man sieht, geht es bei der 3-2-1-Regel darum, durch clevere Kombination von Kopien, Medien und Standorten maximale Redundanz und damit Sicherheit zu schaffen.

Der erste Pfeiler: Drei Datenkopien

Alles fängt mit der Zahl Drei an. Diese simple Vorgabe besagt: Zusätzlich zu Ihren Originaldaten sollten Sie immer zwei weitere Sicherungskopien parat haben. Warum das so wichtig ist? Ganz einfach: Eine einzige Sicherung ist trügerisch. Was passiert, wenn genau dieses eine Backup-Laufwerk zeitgleich mit Ihrem Hauptsystem den Geist aufgibt? Das klingt unwahrscheinlich, aber ein Blitzeinschlag mit Überspannung kann genau das bewirken.

Die Idee dahinter ist simple Redundanz. Fällt eine Kopie aus oder wird beschädigt, haben Sie immer noch zwei weitere in der Hinterhand. Diese dreifache Absicherung minimiert das Risiko eines Totalverlusts ganz erheblich und bildet die erste und wichtigste Verteidigungslinie Ihrer Datensicherungsstrategie.

Der zweite Pfeiler: Zwei verschiedene Speichermedien

Der nächste logische Schritt – die Zwei – kümmert sich um die Vielfalt Ihrer Speichermedien. Es wäre nämlich ziemlich riskant, alle Ihre Datenkopien auf demselben Medientyp zu lagern. Stellen Sie sich vor, all Ihre Backups liegen auf externen Festplatten derselben Baureihe und ein Produktionsfehler macht die ganze Serie unbrauchbar.

Um genau dieses Klumpenrisiko zu vermeiden, schreibt die Regel vor, die Kopien auf mindestens zwei unterschiedlichen Arten von Speichermedien abzulegen.

- Medium 1 (lokal): Das kann eine interne Festplatte in einem Server sein, ein lokales NAS-System (Network Attached Storage) oder auch eine schnell greifbare externe Festplatte.

- Medium 2 (extern/Cloud): Die zweite Kopie sollte auf einem komplett anderen Medium liegen. Ideal dafür ist die Cloud. Erfahren Sie mehr über die Vorteile und die Funktionsweise von Online-Cloud-Backup-Lösungen, um diesen Schritt optimal umzusetzen.

Diese Diversifizierung schützt Sie vor technischen Ausfällen, die nur einen bestimmten Medientyp betreffen, und macht Ihre gesamte Backup-Architektur deutlich widerstandsfähiger.

Der dritte Pfeiler: Eine externe Kopie

Die Eins ist vielleicht der wichtigste, aber leider auch der am häufigsten vernachlässigte Teil der Regel: Mindestens eine Kopie Ihrer Daten muss extern, also an einem anderen geografischen Standort (Offsite), aufbewahrt werden. Diese Maßnahme ist Ihr ultimatives Schutzschild gegen lokale Katastrophen wie Feuer, Hochwasser, Diebstahl oder Vandalismus.

Ein lokales Backup schützt Sie vor einem Festplattencrash, aber nicht davor, dass Ihr Büro abbrennt. Nur eine räumlich getrennte Kopie gewährleistet die Wiederherstellbarkeit nach einem Ereignis, das Ihren gesamten Standort betrifft.

Dieser Grundsatz ist so fundamental, dass er sogar vom Bundesamt für Sicherheit in der Informationstechnik (BSI) empfohlen wird. Ursprünglich wurde die 3-2-1-Regel übrigens 2005 vom Fotografen Peter Krogh formuliert und hat sich seitdem als unverzichtbarer Standard in der IT-Welt etabliert. Wenn man diese drei einfachen Schritte kombiniert, entsteht ein System, das umfassenden Schutz bietet und Sie wieder ruhig schlafen lässt.

Aufschlüsselung der 3-2-1 Backup Regel

Um die Zusammenhänge noch klarer zu machen, fasst die folgende Tabelle die drei Kernprinzipien der Regel mit praktischen Beispielen und der jeweiligen Schutzfunktion übersichtlich zusammen.

| Prinzip | Anforderung | Beispiele für die Umsetzung | Schützt vor |

|---|---|---|---|

| 3 Kopien | Erstellen Sie drei Kopien Ihrer Daten: das Original plus zwei Backups. | Original auf dem Laptop; Backup 1 auf einer externen Festplatte; Backup 2 in der Cloud. | Ausfall oder Beschädigung einzelner Datenträger (z. B. Festplattendefekt). |

| 2 Medien | Speichern Sie Ihre Kopien auf mindestens zwei unterschiedlichen Medientypen. | Lokale Festplatte (SSD/HDD), NAS-System, Cloud-Speicher, Magnetbänder (Tape). | Technischen Defekten, die einen spezifischen Medientyp betreffen (z. B. Serienfehler). |

| 1 Offsite-Kopie | Bewahren Sie mindestens eine Kopie an einem anderen geografischen Standort auf. | Cloud-Backup-Dienst, externes Rechenzentrum, sicherer Bankschließfach, Homeoffice. | Lokalen Katastrophen wie Feuer, Hochwasser, Diebstahl oder Vandalismus. |

Diese Tabelle zeigt auf einen Blick, wie jedes Element der 3-2-1-Regel eine spezifische Bedrohungsebene abdeckt und so ein robustes, mehrschichtiges Sicherheitsnetz für Ihre wertvollen Daten entsteht.

So setzen Sie Ihre persönliche Backup-Strategie in die Tat um

Die Theorie hinter der 3-2-1-Regel klingt einleuchtend, aber wie sieht das Ganze in der Praxis aus? Ganz klar: Eine funktionierende Strategie muss immer zu Ihren ganz persönlichen Anforderungen passen. Ob Sie nun private Urlaubsfotos sichern oder geschäftskritische Firmendaten schützen wollen – die Grundprinzipien sind dieselben, nur die Werkzeuge ändern sich.

Am Ende geht es darum, einen Plan zu schmieden, der nicht nur sicher, sondern auch alltagstauglich ist. Denn was nützt die ausgeklügeltste Lösung, wenn sie so kompliziert ist, dass man sie nach kurzer Zeit vernachlässigt? Genauso gefährlich ist eine zu simple Strategie, die im Ernstfall entscheidende Lücken offenbart. Schauen wir uns deshalb mal zwei typische Szenarien an, die Sie als Blaupause für Ihre eigene Planung nutzen können.

Die einfache und günstige Lösung für Privatanwender

Für den privaten Gebrauch stehen meist zwei Dinge im Vordergrund: Es soll einfach sein und nicht viel kosten. Kaum jemand möchte Unmengen an Zeit oder Geld in die Sicherung von Fotos und persönlichen Dokumenten stecken – schmerzhaft wäre der Verlust aber trotzdem. Die gute Nachricht ist: Eine wirksame Strategie lässt sich schon mit Bordmitteln und minimalen Zusatzkosten auf die Beine stellen.

Ein bewährtes Setup für zu Hause könnte zum Beispiel so aussehen:

- Kopie 1 (Das Original): Ihre Daten liegen ganz normal auf der internen Festplatte Ihres Computers oder Laptops. Das ist unser Ausgangspunkt.

- Kopie 2 (Lokales Backup): Eine externe USB-Festplatte wird zum ersten Rettungsanker. Sowohl Windows (mit dem Dateiversionsverlauf) als auch macOS (mit Time Machine) haben bereits eingebaute Tools, mit denen sich eine automatisierte Sicherung kinderleicht einrichten lässt.

- Kopie 3 (Offsite-Backup): Ein Cloud-Speicher wie IONOS HiDrive, Google Drive oder Microsoft OneDrive übernimmt die Sicherung außer Haus. Viele dieser Dienste synchronisieren wichtige Ordner automatisch, sodass Ihre dritte Kopie immer aktuell bleibt.

Der entscheidende Punkt hier ist die Automatisierung. Ein Backup, an das man ständig manuell denken muss, wird früher oder später vergessen. Einmal richtig eingerichtet, läuft der Prozess unbemerkt im Hintergrund und sorgt für dauerhaften Schutz.

Dieses Vorgehen erfüllt alle Kriterien der 3-2-1-Regel. Sie haben drei Datenkopien auf zwei unterschiedlichen Medien (interne/externe Festplatte und Cloud), und eine davon ist geografisch getrennt. Damit sind Sie gegen die häufigsten Gefahren wie Festplattendefekte, versehentliches Löschen oder sogar lokale Katastrophen wie einen Wohnungsbrand bestens gewappnet.

Eine robuste Strategie für Selbstständige und Kleinunternehmen

Bei Selbstständigen und kleinen Unternehmen liegen die Dinge etwas anders. Hier hängen nicht nur persönliche Erinnerungen, sondern die gesamte Existenzgrundlage an den Daten. Ein Verlust kann finanzielle Einbußen, einen Imageschaden und sogar rechtliche Probleme nach sich ziehen. Die Strategie muss also deutlich robuster sein und eine schnelle Wiederherstellung ermöglichen.

Ein professionelles Setup kombiniert daher lokale Geschwindigkeit mit der Sicherheit der Cloud:

- Originaldaten: Die primären Daten befinden sich auf den Arbeitsrechnern oder einem zentralen Firmenserver.

- Lokales Backup auf einem NAS: Ein Network Attached Storage (NAS) ist hier die erste Wahl. Dieses kleine Speichergerät im Netzwerk ermöglicht blitzschnelle Backups und – noch wichtiger – eine rasche Wiederherstellung, wenn mal etwas schiefgeht. Professionelle Backup-Software wie Acronis Cyber Protect kann die Sicherung aller Firmengeräte auf das NAS komplett automatisieren.

- Offsite-Backup in einer Business-Cloud: Vom NAS aus wird die dritte Kopie verschlüsselt an einen professionellen Cloud-Backup-Dienst gesendet. Das schützt vor einem Totalverlust am Firmenstandort (z. B. durch Feuer, Wasser oder Diebstahl) und hilft dabei, wichtige Compliance-Anforderungen zu erfüllen.

Dieser Ansatz hat einen riesigen Vorteil: Bei kleineren Pannen, etwa wenn der Laptop eines Mitarbeiters den Geist aufgibt, können die Daten innerhalb von Minuten aus dem lokalen Netzwerk wiederhergestellt werden. Die Cloud-Kopie ist die ultimative Lebensversicherung für den absoluten Ernstfall.

Wie sie ihre backups vor ransomware schützen

Die klassische 3-2-1 Regel für ein Backup ist ein brillantes und über Jahrzehnte bewährtes Fundament für die Datensicherheit. Aber mal ehrlich: In einer Zeit, in der Ransomware-Angriffe immer dreister und raffinierter werden, reicht selbst dieser Goldstandard allein nicht mehr aus. Cyberkriminelle zielen heute nicht mehr nur auf Ihre Live-Daten ab – sie suchen ganz gezielt nach verbundenen Backup-Laufwerken, um auch diese zu verschlüsseln und Ihnen jede Chance auf eine Wiederherstellung zu nehmen.

Diese moderne Bedrohungslage verlangt nach einer logischen Weiterentwicklung der Strategie. Es ist an der Zeit, die Verteidigung zu verstärken und das Sicherheitsnetz noch engmaschiger zu knüpfen, damit Ihre letzte Rettung im Notfall auch wirklich unangetastet bleibt.

Die erweiterte 3-2-1-1-0 Regel

Um den Schutz vor Ransomware auf ein Maximum zu heben, hat sich die 3-2-1-1-0-Regel als neuer Best Practice etabliert. Sie fügt der altbekannten Formel zwei entscheidende, zusätzliche Schutzebenen hinzu, die den Unterschied zwischen einer schnellen Wiederherstellung und einem Totalausfall ausmachen können.

- Die zusätzliche „1“ für Offline-Schutz: Diese Ziffer steht für ein Offline- oder „Air-Gapped“-Backup. Hierbei handelt es sich um eine Datenkopie, die physisch komplett vom Netzwerk und allen Systemen getrennt ist. Stellen Sie es sich wie eine Festung mit hochgezogener Zugbrücke vor: Was nicht verbunden ist, kann auch nicht angegriffen werden.

- Die „0“ für fehlerfreie Wiederherstellung: Die Null symbolisiert das Ziel von null Fehlern bei der Wiederherstellung. Das klingt streng, unterstreicht aber einen kritischen Punkt: die Notwendigkeit, Backups regelmäßig zu testen und zu verifizieren.

Ein Air-Gapped-Backup kann eine externe Festplatte sein, die nach der Sicherung vom Computer getrennt und an einem sicheren Ort aufbewahrt wird, oder auch ein traditionelles Magnetband. Da keine aktive Verbindung besteht, können Angreifer diese Kopie schlichtweg nicht erreichen oder verschlüsseln. Dies ist Ihre ultimative Versicherung gegen einen Totalverlust.

Ein Backup, dessen Funktion Sie nie überprüft haben, ist im Grunde kein Backup, sondern nur eine Hoffnung. Regelmäßige Wiederherstellungstests verwandeln diese Hoffnung in eine verlässliche Strategie.

Die Weiterentwicklung zur 3-2-1-1-0-Regel spiegelt die gestiegenen Anforderungen an die Cybersicherheit wider. Studien zeigen, dass bereits rund 40 % der IT-Verantwortlichen in deutschen Unternehmen diese erweiterte Methode teilweise oder vollständig umgesetzt haben – eine Praxis, die übrigens auch vom BSI dringend empfohlen wird. Um die Hintergründe noch besser zu verstehen, werfen Sie einen Blick auf die Evolution von der 3-2-1 zur 3-2-1-1-0 Regel.

Warum ungeprüfte backups wertlos sind

Die „0“ in der erweiterten Regel ist kein optionales Extra, sondern ein kritischer Erfolgsfaktor. Ein Backup kann aus unzähligen Gründen fehlschlagen: unbemerkte Softwarefehler, beschädigte Speichermedien oder eine fehlerhafte Konfiguration bei der Einrichtung. Wenn Sie das erst im Ernstfall feststellen, ist es zu spät.

Planen Sie deshalb regelmäßige Tests, bei denen Sie stichprobenartig einzelne Dateien oder sogar ganze Systeme aus Ihren Sicherungen wiederherstellen. Nur so können Sie sicher sein, dass Ihre Datenrettungsstrategie nicht nur auf dem Papier existiert, sondern im entscheidenden Moment auch wirklich funktioniert. Um dafür die richtige technische Grundlage zu schaffen, lesen Sie auch unseren Leitfaden zu den passenden Backup-Lösungen für Unternehmen.

Diese häufigen Backup-Fehler sollten Sie vermeiden

Eine solide Backup-Strategie nach der 3-2-1-Regel ist ein starkes Fundament für Ihre Datensicherheit. Doch selbst das beste Konzept kann durch einfache, aber gravierende Fehler schnell ins Wanken geraten. Diese Fallstricke zu kennen, ist der erste und wichtigste Schritt, um sie aktiv zu umgehen und den Schutz Ihrer Daten wirklich lückenlos zu gestalten.

Der wohl häufigste Fehler ist die typische „Einrichten-und-Vergessen“-Mentalität. Man setzt einen Backup-Plan einmal auf und schaut dann nie wieder hin. Das Ergebnis sind oft veraltete Sicherungen, die im Ernstfall wertlos sind, weil die entscheidenden aktuellen Daten fehlen.

Ein weiterer Klassiker ist die fehlende räumliche Trennung. Wer seine externe Backup-Festplatte direkt neben dem Server oder PC lagert, hebelt den Schutz vor lokalen Katastrophen wie Diebstahl, Feuer oder einem Wasserschaden komplett aus.

Die unsichtbaren Gefahren übersehen

Viele konzentrieren sich nur darauf, dass überhaupt Backups existieren, vergessen aber die entscheidenden flankierenden Maßnahmen. Genau diese Versäumnisse können den gesamten Plan sabotieren.

Zu den kritischsten Fehlern gehören:

- Fehlende Wiederherstellungstests: Ein Backup, das nie getestet wurde, ist keine Sicherheit, sondern pure Hoffnung. Ohne regelmäßige Tests wissen Sie schlichtweg nicht, ob sich Ihre Daten im Notfall wirklich wiederherstellen lassen.

- Unverschlüsselte Backups: Sensible Unternehmens- oder Kundendaten unverschlüsselt zu sichern, ist ein enormes Risiko. Wird das Speichermedium gestohlen, liegen alle Informationen offen und sind frei zugänglich.

- Keine Überwachung der Backup-Jobs: Automatisierte Backups können fehlschlagen, ohne dass es jemand bemerkt. Fehlende Benachrichtigungen bei fehlgeschlagenen Sicherungen führen zu einer trügerischen Sicherheit, die im Ernstfall böse endet.

Ein Backup ohne Verschlüsselung ist wie ein Tresor, dessen Schlüssel direkt auf der Tür steckt. Es schützt vielleicht vor versehentlichem Löschen, aber definitiv nicht vor unbefugtem Zugriff.

Die Statistik spricht eine klare Sprache

Die Vernachlässigung dieser Grundregeln hat reale Konsequenzen, besonders im Unternehmensumfeld. Aktuelle Zahlen zeigen, dass viele deutsche Klein- und Mittelunternehmen (KMU) hier noch deutlichen Nachholbedarf haben.

Obwohl 65 % der KMU angeben, über ein Backup zu verfügen, setzen nur etwa 30 % davon konsequent eine räumliche Trennung um. Das führt dazu, dass rund 45 % der deutschen KMU in den letzten drei Jahren mindestens einen signifikanten Datenverlust erlitten haben – mit einem durchschnittlichen wirtschaftlichen Schaden von 120.000 Euro.

Diese Zahlen machen eines deutlich: eine lückenhafte Backup-Strategie ist fast so riskant wie gar keine. Um diese Fallstricke zu meiden, ist eine umfassende Datensicherung für Unternehmen unerlässlich, die weit über das reine Anfertigen einer Kopie hinausgeht.

Häufig gestellte fragen zur 3-2-1 regel

Die Theorie hinter der 3-2-1-Backup-Regel klingt erst mal simpel. Doch wenn es an die praktische Umsetzung geht, tauchen oft die gleichen Fragen auf. Kein Problem – in diesem Abschnitt räumen wir mit den häufigsten Unklarheiten auf.

Hier finden Sie klare, direkte Antworten auf die typischen Fallstricke, vom richtigen Cloud-Speicher bis zur Frage, ob das Ganze auch für Ihr Smartphone gilt. So können Sie die letzten Hürden überwinden und Ihre Datensicherung mit einem guten Gefühl aufbauen.

Wie oft sollte ich meine daten sichern?

Eine pauschale Antwort gibt es hier nicht, denn die perfekte Backup-Frequenz hängt einzig und allein davon ab, wie dynamisch Ihre Daten sind. Die beste Orientierung bietet eine einfache Frage, die Sie sich selbst stellen sollten: Welchen Datenverlust könnte ich im schlimmsten Fall gerade noch so verschmerzen?

Für die allermeisten hat sich in der Praxis ein gestaffelter Ansatz bewährt:

- Tägliche Backups: Das ist die absolute Pflicht für alles, was sich ständig ändert. Denken Sie an Arbeitsdokumente, E-Mails, Datenbanken oder Ihre aktuellen Projekte. Hier sind automatisierte, inkrementelle Sicherungen Gold wert. Sie speichern nur die Änderungen seit dem letzten Lauf, was schnell geht und kaum Ressourcen frisst.

- Wöchentliche Backups: Einmal pro Woche sollte ein komplettes Voll-Backup aller wichtigen Systeme laufen. Das schafft einen sauberen, konsistenten Wiederherstellungspunkt und gibt Ihnen die Sicherheit, dass eine vollständige Kopie Ihrer Datenbasis existiert.

- Monatliche/Jährliche Backups: Für die Langzeitarchivierung sind diese ideal. Abgeschlossene Projekte, steuerlich relevante Unterlagen oder andere Daten, die Sie aufbewahren müssen, aber nicht täglich brauchen, sind hier gut aufgehoben. Diese Sicherungen können auf besonders langlebigen Medien landen, etwa auf Bändern oder in speziellen Archiv-Cloud-Speichern.

Der Schlüssel zum Erfolg liegt hier ganz klar in der Automatisierung. Ein einmal sauber eingerichteter Backup-Plan sorgt dafür, dass alles zuverlässig im Hintergrund abläuft, ohne dass Sie einen Gedanken daran verschwenden müssen.

Welcher cloud-speicher ist der richtige?

Die Wahl des passenden Cloud-Speichers für Ihr externes Backup ist eine der wichtigsten Entscheidungen im ganzen Prozess. Es geht dabei um viel mehr als nur um Gigabytes und den Preis – im Mittelpunkt stehen Sicherheit, Zuverlässigkeit und vor allem die Einhaltung der Datenschutzvorgaben.

Achten Sie bei der Auswahl unbedingt auf diese Kriterien:

- Serverstandort Deutschland/EU: Um die strengen Vorgaben der DSGVO zu erfüllen, ist ein Anbieter mit Rechenzentren in Deutschland oder zumindest innerhalb der EU quasi Pflicht.

- Ende-zu-Ende-Verschlüsselung: Dieses Verfahren sorgt dafür, dass Ihre Daten schon auf Ihrem Rechner verschlüsselt werden, bevor sie überhaupt in die Cloud wandern. Nur Sie besitzen den Schlüssel – nicht einmal der Anbieter selbst kann Ihre Dateien einsehen.

- Automatisierte Synchronisation: Ein guter Dienst bringt eine Software mit, die Ihre ausgewählten Ordner im Blick behält und jede Änderung sofort in die Cloud spiegelt.

Viele denken bei Cloud-Speicher reflexartig an die großen US-Anbieter. Für Unternehmen, die auf Nummer sicher gehen und Compliance-Anforderungen erfüllen müssen, sind spezialisierte Business-Lösungen oder Anbieter wie IONOS mit deutschem Serverstandort oft die deutlich bessere und vor allem rechtssichere Wahl.

Gilt die 3-2-1-regel auch für mein smartphone?

Unbedingt! In vielen Fällen ist das Smartphone heute die Schaltzentrale unseres digitalen Lebens. Es beherbergt unwiederbringliche Fotos, wichtige Kontakte und sensible Nachrichten. Ein Verlust, Diebstahl oder ein technischer Defekt kann da schnell zur Katastrophe werden.

Die 3-2-1-Backup-Regel lässt sich hier aber perfekt anwenden:

- Kopie 1 (Das Original): Die Daten, die sich direkt auf Ihrem Smartphone befinden.

- Kopie 2 (Lokales Medium): Eine regelmäßige Sicherung auf Ihrem Computer. Bei iPhones läuft das über iTunes bzw. den Finder, bei Android-Geräten über entsprechende Herstellersoftware. Das ist Ihre lokale Kopie.

- Kopie 3 (Offsite-Medium): Die automatische Sicherung in der Cloud. Für Apple-Nutzer ist das die iCloud, für Android-Nutzer meist Google One. Das ist Ihre externe Kopie für den Notfall.

Die meisten dieser Cloud-Backups lassen sich so einrichten, dass sie ganz von allein nachts laufen, sobald das Handy im WLAN ist und am Ladekabel hängt. Müheloser und aktueller kann Schutz kaum sein.

Ein robustes Backup-Konzept ist das Fundament jeder professionellen IT-Infrastruktur. Die Deeken.Technology GmbH unterstützt Sie als ISO 27001 zertifizierter Partner bei der Entwicklung und Implementierung einer maßgeschneiderten und NIS-2-konformen Backup-Strategie. Besuchen Sie uns auf https://deeken-group.com, um mehr über unsere IT-Security-Lösungen zu erfahren.

30.08.2025 09:43:34

Comments