Kategorien:

Sharepoint berechtigungen verwalten leicht gemacht

Eine durchdachte Strategie für die Verwaltung von SharePoint-Berechtigungen ist keine reine IT-Aufgabe. Vielmehr ist sie das Fundament für sichere Zusammenarbeit und den Schutz Ihrer wertvollsten Unternehmensdaten. Mit einer klaren Struktur stellen Sie sicher, dass jeder Mitarbeiter genau den Zugriff erhält, den er für seine Arbeit braucht – nicht mehr und nicht weniger. Das minimiert nicht nur Risiken, sondern steigert auch spürbar die Produktivität.

Warum eine durchdachte berechtigungsstrategie den unterschied macht

Wer Microsoft SharePoint im Unternehmen einsetzt, kommt um eine proaktive Auseinandersetzung mit Berechtigungen nicht herum. Es ist ein ständiger Balanceakt: Einerseits will man die Zusammenarbeit fördern, andererseits müssen sensible Informationen streng geschützt werden. Fehlt hier ein klares Konzept, entsteht schnell ein unübersichtlicher Dschungel an Zugriffsrechten, der zu einem echten Sicherheitsrisiko heranwachsen kann.

Weit mehr als nur zugangskontrolle

Ein gut geplantes Berechtigungskonzept wirkt sich direkt auf mehrere zentrale Bereiche Ihres Unternehmens aus. Es ist die Basis für eine sichere und effiziente digitale Arbeitsumgebung.

- Datensicherheit und Compliance: Gezielt vergebene Berechtigungen sind Ihr wichtigstes Werkzeug, um unbefugten Zugriff auf vertrauliche Daten wie Personalakten oder Finanzberichte zu unterbinden. Das ist nicht nur Best Practice, sondern auch entscheidend, um die strengen Anforderungen der DSGVO zu erfüllen und hohe Strafen zu vermeiden.

- Produktivität der Mitarbeiter: Können Ihre Kollegen schnell und unkompliziert auf die Dokumente zugreifen, die sie für ihre Aufgaben benötigen, arbeiten sie schlichtweg effizienter. Eine unklare Ordner- und Rechte-Struktur hingegen führt nur zu Frust und vergeudeter Zeit.

- Risikominimierung: Falsch konfigurierte Berechtigungen gehören zu den häufigsten Ursachen für Datenlecks. Indem Sie konsequent nach dem Prinzip der geringsten Rechte (Least Privilege) vorgehen, schließen Sie viele potenzielle Sicherheitslücken von vornherein.

Aus der Praxis: Betrachten Sie SharePoint-Berechtigungen niemals als eine einmalige Aufgabe, die man abhaken kann. In einem lebendigen Unternehmen ändern sich Rollen und Projekte ständig. Die Berechtigungsstruktur muss mit diesen Veränderungen Schritt halten und erfordert daher kontinuierliche Pflege und Anpassung.

Die Relevanz dieses Themas spiegelt sich auch in den Nutzungsdaten wider. In deutschen Unternehmen verbringen Mitarbeiter signifikant viel Zeit auf SharePoint-Websites. Microsoft-Daten aus dem Juli 2025 zeigen eine durchschnittliche aktive Zeit von fast sieben Minuten pro Benutzer über einen Sieben-Tage-Zeitraum auf modernen SharePoint-Websites. Eine saubere Berechtigungsverwaltung sorgt dafür, dass diese Zeit produktiv genutzt wird und nicht durch die Suche nach Informationen oder den Kampf mit Zugriffsfehlern verloren geht. Mehr dazu finden Sie in den Nutzungsdaten von SharePoint-Websites bei Microsoft.

Im weiteren Verlauf dieses Guides tauchen wir tiefer in die Kernkonzepte ein – von der Vererbung bis hin zur smarten Nutzung von Gruppen. So bekommen Sie eine praktische Anleitung an die Hand, mit der Sie Ihre Berechtigungsstruktur souverän meistern.

Das zusammenspiel von vererbung und gruppen meistern

Wer SharePoint-Berechtigungen effizient verwalten will, kommt an zwei zentralen Konzepten nicht vorbei: der Vererbung und der cleveren Nutzung von Gruppen. Sehen Sie diese beiden als das Fundament jeder sauberen und vor allem wartbaren Berechtigungsstruktur. Ignoriert man sie, endet das fast immer in einem unübersichtlichen Chaos aus Einzelberechtigungen, das später kaum noch jemand durchschaut.

Das Prinzip der Vererbung ist auf den ersten Blick ganz einfach: Berechtigungen fließen wie Wasser von oben nach unten. Was Sie auf der obersten Ebene einer Websitesammlung festlegen, wird automatisch an alle darunterliegenden Elemente weitergegeben – also an Unterwebsites, Bibliotheken, Ordner und einzelne Dateien.

Genau dieser Mechanismus ist Ihr stärkster Verbündeter, um den Verwaltungsaufwand so gering wie möglich zu halten. Solange die Vererbung aktiv ist, müssen Sie Änderungen nur an einer einzigen, zentralen Stelle vornehmen.

Wann die vererbung unterbrochen werden sollte

In der Praxis gibt es aber immer wieder Fälle, in denen dieser Standardfluss einfach nicht passt. Stellen Sie sich einen ganz normalen Projektraum vor, auf den das gesamte Team Zugriff hat. In diesem Raum gibt es aber einen speziellen Ordner mit vertraulichen Vertragsentwürfen. Den sollen natürlich nur die Projektleitung und vielleicht die Rechtsabteilung einsehen dürfen.

Genau hier müssen Sie gezielt eingreifen und die Berechtigungsvererbung unterbrechen. Diese Aktion entkoppelt den Ordner sozusagen von seiner übergeordneten Website. Dadurch können Sie für diesen einen Bereich komplett eigenständige Zugriffsrechte vergeben, ohne die Berechtigungen für den restlichen Projektraum anzufassen.

Mein Tipp aus der Praxis: Eine unterbrochene Vererbung sollte immer eine bewusste und gut dokumentierte Entscheidung sein. Jede Ausnahme erhöht die Komplexität und den späteren Pflegeaufwand. Fragen Sie sich also immer: Ist diese Ausnahme wirklich notwendig oder lässt sich das Ziel vielleicht anders erreichen?

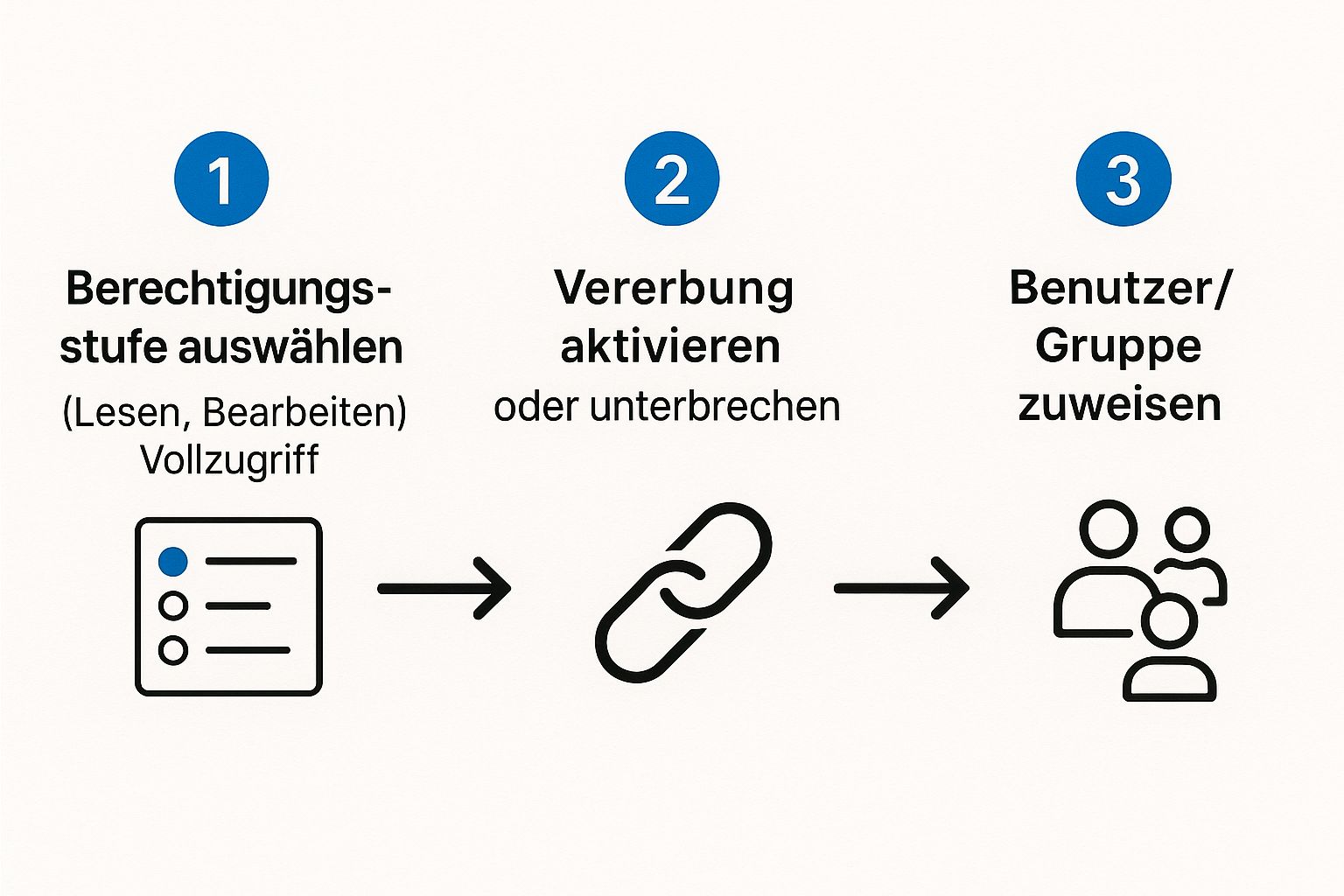

Die folgende Grafik zeigt sehr schön den grundlegenden Prozess, wie man Berechtigungen in SharePoint steuert – von der Wahl der Berechtigungsstufe bis zur Zuweisung an Benutzer oder Gruppen.

Man erkennt sofort: Die Entscheidung für oder gegen die Vererbung ist ein zentraler Dreh- und Angelpunkt im gesamten Prozess.

Die macht von SharePoint-gruppen

Berechtigungen direkt an einzelne Personen zu vergeben, ist einer der häufigsten Fehler, der früher oder später zu Problemen führt. Wechselt ein Mitarbeiter die Abteilung oder verlässt das Unternehmen, beginnt die mühsame Suche: Wo überall hat diese Person Einzelberechtigungen, die jetzt angepasst werden müssen? Hier kommen SharePoint-Gruppen ins Spiel und retten den Tag.

Statt Rechte direkt an „Max Mustermann“ zu geben, weisen Sie sie einer Gruppe wie „Marketingteam“ oder „Projektleitung Alpha“ zu. Die eigentliche Zugriffssteuerung erfolgt dann nur noch über die Mitgliedschaft in diesen Gruppen. Das ist nicht nur viel übersichtlicher, sondern auch deutlich sicherer und effizienter. SharePoint bringt von Haus aus drei Standardgruppen mit:

- Besitzer: Haben Vollzugriff und dürfen die Website-Einstellungen verwalten.

- Mitglieder: Können Inhalte hinzufügen, bearbeiten und löschen (Standard: Bearbeiten-Rechte).

- Besucher: Können Inhalte nur ansehen (Standard: Lesen-Rechte).

Für spezifische Anforderungen sollten Sie aber unbedingt eigene, maßgeschneiderte Gruppen anlegen. Eine Gruppe „Finanz-Controller“ könnte zum Beispiel nur Lesezugriff auf bestimmte Berichtsbibliotheken bekommen, während eine Gruppe „Externe Partner“ ausschließlich auf einen einzigen, klar definierten Ordner zugreifen darf. Manchmal können auch fehlende Berechtigungen auf einer SharePoint-Page in Microsoft 365 auf eine falsche Gruppenzuweisung zurückzuführen sein. Die konsequente Nutzung von Gruppen ist und bleibt der Schlüssel, um die Berechtigungsverwaltung langfristig im Griff zu behalten.

Berechtigungen im Alltag praktisch umsetzen

Nachdem wir die Theorie rund um Vererbung und Gruppen geklärt haben, wird’s jetzt praktisch. Das tägliche Management von Zugriffsrechten ist genau der Punkt, an dem sich entscheidet, ob Ihr Konzept aufgeht oder im Chaos versinkt. Wir schauen uns jetzt ganz konkret an, wie Sie SharePoint-Berechtigungen verwalten – von einer kompletten Website bis hinunter zu einem einzigen, sensiblen Dokument.

Der Weg zu den Berechtigungseinstellungen führt fast immer über das kleine Zahnrad-Symbol oben rechts. Je nachdem, wo Sie sich befinden (Website, Bibliothek, Liste), finden Sie dort den Punkt „Websiteberechtigungen“ oder „Bibliothekseinstellungen“, worunter sich dann die erweiterten Einstellungen verbergen.

Zugriff für eine gesamte Website steuern

Starten wir ganz oben: bei der Website selbst. Die Rechte, die Sie hier vergeben, tropfen durch die Vererbung quasi auf alle untergeordneten Inhalte durch – solange Sie keine bewussten Ausnahmen schaffen.

Hier ist der typische Ablauf:

- Navigieren Sie zu den Websiteberechtigungen. Dort sehen Sie direkt die drei Standardgruppen: Websitebesitzer, Websitemitglieder und Websitebesucher.

- Um neue Leute an Bord zu holen, klicken Sie auf „Personen einladen“ und dann „Zu Gruppen hinzufügen“.

- Geben Sie einfach den Namen der Person oder der Microsoft 365-Gruppe ein und weisen Sie sie einer der drei Standardrollen zu.

Das ist der ideale und schnellste Weg, um Teammitgliedern den richtigen Zugriff auf eine neue Projekt- oder Teamwebsite zu geben. Man nutzt die vorhandene, simple Struktur und hält den Verwaltungsaufwand erfreulich gering.

Der folgende Screenshot zeigt diese zentrale Ansicht, von der aus Sie die Hauptgruppen managen und neue Leute einladen können.

Man erkennt sofort die klare Trennung in Besitzer, Mitglieder und Besucher. Das macht die Zuweisung nach dem Rollenprinzip wirklich einfach.

Berechtigungen für eine Dokumentenbibliothek anpassen

Manchmal braucht eine einzelne Bibliothek aber ganz eigene Regeln. Der Klassiker: eine Bibliothek für „Personalakten“ auf der HR-Teamwebsite. Hier soll natürlich nur die HR-Leitung Vollzugriff haben, während der Rest des HR-Teams vielleicht nur lesen darf.

Um das zu erreichen, müssen Sie die Vererbung durchbrechen. Gehen Sie dazu in die Bibliothekseinstellungen und wählen Sie Berechtigungen für diese Dokumentenbibliothek. Dort finden Sie einen Button mit der Aufschrift „Berechtigungsvererbung beenden“.

Ein wichtiger Hinweis aus der Praxis: Sobald Sie die Vererbung beenden, erstellt SharePoint eine exakte Kopie der Berechtigungen von der übergeordneten Website. Von diesem Moment an sind Sie aber auf sich allein gestellt – Sie müssen die Zugriffe für diese Bibliothek separat pflegen. Jede Änderung, die Sie später auf der Website-Ebene machen, kommt hier nicht mehr an!

Nachdem die Verbindung gekappt ist, können Sie bestehende Gruppen entfernen, ihre Berechtigungsstufen anpassen oder ganz neue Gruppen hinzufügen, um Ihre spezifischen Anforderungen punktgenau umzusetzen.

Einzelne Dateien freigeben: Das scharfe Schwert

Die kleinteiligste Ebene ist die Freigabe eines einzelnen Dokuments. Das ist einerseits extrem nützlich, aber birgt auch Risiken, wenn es unkontrolliert geschieht. Dafür nutzen Sie die Funktion „Freigeben“ (oder „Zugriff verwalten“), die Sie bei jeder Datei finden.

Der entscheidende Unterschied zur direkten Vergabe von Berechtigungen ist die Art des Zugriffs. Meistens erstellen Sie hier einen Freigabelink, den Sie dann verschicken. Das ist etwas völlig anderes als eine feste Mitgliedschaft in einer Berechtigungsgruppe.

Die Tücke liegt hier im Detail, nämlich in den Link-Einstellungen:

- Jeder mit dem Link: Erstellt einen komplett anonymen Link. Absolute Vorsicht: Jeder, der diesen Link in die Finger bekommt, kann darauf zugreifen, ohne sich auch nur anzumelden. Nutzen Sie das nur für absolut unkritische Daten!

- Personen in [Ihrer Organisation]: Alle Mitarbeiter Ihres Unternehmens können mit diesem Link auf die Datei zugreifen, nachdem sie sich eingeloggt haben.

- Personen mit vorhandenem Zugriff: Dieser Link vergibt keine neuen Rechte. Er dient lediglich dazu, jemanden auf eine Datei hinzuweisen, für die er oder sie bereits eine Zugriffsberechtigung besitzt.

- Bestimmte Personen: Das ist der sicherste Weg. Nur die von Ihnen namentlich eingeladenen Personen können den Link nach ihrer Anmeldung nutzen.

Stellen Sie außerdem immer sicher, dass die Option „Bearbeitung zulassen“ deaktiviert ist, wenn nur Leserechte gebraucht werden. Ein weiterer Profi-Tipp: Setzen Sie nach Möglichkeit ein Ablaufdatum für den Link. Das ist ein zentraler Hebel, um die Kontrolle zu behalten und den Wildwuchs an Freigaben zu verhindern.

Ein sicheres Berechtigungskonzept nachhaltig aufbauen

Einmal eingerichtete SharePoint-Berechtigungen sind kein Projekt, das man abschließt und vergisst. Vielmehr handelt es sich um ein lebendiges System, das ständige Pflege und Aufmerksamkeit braucht. Um die Sicherheit Ihrer Daten langfristig zu gewährleisten, reicht es nicht, nur einmalig die richtigen Knöpfe zu drücken. Was Sie wirklich benötigen, ist eine nachhaltige Strategie, die auf bewährten Prinzipien aufbaut und den gesamten Lebenszyklus von Zugriffsrechten aktiv begleitet.

Das Fundament: das Prinzip der geringsten Rechte

Jede gute Berechtigungsstrategie fußt auf dem „Principle of Least Privilege“. Dahinter verbirgt sich ein einfacher, aber wirkungsvoller Gedanke: Jeder Nutzer und jedes System sollte nur die absolut minimalen Berechtigungen erhalten, die zur Erfüllung der jeweiligen Aufgaben notwendig sind. Einem Marketingmitarbeiter, der Blogartikel schreibt, müssen Sie keinen Vollzugriff auf die Finanzdatenbank geben. So einfach ist das.

Dieses Prinzip ist Ihre stärkste Verteidigungslinie. Es reduziert die Angriffsfläche Ihres Unternehmens ganz erheblich. Sollte doch einmal ein Benutzerkonto kompromittiert werden, ist der potenzielle Schaden auf den kleinen, klar definierten Bereich beschränkt, für den dieses Konto Rechte hatte. Wenn Sie tiefer in die praktische Umsetzung eintauchen möchten, finden Sie in unserem Artikel weitere Informationen zum Least-Privilege-Prinzip.

Ein zentraler Gedanke: Behandeln Sie jede Berechtigung wie einen Schlüssel zu einem sensiblen Raum. Verteilen Sie nur so viele Schlüssel wie unbedingt nötig und sammeln Sie sie wieder ein, sobald sie nicht mehr gebraucht werden.

Konsequent auf Gruppen setzen

Aus der Praxis kenne ich einen der größten Fehler nur zu gut: die direkte Zuweisung von Rechten an einzelne Personen. Das mag am Anfang schneller gehen, führt aber unweigerlich zu einem unkontrollierbaren Wildwuchs – dem gefürchteten „Berechtigungschaos“. Verlässt ein Mitarbeiter das Unternehmen, beginnt die mühsame und fehleranfällige Suche nach allen manuell vergebenen Zugriffsrechten. Ein Albtraum für jeden Admin.

Der goldene Standard ist daher die konsequente Nutzung von Gruppen. Vergeben Sie Berechtigungen ausschließlich an SharePoint- oder Microsoft 365-Gruppen. Die gesamte Zugriffssteuerung erfolgt dann allein über die Mitgliedschaft in diesen Gruppen, die sich zentral und kinderleicht verwalten lässt.

- Abteilungsgruppen: z. B. „Personalabteilung“, „Marketing“, „Vertrieb“

- Projektgruppen: z. B. „Projekt-Quantum-Leitung“, „Projekt-Quantum-Team“

- Rollenspezifische Gruppen: z. B. „Rechnungsprüfer“, „Compliance-Beauftragte“

Absolut entscheidend ist hierbei ein klares Namenskonzept. Ein Gruppenname wie „Gruppe1“ ist völlig nutzlos. Namen wie „SG_Marketing_Bearbeiten_Projekte“ (wobei SG für Security Group steht) sind hingegen selbsterklärend und schaffen sofort Klarheit über den Zweck und das Berechtigungslevel der Gruppe.

Regelmäßige Überprüfung und Protokollierung

Berechtigungen veralten. Das ist ein Fakt. Projekte enden, Mitarbeiter wechseln die Abteilung oder das Unternehmen. Aus diesem Grund sind regelmäßige Überprüfungen – sogenannte Access Reviews – unerlässlich. Mit Microsoft Entra Access Reviews können Sie diesen Prozess glücklicherweise weitgehend automatisieren. Dabei werden Gruppenbesitzer in festgelegten Abständen aufgefordert, die Mitgliedschaften ihrer Gruppen zu bestätigen oder zu widerrufen. Das stellt sicher, dass nur noch wirklich berechtigte Personen Zugriff haben.

Die aktuelle Sicherheitslage unterstreicht diese Notwendigkeit. Im Juli 2025 wurde beispielsweise eine kritische Zero-Day-Lücke bei On-Premises SharePoint Servern bekannt, die Angreifern die komplette Übernahme von Systemen ermöglichte. Solche Vorfälle zwingen Unternehmen, ihre Sicherheitseinstellungen – und dazu gehört ganz zentral das Berechtigungsmanagement – immer wieder zu hinterfragen und technische Schutzmaßnahmen zu aktivieren. Ein wirksames Berechtigungskonzept ist also keine einmalige Aufgabe, sondern eine dynamische Reaktion auf eine sich ständig ändernde Bedrohungslandschaft.

Fortgeschrittene Techniken für komplexe Anforderungen

Manchmal stößt man mit den Standardeinstellungen einfach an Grenzen. Das ist der Punkt, an dem die normalen Berechtigungen nicht mehr ausreichen, um die komplexen Strukturen eines Unternehmens wirklich abzubilden. Wenn das passiert, ist es Zeit, die fortgeschrittenen Werkzeuge von SharePoint auszupacken. Dann geht es darum, maßgeschneiderte Lösungen zu bauen, die exakt auf Ihre spezifischen Sicherheits- und Kollaborationsszenarien passen.

Ein klassischer Fall aus der Praxis: Sie haben ein Qualitätssicherungsteam. Diese Kollegen sollen Dokumente prüfen und kommentieren dürfen, aber auf keinen Fall Inhalte löschen oder neue Versionen hochladen. Die Standardrollen wie „Lesen“ oder „Bearbeiten“ greifen hier zu kurz. Die Lösung? Benutzerdefinierte Berechtigungsstufen.

Diese erstellen Sie direkt in den Websiteeinstellungen unter „Websiteberechtigungen“ und von dort weiter zu den „Berechtigungsstufen“. Hier können Sie eine komplett neue Stufe definieren und aus Dutzenden Einzelberechtigungen exakt die zusammenklicken, die Sie brauchen – zum Beispiel nur „Elemente anzeigen“ und „Kommentare bearbeiten“. So formen Sie passgenaue Rollen, die Ihre Unternehmensprozesse wirklich widerspiegeln.

Lizenzpläne und erweiterte Compliance-Funktionen

Wie tief Sie in die SharePoint-Berechtigungen eingreifen können, hängt auch direkt von Ihrem Microsoft-365-Lizenzplan ab. Das ist ein oft übersehener, aber entscheidender Punkt. Gerade in deutschen Unternehmen mit ihren strengen Datenschutzvorgaben machen die verfügbaren Werkzeuge einen gewaltigen Unterschied.

Die Lizenzstruktur spiegelt meist die Größe und die Compliance-Anforderungen eines Unternehmens wider. Kleinere Firmen kommen oft gut mit Microsoft 365 Business-Plänen aus, die den SharePoint Online Plan 1 beinhalten und die Grundlagen für eine sichere Zusammenarbeit schaffen. Größere Organisationen oder solche in regulierten Branchen greifen hingegen zu Enterprise-Lizenzen (E3/E5). Diese bringen den SharePoint Online Plan 2 mit und schalten erweiterte Funktionen frei, die für eine granulare Sicherheits- und Compliance-Steuerung unerlässlich sind. Die wachsende Bedeutung dieser Features, gerade im Kontext der DSGVO, zeigt sich immer wieder. Mehr zu den aktuellen Trends im SharePoint-Umfeld können Sie hier nachlesen.

Aber wo liegen die konkreten Unterschiede? Die folgende Tabelle gibt einen schnellen Überblick über die wichtigsten Sicherheitsfunktionen, die für die Berechtigungsverwaltung relevant sind.

Funktionsvergleich von SharePoint Plan 1 und Plan 2

Diese Tabelle vergleicht die wichtigsten Sicherheits- und Compliance-Funktionen, die für die Berechtigungsverwaltung in den SharePoint Plänen relevant sind.

| Funktion | SharePoint Online (Plan 1) | SharePoint Online (Plan 2) |

|---|---|---|

| Data Loss Prevention (DLP) | Grundlegende Richtlinien | Erweiterte, automatische Richtlinien zum Schutz sensibler Daten |

| eDiscovery | Inhaltssuche | Erweiterte eDiscovery-Fälle zur Sammlung und Sicherung von Beweismitteln |

| Aufbewahrungsrichtlinien | Einfache Richtlinien | Erweiterte Richtlinien (z. B. Legal Hold) zur Einhaltung rechtlicher Aufbewahrungspflichten |

Wie Sie sehen, geht es bei Plan 2 nicht mehr nur darum, den Zugriff zu steuern. Mit diesen Werkzeugen können Administratoren proaktiv verhindern, dass sensible Informationen das Unternehmen überhaupt erst verlassen. Das ist ein ganz anderes Level der Kontrolle.

Sicherer Zugriff für externe Partner

Ein Szenario, das fast jedes Unternehmen kennt: die Zusammenarbeit mit externen Partnern, Agenturen oder Freelancern. Sie sollen auf einen bestimmten Projektordner zugreifen können, aber auf keinen Fall Einblick in den Rest der Teamwebsite oder andere Projekte erhalten.

Hierfür kombinieren Sie geschickt mehrere Techniken:

- Legen Sie als Erstes eine dedizierte Dokumentenbibliothek nur für dieses externe Projekt an.

- Jetzt kommt der entscheidende Schritt: Unterbrechen Sie die Berechtigungsvererbung für genau diese eine Bibliothek.

- Erstellen Sie eine neue SharePoint-Gruppe, zum Beispiel „Externe Partner Projekt X“. Das sorgt für Ordnung.

- Weisen Sie dieser Gruppe die passenden Rechte (meistens „Bearbeiten“) ausschließlich für diese eine Bibliothek zu.

- Laden Sie die externen Benutzer als Gäste in Ihr Azure AD ein und fügen Sie sie dann dieser neuen, isolierten Gruppe hinzu.

Wichtiger Sicherheitshinweis: Prüfen Sie unbedingt Ihre globalen SharePoint-Admin-Einstellungen. Die Freigabe sollte auf „Neue und bestehende Gäste“ beschränkt sein, und erzwingen Sie immer eine Anmeldung. Anonyme „Jeder mit dem Link“-Freigaben sind für solche professionellen Szenarien ein absolutes No-Go und sollten deaktiviert werden.

Mit diesem strukturierten Vorgehen behalten Sie jederzeit die volle Kontrolle. Sie stellen sicher, dass externe Partner exakt das sehen und tun können, was sie sollen – ohne Ihre interne Datensicherheit auch nur im Geringsten zu gefährden.

Häufige Fragen zur Berechtigungsverwaltung

Wer täglich mit SharePoint arbeitet, stößt früher oder später auf dieselben Fragen rund um die Berechtigungen. Genau hier setzen wir an. Dieser Abschnitt ist Ihr kompakter Spickzettel für die häufigsten Herausforderungen – mit schnellen, praxiserprobten Antworten.

Link teilen oder direkt berechtigen?

Eine der grundlegendsten Entscheidungen: Schicke ich mal eben schnell einen Link oder weise ich die Berechtigung direkt zu? Beides hat seine Daseinsberechtigung, aber für völlig unterschiedliche Szenarien.

Das Teilen per Link ist perfekt für spontane, meist zeitlich begrenzte Freigaben. Ein Kollege braucht mal eben Einblick in ein Dokument? Link erstellen, versenden, fertig. Die Tücke liegt hier aber im Detail: Es kann ganz schnell unübersichtlich werden, wer eigentlich über welchen Link Zugriff hat.

Die direkte Berechtigung – am besten über SharePoint-Gruppen – ist dagegen der nachhaltige, strategische Weg. Sie schafft klare, nachvollziehbare Strukturen und ist die erste Wahl, wenn es um die langfristige Kontrolle und Sicherheit Ihrer Daten geht.

Tipp aus der Praxis: Schauen Sie bei Freigabelinks immer genau hin. Ist die Option „Bearbeitung zulassen“ wirklich notwendig? Setzen Sie, wo immer es geht, ein Ablaufdatum. So wird der Zugriff automatisch wieder entzogen und Sie müssen nicht manuell aufräumen.

Schnell prüfen, wer Zugriff hat

Sie müssen auf die Schnelle wissen, wer eine bestimmte Datei sehen oder bearbeiten kann? SharePoint macht es Ihnen zum Glück ziemlich einfach.

Klicken Sie bei der gewünschten Datei oder dem Ordner auf die drei Punkte (...) und gehen Sie auf „Zugriff verwalten“. Sie bekommen sofort eine klare Übersicht aller Personen und Gruppen mit direktem Zugriff. Um wirklich alle Berechtigungen – also auch die, die von der übergeordneten Seite vererbt werden – zu sehen, klicken Sie auf den Link „Erweitert“. Das ist der schnellste Weg, um Licht ins Dunkel zu bringen.

Die Vererbung gezielt unterbrechen

Die Berechtigungsvererbung zu durchbrechen, ist ein mächtiges Werkzeug. Aber wie bei jedem mächtigen Werkzeug gilt: Mit Bedacht einsetzen! Jede Ausnahme von der Regel erhöht den Verwaltungsaufwand.

Als Faustregel gilt: Tun Sie es nur, wenn es absolut keine andere Möglichkeit gibt.

Ein klassischer Fall ist ein Ordner für die Geschäftsführung innerhalb einer allgemeinen Teamwebsite. Dieser Bereich braucht natürlich viel strengere Zugriffsrechte als der Rest. Dokumentieren Sie solche Ausnahmen immer sauber, damit die Struktur für alle Admins nachvollziehbar bleibt. Die Absicherung solcher sensiblen Datenbereiche ist genauso wichtig wie der Schutz des gesamten Netzwerks, der auch durch eine gut konfigurierte Firewall unterstützt wird. Einen detaillierten Firewall-Vergleich und wichtige Entscheidungshilfen haben wir übrigens in einem separaten Artikel für Sie aufbereitet.

Änderungen an Berechtigungen nachverfolgen

Ja, Sie können genau nachvollziehen, wer wann welche Berechtigungen geändert hat. Als Administrator ist das Microsoft 365 Compliance Center (heute Microsoft Purview) Ihre Kommandozentrale. Hier finden Sie die Überwachungsprotokolle, auch Audit Logs genannt.

Filtern Sie dort einfach nach Aktivitäten wie „Berechtigungen geändert“ oder „Freigabelink erstellt“. Das Protokoll spuckt Ihnen dann eine genaue Liste aus, welcher Benutzer wann welche Änderung vorgenommen hat. Diese Funktion ist Gold wert, besonders wenn es um die Einhaltung von Sicherheitsrichtlinien und Compliance-Vorgaben geht.

Möchten Sie sicherstellen, dass Ihr Berechtigungskonzept den höchsten Sicherheitsstandards entspricht? Deeken.Technology GmbH unterstützt Sie als zertifizierter IT-Dienstleister bei der Planung und Umsetzung einer sicheren und effizienten IT-Infrastruktur. Kontaktieren Sie uns für eine unverbindliche Beratung.

09.08.2025 10:08:20

Comments