Kategorien:

Datenschutz E-Mail: So schützen Sie Ihre Korrespondenz

Stellen Sie sich vor, Ihre E-Mails sind wie Postkarten – jeder, der sie auf dem Übertragungsweg in die Finger bekommt, kann problemlos mitlesen. Genau das passiert mit ungeschützten E-Mails. Effektiver Datenschutz bei E-Mails ist deshalb kein nettes Extra, sondern schlichtweg eine Pflicht, um sensible Geschäfts- und Kundendaten vor fremden Augen, saftigen Bußgeldern und einem massiven Reputationsverlust zu schützen. Hier geht es darum, zu handeln, bevor der Schaden entsteht.

Warum der E-Mail-Datenschutz so entscheidend ist

Viel zu oft wird das Thema E-Mail-Datenschutz nur auf die reine Einhaltung der DSGVO reduziert. Die wahren Risiken lauern aber im ganz normalen Arbeitsalltag und können jedes Unternehmen treffen. Malen Sie sich das mal aus: Eine Gehaltsliste landet aus Versehen im falschen E-Mail-Verteiler. Oder die Buchhaltung fällt auf eine täuschend echt aussehende Phishing-Mail herein und überweist einen großen Betrag an Betrüger.

Solche Vorfälle sind weit mehr als nur peinliche Pannen. Sie können existenzbedrohend sein. Es drohen nicht nur empfindliche Bußgelder – viel schlimmer ist der Verlust des über Jahre aufgebauten Vertrauens von Kunden und Geschäftspartnern. Ein einziger Sicherheitsvorfall kann den Ruf eines Unternehmens nachhaltig ruinieren.

Die reale Gefahr von Datenlecks

Diese Bedrohung ist alles andere als theoretisch. Die Zahlen sind alarmierend: Deutschland gehört zu den Top-5-Ländern mit den meisten Datenlecks weltweit. Seit 2004 wurden hierzulande unfassbare 1,2 Milliarden personenbezogene Daten kompromittiert. Statistisch gesehen war also jeder Deutsche schon durchschnittlich siebenmal betroffen. Mehr zu diesem wachsenden Cyberrisiko können Sie in diesem Bericht nachlesen.

Diese Statistik macht klar, wie dringend es ist, den eigenen E-Mail-Verkehr endlich richtig abzusichern. Jede ungeschützte E-Mail ist ein offenes Scheunentor für Cyberkriminelle auf der Jagd nach sensiblen Informationen.

Proaktiver Datenschutz ist keine Last, sondern eine strategische Investition. Er sichert nicht nur Ihre Daten, sondern auch die Stabilität und den guten Ruf Ihres Unternehmens in einer immer stärker vernetzten Welt.

Mehr als nur ein IT-Problem

Das Thema Datenschutz E-Mail ist keine alleinige Aufgabe der IT-Abteilung, sondern geht die gesamte Organisation an. Wirklich effektiver Schutz ist immer eine Mischung aus der richtigen Technik und einem geschärften Bewusstsein bei allen Mitarbeitern. Im Kern geht es um drei Dinge:

- Vertraulichkeit wahren: Sie müssen sicherstellen, dass nur die richtigen, autorisierten Personen den Inhalt von E-Mails lesen können.

- Integrität gewährleisten: Es muss verhindert werden, dass Nachrichten während der Übertragung unbemerkt verändert werden können.

- Verfügbarkeit sichern: Die E-Mail-Kommunikation muss zuverlässig laufen und wichtige Nachrichten dürfen nicht verloren gehen.

Ein solides Sicherheitskonzept schützt nicht nur vor Angriffen von außen, sondern minimiert auch das Risiko menschlicher Fehler im Inneren. Es schafft eine Kultur der Sicherheit, in der jeder Mitarbeiter seine Verantwortung kennt. Ein entscheidender Schritt ist hierbei, klare Richtlinien zu entwickeln. Unterstützung dabei finden Sie in unserem Leitfaden zum Datenschutzkonzept mit Muster, der Ihnen hilft, die notwendigen Strukturen aufzubauen. Am Ende geht es darum, die Dringlichkeit zu verstehen und den Schutz der digitalen Kommunikation als festen Bestandteil der Unternehmenskultur zu verankern.

Grundlagen der sicheren E-Mail-Kommunikation

Um den Datenschutz in Ihrer E-Mail-Kommunikation wirklich in den Griff zu bekommen, müssen wir erst mal bei den Basics anfangen. Keine Sorge, ich werde Sie nicht mit Fachjargon überrollen. Konzentrieren wir uns auf die zwei entscheidenden Säulen, die das Fundament für jede sichere E-Mail-Strategie bilden.

Die erste Säule ist die Transportverschlüsselung (TLS). Stellen Sie sich das Ganze am besten wie einen gepanzerten und versiegelten Posttransporter vor. Der Weg Ihrer E-Mail vom Absender zum Empfänger ist geschützt, sodass niemand von außen mitlesen kann, während die Nachricht unterwegs ist. Das ist heute zwar Standard, aber der Schutz gilt eben nur für den Transportweg selbst.

Die zwei Säulen der E-Mail-Sicherheit

Die zweite und deutlich stärkere Säule ist die Ende-zu-Ende-Verschlüsselung (E2EE), die oft mit Technologien wie PGP oder S/MIME umgesetzt wird. Hier wird nicht der Transporter, sondern der Brief selbst versiegelt. Einzig und allein der Empfänger hat den passenden Schlüssel, um dieses Siegel zu brechen und den Inhalt zu lesen – selbst der Post-Server (also quasi der „Postbote“) hat keine Chance, reinzuschauen. Diese Methode bietet ein Höchstmaß an Vertraulichkeit.

Eine aktuelle Umfrage zum E-Mail-Datenschutz in Deutschland zeigt ein gemischtes Bild: Das Bewusstsein wächst, doch bei der Umsetzung hapert es noch gewaltig. Während etwa die Hälfte der Befragten auf Antiviren-Software und starke Passwörter setzt, nutzen nur 28 % fortschrittliche E-Mail-Filter. Erschreckend: Ganze 13 % ergreifen überhaupt keine spezifischen Schutzmaßnahmen. Damit steht die Tür für Angriffe sperrangelweit offen. Mehr zu diesen Erkenntnissen zum E-Mail-Datenschutz in Deutschland finden Sie auf statista.com.

Diese Zahlen verdeutlichen das Kernproblem: Viele verlassen sich auf einen Basisschutz und vernachlässigen kritische Techniken wie die Verschlüsselung. Ein riskantes Spiel, denn die Konsequenzen können gravierend sein.

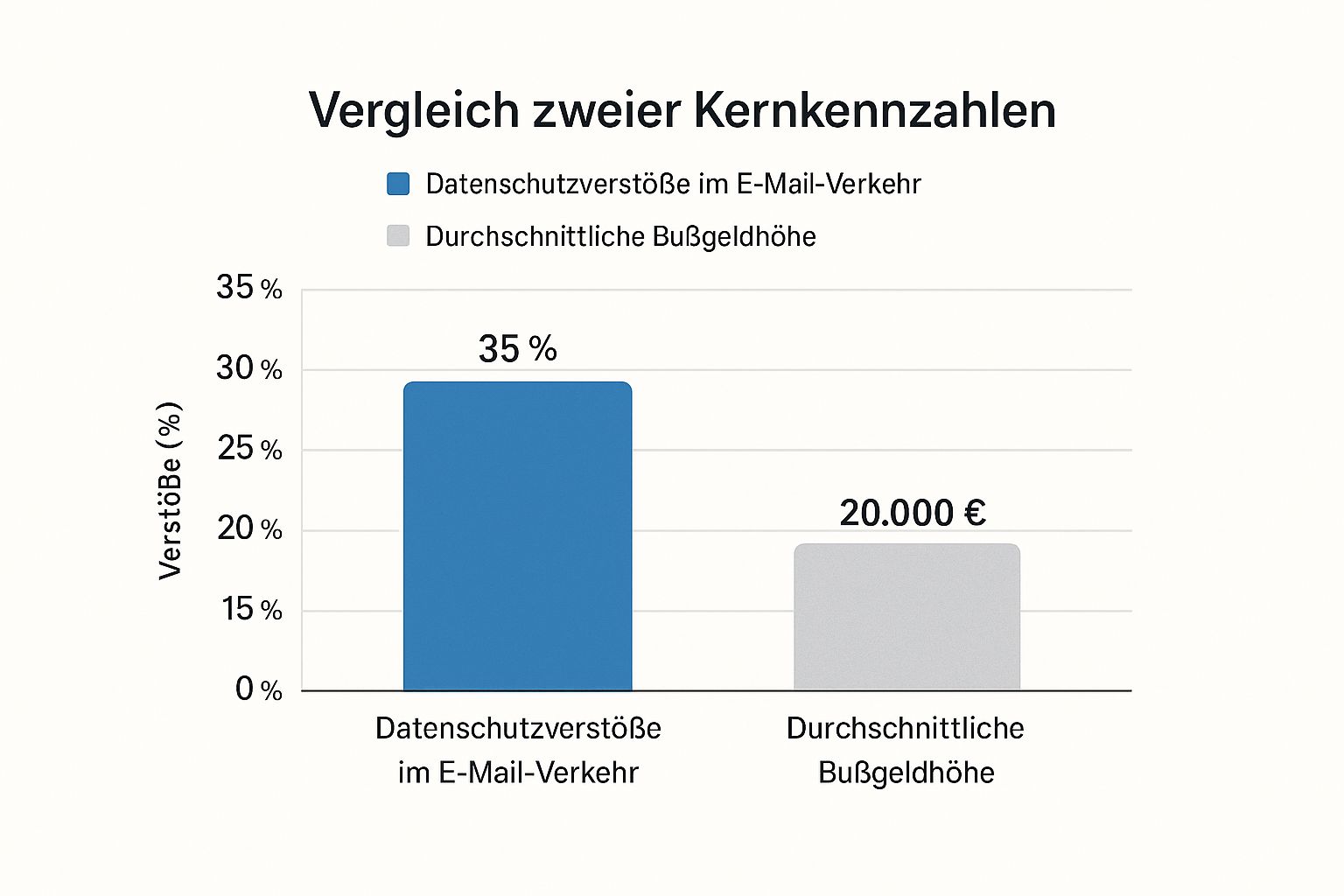

Die folgende Grafik verdeutlicht das Verhältnis von Datenschutzverstößen im E-Mail-Verkehr zur durchschnittlichen Höhe der Bußgelder.

Die Daten sprechen eine klare Sprache: Ein erheblicher Teil der Datenschutzpannen ist auf E-Mails zurückzuführen, und die finanziellen Strafen können empfindlich ausfallen.

Um Ihnen die Wahl zwischen den beiden grundlegenden Verschlüsselungsmethoden zu erleichtern, habe ich die wichtigsten Unterschiede in einer Tabelle zusammengefasst.

Vergleich der Verschlüsselungsmethoden für E-Mails

Diese Tabelle stellt die wichtigsten Unterschiede zwischen Transport- und Ende-zu-Ende-Verschlüsselung dar, um die Auswahl der richtigen Methode zu erleichtern.

| Merkmal | Transportverschlüsselung (TLS) | Ende-zu-Ende-Verschlüsselung (PGP/S/MIME) |

|---|---|---|

| Schutzumfang | Schützt die E-Mail nur auf dem Transportweg zwischen den Servern. | Schützt den Inhalt der E-Mail vom Absender bis zum Empfänger. |

| Lesbarkeit auf Servern | E-Mails sind auf den Mailservern im Klartext lesbar. | E-Mails sind auf den Servern verschlüsselt und nicht lesbar. |

| Einrichtung | Standard bei den meisten Anbietern, meist keine Nutzeraktion nötig. | Erfordert aktive Einrichtung und Schlüsselaustausch durch die Nutzer. |

| Anwendungsfall | Basisschutz für alltägliche Kommunikation. | Hoher Schutz für sensible, vertrauliche Informationen (z. B. Geschäftsgeheimnisse, Patientendaten). |

| Sicherheitsniveau | Gut (verhindert „Mitlesen“ auf dem Weg). | Sehr hoch (schützt den Inhalt auch vor dem Provider). |

Letztendlich ist die Transportverschlüsselung eine wichtige Grundlage, aber für wirklich sensible Daten ist die Ende-zu-Ende-Verschlüsselung der Goldstandard.

Mehr als nur ein Passwort

Ein starkes Passwort ist zwar wichtig, reicht heute aber bei Weitem nicht mehr aus. Cyberkriminelle nutzen ausgeklügelte Methoden, um Passwörter zu stehlen oder zu erraten. Genau hier kommt die Zwei-Faktor-Authentifizierung (2FA) ins Spiel.

Die Aktivierung der Zwei-Faktor-Authentifizierung ist eine der effektivsten und einfachsten Maßnahmen, um Ihr E-Mail-Konto vor unbefugtem Zugriff zu schützen. Sie sollte heute für jeden Account ein absoluter Standard sein.

Bei 2FA benötigen Sie neben Ihrem Passwort einen zweiten, unabhängigen Faktor zur Anmeldung – meist ein einmaliger Code, der an Ihr Smartphone gesendet wird. Selbst wenn ein Angreifer Ihr Passwort kennt, kann er ohne diesen zweiten Faktor nicht auf Ihr Konto zugreifen.

Diese Basismaßnahmen sind entscheidend, um die folgenden, praxisnahen Schritte zur Absicherung Ihrer E-Mail-Kommunikation nachzuvollziehen. Sie bilden die notwendige Wissensgrundlage, auf der alle weiteren Sicherheitsstrategien aufbauen.

E-Mails GoBD-konform archivieren

Eine E-Mail erfolgreich und sicher zu versenden, ist nur die halbe Miete. Die eigentliche Herausforderung für viele Unternehmen beginnt erst danach: die rechtskonforme Aufbewahrung. Der Datenschutz bei E-Mails endet nämlich nicht mit dem Klick auf „Senden“, sondern umfasst den gesamten Lebenszyklus einer geschäftlichen Nachricht – und damit auch ihre Archivierung.

In Deutschland setzen die „Grundsätze zur ordnungsmäßigen Führung und Aufbewahrung von Büchern, Aufzeichnungen und Unterlagen in elektronischer Form sowie zum Datenzugriff“ (GoBD) hierfür sehr strenge Maßstäbe. Diese Vorschriften verlangen, dass jede E-Mail, die als Geschäftsbrief gilt, revisionssicher archiviert wird. Doch was genau fällt darunter?

Was muss ins Archiv und was nicht?

Nicht jede E-Mail ist automatisch archivierungspflichtig. Die GoBD zielen auf geschäftsrelevante Korrespondenz ab. Dazu gehören alle Nachrichten, die eine Transaktion vorbereiten, durchführen, abschließen oder rückgängig machen.

Konkret bedeutet das, Sie müssen Folgendes archivieren:

- Rechnungen, Angebote und Auftragsbestätigungen, die Sie per E-Mail versenden oder erhalten.

- Verträge und Vertragsänderungen, die über den E-Mail-Verkehr abgewickelt werden.

- Handelsbriefe, also jegliche Korrespondenz, die ein Geschäft zum Inhalt hat.

- Buchungsbelege und andere steuerlich relevante Dokumente, auch im Anhang.

Private E-Mails von Mitarbeitern oder reiner Spam dürfen hingegen aus Datenschutzgründen gar nicht archiviert werden. Eine glasklare Trennung ist hier also unerlässlich.

Ein weitverbreiteter und potenziell kostspieliger Fehler ist die Annahme, das Verschieben von E-Mails in einen Outlook-Ordner genüge als Archiv. Das ist falsch. Eine solche Ablage ist nicht revisionssicher, da die E-Mails jederzeit unbemerkt verändert oder gelöscht werden können.

Ein solches Vorgehen kann bei einer Betriebsprüfung zu erheblichen Problemen und empfindlichen Strafen führen. Um dem vorzubeugen, ist eine durchdachte Archivierungsstrategie notwendig. Eine solide Basis hierfür bildet eine umfassende Datensicherung für Unternehmen, die alle kritischen Systeme miteinbezieht.

Lösungen für eine revisionssichere Archivierung

Um die GoBD-Anforderungen zu erfüllen, brauchen Sie ein System, das die Unveränderbarkeit, Vollständigkeit und Verfügbarkeit Ihrer E-Mails über die gesamte gesetzliche Aufbewahrungsfrist (meist 6 bis 10 Jahre) sicherstellt. Manuelle Prozesse sind hierfür viel zu fehleranfällig und schlicht nicht rechtskonform.

Moderne Lösungen automatisieren diesen Prozess direkt bei Ein- und Ausgang der E-Mails vom Mailserver. Spezialisierte Archivierungssoftware oder die erweiterten Funktionen von professionellen Mail-Providern bieten hier die nötige Sicherheit. Diese Systeme protokollieren jeden Vorgang lückenlos und machen Manipulationen quasi unmöglich.

Der Schlüssel zum Erfolg liegt in der Entwicklung einer klaren Archivierungsrichtlinie. Legen Sie genau fest, wer wofür verantwortlich ist, welche E-Mails archiviert werden müssen und wie der Zugriff geregelt ist. So schaffen Sie nicht nur Rechtssicherheit, sondern sichern auch wertvolles Unternehmenswissen für die Zukunft.

So wird Ihr Team zur menschlichen Firewall

Die beste Technik kann noch so ausgeklügelt sein – wenn der Mensch zur Schwachstelle wird, nützt sie wenig. Jede technische Vorkehrung zum Datenschutz bei E-Mails ist immer nur so stark wie die Person, die am Rechner sitzt. Eine robuste Sicherheitskultur aufzubauen, in der jeder im Team seine Verantwortung kennt, ist deshalb kein nettes Extra, sondern eine absolute Notwendigkeit.

Der erste Schritt dorthin? Eine klare und vor allem praxisnahe interne E-Mail-Richtlinie. Betrachten Sie sie als verbindlichen Leitfaden für den täglichen Umgang mit der digitalen Post. Sie schafft nicht nur Sicherheit, sondern gibt auch allen Beteiligten Orientierung. Statt abstrakter Verbote sollte sie konkrete Handlungsanweisungen für typische Alltagssituationen liefern.

Die Bausteine einer guten E-Mail-Richtlinie

Eine wirklich effektive Richtlinie nimmt Ihre Mitarbeiter an die Hand und beantwortet die drängendsten Fragen, bevor sie überhaupt zu einem Sicherheitsproblem werden können. Um eine solide Grundlage zu schaffen, sollten Sie mindestens die folgenden Punkte abdecken:

- Umgang mit unerwarteten Anhängen: Hier braucht es glasklare Regeln. Zum Beispiel, dass unbekannte oder unerwartete Anhänge – gerade von fremden Absendern – niemals geöffnet werden dürfen. Stattdessen sollten sie direkt an die IT-Abteilung gemeldet werden.

- Phishing-Mails erkennen: Geben Sie Ihrem Team eine einfache Checkliste an die Hand. Klassische Warnsignale sind eine unpersönliche Anrede, Grammatikfehler, ein plötzlicher, dringender Handlungsaufruf oder ein Absendername, der nicht ganz zur E-Mail-Adresse passt.

- Private Nutzung des Firmen-Accounts: Regeln Sie eindeutig, ob und in welchem Rahmen der geschäftliche E-Mail-Account privat genutzt werden darf. Oft ist eine strikte Trennung der sicherste Weg, um rechtliche Grauzonen und unnötige Risiken von vornherein auszuschließen.

- Verschlüsselung sensibler Daten: Legen Sie fest, welche Informationen als sensibel gelten und wann eine Verschlüsselung Pflicht ist. Das betrifft zum Beispiel personenbezogene Daten, Vertragsdetails oder Finanzinformationen.

So eine Richtlinie ist aber nur dann ihr Geld wert, wenn sie auch wirklich im Unternehmen gelebt wird. Der entscheidende Hebel dafür sind regelmäßige und praxisnahe Schulungen für das gesamte Team.

Eine einmalige Schulung verpufft schnell. Nachhaltiges Sicherheitsbewusstsein entsteht nur durch kontinuierliche Wiederholung und praxisnahe Übungen, die den Mitarbeitern helfen, Bedrohungen im echten Arbeitsalltag zu erkennen.

Statt trockener Frontalvorträge haben sich interaktive Methoden längst bewährt. Ein besonders wirksames Werkzeug sind simulierte Phishing-Angriffe. Dabei bekommen Mitarbeiter gezielt gefälschte E-Mails zugeschickt. Wer auf einen Link klickt, landet nicht auf einer bösartigen Seite, sondern auf einer internen Aufklärungsseite, die das Thema sofort und ohne realen Schaden greifbar macht.

Solche Übungen schaffen einen Lerneffekt, der weit über graue Theorie hinausgeht. Wenn Sie das mit regelmäßigen, kurzen Online-Kursen oder Workshops zu aktuellen Bedrohungen kombinieren, machen Sie Ihre Mitarbeiter vom potenziellen Risiko zur stärksten Verteidigungslinie. Eine gelebte Sicherheitskultur ist und bleibt der effektivste Schutz gegen die alltägliche Gefahr menschlicher Fehler und macht Ihr gesamtes Unternehmen widerstandsfähiger.

Praktische Werkzeuge für die sichere E-Mail-Kommunikation

Theorie ist das eine, die konkrete Umsetzung aber das, was am Ende über den Erfolg Ihres E-Mail-Datenschutzes entscheidet. Glücklicherweise müssen Sie das Rad nicht neu erfinden. Es gibt eine ganze Reihe von Werkzeugen und Diensten, die Ihnen dabei unter die Arme greifen, die Sicherheit Ihrer digitalen Kommunikation in die Praxis umzusetzen. Der Markt ist voll von Lösungen, die sich auf die Fahne geschrieben haben, den Mail-Verkehr sicherer und DSGVO-konform zu gestalten.

Die Wahl des richtigen Partners ist dabei ein ganz entscheidender Schritt. Speziell deutsche und europäische Provider bringen oft handfeste Vorteile mit, allen voran einen Serverstandort innerhalb der EU. Das allein erleichtert die Einhaltung der Datenschutz-Grundverordnung schon erheblich. Viele dieser Anbieter integrieren sowohl Transport- als auch Ende-zu-Ende-Verschlüsselung direkt in ihre Dienste – und machen sie so auch für technisch weniger versierte Nutzer zugänglich.

Den richtigen E-Mail-Anbieter wählen

Bei der Auswahl sollten Sie nicht nur auf den Preis schielen, sondern eine ganzheitliche Bewertung vornehmen. Der Funktionsumfang, die Bedienbarkeit und vor allem die angebotenen Sicherheitsfeatures sind ausschlaggebend. Ein guter Anbieter für sicheren Datenschutz bei E-Mails muss mehr können als nur ein Postfach bereitzustellen.

Um hier eine fundierte Entscheidung zu treffen, nehmen Sie am besten die folgenden Kriterien genau unter die Lupe:

- Serverstandort: Stehen die Server in Deutschland oder wenigstens in der EU? Das ist ein zentraler Faktor für die DSGVO-Konformität.

- Verschlüsselungsstandards: Bietet der Dienst standardmäßig eine Transportverschlüsselung (TLS)? Noch wichtiger: Wird eine einfache Ende-zu-Ende-Verschlüsselung (PGP oder S/MIME) unterstützt oder sogar automatisiert?

- Zero-Knowledge-Prinzip: Verfolgt der Anbieter einen „Zero-Knowledge“-Ansatz? Das bedeutet nichts anderes, als dass selbst der Provider keinen Zugriff auf Ihre unverschlüsselten E-Mails hat.

- Zusätzliche Sicherheitsfunktionen: Sind Features wie Zwei-Faktor-Authentifizierung (2FA), ein erweiterter Spam- und Phishing-Schutz und die Möglichkeit zur revisionssicheren Archivierung mit an Bord?

- Datensparsamkeit: Erhebt der Anbieter wirklich nur die Daten, die für den Betrieb des Dienstes zwingend notwendig sind?

Die Investition in einen spezialisierten Dienstleister zahlt sich oft schnell aus, indem sie das Risiko von Datenpannen und Compliance-Verstößen minimiert. Gerade für Unternehmen ist die professionelle Absicherung durch Experten häufig der effizienteste Weg. Wenn Sie einen wirklich tiefgehenden Schutz suchen, bieten Lösungen wie die E-Mail-Verschlüsselung mit Hornetsecurity Websafe einen umfassenden Ansatz, der weit über die Standardfunktionen hinausgeht.

Werkzeuge für die Ende-zu-Ende-Verschlüsselung

Was aber, wenn Ihr aktueller Anbieter keine integrierte E2EE anbietet? Keine Sorge, Sie müssen nicht gleich den Provider wechseln. Es gibt benutzerfreundliche Werkzeuge, mit denen Sie diese Funktion einfach nachrüsten und Ihre E-Mails selbst verschlüsseln können.

Die Ende-zu-Ende-Verschlüsselung ist der Goldstandard für vertrauliche Kommunikation. Sie stellt sicher, dass nur Sie und der vorgesehene Empfänger den Inhalt einer Nachricht lesen können – niemand sonst.

Browser-Erweiterungen und spezielle E-Mail-Clients können Ihnen helfen, PGP (Pretty Good Privacy) in Ihren gewohnten Arbeitsablauf zu integrieren. Diese Tools kümmern sich um die komplexe Schlüsselverwaltung im Hintergrund und machen die Verschlüsselung so einfach wie das Klicken auf einen Button.

Beliebte Lösungen wie Mailvelope für den Browser oder die bereits integrierten Funktionen in E-Mail-Programmen wie Thunderbird machen es möglich, PGP ohne tiefgreifendes technisches Wissen zu nutzen. Die Einrichtung erfordert anfangs zwar etwas Zeit, um die öffentlichen Schlüssel mit Ihren Kommunikationspartnern auszutauschen – doch der Aufwand lohnt sich für den enormen Sicherheitsgewinn bei der Übermittlung sensibler Daten.

E-Mail-Datenschutz in der Praxis: Die häufigsten Fragen aus dem Alltag

Wenn es um den Datenschutz bei E-Mails geht, begegnen uns in der Praxis immer wieder dieselben Unsicherheiten. Viele Fragen zeigen, wo die größten Hürden im Unternehmensalltag wirklich liegen. Deswegen haben wir die häufigsten davon gesammelt und beantworten sie hier – direkt, verständlich und mit Tipps, die Sie sofort umsetzen können.

Eine der meistgestellten Fragen, die wir hören, ist: „Reicht es nicht, wenn wir E-Mails nur intern verschlüsseln?“ Die Antwort darauf ist ein klares und unmissverständliches Nein. In dem Moment, in dem eine E-Mail Ihr Firmennetzwerk verlässt, reist sie durch das öffentliche Internet. Ohne eine durchgehende Verschlüsselung ist sie dort so schutzlos wie eine Postkarte, die jeder mitlesen kann.

Dürfen wir Newsletter ohne Zustimmung an Bestandskunden schicken?

Dieser Mythos hält sich hartnäckig: Viele Unternehmer gehen davon aus, dass für Newsletter an Bestandskunden keine extra Einwilligung nötig ist, weil ja bereits eine Geschäftsbeziehung besteht. Das ist ein Trugschluss, der teuer werden kann. Für den Versand von Werbe-Mails ist fast ausnahmslos eine ausdrückliche und aktive Zustimmung des Empfängers notwendig.

Gehen Sie auf Nummer sicher und nutzen Sie das Double-Opt-in-Verfahren. Hierbei bestätigt der Nutzer seine Anmeldung aktiv über einen Link in einer separaten E-Mail. Nur so haben Sie im Streitfall einen sauberen Nachweis, dass eine freiwillige Einwilligung wirklich vorlag.

Verlassen Sie sich bei Newslettern niemals allein auf das „berechtigte Interesse“ als Rechtsgrundlage. Die Hürden dafür sind extrem hoch und das Risiko eines Verstoßes ist es nicht wert. Im Zweifel ist die explizite Einwilligung immer der sicherere und korrekte Weg.

Was mache ich, wenn eine Phishing-Mail im Postfach landet?

Sollten Sie eine verdächtige E-Mail erhalten, gilt eine goldene Regel: Niemals auf Links oder Anhänge klicken. Leiten Sie die E-Mail sofort an Ihre IT-Abteilung oder den IT-Sicherheitsverantwortlichen weiter. Danach löschen Sie die Nachricht direkt aus Ihrem Posteingang.

Um Phishing-Versuche leichter zu erkennen, achten Sie auf diese typischen Warnsignale:

- Künstlicher Druck: Formulierungen wie „Handeln Sie sofort, sonst wird Ihr Konto gesperrt!“ sollen Panik auslösen.

- Unpersönliche Ansprache: Allgemeine Floskeln wie „Sehr geehrter Kunde“ statt Ihres Namens sind ein klares Indiz.

- Komische Absenderadresse: Oft passt die E-Mail-Adresse nicht zum angeblichen Absender (z. B. Rechtschreibfehler im Domainnamen).

Dürfen Mitarbeiter den Firmen-Account privat nutzen?

Diese Frage sollte eine klare interne Richtlinie für alle Mitarbeiter beantworten. Ohne eine solche Regelung bewegen sich sowohl das Personal als auch das Unternehmen in einer rechtlichen Grauzone. Wir empfehlen grundsätzlich eine strikte Trennung von privater und geschäftlicher Kommunikation. Das vermeidet nicht nur Datenschutzkonflikte, sondern auch Schwierigkeiten bei der GoBD-konformen Archivierung, denn private E-Mails dürfen auf keinen Fall archiviert werden.

Sie wollen sicherstellen, dass Ihre IT-Infrastruktur höchsten Sicherheitsstandards genügt und Ihre E-Mail-Kommunikation lückenlos geschützt ist? Als Ihr ISO 27001-zertifizierter Partner für umfassende IT-Sicherheit und digitale Transformation steht Ihnen die Deeken.Technology GmbH zur Seite. Kontaktieren Sie uns für eine professionelle Beratung auf deeken-group.com.

05.07.2025 09:57:13

Comments