Kategorien:

Was ist ein Proxy-Server? Ihr Leitfaden für das Web

Im Grunde genommen ist ein Proxy-Server eine Art Vermittler für Ihre Internetanfragen. Anstatt Ihren Rechner direkt mit einer Webseite zu verbinden, schalten Sie diesen Mittelsmann dazwischen. Er leitet Ihre Anfrage weiter, verbirgt dabei aber Ihre echte IP-Adresse. Das Ergebnis? Mehr digitale Privatsphäre und Sicherheit.

Was ist ein proxy-server einfach erklärt?

Stellen Sie sich einen Proxy-Server am besten wie einen persönlichen Assistenten für Ihre Online-Aktivitäten vor. Wenn Sie eine Webseite besuchen möchten, wenden Sie sich nicht direkt an diese. Stattdessen geben Sie den Auftrag an Ihren Assistenten – den Proxy-Server. Dieser holt dann die gewünschten Informationen für Sie ab und liefert sie Ihnen zurück.

Für die Webseite sieht es so aus, als käme die Anfrage vom Assistenten, nicht von Ihnen. Ihre eigene Identität und Ihr Standort bleiben dadurch im Verborgenen. Dieser simple, aber extrem wirkungsvolle Mechanismus ist der Kern eines jeden Proxy-Servers. Er funktioniert wie eine Pufferzone oder ein Filter zwischen Ihnen und dem riesigen, oft unübersichtlichen Internet.

Warum dieser vermittler so wichtig ist

Diese Zwischenstation ist aber weit mehr als nur ein Werkzeug zur Anonymisierung. Sie erfüllt gleich mehrere wichtige Aufgaben, die sowohl für private Nutzer als auch für Unternehmen von großer Bedeutung sind. Ein Proxy kann zum Beispiel den Datenverkehr filtern, den Zugriff auf bestimmte Inhalte steuern und sogar die Ladegeschwindigkeit von Webseiten spürbar verbessern.

Ein Proxy-Server ist nicht nur ein Tor zur Anonymität, sondern auch ein Wächter für Sicherheit und Effizienz. Er kontrolliert, was in Ihr Netzwerk hinein- und hinausgeht, und schützt so Ihre digitalen Ressourcen.

Gerade in Deutschland, wo rund 99 % der Bevölkerung das Internet nutzen, ist der Schutz der Privatsphäre ein zentrales Thema. Ein Proxy-Server agiert als Mittelsmann, der Anfragen stellvertretend verarbeitet und dabei die IP-Adresse des Nutzers verschleiert. Das ist besonders im Kontext der strengen Datenschutz-Grundverordnung (DSGVO) ein entscheidender Faktor. Mehr zur Bedeutung von Proxys in Deutschland können Sie bei resiprox.com nachlesen.

Proxy-server funktionen auf einen blick

Um das Ganze noch etwas greifbarer zu machen, werfen wir einen Blick auf die Kernfunktionen. Die folgende Tabelle fasst zusammen, was dieser digitale Mittelsmann in der Praxis alles für Sie tun kann.

| Funktion | Beschreibung | Hauptvorteil |

|---|---|---|

| IP-Maskierung | Verbirgt Ihre echte IP-Adresse und zeigt stattdessen seine eigene an. | Erhöhte Anonymität und Schutz Ihrer digitalen Identität. |

| Inhaltsfilterung | Blockiert den Zugriff auf unerwünschte oder potenziell schädliche Webseiten. | Gesteigerte Sicherheit und volle Kontrolle über den Netzwerkzugriff. |

| Caching | Speichert Kopien von häufig besuchten Webseiten temporär zwischen. | Schnellere Ladezeiten und eine geringere Auslastung der Bandbreite. |

| Geoblocking umgehen | Ermöglicht den Zugriff auf Inhalte, die in Ihrer Region eigentlich gesperrt sind. | Weltweiter Zugang zu Informationen und digitalen Diensten. |

Wie Sie sehen, ist ein Proxy-Server weit mehr als nur ein technisches Detail im Hintergrund. Er ist ein vielseitiges Werkzeug, um den Internetverkehr zu steuern, abzusichern und zu optimieren. Im nächsten Abschnitt schauen wir uns genauer an, wie dieser Prozess hinter den Kulissen eigentlich abläuft.

Wie ein Proxy-Server wirklich funktioniert

Um zu verstehen, was ein Proxy-Server ist, muss man sich den Prozess einmal genauer anschauen. Stellen Sie sich den Proxy am besten wie einen aufmerksamen und absolut diskreten persönlichen Assistenten vor. Anstatt Ihre Briefe selbst zur Post zu bringen, geben Sie sie einfach diesem Assistenten. Er sorgt dann dafür, dass die Nachricht ankommt, ohne dass Ihr Name als Absender draufsteht.

Ganz ähnlich läuft das auch im digitalen Raum. Wenn Sie eine Webseite wie beispiel.de aufrufen möchten, geht Ihre Anfrage nicht schnurstracks zum Ziel. Stattdessen schicken Sie sie an den Proxy-Server, den Sie gerade nutzen.

Dieser nimmt Ihre Anfrage entgegen, merkt sich Ihre IP-Adresse (damit er die Antwort später auch wieder an Sie zurückschicken kann) und leitet die Anfrage dann unter seiner eigenen Identität weiter.

Der Weg der Anfrage Schritt für Schritt

Der ganze Vorgang lässt sich eigentlich in ein paar simple Schritte zerlegen. Dieser Datenfluss ist das Herzstück jedes Proxy-Servers und sorgt dafür, dass Ihre digitale Identität geschützt bleibt.

Ihre Anfrage startet

Sie tippen eine URL in Ihren Browser. Diese Anfrage wird zusammen mit Ihrer individuellen IP-Adresse an den eingerichteten Proxy-Server geschickt.Der Proxy übernimmt

Der Proxy-Server fängt Ihre Anfrage ab. Er tauscht Ihre ursprüngliche IP-Adresse gegen seine eigene aus. Für die Ziel-Webseite sieht es jetzt so aus, als käme die Anfrage direkt vom Proxy.Die Ziel-Webseite antwortet

Die Webseite verarbeitet die Anfrage und sendet die gewünschten Daten – also den Inhalt der Seite – zurück. Der Empfänger ist aber nicht Ihr Computer, sondern der Proxy-Server.Die Rücksendung an Sie

Sobald der Proxy die Daten bekommen hat, gleicht er sie mit Ihrer ursprünglichen Anfrage ab und leitet die Informationen schlussendlich an Sie weiter. Sie sehen die Webseite in Ihrem Browser, ohne jemals direkt mit ihr gesprochen zu haben.

Im Grunde agiert der Proxy-Server wie eine Art diplomatische Vertretung. Er kommuniziert für Sie mit der Außenwelt, hält aber Ihre private Adresse vor neugierigen Blicken sicher.

Dieser ganze Austausch passiert meistens innerhalb von Millisekunden. Als Nutzer bekommen Sie davon in der Regel gar nichts mit.

Die clevere Funktion des Zwischenspeicherns

Ein Proxy-Server ist aber mehr als nur ein anonymer Bote. Viele Proxys haben eine extrem nützliche Funktion an Bord: das Caching (also die Zwischenspeicherung). Man kann sich das wie ein Kurzzeitgedächtnis vorstellen. Wenn Sie – oder jemand anderes im selben Netzwerk – eine Webseite über den Proxy anfragt, legt dieser eine Kopie der Seite ab.

Fragt nun jemand dieselbe Seite kurze Zeit später erneut an, muss der Proxy nicht wieder den weiten Weg zum ursprünglichen Webserver antreten. Stattdessen liefert er einfach die gespeicherte Kopie aus seinem Cache aus.

Die Vorteile des Caching liegen auf der Hand:

- Schnellere Ladezeiten: Weil die Daten direkt vom nahegelegenen Proxy kommen, laden häufig besuchte Seiten spürbar schneller.

- Geringere Bandbreitennutzung: Gerade in Firmennetzwerken wird die Internetleitung entlastet, da nicht jede einzelne Anfrage das Netzwerk verlassen muss.

Diese Technik macht den Datenverkehr deutlich effizienter und verbessert das Surferlebnis für alle, die über denselben Proxy unterwegs sind.

Was die Ziel-Webseite tatsächlich sieht

Ohne einen Proxy würde jede Webseite, die Sie besuchen, eine ganze Menge an Informationen über Sie sammeln. Dazu gehören Ihre IP-Adresse, Ihr ungefährer Standort, Ihr Betriebssystem und der Browser, den Sie nutzen.

Wenn Sie aber einen Proxy-Server dazwischenschalten, ändert sich das Bild komplett. Die Ziel-Webseite sieht nur noch die Informationen des Proxy-Servers. Ihre eigene Identität bleibt vollständig verborgen. Statt Ihrer Heim-IP-Adresse aus München sieht die Webseite dann vielleicht eine Server-IP aus Frankfurt. Genau diese Maskierung ist der zentrale Mechanismus, der Ihre Privatsphäre im Netz schützt.

Welche arten von proxy-servern es gibt

Die Welt der Proxy-Server ist vielschichtiger, als man auf den ersten Blick meinen könnte. Denn Proxy ist nicht gleich Proxy – die einzelnen Typen unterscheiden sich massiv in ihrer Funktionsweise, ihrem Anonymitätsgrad und den Aufgaben, für die sie gedacht sind. Den richtigen Proxy zu wählen, ist daher absolut entscheidend, um Ihre Ziele sicher und effizient zu erreichen.

Um wirklich zu verstehen, was ein Proxy-Server ist, müssen wir uns diese Unterschiede genauer ansehen. Grob lassen sich Proxys nach zwei Kriterien sortieren: nach dem Level der Anonymität, das sie bieten, und nach ihrer technischen Spezialisierung. Beide Punkte sind wichtig, um die passende Wahl für Ihre ganz persönlichen Anforderungen zu treffen.

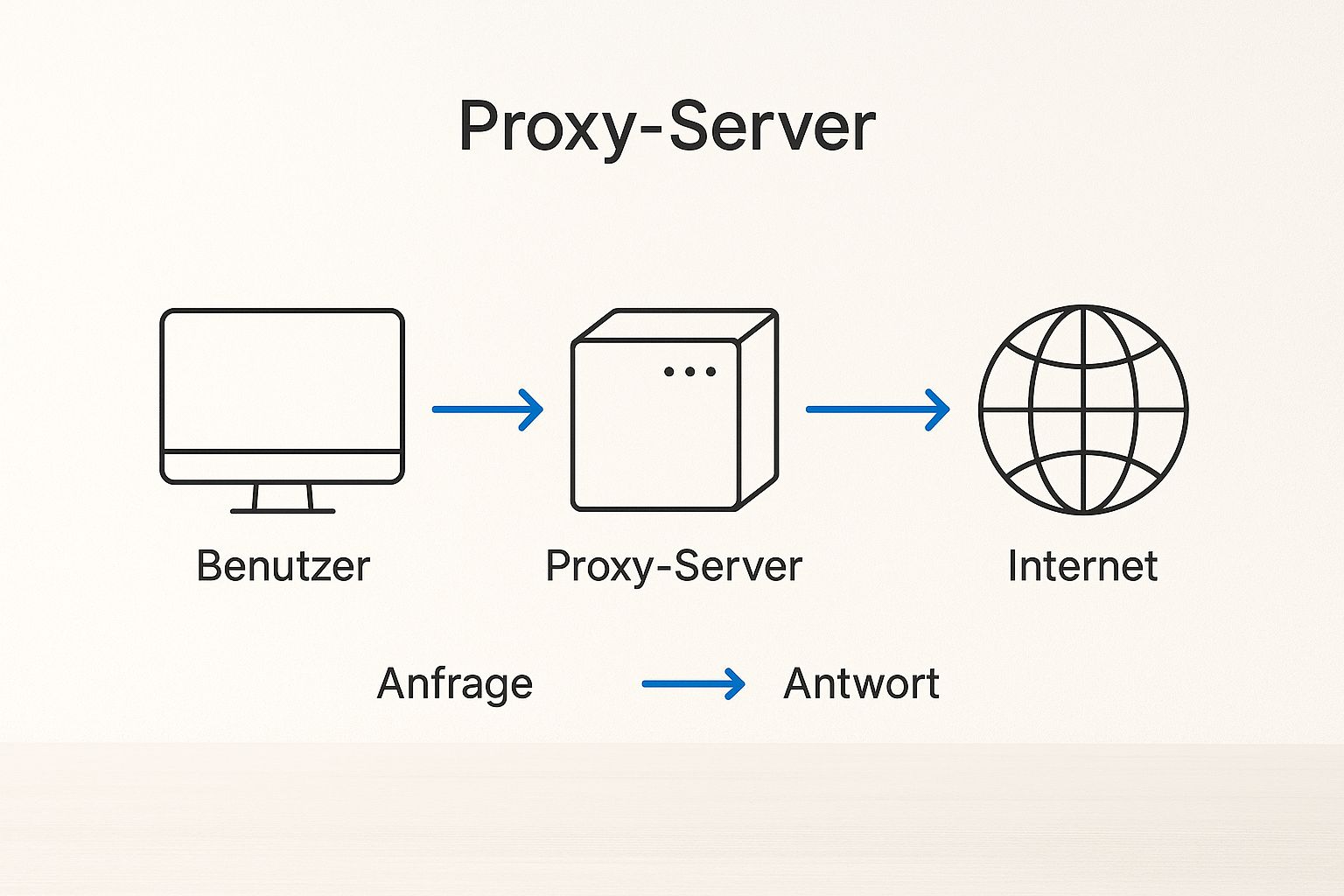

Die folgende Grafik zeigt den grundlegenden Datenfluss, den alle Proxy-Arten gemeinsam haben – von Ihrem Rechner über den Proxy-Server ins Internet und wieder zurück.

Dieses Schema macht die Kernaufgabe des Proxys deutlich: Er agiert als Vermittler, der Ihre direkte Verbindung zur Ziel-Webseite kappt und stattdessen als Ihr Stellvertreter auftritt.

Anonymität als entscheidendes merkmal

Der wohl wichtigste Unterschied zwischen den verschiedenen Proxy-Typen liegt im Grad der Privatsphäre. Je nachdem, wie viele Informationen über Sie preisgegeben werden, lassen sie sich in drei Hauptkategorien einteilen:

Transparente Proxys

Dieser Proxy-Typ macht kein Geheimnis aus seiner Existenz und verbirgt auch Ihre IP-Adresse nicht. Er meldet sich bei der Ziel-Webseite klar als Proxy und leitet Ihre echte IP-Adresse einfach weiter. Sein Zweck ist nicht die Anonymität, sondern das Zwischenspeichern von Daten (Caching) und das Filtern von Inhalten. Deshalb findet man sie oft in Firmen- oder Schulnetzwerken.Anonyme Proxys

Ein anonymer Proxy geht schon einen Schritt weiter. Er versteckt Ihre echte IP-Adresse vor dem Zielserver, verrät aber immer noch, dass er ein Proxy ist. Das bietet bereits einen soliden Schutz für Ihre Identität und Ihren Standort, auch wenn die Webseite weiß, dass der Datenverkehr umgeleitet wird.Hochanonyme Proxys (Elite-Proxys)

Hier haben wir die Königsklasse der Anonymität. Ein Elite-Proxy verbirgt nicht nur Ihre IP-Adresse, sondern verschleiert auch seine eigene Existenz. Für die Ziel-Webseite sieht es so aus, als käme die Anfrage von einem ganz normalen Nutzer und nicht von einem Proxy.

Für maximalen Datenschutz und Diskretion ist ein hochanonymer (Elite) Proxy immer die beste Wahl. Er sorgt dafür, dass Ihre Online-Aktivitäten so unauffällig wie möglich bleiben und Ihre Identität bestmöglich geschützt wird.

Technische spezialisierung der proxy-server

Neben dem Grad der Anonymität unterscheiden sich Proxys auch durch die technischen Protokolle, die sie verwenden, und ihre Herkunft. Diese Unterschiede bestimmen, für welche Aufgaben sie sich am besten eignen.

HTTP-Proxys sind die einfachste und am weitesten verbreitete Form. Sie wurden speziell für den Web-Traffic (HTTP und HTTPS) entwickelt und eignen sich perfekt zum normalen Surfen, zum Umgehen einfacher Ländersperren oder zur Inhaltsfilterung. Die Einrichtung ist meistens kinderleicht.

Im Gegensatz dazu stehen die SOCKS5-Proxys, die deutlich vielseitiger sind. Sie arbeiten auf einer tieferen Netzwerkebene und können jede Art von Internetverkehr verarbeiten – also nicht nur Webseiten, sondern auch E-Mails, Filesharing oder Online-Spiele. SOCKS5-Proxys bieten zudem bessere Authentifizierungsmethoden und sind oft die erste Wahl für anspruchsvollere Anwendungen. Die Stabilität solcher Verbindungen ist entscheidend, ganz ähnlich wie bei einer unterbrechungsfreien Stromversorgung für Ihre IT. Erfahren Sie in unserem Artikel, was eine USV ist und warum sie so wichtig ist.

Eine ganz besondere Kategorie sind die Residential-Proxys. Diese nutzen IP-Adressen, die von echten Internetanbietern an Privatpersonen vergeben wurden. Aus Sicht einer Webseite sind Anfragen von solchen IPs nicht von denen eines normalen Nutzers zu unterscheiden. Das macht sie extrem wertvoll für Aufgaben wie Web-Scraping oder Marktforschung, da sie so gut wie nie blockiert werden.

Die Anzahl der verfügbaren IP-Adressen ist hier beeindruckend. Es gibt Anbieter, die allein in Deutschland Netzwerke mit über 40 Millionen Residential-IPs betreiben. Diese unterstützen oft Protokolle wie HTTPS und SOCKS5, um deutschen Kunden maximale Sicherheit und Flexibilität zu bieten.

Datacenter-proxys als schnelle alternative

Neben den Residential-Proxys gibt es noch die Datacenter-Proxys. Deren IP-Adressen stammen nicht von privaten Internetanschlüssen, sondern aus großen Rechenzentren. Ihr riesiger Vorteil ist die enorme Geschwindigkeit und hohe Verfügbarkeit – und das oft zu einem günstigeren Preis.

Der Nachteil: Sie können von Webseiten leichter als Proxys erkannt und gesperrt werden, da ihre IP-Adressen oft in großen, zusammenhängenden Blöcken vergeben werden. Sie sind ideal für Aufgaben, bei denen es auf hohe Geschwindigkeit ankommt und das Risiko einer Blockade eher gering ist.

Vergleich der gängigsten proxy-typen

Die Wahl des richtigen Proxys hängt stark von Ihrem konkreten Vorhaben ab. Um Ihnen die Entscheidung zu erleichtern, haben wir die wichtigsten Typen in einer Übersichtstabelle direkt miteinander verglichen.

| Proxy-Typ | Anonymitätslevel | Typischer Anwendungsfall | Hauptvorteil |

|---|---|---|---|

| Transparent | Niedrig | Inhaltsfilterung in Firmen | Kontrolle & Caching |

| Anonym | Mittel | Privates Surfen | Schutz der IP-Adresse |

| Hochanonym | Hoch | Datenschutz, Web-Scraping | Maximale Unsichtbarkeit |

| Residential | Sehr hoch | Marktforschung, SEO | Hohe Legitimität |

| Datacenter | Hoch | Schnelles Web-Scraping | Geschwindigkeit & Preis |

Diese Tabelle gibt Ihnen einen schnellen Überblick, um den passenden Proxy-Typ für Ihre Zwecke zu finden – egal ob Sie Wert auf maximale Geschwindigkeit, höchste Anonymität oder absolute Legitimität legen.

Wofür brauche ich eigentlich einen proxy-server?

Die Theorie hinter Proxy-Servern ist das eine, ihr wahrer Wert zeigt sich aber erst im Praxiseinsatz. Wann genau ist es sinnvoll, einen solchen digitalen Mittelsmann zwischenzuschalten? Die Antwort darauf ist überraschend vielfältig und reicht vom Schutz der eigenen Privatsphäre bis hin zu komplexen Geschäftsstrategien, die ohne Proxys kaum umzusetzen wären.

Werfen wir also einen Blick auf ganz konkrete Szenarien, in denen ein Proxy-Server den entscheidenden Unterschied macht. Sie werden sehen, wie diese Technologie alltägliche Probleme löst und sowohl für Privatleute als auch für Unternehmen ganz neue Türen öffnet.

Mehr sicherheit und kontrolle im eigenen netzwerk

Einer der grundlegendsten Anwendungsfälle für einen Proxy ist die Stärkung der Netzwerksicherheit. Indem der gesamte Datenverkehr, egal ob rein oder raus, über einen zentralen Punkt geschleust wird, schafft man eine effektive Kontrollinstanz.

Stellen Sie sich ein Unternehmen vor, das seine Mitarbeiter vor den Gefahren des Internets schützen will. Ein Proxy-Server lässt sich so einrichten, dass er den Zugriff auf bekannte Malware- oder Phishing-Seiten von vornherein blockiert. Jede Anfrage eines Mitarbeiters wird erst vom Proxy geprüft, bevor sie überhaupt ins offene Netz gelangt. Das ist eine der Kernaufgaben im Bereich der IT-Security.

Man kann sich einen Proxy-Server wie einen wachsamen Türsteher für das Firmennetzwerk vorstellen. Er prüft jede Anfrage, filtert unerwünschte Gäste heraus und lässt nur sicheren und genehmigten Traffic passieren.

Ganz nebenbei ermöglicht diese zentrale Steuerung auch eine lückenlose Überwachung des Netzwerkverkehrs. Unternehmen können so ihre internen Richtlinien durchsetzen und sicherstellen, dass sensible Firmendaten nicht unbemerkt das Netzwerk verlassen.

Geoblocking umgehen und inhalte freischalten

Wer kennt es nicht? Man will ein Video ansehen oder auf einen Dienst zugreifen und wird von der Meldung begrüßt: „Dieser Inhalt ist in Ihrem Land nicht verfügbar.“ Dieses Phänomen nennt sich Geoblocking und ist für viele ein tägliches Ärgernis. Ein Proxy-Server ist hier die eleganteste Lösung.

Wenn Sie sich über einen Proxy in einem anderen Land verbinden, leihen Sie sich quasi dessen IP-Adresse und damit auch dessen virtuellen Standort.

- Praxisbeispiel Streaming: Ein Nutzer in Deutschland möchte eine Serie schauen, die exklusiv auf einer US-Streaming-Plattform läuft. Er verbindet sich einfach mit einem Proxy-Server in den USA und schon gaukelt er der Plattform vor, er wäre physisch vor Ort. Das Ergebnis: voller Zugriff auf alle Inhalte.

Das ist aber nicht nur für die private Unterhaltung nützlich. Auch Forscher, Journalisten oder Geschäftsleute nutzen Proxys regelmäßig, um auf regionale Nachrichtenportale, Datenbanken oder Webseiten zuzugreifen, die ihnen sonst versperrt blieben.

Strategische vorteile für unternehmen

Für Unternehmen eröffnen Proxys ein ganzes Arsenal an strategischen Möglichkeiten, die weit über reine Sicherheitsaspekte hinausgehen. Sie sind heute unverzichtbare Werkzeuge für Marktforschung, Wettbewerbsanalyse und die Optimierung der eigenen Online-Präsenz.

Web-Scraping zur Datengewinnung

Unternehmen müssen oft riesige Mengen an öffentlichen Daten von Webseiten sammeln – sei es für Preisvergleiche, Produktinformationen oder Markttrends. Das Problem: Wenn man zu viele Anfragen von einer einzigen IP-Adresse stellt, wird diese schnell blockiert.

Ein rotierender Proxy-Server, der bei jeder neuen Anfrage eine andere IP-Adresse nutzt, umgeht dieses Problem geschickt. So lassen sich Daten im großen Stil sammeln, ohne aufzufallen oder gesperrt zu werden.

SEO-Überwachung aus verschiedenen Regionen

Wo eine Webseite in den Suchergebnissen landet, kann je nach Standort des Suchenden stark variieren. Ein deutsches Unternehmen, das seine Produkte auch in Frankreich verkaufen möchte, muss wissen, wie seine Seite dort bei Google rankt.

Mithilfe eines französischen Proxys kann das Marketing-Team Suchanfragen so durchführen, als säße es direkt in Paris. Das liefert extrem präzise Daten zur internationalen SEO-Performance und ermöglicht eine gezielte Optimierung für jeden einzelnen Zielmarkt.

Verwaltung von Mitarbeiterzugriffen

In globalen Unternehmen oder bei der Zusammenarbeit mit externen Dienstleistern ist die sichere Verwaltung von Zugriffen das A und O. Hier kann ein Proxy-Server als zentraler Zugangspunkt für bestimmte Online-Ressourcen dienen.

Auf diese Weise wird sichergestellt, dass nur autorisierte Personen über eine kontrollierte und protokollierte Verbindung auf interne Tools oder Partnerportale zugreifen. Ein solcher kontrollierter Zugang ist ein wichtiger Baustein für jeden modernen IT-Notfallplan, da er hilft, unbefugte Zugriffe von vornherein zu unterbinden.

Risiken bei der Proxy-Nutzung umschiffen

Ein Proxy-Server kann wie ein starkes Schutzschild für Ihre Online-Aktivitäten wirken. Aber dieses Schutzschild ist nur so gut wie derjenige, der es hält – in diesem Fall der Anbieter. Die Wahl eines unzuverlässigen oder sogar bösartigen Proxys kann die erhofften Sicherheitsvorteile komplett ins Gegenteil verkehren. Plötzlich sind Sie größeren Gefahren ausgesetzt, als wenn Sie ganz ohne Schutz surfen würden.

Besonders verlockend klingen oft kostenlose Proxy-Dienste. Doch diese Angebote haben fast immer einen Haken, denn der Betrieb solcher Server kostet Geld. Wenn Sie nicht mit Euros bezahlen, zahlen Sie höchstwahrscheinlich mit Ihren Daten. Ein unseriöser Anbieter wird so zum unsichtbaren Beobachter Ihrer gesamten Online-Kommunikation.

Gefahren durch unzuverlässige Proxy-Server

Wenn Sie Ihren gesamten Internetverkehr über einen fremden Server leiten, schenken Sie dem Betreiber enormes Vertrauen. Ein Missbrauch dieses Vertrauens kann weitreichende und wirklich schädliche Folgen haben. Das sollten Sie unbedingt wissen, bevor Sie sich für einen Anbieter entscheiden.

Die größten Risiken sind dabei:

- Protokollierung und Verkauf Ihrer Daten: Ein zwielichtiger Anbieter kann jede Webseite aufzeichnen, die Sie besuchen, jede Suchanfrage, die Sie stellen, und alle Daten, die Sie eingeben. Diese wertvollen Verhaltensprofile lassen sich dann an Werbetreibende oder andere Dritte verkaufen.

- Einschleusen von Malware: Kriminelle Betreiber können den Datenstrom manipulieren und Schadsoftware direkt in die von Ihnen besuchten Webseiten einschleusen. Statt Schutz fangen Sie sich so eine Infektion mit Viren, Trojanern oder Ransomware ein.

- Diebstahl sensibler Informationen: Wenn die Verbindung zwischen Ihnen und dem Proxy oder vom Proxy zur Ziel-Webseite unverschlüsselt ist, können Angreifer Passwörter, Kreditkartendaten oder persönliche Nachrichten im Klartext mitlesen. Ein Albtraum.

- Identitätsdiebstahl: Ein bösartiger Proxy kann Ihre Anmeldedaten für Online-Banking, E-Mail-Konten oder soziale Netzwerke abfangen und für kriminelle Zwecke missbrauchen.

Die Wahl eines kostenlosen Proxys ist, als würden Sie einem Fremden Ihre Hausschlüssel geben und hoffen, dass er nur aufräumt. Die Wahrscheinlichkeit ist hoch, dass er stattdessen Ihre Wertsachen mitnimmt und eine Hintertür für zukünftige Besuche offenlässt.

So wählen Sie einen vertrauenswürdigen Anbieter

Um diesen Gefahren aus dem Weg zu gehen, ist eine sorgfältige Auswahl des Proxy-Anbieters unerlässlich. Es geht darum, einen Partner zu finden, der nachweislich Wert auf Sicherheit und Datenschutz legt. Die folgenden Kriterien helfen Ihnen dabei, einen seriösen von einem potenziell gefährlichen Dienst zu unterscheiden.

Eine gründliche Prüfung ist kein optionaler Schritt, sondern eine absolute Notwendigkeit für Ihre digitale Sicherheit. Die Investition in einen seriösen, kostenpflichtigen Dienst ist oft die beste Versicherung gegen Datenmissbrauch.

Achten Sie auf die folgenden Punkte, um eine fundierte Entscheidung zu treffen und Ihre Daten wirksam zu schützen:

- Strikte No-Logs-Richtlinie: Der Anbieter muss glaubhaft versichern, dass er keinerlei Protokolle (Logs) über Ihre Online-Aktivitäten führt. Suchen Sie nach transparenten Datenschutzrichtlinien, die das klipp und klar bestätigen.

- Moderne Verschlüsselung: Der Dienst sollte starke Verschlüsselungsprotokolle wie HTTPS und SOCKS5 unterstützen. Nur so ist sichergestellt, dass Ihr Datenverkehr sowohl auf dem Weg zum Proxy als auch vom Proxy zum Ziel geschützt ist.

- Transparente Geschäftspraktiken: Wer steckt hinter dem Dienst? Ein seriöser Anbieter hat ein klares Impressum, transparente Preismodelle und einen erreichbaren Kundensupport. Seien Sie skeptisch bei anonymen Anbietern ohne klare Unternehmensstruktur.

- Positive Reputation und Bewertungen: Recherchieren Sie nach unabhängigen Testberichten und Nutzererfahrungen. Anbieter, die schon lange am Markt sind, sind oft eine sicherere Wahl als neue, unbekannte Dienste.

- Klare Leistungsversprechen: Der Anbieter sollte genau angeben, welche Serverstandorte, Geschwindigkeiten und welches Datenvolumen Sie erwarten können. Vage Versprechen sind häufig ein Warnsignal.

Die Beachtung dieser Kriterien ist ein zentraler Baustein einer umfassenden Sicherheitsstrategie. Wenn Sie mehr darüber erfahren möchten, wie Sie Ihre gesamte IT-Infrastruktur absichern, finden Sie wertvolle Einblicke in unserem Leitfaden zur IT-Security.

Die wichtigsten Erkenntnisse zusammengefasst

Ein Proxy-Server ist also weit mehr als nur ein Anonymisierungs-Tool. Man muss ihn sich eher wie einen vielseitigen digitalen Vermittler vorstellen, der für mehr Sicherheit, Kontrolle und Effizienz im täglichen Datenverkehr sorgt. Klar, seine wichtigste Fähigkeit ist das Verstecken Ihrer echten IP-Adresse – das ist die Basis für mehr Privatsphäre. Aber das ist wirklich nur der Anfang.

Im Kern lassen sich die Funktionen eines Proxys auf drei Bereiche herunterbrechen: Er ist Vermittler, Filter und Zwischenspeicher (Caching). Er agiert als Ihr persönlicher Stellvertreter im Netz, kann unerwünschte oder gefährliche Inhalte blockieren, bevor sie Sie erreichen, und beschleunigt durch cleveres Zwischenspeichern den Zugriff auf Webseiten, die Sie häufig besuchen.

Die Kernpunkte auf einen Blick

Für Privatnutzer bedeutet das vor allem einen besseren Schutz der eigenen Identität und die Freiheit, Geoblocking zu umgehen. Für Unternehmen hingegen eröffnen sich ganz andere, strategische Möglichkeiten: sicheres Web-Scraping für Marktdaten, präzise SEO-Analysen aus verschiedenen Regionen und eine fein justierbare Steuerung des Netzwerkzugriffs für die eigenen Mitarbeiter.

Die bewusste Entscheidung für einen Proxy-Server ist ein entscheidender Schritt hin zu mehr digitaler Souveränität. In einer Welt, in der Daten das neue Gold sind, gibt er Ihnen eine wichtige Kontrollinstanz zwischen Ihrem Netzwerk und dem offenen Internet zurück.

Die Wahl des richtigen Anbieters ist dabei absolut entscheidend. Kostenlose oder zwielichtige Dienste sind ein enormes Risiko – das reicht von Datenlecks bis hin zur Einschleusung von Malware auf Ihren Systemen. Vertrauen Sie daher immer nur auf etablierte Anbieter, die eine glasklare No-Logs-Richtlinie und starke Verschlüsselung garantieren.

Checkliste für Ihre Entscheidung

Um Ihnen die Entscheidung zu erleichtern, ob ein Proxy für Ihre Zwecke die richtige Lösung ist, haben wir die wichtigsten Punkte hier noch einmal als Checkliste aufbereitet:

- Ihr Ziel: Wollen Sie primär Ihre Privatsphäre schützen, Inhalte freischalten oder die Netzwerksicherheit in Ihrem Unternehmen stärken?

- Ihr Anwendungsfall: Nutzen Sie den Proxy privat zum Surfen oder geschäftlich für anspruchsvolle Aufgaben wie Marktforschung und Datenanalyse?

- Die Sicherheit: Ist der Anbieter transparent, was seine Datenschutzpraktiken angeht? Garantiert er eine strikte No-Logs-Richtlinie?

- Der Typ: Reicht Ihnen ein schneller Datacenter-Proxy oder benötigen Sie einen unauffälligen Residential-Proxy für speziellere Aufgaben?

Wer diese Punkte für sich klar beantwortet, kann das volle Potenzial eines Proxys ausschöpfen. Sehen Sie ihn als einen wichtigen Baustein für eine sichere IT-Umgebung, die im Ernstfall natürlich durch einen soliden IT-Notfallplan komplettiert wird.

Häufig gestellte Fragen (FAQ)

Zum Abschluss wollen wir noch ein paar der häufigsten Fragen klären, die im Zusammenhang mit Proxy-Servern immer wieder auftauchen. Damit räumen wir die letzten Unklarheiten aus dem Weg und geben Ihnen alles an die Hand, was Sie für eine fundierte Entscheidung brauchen.

Proxy oder VPN – wo liegt der Unterschied?

Obwohl beide Technologien Ihre Privatsphäre im Netz stärken, ist ihre Arbeitsweise grundverschieden. Ein Proxy-Server ist immer an eine bestimmte Anwendung geknüpft und leitet zum Beispiel nur den Datenverkehr Ihres Webbrowsers um. Perfekt, wenn Sie nur mal eben schnell für eine einzelne Aufgabe Ihre IP-Adresse verschleiern wollen.

Ein VPN (Virtual Private Network) setzt dagegen eine Ebene tiefer an, direkt am Betriebssystem. Es schnappt sich den gesamten Internetverkehr Ihres Geräts und verschlüsselt ihn – vom Browser über Ihr E-Mail-Programm bis hin zu Apps, die im Hintergrund laufen. Ein VPN bietet also einen viel umfassenderen Schutzschild, während ein Proxy gezielter und oft auch flotter für einzelne Aktionen zum Einsatz kommt.

Man könnte sagen: Ein Proxy ist wie ein Dolmetscher für ein einzelnes Gespräch. Ein VPN hingegen ist wie ein gepanzerter und verschlüsselter Kurier, der all Ihre Nachrichten transportiert, ganz egal, an wen sie gehen.

Macht ein Proxy-Server meine Verbindung langsamer?

Ja, das kann durchaus passieren. Da Ihre Daten einen zusätzlichen Zwischenstopp einlegen, entsteht eine kleine Verzögerung. Wie stark sich das auf die Geschwindigkeit auswirkt, hängt aber massiv von der Qualität und der Auslastung des Proxy-Servers ab.

Ein hochwertiger Datacenter-Proxy mit einer starken Anbindung kann den Geschwindigkeitsverlust fast unmerklich machen. In manchen Fällen kann ein Proxy mit Caching-Funktion das Laden von oft besuchten Webseiten sogar beschleunigen. Die Inhalte kommen dann direkt aus seinem Zwischenspeicher, ohne den langen Weg zum ursprünglichen Webserver. Die Antwort ist also ein klares: Es kommt darauf an.

Sind kostenlose Proxy-Server eine gute Idee?

Um es kurz und schmerzlos zu machen: Nein, in den allermeisten Fällen nicht. Der Betrieb eines Proxy-Servers kostet Geld – für Bandbreite, für Wartung. Wenn Ihnen also jemand diesen Dienst schenkt, sollten Sie sich immer fragen, womit der Anbieter sein Geld verdient.

Oft lautet die Antwort: mit dem Verkauf Ihrer Daten. Kostenlose Proxys sind notorisch langsam, unzuverlässig und protokollieren gerne mal alles, was Sie tun. Im schlimmsten Fall schleusen sie sogar Schadsoftware in Ihren Datenverkehr ein oder fischen sensible Informationen wie Passwörter und Bankdaten ab.

Wenn es um den Schutz Ihrer digitalen Identität geht, ist die Investition in einen seriösen, kostenpflichtigen Anbieter immer die bessere Wahl. Die paar Euro im Monat sind gut angelegtes Geld für Ihre Sicherheit und Privatsphäre.

Benötigen Sie eine professionelle IT-Betreuung, die Ihre digitale Infrastruktur absichert und optimiert? Deeken.Technology GmbH ist Ihr zertifizierter Partner für umfassende IT-Dienstleistungen, von der Beratung bis zur Wartung. Kontaktieren Sie uns für eine zukunftssichere IT-Lösung unter https://deeken-group.com.

02.09.2025 10:19:45

Comments