Im Alltag passiert es oft unbemerkt. Ein Mitarbeitender installiert im Browser schnell einen Werbeblocker oder einen Passwort-Manager. Im WordPress-Backend taucht nach einem Update plötzlich eine neue Funktion auf. In Microsoft 365, DATEV oder einem CRM ist auf einmal ein zusätzlicher Menüpunkt da, der Prozesse beschleunigt.

Genau an diesem Punkt stellt sich für viele Geschäftsführer und IT-Leiter dieselbe Frage. Was ist addon überhaupt, und wann wird aus einer praktischen Erweiterung ein geschäftliches Risiko?

Die kurze Antwort lautet: Ein Add-on erweitert bestehende Software um neue Funktionen, funktioniert aber nicht allein. Es hängt an der Hauptanwendung, nutzt deren Schnittstellen und lässt sich im Idealfall kontrolliert wieder entfernen. Das klingt harmlos. Im Unternehmenskontext ist es aber ein Thema für Sicherheit, Compliance und Betriebsstabilität.

Wer heute mit Cloud-Diensten, Browsern, CMS, Backup-Lösungen oder Kommunikationsplattformen arbeitet, kommt an Add-ons kaum vorbei. Selbst bei typischen Themen wie Benutzerzugriffen in Microsoft 365 oder dem Schutz von Exchange-Umgebungen hängen Sicherheit und Bedienbarkeit oft an sauber eingebundenen Erweiterungen. Das sieht man auch in der Praxis rund um sichere Zugriffsprozesse bei Exchange Online, wo Zusatzfunktionen häufig über Erweiterungen und Schnittstellen ins Spiel kommen.

Einführung in die Welt der Addons

Montagmorgen, 8:15 Uhr. Ein Bereichsleiter meldet, dass in Microsoft 365 plötzlich eine neue Funktion aktiv ist. Der Ablauf wirkt nützlich, die Freigabe dazu hat jedoch niemand dokumentiert. Für viele Unternehmen beginnt genau so ein Sicherheits- und Compliance-Thema. Nicht mit einem großen Systemwechsel, sondern mit einer kleinen Erweiterung.

Ein Add-on ist eine Zusatzkomponente, die eine bestehende Anwendung erweitert. Sie läuft nicht eigenständig, sondern nutzt die Funktionen und Schnittstellen der Hauptsoftware. Für die Geschäftsleitung ist das keine reine Definitionsfrage. Es geht um die Kontrolle darüber, welche Bausteine auf Unternehmensdaten zugreifen, wie Änderungen freigegeben werden und ob sich die Umgebung noch auditfest betreiben lässt.

Im Unternehmensalltag ist das Prinzip zunächst sinnvoll. Statt eine komplette Plattform zu ersetzen, ergänzt das Unternehmen gezielt die fehlende Funktion. Das spart Aufwand im Betrieb, verkürzt Einführungszeiten und hält Prozesse flexibel. Genau deshalb finden sich Add-ons heute in Browsern, CMS-Systemen, Collaboration-Plattformen, Backup-Lösungen und Fachanwendungen.

Der geschäftliche Nutzen ist klar. Die Risiken sind es oft erst auf den zweiten Blick.

Ein Add-on arbeitet wie ein Anbau an ein bestehendes Gebäude. Der zusätzliche Raum kann den Betrieb verbessern. Wenn Statik, Zugang und Brandschutz nicht geprüft sind, entsteht jedoch ein neues Problem im Bestand. In der IT bedeutet das: Jede Erweiterung verändert Berechtigungen, Datenflüsse oder Abhängigkeiten zwischen Systemen. Wer etwa sichere Zugriffsprozesse in Exchange Online sauber organisieren will, muss genau wissen, welche Zusatzfunktionen im Hintergrund mitlesen, weiterleiten oder automatisieren.

Warum Addons für Unternehmen mehr als nur Komfort sind

Add-ons erhöhen die Effizienz, wenn sie kontrolliert eingeführt werden. Ein gutes Sicherheitsmodul ergänzt Schutzfunktionen, ein Integrations-Add-on verbindet getrennte Prozesse, und eine Archivierungs-Erweiterung kann Compliance-Anforderungen technisch unterstützen. Gerade in gewachsenen IT-Umgebungen ist das wirtschaftlich oft sinnvoller als der Wechsel auf ein neues Gesamtsystem.

Für Geschäftsführer und IT-Leiter zählt aber noch ein zweiter Punkt. Jede Erweiterung vergrößert die Angriffsfläche. Ein kleines Browser-Add-on oder eine Cloud-Erweiterung kann auf Postfächer, Dokumente, Kundendaten oder Anmeldedaten zugreifen. Damit wird aus einer praktischen Funktion schnell ein Thema für Informationssicherheit, Datenschutz und Haftung.

Wo die eigentliche Verwechslung beginnt

Viele Hersteller verwenden die Begriffe Add-on, Plugin, Extension und Add-in uneinheitlich. Das ist im Marketing lästig, in Audits aber ein echtes Problem. Denn für Governance, Freigabeprozesse und technische Prüfungen ist nicht der Name entscheidend, sondern die Frage: Was darf die Erweiterung, worauf greift sie zu, und wie wird sie verwaltet?

Genau an dieser Stelle trennt sich saubere IT-Steuerung von improvisierter Nutzung. Ein ISO 27001-zertifizierter Partner wie Deeken.Technology betrachtet Add-ons deshalb nicht als beiläufige Helfer, sondern als reguläre Software-Bausteine mit Prüf-, Dokumentations- und Freigabepflicht. Unter NIS-2 wird diese Sichtweise für viele Unternehmen vom guten Standard zur konkreten Erwartung der Compliance.

Addon Plugin und Extension klar unterschieden

Wenn jemand fragt, was ist addon, hilft eine einfache Analogie. Ein Add-on ist wie ein Zubehörteil für ein Fahrzeug. Es erweitert die Nutzung, macht aus dem Fahrzeug aber kein anderes System. Ohne das Fahrzeug funktioniert das Zubehör nicht.

Genau diese Abhängigkeit ist entscheidend. Add-ons sind an die Hauptanwendung gebunden. Sie ergänzen sie, statt eigenständig daneben zu laufen.

Die Grundidee hinter den Begriffen

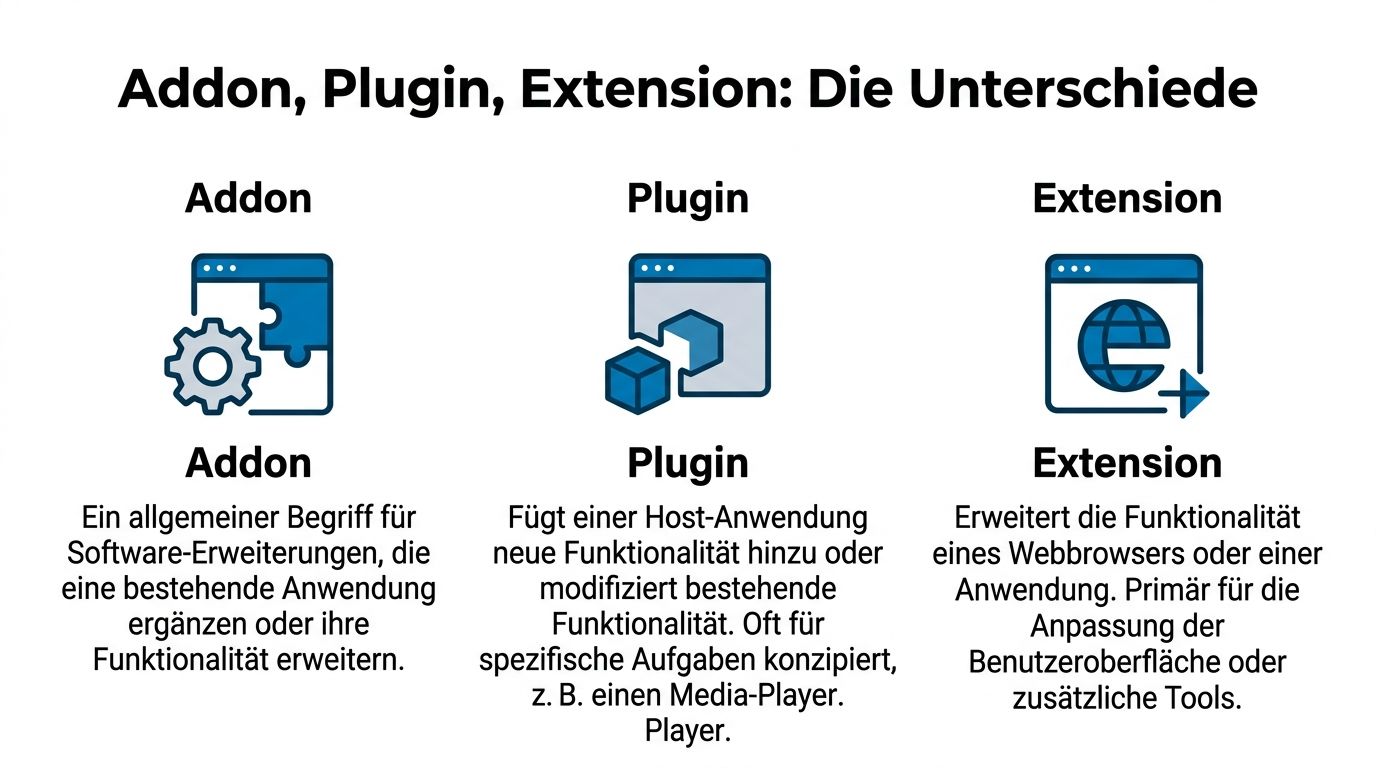

Im Alltag werden Addon, Plugin und Extension oft gleich benutzt. Für die Praxis lohnt sich aber eine klare Trennung.

- Add-on bedeutet meist eine optionale Erweiterung, die lose gekoppelt ist.

- Plugin steht häufig für eine Funktionskomponente, die sich in eine Host-Anwendung einfügt.

- Extension wird besonders im Browser-Umfeld verwendet und beschreibt eine Erweiterung der Bedienoberfläche oder des Verhaltens.

Laut it-service.network zur Definition von Add-ons unterscheiden sich Add-ons von Plugins und Add-ins durch ihre lose Kopplung. Sie sind unselbstständig, erweiterbar und ohne Neustart der Hauptanwendung deinstallierbar. Dieselbe Quelle nennt auch die geschäftliche Relevanz: 92 % der deutschen Unternehmen setzen seit der EU-DSGVO Add-ons für Datenschutz ein, bei Cloud-Add-ons gab es seit 2022 ein Wachstum von 65 %, und der Chrome Web Store hostet über 200.000 Add-ons, von denen etwa 20 % in Deutschland entwickelt wurden.

Der direkte Vergleich

| Begriff | Typische Rolle | Bindung an Hauptsoftware | Typisches Beispiel |

|---|---|---|---|

| Add-on | Ergänzt Funktionen modular | Lose gekoppelt | Werbeblocker, Sicherheitsmodul, Datenschutz-Erweiterung |

| Plugin | Fügt meist eine klar definierte Funktion ein | Häufig stärker funktionsbezogen | Medienkomponente oder spezielle Integrationsfunktion |

| Extension | Erweitert oft Browser oder Oberfläche | Meist nutzerseitig sichtbar | Browser-Erweiterung für Passwörter, Sprache, Notizen |

Für Geschäftsführer ist die Namensfrage nicht das Wichtigste. Wichtiger ist diese Frage: Wie tief greift die Erweiterung ins System ein, welche Rechte braucht sie und wie sauber lässt sie sich kontrollieren?

Warum die Unterscheidung im Unternehmen zählt

Ein Browser-Addon wie ein Adblocker ist organisatorisch etwas anderes als eine tief integrierte Office-Erweiterung oder eine ERP-Anbindung. Die Freigabeprozesse sollten deshalb unterschiedlich streng ausfallen.

Besonders bei Audits ist das relevant. Wenn eine Erweiterung leicht entfernbar, dokumentiert und klar über die Host-Anwendung steuerbar ist, lässt sich das Risiko viel besser bewerten als bei einer kaum dokumentierten Fremdkomponente mit weitreichenden Zugriffsrechten.

Viele Probleme entstehen nicht, weil ein Add-on per se unsicher ist. Sie entstehen, weil Unternehmen alle Erweiterungen in denselben Topf werfen.

Die technische Funktionsweise von Addons

Die Technik hinter Add-ons lässt sich einfacher erklären, als viele denken. Die Hauptsoftware stellt eine API bereit. Das ist im Grunde eine standardisierte Steckdose. Das Add-on dockt dort an und nutzt nur die vorgesehenen Zugänge.

Dadurch bleibt die Hauptanwendung der Chef im System. Das Add-on bekommt keinen Freifahrtschein, sondern arbeitet innerhalb definierter Regeln.

API als kontrollierte Schnittstelle

Wenn ein Backup-Addon, ein Security-Modul oder eine CRM-Erweiterung sauber entwickelt ist, kommuniziert es über genau diese Schnittstelle mit dem Basissystem. Es verändert nicht wahllos den Kern der Software.

Das hat einen grossen Vorteil für den Betrieb. Das Unternehmen kann Erweiterungen standardisiert prüfen, testen und im Idealfall auch wieder entfernen, ohne die Hauptanwendung zu beschädigen.

Was Inversion of Control bedeutet

Der sperrige Begriff Inversion of Control, kurz IoC, sorgt oft für Stirnrunzeln. Gemeint ist etwas Praktisches. Nicht das Add-on steuert die Hauptsoftware, sondern die Hauptsoftware ruft das Add-on bei Bedarf auf.

Ein einfaches Bild hilft. Das Add-on meldet sich an einer Rezeption an. Es wartet darauf, dass das Hauptsystem sagt: Jetzt darfst du diese Aufgabe ausführen. Das ist für Unternehmen wichtig, weil dadurch Verantwortlichkeiten und Abläufe kontrollierbar bleiben.

Laut BSH AG zur technischen Funktionsweise von Add-ons nutzen Add-ons genau dieses Zusammenspiel aus API und IoC. Dieselbe Quelle hält fest, dass Sicherheits-Add-ons, etwa für Acronis-Backups, Ausfallzeiten um bis zu 40 % reduzieren können, wenn Backups automatisiert über API-Hooks ausgelöst werden. Eine vorab durchgeführte Kompatibilitätsprüfung über die API-Dokumentation reduziert Audit-Risiken um 30 %.

Was das für Sicherheit und Betrieb bedeutet

Aus geschäftlicher Sicht ergeben sich daraus drei Folgen:

Saubere Integration

Das Add-on nutzt vorgesehene Wege statt unsauberer Eingriffe in den Anwendungskern.Bessere Rückbaubarkeit

Wenn die Erweiterung Probleme macht, kann die IT sie kontrolliert deaktivieren oder entfernen.Prüfbare Verantwortlichkeit

Berechtigungen, Datenflüsse und technische Abhängigkeiten lassen sich dokumentieren.

Entscheidungsregel: Je klarer die API-Dokumentation und je transparenter das Berechtigungsmodell, desto eher ist ein Add-on für produktive Unternehmensumgebungen geeignet.

Genau deshalb beginnt eine seriöse Freigabe nicht mit der Frage, ob ein Add-on nützlich aussieht. Sie beginnt mit der Frage, wie es integriert wird.

Typische Addons im Unternehmensalltag mit Beispielen

Montagmorgen, 8:15 Uhr. Der Vertrieb öffnet das CRM, die Buchhaltung arbeitet im ERP, das Marketing pflegt Inhalte im CMS, und im Browser laufen bereits mehrere kleine Helfer im Hintergrund. Genau so begegnen Unternehmen Add-ons im Alltag. Nicht als technisches Randthema, sondern als Bausteine, die Prozesse beschleunigen, Datenflüsse erweitern und im besten Fall Risiken senken.

Für die Geschäftsleitung ist dabei ein Punkt entscheidend. Ein Add-on ist nur dann nützlich, wenn es einen klaren geschäftlichen Zweck erfüllt und kontrollierbar bleibt. Sonst entsteht schnell eine Schatten-IT auf Knopfdruck.

Browser Addons im Tagesgeschäft

Browser-Erweiterungen sind in vielen Unternehmen der häufigste Einstieg. Der Nutzen ist sofort sichtbar, deshalb installieren Mitarbeitende solche Tools oft eigenständig.

Typische Beispiele sind:

- Passwort-Manager für die Anmeldung an Cloud-Diensten und Portalen

- Werbeblocker zur Reduktion schädlicher Werbeinhalte und unnötiger Ablenkung

- Sprach-, Übersetzungs- und Schreibtools für Vertrieb, Service und Marketing

- PDF- und Screenshot-Erweiterungen für Dokumentation, Freigaben und Supportfälle

Aus IT-Sicht gilt hier eine einfache Regel: Je näher ein Add-on am Browser arbeitet, desto tiefer kann es Einblick in Eingaben, Sitzungen und Inhalte erhalten. Für NIS-2-relevante Unternehmen ist das keine Komfortfrage, sondern eine Frage von Zugriffsschutz, Nachvollziehbarkeit und Freigabeprozess.

CMS und Web Addons

Im Webbereich sind Add-ons oft der schnellste Weg zu neuen Funktionen. Ein Formular-Plugin sammelt Anfragen. Eine SEO-Erweiterung unterstützt die Sichtbarkeit. Ein Sicherheits- oder Backup-Add-on schützt den Betrieb der Website.

Gerade in WordPress zeigt sich gut, wie nah Nutzen und Risiko beieinanderliegen. Jede zusätzliche Erweiterung spart Entwicklungsaufwand, erhöht aber auch die Zahl der Komponenten, die gepflegt, geprüft und dokumentiert werden müssen. Deshalb gehört ein sauberer WordPress Backup Prozess in jedes belastbare Betriebskonzept.

Wer Freigaben, Formulare und wiederkehrende Abläufe stärker standardisieren will, kann Add-ons auch mit externer Prozessautomatisierung Software kombinieren. Das lohnt sich vor allem dann, wenn Marketing, Vertrieb und Service dieselben Daten ohne Medienbruch nutzen sollen.

Addons in ERP, DMS und Kommunikation

Den größten geschäftlichen Wert liefern Add-ons oft dort, wo sie Fachsysteme verbinden. Das Add-on arbeitet dann wie ein Adapter zwischen zwei Maschinen. Es verändert nicht den Kernprozess, sorgt aber dafür, dass Informationen dort ankommen, wo sie gebraucht werden.

| Bereich | Typische Add-on-Funktion | Geschäftlicher Nutzen |

|---|---|---|

| ERP und Buchhaltung | Schnittstellen zu Rechnungen, Belegen und Freigaben | Weniger manuelle Übergaben und weniger Übertragungsfehler |

| DMS und Dateifreigabe | Zusätzliche Freigabe-, Archivierungs- oder Sicherheitsfunktionen | Bessere Dokumentenkontrolle und klarere Verantwortlichkeiten |

| Kommunikation | Erweiterungen für Telefonie, Tickets, Kalender oder Dateiaustausch | Schnellere Reaktionszeiten in Support, Vertrieb und Verwaltung |

In der Praxis sieht man das häufig bei Erweiterungen rund um DATEV, 3CX oder DOCBOX. Der sichtbare Effekt ist oft klein. Ein zusätzlicher Button, ein automatischer Export, eine neue Freigabemaske. Der betriebliche Effekt ist deutlich größer, weil weniger per E-Mail weitergeleitet, kopiert oder manuell nachgetragen werden muss.

Für Geschäftsführer und IT-Leiter ist genau das der wirtschaftliche Kern. Gute Add-ons sparen nicht nur Zeit. Sie reduzieren Fehlerquellen, verbessern die Dokumentation und schaffen eine technische Grundlage, die sich später auch gegenüber Prüfern, Kunden und Aufsichtsbehörden erklären lässt. Ein regionaler, ISO 27001-zertifizierter Partner wie Deeken.Technology bewertet deshalb nicht nur die Funktion eines Add-ons, sondern auch seine Eignung für Sicherheit, Compliance und einen NIS-2-fähigen Betrieb.

Versteckte Risiken von Addons für Unternehmen

Die grösste Gefahr bei Add-ons ist ihre Unscheinbarkeit. Eine kleine Erweiterung wirkt oft wie ein Werkzeug am Rand. Tatsächlich kann sie tief in Authentifizierung, Datenverkehr, Dokumente oder Nutzerverhalten eingreifen.

Für Unternehmen entstehen Risiken in drei Richtungen. Sicherheit, Compliance und Betriebsstabilität.

Sicherheitsrisiken im Schatten der Hauptsoftware

Ein Add-on läuft nicht isoliert. Es sitzt nah an der Anwendung, die Ihre Teams täglich nutzen. Genau das macht es attraktiv für Angreifer.

Typische Probleme sind:

Überzogene Berechtigungen

Eine Erweiterung fordert Zugriff auf Inhalte, Sitzungen, Formulare oder Dateien, obwohl sie das für ihre Kernfunktion gar nicht braucht.Unsichere Updates

Eine anfangs unauffällige Erweiterung kann nach einem Update neue Funktionen oder neue Datenzugriffe mitbringen.Seiteneffekte durch Integrationen

Wenn ein Add-on Daten an weitere Dienste weitergibt, entstehen zusätzliche Abhängigkeiten in der Lieferkette.

Die kritische Frage lautet deshalb nicht nur: Nützt das Tool etwas? Die bessere Frage lautet: Welche Rechte erhält es, und wer kontrolliert spätere Änderungen?

Compliance-Risiken bei Datenschutz und Audit

Viele Add-ons verarbeiten personenbezogene Daten, oft sogar unbemerkt. Dazu gehören E-Mail-Inhalte, Nutzungsdaten, Formulareingaben, Metadaten aus Dokumenten oder Browseraktivitäten.

Wenn eine Fachabteilung eine Erweiterung selbst installiert, fehlt häufig die dokumentierte Prüfung. Dann gibt es kein sauberes Freigabeverfahren, keine Risikoabwägung und keine belastbare Aussage dazu, wohin Daten fliessen. Bei DSGVO und internen Audits ist das ein Problem.

Was nicht inventarisiert ist, lässt sich weder bewerten noch verteidigen.

Gerade in regulierten Umgebungen ist das gefährlich. Ein extern bezogenes Add-on ist Teil Ihrer operativen Realität. Damit gehört es auch in Ihre Nachweisführung.

Operative Risiken im laufenden Betrieb

Nicht jedes Risiko ist spektakulär. Viele Schäden beginnen banal. Ein Update bricht eine Schnittstelle. Eine Erweiterung passt nicht mehr zur Hauptsoftware. Ein Browser-Addon verlangsamt Seiten, ein CMS-Addon blockiert Prozesse, ein Security-Modul kollidiert mit einer anderen Komponente.

Typische Folgen im Betrieb:

Instabilität nach Updates

Die Hauptanwendung wird aktualisiert, das Add-on nicht.Leistungsprobleme

Zusätzliche Erweiterungen erhöhen Ladezeiten, Prüfprozesse oder Ressourcenverbrauch.Fehlerdiagnose wird schwieriger

Niemand weiss mehr sicher, ob der Fehler im Kernsystem oder in einer Erweiterung steckt.

Gerade deshalb ist ein „einfach mal installieren“ im Unternehmen keine gute Strategie. Add-ons gehören in denselben Kontrollrahmen wie andere produktive Software-Bausteine.

Best Practices für eine sichere Addon Verwaltung

Die wirksamste Antwort auf Add-on-Risiken ist nicht ein pauschales Verbot. Sie brauchen Governance. Gemeint ist ein klarer organisatorischer Rahmen dafür, welche Erweiterungen erlaubt sind, wie sie geprüft werden und wer sie verantwortet.

Viele Unternehmen verwalten Server, Clients, Firewalls und Benutzerrechte inzwischen sauber. Add-ons fallen trotzdem durch das Raster. Genau dort entstehen Lücken.

Ein Inventar schafft Sichtbarkeit

Der erste Schritt ist simpel, aber oft unbequem. Listen Sie alle produktiv genutzten Add-ons auf. Nicht nur im Rechenzentrum, sondern auch in Browsern, CMS, Fachanwendungen und Cloud-Plattformen.

Erfassen Sie pro Erweiterung mindestens diese Punkte:

Zweck der Erweiterung

Welches Geschäftsproblem löst sie konkret?Technischer Ort

In welchem System, Browser oder Dienst läuft sie?Verantwortlichkeit

Wer hat sie freigegeben, wer pflegt sie, wer prüft Änderungen?Berechtigungen und Datenzugriffe

Welche Inhalte, Konten oder Schnittstellen nutzt sie?

Freigabe statt Wildwuchs

Nicht jede Erweiterung braucht denselben Prozess. Ein UI-Helfer im Browser ist anders zu bewerten als eine Anbindung an Dokumentenflüsse oder Backup-Systeme. Trotzdem sollte jede neue Erweiterung durch einen nachvollziehbaren Freigabeschritt laufen.

Sinnvoll ist ein kurzer Standardprozess:

| Prüffeld | Leitfrage |

|---|---|

| Geschäftsnutzen | Brauchen wir die Funktion wirklich? |

| Hersteller und Wartung | Ist die Quelle vertrauenswürdig und aktiv gepflegt? |

| Rechte | Sind die geforderten Zugriffe angemessen? |

| Kompatibilität | Passt die Version zur vorhandenen Systemlandschaft? |

| Rückbau | Können wir die Erweiterung kontrolliert entfernen? |

Wer diesen Prüfpfad mit dem eigenen Patch Management Prozess verbindet, schafft aus Einzelfallentscheidungen einen verlässlichen Betrieb.

Nutzerrechte und Updates steuern

Die meisten Probleme entstehen nicht im Beschaffungsprozess, sondern später. Ein Mitarbeitender installiert selbst etwas nach. Ein Hersteller ändert Berechtigungen. Ein Add-on bleibt ungepatcht, obwohl die Hauptsoftware längst weiter ist.

Darum gehören Add-ons in die reguläre Betriebsführung:

Installation einschränken

Nicht jeder Nutzer sollte Erweiterungen frei nachinstallieren dürfen.Updates überwachen

Neue Versionen müssen geprüft werden, bevor sie breit ausgerollt werden.Ausmusterung planen

Nicht mehr benötigte Add-ons sollten sauber entfernt und dokumentiert werden.

Leitlinie: Ein Add-on ist nur dann beherrschbar, wenn Beschaffung, Betrieb, Update und Rückbau geregelt sind.

Warum Addon Sicherheit unter NIS-2 zur Pflicht wird

NIS-2 verschärft den Blick auf Risiken in der Lieferkette und auf technische Schwachstellen im laufenden Betrieb. Add-ons passen genau in dieses Raster. Sie stammen oft von Drittanbietern, greifen auf produktive Systeme zu und verändern Prozesse, ohne dass sie im Unternehmen immer dieselbe Aufmerksamkeit wie Kernsoftware erhalten.

Gerade das macht sie unter NIS-2 relevant. Wenn eine Erweiterung an Bibliotheken und APIs des Basissystems andockt, ist sie kein harmloses Extra. Sie ist ein kontrollbedürftiger Bestandteil der Umgebung.

Auditierbarkeit wird zum Schlüssel

Für NIS-2 zählt nicht nur, ob ein Risiko existiert. Entscheidend ist, ob das Unternehmen es erkennt, bewertet und beherrscht. Add-ons sind hier besonders interessant, weil gut integrierte Erweiterungen dokumentierbar und reversibel sein können.

Laut Ryte zur Add-on-Integration und NIS-2-Relevanz greifen Add-ons auf Bibliotheken und APIs des Basissystems zu und lassen sich ohne Beeinträchtigung der Hauptanwendung deinstallieren. Genau diese Reversibilität ist ein Schlüssel für NIS-2-Compliance, weil Änderungen auditierbar bleiben. Dieselbe Quelle nennt zwei praxisnahe Beispiele: DOCBOX-Add-ons für sichere Dateifreigabe können Phishing-Risiken um 52 % senken, und ein WatchGuard-Add-on für Zero-Trust kann die Uptime durch modulare Failover um 99,9 % steigern.

Was Unternehmen jetzt konkret tun sollten

Für Geschäftsführer und IT-Leiter ergibt sich daraus eine klare Pflicht:

- Erweiterungen als Teil der Lieferkette behandeln

- Risiken dokumentieren und regelmässig bewerten

- technische und organisatorische Kontrollen festlegen

- nur nachvollziehbar integrierte Add-ons produktiv zulassen

NIS-2 verlangt kein Bauchgefühl. NIS-2 verlangt belastbare Entscheidungen. Wer Add-ons nicht inventarisiert, nicht prüft und nicht sauber steuert, lässt eine unnötige Lücke im eigenen Sicherheits- und Compliance-Modell offen.

Wenn Sie klären möchten, welche Add-ons in Ihrer Umgebung heute bereits produktive Risiken auslösen, unterstützt die Deeken.Technology GmbH mit einem strukturierten Blick auf Sicherheitslage, Auditierbarkeit und NIS-2-Anforderungen. Als seit 2024 ISO 27001-zertifizierter regionaler IT-Partner begleitet Deeken.Technology Unternehmen von der Bestandsaufnahme über die Risikobewertung bis zur technischen Umsetzung sicherer Governance- und Security-Massnahmen. Ein Erstgespräch schafft schnell Klarheit darüber, wo Handlungsbedarf besteht.