TL;DR: Ein Hacker ist eine Person, die technische Fähigkeiten nutzt, um Sicherheitslücken in Systemen, Netzwerken oder Software zu identifizieren und auszunutzen, entweder ethisch als White Hat oder kriminell als Black Hat. Für KMU kommt das grösste Risiko oft nicht von genialen Einzeltätern, sondern von breiten, automatisierten Angriffen und Scriptkiddies. In Deutschland wurden 2023 über 102.687 Cyberangriffe auf kritische Infrastrukturen gemeldet, ein Anstieg von 34 %, und 85 % der KMU erlitten mindestens einen Angriff, mit durchschnittlich ca. 1,8 Millionen Euro Schaden pro Vorfall.

Montagmorgen. Der Posteingang ist voll, ein Lieferant wartet auf Freigabe, ein Kunde braucht ein Dokument, und dazwischen liegt eine E-Mail mit dem Betreff: „Dringende Passwort-Bestätigung“. Die Nachricht sieht sauber aus. Logo korrekt, Sprache ordentlich, kein offensichtlicher Rechtschreibfehler. Genau so beginnt für viele Unternehmen kein Filmplot, sondern ein realer Sicherheitsvorfall.

Wenn Sie Geschäftsführer, IT-Leiter oder Verantwortlicher für Digitalisierung sind, kennen Sie dieses Gefühl: Man will handlungsfähig bleiben, ohne jeden Klick zu misstrauen. Genau dort entsteht die eigentliche Frage hinter „was ist ein hacker“. Es geht nicht nur um eine Definition. Es geht darum, zu verstehen, wer angreift, wie Angriffe ablaufen und warum gerade mittelständische Unternehmen so oft betroffen sind.

Viele stellen sich Hacker noch immer als Einzelperson im dunklen Raum vor. In der Praxis sieht die Lage nüchterner aus. Angriffe sind oft organisiert, wiederholbar und teilweise automatisiert. Nicht jede Attacke wird von einem hochspezialisierten Täter ausgeführt. Gerade das macht die Bedrohung für KMU so tückisch. Einfache Werkzeuge, gestohlene Zugangsdaten, falsch konfigurierte Cloud-Dienste oder ein einziger unachtsamer Klick reichen oft aus.

Die gute Nachricht ist: Wer das Thema sauber einordnet, trifft bessere Entscheidungen. Cybersicherheit wird dann nicht zum diffusen Angstthema, sondern zu einer unternehmerischen Disziplin wie Qualitätsmanagement, Datenschutz oder Notfallplanung.

Einleitung: Mehr als nur ein Kapuzenpullover

Der typische Hacker aus Filmen arbeitet allein, tippt rasend schnell und knackt in Sekunden jedes System. Für den Geschäftsalltag eines Unternehmens ist dieses Bild fast nutzlos. Der reale Vorfall beginnt meist viel unscheinbarer. Eine E-Mail. Ein Login-Versuch. Ein Anruf, der glaubwürdig klingt. Eine Datei, die wie eine Rechnung aussieht.

Ein Hacker ist eine Person, die technische Fähigkeiten nutzt, um Sicherheitslücken in Systemen, Netzwerken oder Software zu identifizieren und auszunutzen, sei es ethisch oder kriminell. Die Bedrohung ist längst kein Randthema mehr. Laut den zusammengefassten Angaben zu Cyberkriminalität in Deutschland wurden 2023 über 102.687 Cyberangriffe auf kritische Infrastrukturen gemeldet, ein Plus von 34 % gegenüber 2022. Zudem erlitten 85 % der KMU mindestens einen Angriff, bei einem durchschnittlichen Schaden von ca. 1,8 Millionen Euro pro Vorfall (Überblick zu Internetkriminalität bei Statista).

Was im Alltag oft unterschätzt wird

Für viele Unternehmen beginnt das Problem nicht mit einem spektakulären Systemausfall, sondern mit einer kleinen Irritation. Ein Mitarbeiter kann sich plötzlich nicht mehr anmelden. Ein Kunde meldet eine merkwürdige Nachricht. Dateien öffnen sich nicht. Oder ein Cloud-Ordner ist breiter freigegeben, als er eigentlich sein sollte.

Das Gefährliche daran ist die Normalität. Geschäftsprozesse sind heute digital, verteilt und eng getaktet. Je stärker ein Unternehmen auf Cloud, mobile Arbeit, Fernzugriffe und digitale Zusammenarbeit setzt, desto mehr Berührungspunkte entstehen. Jeder davon kann sauber abgesichert sein. Oder eben nicht.

Praxisregel: Ein Angriff fühlt sich am Anfang selten wie ein Angriff an. Er wirkt erst einmal wie ein kleiner Fehler im Tagesgeschäft.

Worum es bei der Frage wirklich geht

Wenn jemand nach „was ist ein hacker“ sucht, steckt dahinter oft mehr als reine Neugier. Die eigentliche Frage lautet meist: Welche Art von Gegner habe ich vor mir, und wie schütze ich meinen Betrieb so, dass aus einem Zwischenfall kein Geschäftsschaden wird?

Für nicht-technische Entscheider ist das der entscheidende Blickwinkel. Nicht jede technische Schwachstelle ist sofort ein Notfall. Aber jede ungeklärte Schwachstelle ist ein potenzielles Geschäftsrisiko. Wer den Begriff „Hacker“ richtig versteht, kann Angriffe besser einordnen, Schutzmassnahmen priorisieren und intern klarer entscheiden.

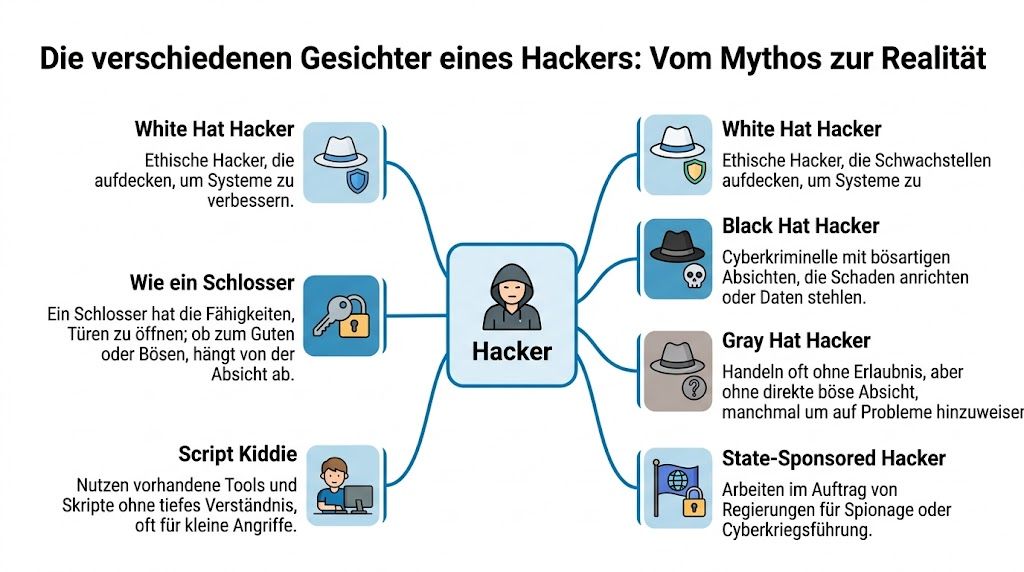

Vom Mythos zur Realität: Die verschiedenen Gesichter eines Hackers

Ein gutes Bild für Hacker ist der Schlosser. Ein Schlosser kann eine Tür öffnen, weil er weiss, wie Schlösser funktionieren. Das ist erst einmal weder gut noch schlecht. Entscheidend ist die Absicht. Öffnet er die Tür, weil Sie ihn beauftragt haben, hilft er. Öffnet er sie ohne Erlaubnis, wird aus Fachwissen ein Angriff.

Genau so funktioniert der Begriff „Hacker“. Er beschreibt in erster Linie Können. Die Bewertung ergibt sich aus Ziel, Einverständnis und Wirkung.

White Hat, Black Hat, Grey Hat und Script Kiddie

White-Hat-Hacker arbeiten mit Erlaubnis. Sie testen Systeme, suchen Schwachstellen und dokumentieren Risiken, bevor Kriminelle sie ausnutzen. Das passiert zum Beispiel in Penetrationstests oder bei Sicherheitsprüfungen von Cloud-Umgebungen. Wer die Rolle noch genauer abgrenzen möchte, findet in diesem Beitrag zu White-Hat-Hackern im Unternehmenskontext eine passende Vertiefung.

Black-Hat-Hacker handeln kriminell. Sie wollen Geld erpressen, Daten stehlen, Systeme sabotieren oder Zugang verkaufen. Für ein Unternehmen ist das die sichtbarste Form des Problems, weil daraus oft akute Schäden entstehen.

Grey-Hat-Hacker bewegen sich in einer Grauzone. Sie finden Sicherheitslücken häufig ohne Auftrag und melden sie manchmal, handeln aber trotzdem ohne Zustimmung. Aus Unternehmenssicht bleibt das heikel, weil fehlende Erlaubnis bereits ein Problem ist.

Script Kiddies werden erstaunlich oft unterschätzt. Das sind keine tiefen Spezialisten, sondern Anwender fertiger Tools und Skripte. Sie müssen ein Ziel nicht komplett verstehen, um Schaden anzurichten. Gerade deshalb sind sie für KMU relevant.

Warum Script Kiddies für KMU so wichtig sind

Viele Entscheider denken bei Cyberangriffen an hochprofessionelle Angreifer. Die häufigere Gefahr ist oft banaler. Eine unterversorgte, aber sehr praktische Perspektive ist der Unterschied zwischen erfahrenen Hackern und Scriptkiddies. Laut den dazu zusammengestellten Angaben stammen 68 % der Cyberangriffe auf deutsche KMU von Scriptkiddies, oft über Social Engineering (Einordnung im IT-Lexikon zu Hackern).

Für ein mittelständisches Unternehmen ist das eine wichtige Erkenntnis. Sie müssen sich nicht nur gegen ausgefeilte Eliteangriffe schützen. Sie müssen vor allem die vielen wiederholbaren Standardangriffe abfangen, die mit vorhandenen Werkzeugen automatisiert oder halbautomatisiert auf tausende Unternehmen gleichzeitig losgelassen werden.

Nicht jeder Angreifer ist brillant. Viele sind nur schnell, ausdauernd und mit den richtigen Standardtools ausgestattet.

Das ist übrigens ein Muster, das man auch ausserhalb der IT versteht. Wer sich für den Begriff Biohacking interessiert, sieht ein ähnliches Prinzip: Entscheidend ist nicht nur das Werkzeug, sondern wie und mit welcher Absicht es eingesetzt wird.

Hacker-Typen im Überblick

| Typ | Motivation | Legalität | Typische Handlung |

|---|---|---|---|

| White Hat | Schutz, Prüfung, Verbesserung | Mit Erlaubnis legal | Penetrationstest, Schwachstellenanalyse |

| Black Hat | Diebstahl, Erpressung, Sabotage | Illegal | Daten stehlen, Ransomware einsetzen |

| Grey Hat | Aufdecken, Aufmerksamkeit, Eigeninteresse | Ohne Erlaubnis problematisch | Lücke finden und ungefragt melden |

| Script Kiddie | Wirkung ohne tiefes Fachwissen | Meist illegal | Fertige Tools, Scans, Massenangriffe |

| Staatlich unterstützte Akteure | Spionage, geopolitische Ziele | Aus Unternehmenssicht feindlich | Langfristige Infiltration, Informationsabfluss |

Wo Leser oft durcheinanderkommen

Zwei Missverständnisse tauchen ständig auf.

- „Hacker ist immer kriminell.“ Das stimmt nicht. White Hats arbeiten legal und im Interesse des Auftraggebers.

- „Nur Experten sind gefährlich.“ Ebenfalls falsch. Script Kiddies können mit fertigen Tools erhebliche Schäden auslösen, wenn Basisschutz fehlt.

Wer diese Unterscheidung verstanden hat, trifft bessere Sicherheitsentscheidungen. Dann geht es nicht mehr nur um die Frage „Wie halte ich Genies draussen?“, sondern auch um „Wie mache ich es den vielen einfachen Angriffen unattraktiv und erfolglos?“

Das Arsenal der Angreifer: Typische Hacker-Methoden erklärt

Angriffe wirken von aussen oft chaotisch. In Wirklichkeit gehen viele Täter strukturiert vor. Sie sammeln Informationen, prüfen automatisiert auf Schwachstellen und testen dann, ob sich ein konkreter Zugang tatsächlich ausnutzen lässt. Genau diese drei Phasen, also Aufklärung, automatisierte Schwachstellenanalyse und Exploitationstests, werden in der beschriebenen Systematik von Hacker-Vorgehen hervorgehoben (Kompaktwissen zu Hackern bei t2informatik).

Phishing und Social Engineering

Die technisch einfachste Methode ist oft die menschlich wirksamste. Beim Phishing versucht ein Angreifer, einen Mitarbeiter zu einer Handlung zu bringen. Etwa auf einen Link zu klicken, Zugangsdaten einzugeben oder einen Dateianhang zu öffnen. Beim Social Engineering geht das noch weiter. Der Angreifer baut gezielt Vertrauen, Druck oder Routine auf.

Im Unternehmensalltag sieht das nicht nach Krimi aus. Es sieht nach E-Mail vom Chef aus. Nach einer Rückfrage des Steuerberaters. Nach einer scheinbar harmlosen Freigabe für ein Cloud-Dokument.

Der Schaden entsteht dabei nicht erst im IT-System. Er beginnt im Prozess. Ein kompromittiertes Konto kann Rechnungen umlenken, interne Kommunikation mitlesen oder weiteren Betrug vorbereiten.

Malware und Ransomware

Malware ist der Oberbegriff für schädliche Software. Darunter fallen etwa Trojaner, die unbemerkt Daten abziehen, oder Programme, die sich im Hintergrund festsetzen. Ransomware ist die Variante, die Dateien oder Systeme verschlüsselt und danach Lösegeld fordert.

Für KMU ist die geschäftliche Wirkung meist brutaler als die technische Erklärung. Wenn Fertigungsdaten, Projektordner, Buchhaltung oder Kommunikationssysteme nicht erreichbar sind, steht nicht nur die IT still. Vertrieb, Service, Logistik und Kundenbeziehungen geraten ebenfalls unter Druck.

Ein typischer Denkfehler lautet: „Wir haben doch Backups.“ Backups sind entscheidend, aber nur dann, wenn sie sauber getrennt, regelmässig geprüft und im Ernstfall schnell nutzbar sind. Ein Backup ersetzt keine Sicherheitsstrategie. Es ist ein Teil davon.

Schwachstellen in Software, Netzwerken und Cloud-Diensten

Hier wird es technisch, aber nicht kompliziert. Jede Software, jedes System und jede Schnittstelle kann Fehler enthalten. Hacker suchen gezielt nach genau diesen Punkten. Dazu gehören ungepatchte Anwendungen, falsch konfigurierte Zugänge, unnötig offene Dienste oder unklare Berechtigungen.

Viele Angriffe laufen heute nicht manuell, sondern automatisiert. Ein Tool scannt in grosser Zahl erreichbare Systeme, findet bekannte Lücken und probiert standardisierte Angriffe aus. Darum können auch weniger erfahrene Täter grossflächig aktiv werden.

Wer eine bekannte Lücke offen lässt, wird oft nicht individuell ausgesucht. Er wird einfach von einem automatisierten Scan gefunden.

Was das für den Geschäftsbetrieb bedeutet

Die Technik ist nur die Eintrittstür. Der eigentliche Schaden zeigt sich in vier Bereichen:

- Betriebsunterbrechung. Systeme stehen, Teams warten, Lieferfristen geraten ins Rutschen.

- Datenverlust oder Datenabfluss. Kundendaten, Vertragsdaten oder internes Know-how geraten ausser Kontrolle.

- Finanzieller Schaden. Neben unmittelbaren Kosten entstehen Folgekosten durch Ausfälle, Wiederherstellung und Abstimmung mit Partnern.

- Vertrauensverlust. Kunden und Geschäftspartner fragen sich, wie sicher Zusammenarbeit und Datenverarbeitung wirklich sind.

Drei Signale, die Unternehmen ernst nehmen sollten

Wiederkehrende Login-Auffälligkeiten

Mehrere fehlgeschlagene Anmeldungen, ungewöhnliche Zugriffe oder plötzlich gesperrte Konten sind keine blosse IT-Nervigkeit.Merkwürdige E-Mails mit Zeitdruck

Dringlichkeit ist ein Klassiker. Je schneller jemand handeln soll, desto weniger prüft er.Unklare Änderungen in Cloud-Freigaben

Wenn plötzlich „jeder mit Link“ Zugriff hat oder Berechtigungen unübersichtlich wachsen, steigt das Risiko sofort.

Die wichtigste Konsequenz daraus ist simpel: Sicherheit muss nicht nur technische Lücken schliessen. Sie muss Menschen, Prozesse und Wiederanlauf zusammendenken.

Konkrete Risiken für KMU: Warum Ihr Unternehmen im Fokus steht

„Wir sind zu klein, bei uns gibt’s nichts zu holen.“ Diesen Satz hören wir im Mittelstand oft. Er klingt beruhigend, ist aber strategisch gefährlich. Angreifer wählen Ziele nicht nur nach Grösse aus, sondern nach Erreichbarkeit, Schwachstellen und erwartbarer Erfolgsquote.

Gerade KMU sind attraktiv, weil sie wertvolle Daten, Zahlungsprozesse, Lieferkettenzugänge und Kundenbeziehungen haben. Gleichzeitig sind Sicherheitsstrukturen häufig historisch gewachsen. Es gibt ein gutes ERP, einen Cloud-Speicher, Fernzugriffe, mobile Geräte, vielleicht noch einen alten Server. Jedes einzelne Element kann solide sein. In der Summe entstehen trotzdem Lücken.

Cloud bringt Tempo, aber auch neue Angriffsflächen

Cloud-Dienste helfen Unternehmen, schneller zu arbeiten. Das ist ein echter Vorteil. Gleichzeitig verschiebt sich das Risikoprofil. In Deutschland migrierten 2025 42 % der KMU in die Cloud. Gleichzeitig erlitten 31 % Hackerangriffe durch Fehlkonfigurationen. Cloud-Hacks stiegen in den letzten zwölf Monaten um 52 % in Deutschland. Beim IONOS-Vorfall im März 2026 waren ausserdem 15.000 deutsche Kunden betroffen (Einordnung der Cloud-Risiken bei NordVPN).

Für Entscheider ist die Kernaussage nicht „Cloud ist unsicher“. Die Aussage ist: Cloud ist nur dann sicher, wenn Verantwortung sauber verteilt und Konfigurationen laufend geprüft werden. Viele Unternehmen denken, der Provider sichere alles ab. Tatsächlich schützt der Provider die Plattform. Für Zugriffsrechte, Freigaben, Benutzerkonten, APIs, Backup-Logik und Prozessdisziplin bleibt das Unternehmen selbst verantwortlich.

Warum Angreifer KMU mögen

Es gibt drei Gründe, die im Alltag besonders häufig zusammenkommen:

- Zahlungsfähigkeit

Ein Unternehmen kann Lösegeld oder Wiederherstellungskosten eher tragen als eine Privatperson. - Zeitdruck im Betrieb

Wenn Produktion, Buchhaltung oder Kundenservice stillstehen, wächst der Druck auf schnelle Entscheidungen. - Unvollständige Sicherheitsreife

Viele Mittelständler haben gute Einzelmassnahmen, aber kein durchgehendes Sicherheitsmodell.

Der Schaden geht weit über Geld hinaus

Ein Sicherheitsvorfall ist selten nur ein IT-Thema. Er trifft die Geschäftsseite oft härter als die Technik. Wenn Kundendaten betroffen sind, leidet Vertrauen. Wenn Abläufe unterbrochen werden, geraten Zusagen in Gefahr. Wenn internes Wissen abfliesst, verliert das Unternehmen mehr als Dateien. Es verliert Vorsprung.

Ein erfolgreicher Angriff trifft nicht nur Server. Er trifft Lieferfähigkeit, Reputation und Entscheidungsfreiheit.

Besonders kritisch wird das bei Unternehmen, die stark digitalisieren, mehrere Standorte verbinden oder Abhängigkeiten zu externen Plattformen aufbauen. Dann ist ein Vorfall nicht mehr lokal. Er zieht Kreise durch Einkauf, Service, Vertrieb und Partnernetzwerke.

Die wichtigste Management-Frage

Nicht „Wer will uns angreifen?“, sondern: Welche Schwächen in unserem Geschäftsmodell lassen sich digital ausnutzen?

Das ist der nüchterne Blick, den gute Sicherheitsarbeit braucht. Wer so denkt, schützt nicht nur Technik. Er schützt Verlässlichkeit.

Rechtlicher Rahmen und neue Pflichten: ISO 27001 und NIS-2 verstehen

Sobald ein Unternehmen regulatorische Pflichten hat, reicht „wir haben eine Firewall“ nicht mehr aus. Entscheider müssen zeigen können, dass Risiken erkannt, Massnahmen umgesetzt und Vorfälle geordnet behandelt werden. Genau hier werden ISO 27001 und NIS-2 relevant.

NIS-2 betrifft vor allem Organisationen mit erhöhten Sicherheits- und Berichtspflichten. Für viele Verantwortliche klingt das zunächst nach Bürokratie. Praktisch geht es aber um etwas sehr Handfestes: Risiken steuern, Zuständigkeiten festlegen und bei Vorfällen nicht improvisieren.

Was NIS-2 im Kern verlangt

Hacker nutzen netzwerkbasierte Exploits, physische Schnittstellen und Social-Engineering-gestützte Malware. In Cloud-Umgebungen suchen sie zudem nach ungeschützten APIs und Fehlkonfigurationen. Für Organisationen mit Audit- und Compliance-Pflichten nach NIS-2 ist das besonders kritisch, weil ein erfolgreiches Eindringen zu Datenschutzverstössen und Reputationsschäden führen kann (Einordnung technischer Zugriffsvektoren bei smartworx).

Für Unternehmen bedeutet das im Alltag vor allem:

- Risiken dokumentieren

Nicht nur ahnen, sondern benennen, bewerten und priorisieren. - Sicherheitsmassnahmen nachweisen

Schutz muss organisiert und nachvollziehbar sein. - Vorfälle melden und behandeln

Es braucht klare Wege für Erkennung, Bewertung und Reaktion. - Verantwortung auf Leitungsebene verankern

IT-Sicherheit ist keine isolierte Technikaufgabe.

Wer tiefer in die praktische Seite einsteigen möchte, findet in diesem Leitfaden zur NIS-2-Umsetzung in Deutschland einen hilfreichen Überblick.

ISO 27001 als Führungsinstrument

ISO 27001 wird oft als Zertifizierung gesehen. Das ist zu kurz gedacht. In der Praxis ist sie ein Managementsystem für Informationssicherheit. Sie zwingt Unternehmen dazu, strukturiert zu arbeiten: Werte identifizieren, Risiken bewerten, Kontrollen definieren, Zuständigkeiten klären und Wirksamkeit prüfen.

Der Nutzen ist gerade für KMU gross. Nicht, weil damit jeder Angriff verschwindet. Sondern weil Entscheidungen systematischer werden. Statt Einzellösungen einzukaufen, baut das Unternehmen ein belastbares Sicherheitsniveau auf.

Was Geschäftsführer und IT-Leiter konkret tun müssen

Viele Pflichten klingen abstrakt. Sie lassen sich aber in klare Fragen übersetzen:

| Geschäftliche Frage | Praktische Bedeutung |

|---|---|

| Wissen wir, welche Systeme kritisch sind? | Ohne Priorisierung schützen Sie oft das Falsche zuerst. |

| Gibt es feste Prozesse für Vorfälle? | Im Ernstfall spart Klarheit wertvolle Zeit. |

| Sind Cloud-Rollen und Zugriffe überprüfbar? | Gerade dort entstehen häufig unnötige Risiken. |

| Können wir unsere Massnahmen belegen? | Für Audits, Partner und Aufsicht ist Nachweis entscheidend. |

Compliance ist dann hilfreich, wenn sie gutes Sicherheitsverhalten erzwingt. Nicht, wenn sie nur Ordner füllt.

Wer NIS-2 und ISO 27001 so versteht, verliert die Scheu vor dem Thema. Es geht nicht um juristische Fremdwörter. Es geht um belastbare Unternehmensführung unter digitalen Bedingungen.

Proaktiver Schutz: So machen Sie Ihr Unternehmen abwehrsicher

Ein Unternehmen wird nicht durch eine einzelne Massnahme sicher. Ein starkes Passwort allein reicht nicht. Eine Firewall allein auch nicht. Und selbst das beste Backup löst kein Awareness-Problem. Wirksamer Schutz entsteht, wenn Technik, Prozesse und Menschen zusammenarbeiten.

Für KMU ist genau das der praktikable Weg. Kein überladenes Sicherheitsprogramm, sondern ein Modell, das zum Betrieb passt und im Alltag funktioniert.

Technik als erste Verteidigungslinie

Technische Schutzmassnahmen müssen die typischen Standardangriffe bremsen, erkennen und begrenzen. Dazu gehören moderne Firewalls, sauber abgesicherte Cloud-Umgebungen, Endpoint-Schutz und belastbare Backup-Systeme.

Produkte wie WatchGuard helfen dabei, Netzwerkzugriffe zu kontrollieren und verdächtige Aktivitäten sichtbar zu machen. IONOS spielt für viele Unternehmen als Cloud-Plattform eine Rolle. Dort sind saubere Konfiguration, Rollenkonzepte und die Absicherung von Schnittstellen entscheidend. Acronis ist relevant, wenn es um Wiederherstellung, Datensicherung und betriebliche Resilienz geht.

Technik sollte immer drei Fragen beantworten:

- Was blockieren wir aktiv?

- Was erkennen wir frühzeitig?

- Was können wir im Ernstfall sauber wiederherstellen?

Prozesse entscheiden über Reaktionsfähigkeit

Viele Vorfälle eskalieren nicht wegen fehlender Technik, sondern wegen fehlender Abläufe. Wenn niemand weiss, wer entscheidet, wer informiert wird und wie Systeme isoliert werden, verliert das Unternehmen Zeit.

Deshalb brauchen KMU klare Prozesse für:

Patch- und Update-Management

Bekannte Lücken sollten nicht wochenlang offen bleiben.Rechte- und Freigabesteuerung

Nicht jeder braucht überall Zugriff. Besonders in Cloud-Systemen ist das zentral.Notfallpläne und Wiederanlauf

Ein Plan muss im Stress verständlich sein. Sonst hilft er nicht.Regelmässige Sicherheitsprüfungen

Penetrationstests und Schwachstellenanalysen decken auf, was intern oft verborgen bleibt.

Ein guter Prozess ist nicht lang. Er ist klar. Verantwortliche wissen, was im Normalbetrieb gilt und was im Vorfall sofort zu tun ist.

Menschen bleiben das entscheidende Glied

Die meisten Unternehmen investieren zuerst in Technik. Das ist sinnvoll, aber unvollständig. Mitarbeiter treffen jeden Tag Sicherheitsentscheidungen, ohne sie als solche zu bezeichnen. Sie öffnen Anhänge, teilen Dateien, prüfen Anfragen, geben Freigaben und nutzen mobile Geräte.

Darum ist Awareness keine weiche Massnahme, sondern ein harter Schutzfaktor. Schulungen müssen nicht kompliziert sein. Sie müssen konkret sein. Woran erkenne ich eine verdächtige E-Mail? Was tue ich bei einem ungewöhnlichen Login-Hinweis? Wen informiere ich, wenn mir etwas komisch vorkommt?

Gute Security-Kultur erzeugt keine Angst. Sie erzeugt saubere Rückfragen.

So sieht ein alltagstaugliches Modell aus

Damit aus Einzelmassnahmen ein System wird, hilft eine einfache Dreiteilung:

| Säule | Ziel | Beispiele |

|---|---|---|

| Technik | Angriffe verhindern und erkennen | WatchGuard, Endpoint-Schutz, Acronis, Cloud-Härtung |

| Prozesse | Ordnung im Normalbetrieb und im Vorfall | Updates, Berechtigungen, Notfallplan, Prüfzyklen |

| Menschen | Fehlhandlungen reduzieren | Awareness, klare Meldewege, Entscheidungshilfen |

Wichtig ist die Verknüpfung. Wenn ein Mitarbeiter einen Phishing-Verdacht meldet, muss ein Prozess greifen. Wenn ein Prozess einen Vorfall erkennt, muss Technik Daten liefern. Wenn Technik alarmiert, müssen Menschen wissen, wie sie reagieren.

Wer eine kompakte Orientierung für den betrieblichen Einstieg sucht, findet in diesem Beitrag zur IT-Sicherheit für Unternehmen eine hilfreiche Einordnung.

Womit Sie morgen anfangen können

Nicht alles muss gleichzeitig passieren. Aber diese Schritte bringen schnell Struktur:

- Zugriffe prüfen

Besonders Admin-Konten, Cloud-Freigaben und alte Benutzer. - Backup-Fähigkeit testen

Nicht nur sichern, sondern Wiederherstellung praktisch prüfen. - Meldeweg festlegen

Jeder Mitarbeiter sollte wissen, an wen ein Verdacht geht. - Schwachstellen sichtbar machen

Ohne Transparenz arbeiten Teams gegen Vermutungen statt gegen Risiken.

Das Ziel ist nicht Perfektion. Das Ziel ist Abwehrfähigkeit. Und die entsteht durch Wiederholbarkeit, Klarheit und Disziplin.

Fazit: Vom reaktiven Opfer zur gestaltenden Kraft der IT-Sicherheit

Die Frage „was ist ein hacker“ klingt zunächst nach einem Lexikonbegriff. Für Unternehmen ist sie viel praktischer. Wer versteht, dass Hacker nicht nur aus kriminellen Spezialisten bestehen, sondern oft auch aus Akteuren mit fertigen Werkzeugen und automatisierten Angriffsmustern, bewertet das eigene Risiko realistischer.

Gerade für KMU liegt der entscheidende Lernschritt darin, den Mythos vom seltenen Ausnahmeangriff hinter sich zu lassen. Viele Gefahren sind alltäglich, skalierbar und auf einfache Schwächen ausgerichtet. Genau deshalb lohnt sich ein nüchterner, geordneter Sicherheitsansatz. Nicht Angst schützt den Betrieb, sondern Struktur.

ISO 27001 und NIS-2 machen diese Struktur nicht komplizierter, sondern notwendiger. Sie zwingen Unternehmen dazu, Verantwortung zu klären, Risiken sichtbar zu machen und Reaktionsfähigkeit aufzubauen. Das ist kein Selbstzweck. Es schützt Lieferfähigkeit, Vertrauen und Handlungsfreiheit.

Die wichtigste Perspektive zum Schluss ist deshalb diese: Gute IT-Sicherheit ist kein Bremsklotz für Digitalisierung. Sie ist ihre Voraussetzung. Wer Cloud, moderne Zusammenarbeit und digitale Prozesse sicher beherrscht, gewinnt nicht nur Schutz. Er gewinnt Verlässlichkeit. Und Verlässlichkeit ist im Mittelstand oft der härteste Wettbewerbsvorteil.

Wenn Sie Ihre Sicherheitslage realistisch bewerten, NIS-2-Pflichten sauber einordnen oder Ihre Cloud- und Backup-Strategie belastbar aufstellen möchten, unterstützt Sie die Deeken.Technology GmbH als erfahrener IT- und Security-Partner. Gemeinsam lässt sich aus unklarer Bedrohungslage ein konkreter, umsetzbarer Plan machen.