Eine professionelle Software zur Verwaltung von Android-Geräten ist für Unternehmen heute unverzichtbar. Sie ist der Schlüssel, um die Sicherheit und Produktivität der mobilen Flotte zu gewährleisten. Diese Lösungen – oft unter den Begriffen Mobile Device Management (MDM) oder Unified Endpoint Management (UEM) bekannt – geben IT-Abteilungen die Werkzeuge an die Hand, um Smartphones und Tablets zentral zu konfigurieren, zu überwachen und abzusichern.

Warum Android Device Management für KMU entscheidend ist

Gerade für kleine und mittelständische Unternehmen (KMU) ist das Management von Android-Geräten längst keine Option mehr, sondern eine strategische Notwendigkeit. Die enorme Vielfalt an Modellen und Betriebssystemversionen, besser bekannt als Android-Fragmentierung, schafft ein IT-Umfeld, das ohne zentrale Steuerung schnell unübersichtlich und unsicher wird.

Gleichzeitig machen moderne Arbeitsmodelle eine manuelle Kontrolle fast unmöglich. Ob es sich um firmeneigene Geräte handelt, die auch privat genutzt werden (COPE), oder um private Smartphones, die auf das Unternehmensnetz zugreifen (BYOD) – jedes einzelne ungesicherte Gerät ist ein potenzielles Einfallstor für Cyberangriffe. Genau hier setzen Lösungen für das Android Device Management an, um die Kontrolle zurückzugewinnen.

Sicherheit und Compliance im Fokus

Eine zentrale Software ist die Voraussetzung, um Sicherheitsrichtlinien konsequent durchzusetzen. Dazu zählt das Erzwingen sicherer Passwörter, die Verschlüsselung von Geschäftsdaten und vor allem die Möglichkeit, Geräte bei Verlust oder Diebstahl aus der Ferne zu sperren oder vollständig zu löschen (Remote Wipe).

Diese Funktionen sind aber nicht nur technische „Best Practices“. Sie sind oft eine knallharte Voraussetzung, um gesetzliche Vorschriften zu erfüllen. Anforderungen aus der NIS-2-Richtlinie oder für eine Zertifizierung nach ISO 27001 verlangen nachweisbare Sicherheitsmaßnahmen für alle Endpunkte, die auf Unternehmensdaten zugreifen. Ohne eine zentrale Verwaltung lässt sich dieser Nachweis kaum erbringen.

Eine professionelle Android-Management-Lösung ist das Fundament, um Compliance-Anforderungen zu erfüllen und die Angriffsfläche des Unternehmens wirksam zu reduzieren. Sie verwandelt eine potenzielle Schwachstelle in einen kontrollierten und produktiven Teil der IT-Infrastruktur.

Herausforderungen durch die Android-Dominanz

Die Dringlichkeit wird durch die Marktdominanz von Android in Deutschland nochmals unterstrichen. Mit einem Marktanteil von rund 65 Prozent bei der mobilen Internetnutzung ist das Betriebssystem in den meisten Unternehmen allgegenwärtig. Das Problem dabei: Viele dieser Geräte sind softwareseitig nicht auf dem neuesten Stand und somit besonders anfällig für Sicherheitslücken. Ein zentrales Management stellt sicher, dass kritische Updates zeitnah und flächendeckend verteilt werden.

Ein Vergleich der Gerätemanagement-Modelle

Die Wahl des richtigen Management-Ansatzes hängt stark von der Unternehmenskultur und den Sicherheitsrichtlinien ab. Jedes Modell hat seine ganz eigenen Vor- und Nachteile in Bezug auf Kontrolle, Kosten und die Akzeptanz durch die Mitarbeiter.

| Kriterium | BYOD (Bring Your Own Device) | COPE (Corporate Owned, Personally Enabled) | COBO (Corporate Owned, Business Only) |

|---|---|---|---|

| Geräteeigentum | Mitarbeiter | Unternehmen | Unternehmen |

| Primäre Kontrolle | Gering (Fokus auf sicheren Datencontainer) | Hoch (Vollständige Geräte-Kontrolle) | Maximal (Stark eingeschränkte Nutzung) |

| Ideal für | Unternehmen, die Flexibilität & Kostenreduktion priorisieren | Die Balance zwischen Kontrolle & Flexibilität | Branchen mit hohen Sicherheitsanforderungen |

| Hauptvorteil | Hohe Mitarbeiterzufriedenheit | Klare Trennung von privaten & geschäftlichen Daten | Maximale Sicherheit und Compliance |

Die Implementierung einer passenden device management software android ermöglicht es KMU, jedes dieser Modelle sicher und effizient umzusetzen. Sie schafft die technische Basis, um sensible Daten zu schützen, ohne die Produktivität auszubremsen. Ausführlichere Informationen zu den Grundlagen finden Sie auch in unserem Artikel über Mobile Device Management.

Worauf es bei der Auswahl wirklich ankommt

Die richtige Software auszuwählen, ist mehr als nur ein Feature-Vergleich auf einer Webseite. Es ist eine strategische Entscheidung. Um sicherzustellen, dass die Lösung auch morgen noch passt, müssen Sie die device management software android anhand von Kriterien bewerten, die direkt auf Ihre Unternehmenspraxis einzahlen. Ein klares Vorgehen hilft dabei, den Überblick zu bewahren und die Spreu vom Weizen zu trennen.

Das A und O ist natürlich die Sicherheit. Eine moderne Lösung muss heute weit mehr können, als nur Passwörter zu erzwingen. Schauen Sie genau hin: Bietet die Software ein Zero-Touch-Provisioning? Damit lassen sich neue Geräte automatisiert und sicher in Betrieb nehmen, ganz ohne dass die IT-Abteilung Hand anlegen muss. Genauso wichtig ist die Möglichkeit, einen containerisierten Arbeitsbereich einzurichten. Diese Technologie schafft eine saubere Trennung zwischen geschäftlichen Apps und privaten Daten – ein absolutes Muss, gerade wenn Mitarbeiter ihre eigenen Geräte nutzen (BYOD).

Compliance und Anbindung an Ihre IT-Welt

Ein weiterer Punkt, den man nicht unterschätzen darf, ist das Thema Compliance. Ihre Software muss Sie aktiv dabei unterstützen, Vorschriften wie die DSGVO und die neue NIS-2-Richtlinie einzuhalten. Das bedeutet im Klartext: detaillierte Protokolle, durchgesetzte Verschlüsselung und eine granulare Kontrolle darüber, wer auf welche Daten zugreifen darf.

Gleichzeitig darf die Lösung keine Insellösung sein. Prüfen Sie, wie gut sie sich in Ihre bestehende IT-Landschaft integriert. Eine reibungslose Anbindung an Verzeichnisdienste wie Azure AD oder Google Workspace ist das Fundament für ein funktionierendes Identitäts- und Zugriffsmanagement.

Das folgende Bild von Android Enterprise verdeutlicht, wie diese Bausteine eine sichere und gut verwaltbare Umgebung schaffen.

Man erkennt sofort die drei Säulen des Konzepts: Gerätemanagement, App-Verwaltung und Sicherheit. Erst im Zusammenspiel entsteht eine wirklich kontrollierbare Plattform für Ihr Unternehmen.

Wachstumspotenzial und einfache Bedienung

Ihre Anforderungen von heute sind nicht die von morgen. Ein kleines Unternehmen, das jetzt 30 Geräte verwaltet, kann in zwei Jahren schon doppelt so viele haben. Deshalb ist die Skalierbarkeit der Plattform entscheidend. Die Software muss mit Ihrem Unternehmen wachsen können, ohne dass die Performance einbricht oder die Kosten durch die Decke gehen.

Vergessen Sie bei aller Technik aber den Menschen nicht. Ein kompliziertes Admin-Dashboard ist nicht nur frustrierend, sondern auch eine Fehlerquelle, die am Ende den Verwaltungsaufwand in die Höhe treibt. Eine intuitive Oberfläche, mit der Ihre IT-Admins schnell Richtlinien anlegen, Geräte überwachen und Berichte ziehen können, ist Gold wert.

Letztlich geht es darum, die richtige Balance zu finden. Die beste Software verbindet robuste Sicherheit und Compliance mit nahtloser Integration und einfacher Bedienung. Nur so lässt sich der administrative Aufwand auf ein Minimum reduzieren.

Was die Lösung wirklich kostet (TCO)

Der Preis, der auf dem Angebot steht, ist nur die halbe Wahrheit. Für eine ehrliche Bewertung müssen Sie die Total Cost of Ownership (TCO) betrachten. Hier fließen nicht nur die monatlichen Lizenzgebühren pro Gerät mit ein, sondern auch einmalige Kosten für die Implementierung, der Schulungsaufwand für Ihr Team und die laufenden Betriebskosten. Eine auf den ersten Blick günstige Lösung kann sich schnell als teuer entpuppen, wenn sie im Alltag viel manuelle Arbeit erfordert.

Diese Aspekte der Gerätesicherheit sind natürlich eng mit dem Schutz aller Endpunkte im Unternehmen verknüpft. Mehr dazu finden Sie in unserem Leitfaden Was ist Endpoint Security. Diese Kriterien bilden das Gerüst für den nun folgenden, detaillierten Vergleich der führenden Lösungen am Markt.

Android-UEM-Lösungen im direkten Vergleich

Die Theorie ist das eine, die Praxis das andere. Nachdem wir die Kriterien für eine gute device management software android abgesteckt haben, schauen wir uns jetzt an, wie sich die Marktführer im echten Unternehmensalltag schlagen. Statt einer trockenen Feature-Liste konzentrieren wir uns auf die entscheidenden Unterschiede zwischen Microsoft Intune, VMware Workspace ONE und SOTI MobiControl. Für welches KMU ist welche Lösung die richtige?

Denn was nützt die beste Software, wenn sie nicht zur eigenen IT-Landschaft passt oder die Administration zum Vollzeitjob wird? Deshalb gehen wir gezielt auf die Knackpunkte ein: Wie einfach lassen sich Richtlinien für verschiedene Teams – vom Vertriebsaußendienst bis zur Verwaltung – umsetzen? Wie zuverlässig klappt die automatisierte Verteilung von Apps und kritischen Updates? Und wie sicher sind die Firmendaten, wenn Mitarbeiter ihre privaten Geräte nutzen (BYOD)?

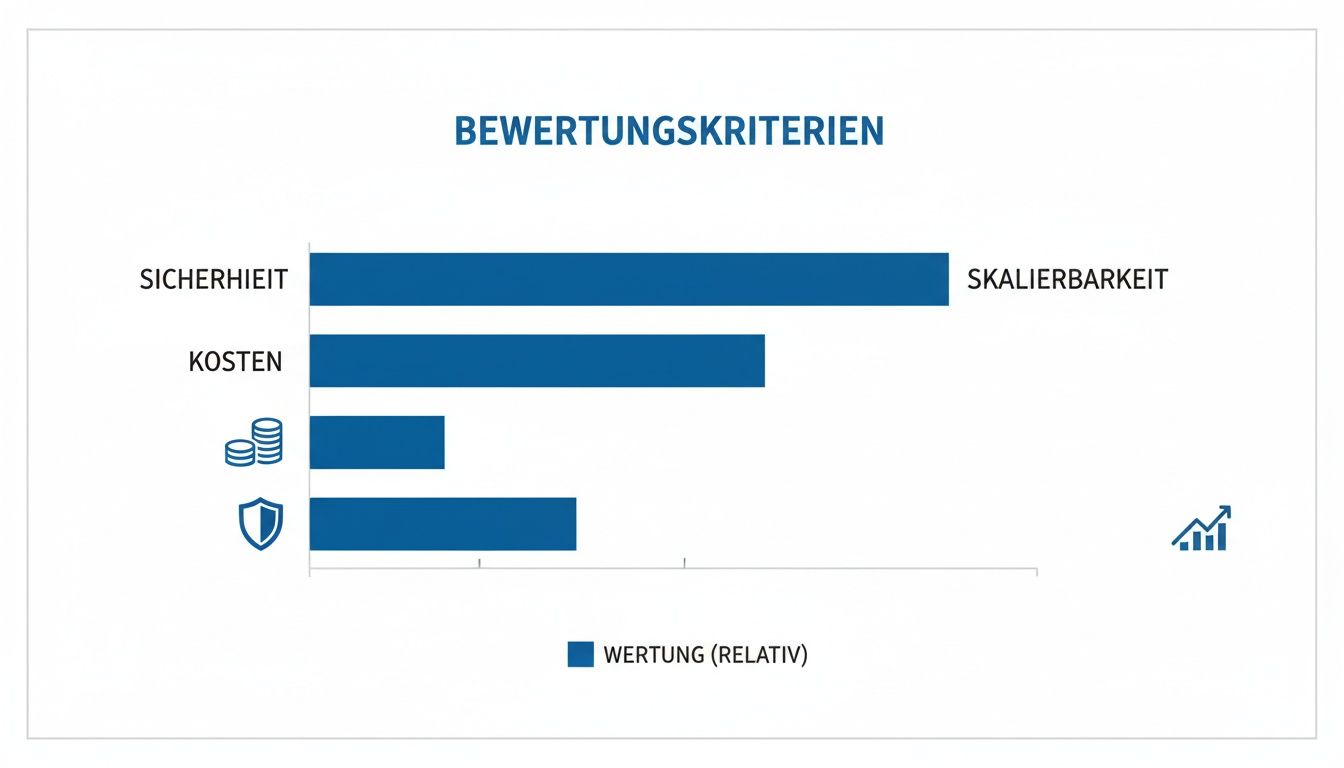

Diese Grafik zeigt, worauf es bei der Bewertung ankommt: Sicherheit, Kosten und Skalierbarkeit sind die zentralen Säulen, die man im Auge behalten sollte.

Man sieht sofort: Nur wer alle drei Bereiche ausgewogen betrachtet, trifft am Ende eine Entscheidung, die auch langfristig trägt und wirtschaftlich sinnvoll ist.

Microsoft Intune: Der integrierte Allrounder

Für Firmen, die bereits fest im Microsoft-365-Universum zu Hause sind, ist Microsoft Intune oft der logische erste Schritt. Die größte Stärke ist die nahtlose Verbindung zu Azure Active Directory (Azure AD) und den Office-Anwendungen. Dieses Zusammenspiel macht das Identitäts- und Zugriffsmanagement unschlagbar einfach.

Für ein KMU bedeutet das konkret: Benutzerrechte und Geräterichtlinien werden von einer zentralen Stelle aus gesteuert. Ein Paradebeispiel sind die Conditional Access Policies: Ein Mitarbeiter bekommt mit seinem Android-Smartphone nur dann Zugriff auf Firmen-E-Mails, wenn das Gerät als „compliant“ gilt – also beispielsweise verschlüsselt ist und einen aktuellen Virenschutz hat.

Microsoft Intune ist die erste Wahl für KMU, die bereits auf Microsoft 365 setzen und eine integrierte Lösung für Identitäts- und Gerätemanagement suchen. Die Synergien mit Azure AD und Microsoft Defender for Endpoint schaffen ein starkes, einheitliches Sicherheitsnetzwerk.

Die Kehrseite der Medaille ist die klare Ausrichtung auf die Microsoft-Welt. Wer eine bunte IT-Landschaft mit vielen anderen Systemen betreibt oder spezielle, robuste Hardware managen muss, stößt hier schnell an die Grenzen des Systems.

VMware Workspace ONE: Die flexible Plattform

VMware Workspace ONE verfolgt einen anderen Ansatz. Die Lösung versteht sich als eine extrem flexible, plattformübergreifende UEM-Plattform. Es geht hier um mehr als nur Geräteverwaltung; das Ziel ist ein sicherer, digitaler Arbeitsplatz, der von überall und mit jedem Gerät funktioniert.

Die wahre Stärke von Workspace ONE liegt in der Fähigkeit, eine riesige Bandbreite an Endgeräten unter einem Dach zu vereinen – von Android und iOS über Windows und macOS bis hin zu ChromeOS. Das ist ein Segen für Unternehmen mit einer ausgeprägten BYOD-Kultur oder sehr vielfältigen Gerätetypen im Einsatz.

Ein praktisches Beispiel ist der einheitliche App-Katalog. Mitarbeiter erhalten über eine zentrale Anwendung sicheren Zugriff auf alle für sie freigegebenen Programme, egal ob es sich um native mobile Apps, Web-Anwendungen oder virtuelle Desktops handelt. Das steigert nicht nur die Produktivität, sondern macht auch die Administration deutlich schlanker.

- Breite Plattformunterstützung: Perfekt für gemischte IT-Umgebungen.

- Fokus auf den digitalen Arbeitsplatz: Bietet einen ganzheitlichen Ansatz, der über reines MDM hinausgeht.

- Granulare Richtlinien: Erlaubt sehr feine und spezifische Kontrollen für unterschiedlichste Anwendungsfälle.

Diese Flexibilität hat aber auch ihren Preis. Die Einrichtung und der laufende Betrieb von Workspace ONE können deutlich komplexer ausfallen als bei einer enger integrierten Lösung wie Intune.

SOTI MobiControl: Der Spezialist für robuste Geräte

SOTI MobiControl hat sich in einer ganz bestimmten Nische einen Namen gemacht: der Verwaltung von robusten Spezialgeräten. Während Intune und Workspace ONE als starke Allrounder gelten, spielt MobiControl seine Stärken in rauen Umgebungen wie Logistik, Einzelhandel oder im Feldeinsatz voll aus.

Stellen Sie sich ein Lager mit Hunderten von Android-Handscannern vor. Mit SOTI MobiControl lassen sich diese Geräte im Kiosk-Modus betreiben, sodass Mitarbeiter ausschließlich auf die für ihre Arbeit relevanten Apps zugreifen können. Hinzu kommen erstklassige Fernwartungsfunktionen, mit denen die IT Probleme direkt auf dem Gerät lösen kann, ohne dass es eingeschickt werden muss.

SOTI MobiControl ist die Lösung für Branchen, die auf zweckgebundene oder robuste Android-Geräte angewiesen sind. Seine Stärken liegen in der tiefgreifenden Gerätekontrolle, den fortschrittlichen Fernwartungs-Tools und dem Management von Spezialhardware.

Diese Spezialisierung hat aber zur Folge, dass MobiControl im klassischen Desktop-Management oder bei der Integration in Office-Ökosysteme nicht mit den beiden anderen Anbietern mithalten kann.

Die Android-Management-Lösungen im direkten Vergleich

Um die Entscheidung zu erleichtern, haben wir die wichtigsten Punkte in einer Übersichtstabelle zusammengefasst. Diese stellt die Kernfunktionen, idealen Einsatzszenarien und Integrationsmöglichkeiten der drei führenden UEM-Lösungen für Android gegenüber.

Vergleich führender Android-Management-Lösungen für KMU

| Funktion | Microsoft Intune | VMware Workspace ONE | SOTI MobiControl |

|---|---|---|---|

| Ideales Szenario | Unternehmen im Microsoft-365-Ökosystem | Heterogene Umgebungen mit Fokus auf BYOD | Logistik, Einzelhandel, Außendienst mit Spezialgeräten |

| Stärkste Integration | Azure AD, Microsoft Defender, Office 365 | Breites Partnernetzwerk (z. B. Okta, ServiceNow) | Hersteller von robusten Geräten (z. B. Zebra, Honeywell) |

| Android-Features | Stark durch Android Enterprise Integration | Sehr umfassend, inkl. Management für ChromeOS | Tiefgreifende Kontrolle, Kiosk-Modus, Fernwartung |

| Komplexität | Moderat, wenn M365-Kenntnisse vorhanden sind | Hoch, aufgrund der großen Flexibilität | Moderat bis hoch, je nach Anwendungsfall |

Letztendlich hängt die Wahl der passenden device management software android immer von den individuellen Anforderungen, der vorhandenen IT-Infrastruktur und der Unternehmensstrategie ab. Es gibt keine pauschale Empfehlung. Vielmehr geht es darum, die Lösung zu finden, deren Stärken am besten zu den eigenen Zielen passen.

Anwendungsfälle aus der KMU-Praxis

Theorie ist gut und schön, aber der wahre Wert einer Device-Management-Software für Android zeigt sich erst draußen im Feld, im täglichen Einsatz. Was bedeuten Begriffe wie „Kiosk-Modus“ oder „Containerisierung“ wirklich für den Arbeitsalltag in einem kleinen oder mittleren Unternehmen? Wenn man die Technik in konkrete Arbeitssituationen übersetzt, wird der Nutzen plötzlich glasklar.

Schauen wir uns zwei klassische Szenarien aus dem KMU-Alltag an. Sie machen greifbar, wie eine solche Software echte Probleme löst, die Sicherheit massiv erhöht und Abläufe spürbar strafft. Hier wird auch der Return on Investment (ROI) mehr als nur eine Zahl im Businessplan.

Szenario 1: Der Handwerksbetrieb im Außeneinsatz

Stellen Sie sich einen Heizungs- und Sanitärbetrieb mit 25 Monteuren vor. Jeder von ihnen ist mit einem robusten Android-Tablet ausgestattet – für Auftragsdoku, Zeiterfassung und den schnellen Blick in technische Pläne. Ohne eine zentrale Steuerung artet das schnell in Chaos aus.

Die Geräte sind ungeschützt, private Apps landen darauf und im schlimmsten Fall geht ein Tablet mitsamt sensibler Kundendaten verloren. Ganz zu schweigen von der ständigen Ablenkung durch Apps, die mit der Arbeit nichts zu tun haben.

Genau hier setzt eine Android-Device-Management-Lösung an und schafft Ordnung:

- Kiosk-Modus für volle Konzentration: Die IT kann die Tablets mit wenigen Klicks so einrichten, dass nur noch drei Apps laufen: die Auftragssoftware, ein PDF-Viewer für die Pläne und die Zeiterfassung. Alles andere ist gesperrt. Kein YouTube, kein Facebook – nur Arbeit.

- Automatisierte App-Updates für alle: Eine neue Version der Auftragssoftware? Die wird zentral und über Nacht auf alle 25 Tablets aufgespielt. So startet jeder Monteur am Morgen garantiert mit der aktuellsten, sichersten Version, ohne selbst etwas tun zu müssen.

- Sicherheit bei Verlust: Geht ein Tablet auf einer Baustelle verloren, ist das kein Drama mehr. Über die Admin-Konsole lässt es sich sofort orten, sperren oder im Notfall komplett löschen (Remote Wipe). Die Kundendaten sind damit jederzeit sicher.

Mit diesem gezielten Einsatz verwandelt sich das Tablet von einem potenziellen Sicherheitsrisiko in ein hochspezialisiertes und abgesichertes Arbeitswerkzeug. Die Produktivität der Monteure steigt, weil Ablenkungen wegfallen, und die Datensicherheit ist lückenlos gewährleistet.

Szenario 2: Das Beratungsunternehmen mit BYOD-Richtlinie

Jetzt ein ganz anderes Bild: eine Unternehmensberatung mit 50 Mitarbeitern und einer „Bring Your Own Device“ (BYOD)-Strategie. Die Berater nutzen ihre privaten Android-Smartphones für Firmen-Mails, Kalender und den Zugriff auf Cloud-Dokumente. Das ist flexibel und bei den Mitarbeitern beliebt, bringt die IT aber in Sachen Sicherheit und Datenschutz ins Schwitzen.

Die Kernfrage lautet: Wie schützt man Firmendaten auf einem privaten Gerät, ohne die Privatsphäre des Nutzers zu verletzen? Eine manuelle Konfiguration ist hier nicht nur unmöglich, sondern auch rechtlich ein Minenfeld.

Die Lösung ist ein sicherer, verschlüsselter Arbeitsbereich (Work Profile). Eine Device-Management-Software für Android zieht eine klare, digitale Trennwand zwischen privaten und geschäftlichen Daten. Business-Apps wie Outlook oder Teams laufen in einem geschützten „Container“, auf den die IT zugreifen kann. Private Apps wie WhatsApp oder die Fotogalerie bleiben komplett unberührt.

Diese strikte Trennung bringt entscheidende Vorteile für beide Seiten:

- DSGVO-Konformität: Das Unternehmen stellt sicher, dass alle Geschäftsdaten verschlüsselt und durch Sicherheitsrichtlinien geschützt sind. Verlässt ein Mitarbeiter das Unternehmen, wird einfach nur der sichere Container gelöscht – die privaten Daten bleiben unangetastet.

- Schutz der Privatsphäre: Die IT-Abteilung hat keinerlei Einblick in private Fotos, Nachrichten oder den Browserverlauf des Mitarbeiters. Diese glasklare Grenze ist das A und O für die Akzeptanz einer BYOD-Strategie.

- Selektive Sicherheitsregeln: Richtlinien wie eine VPN-Pflicht oder das Verbot von Screenshots gelten ausschließlich innerhalb des Business-Containers. Die private Nutzung des Smartphones bleibt davon unbeeinflusst.

Diese Beispiele aus der Praxis zeigen: Eine Android-Management-Software ist weit mehr als nur ein Kontrollinstrument. Sie ist ein strategischer Baustein für sichere, flexible und produktive mobile Arbeitsmodelle in jedem KMU.

So gelingt die Implementierung im Unternehmen

Die passende device management software android auszuwählen, ist die eine Sache. Die eigentliche Arbeit fängt aber erst danach an. Eine durchdachte Strategie für die Einführung ist das A und O, um das volle Potenzial der Lösung auszuschöpfen, ohne den laufenden Betrieb zu stören oder die Kollegen zu frustrieren. Der Schlüssel zum Erfolg liegt in einer klaren Roadmap, die von der technischen Einrichtung bis zur Akzeptanz im Team alles abdeckt.

Ein sauber geplanter Prozess verhindert Reibungsverluste und sorgt dafür, dass die neue Software von Anfang an echten Mehrwert bringt. Es geht darum, technische Hürden vorausschauend aus dem Weg zu räumen und gleichzeitig die menschliche Seite nicht zu vergessen.

Der Weg zum erfolgreichen Rollout

Grob gesagt, lässt sich die Implementierung in drei Phasen gliedern: Vorbereitung, technischer Rollout und der laufende Betrieb. Jede dieser Phasen hat ihre eigenen Tücken und erfordert eine sorgfältige Planung.

Phase 1: Strategische Vorbereitung und Konfiguration

Hier wird das Fundament gelegt. Zuerst binden Sie die Software an Ihr zentrales Benutzerverzeichnis an – in der Regel ist das Azure Active Directory (Azure AD) oder Google Workspace. Das stellt sicher, dass Benutzer und Gruppen nahtlos synchronisiert werden und Sie den Zugriff über Richtlinien steuern können. In diesem Schritt definieren Sie auch klare Richtlinienprofile für verschiedene Mitarbeitergruppen, etwa für den Außendienst, die Verwaltung oder die Führungsebene.Phase 2: Der technische Rollout

Der modernste und bei Weitem effizienteste Weg, neue Firmengeräte auszurollen, ist das Zero-Touch-Provisioning. Hierbei werden neue Android-Geräte direkt vom Händler mit Ihrer MDM-Konfiguration verknüpft. Schaltet ein Mitarbeiter das Gerät zum ersten Mal ein und verbindet es mit dem Internet, konfiguriert es sich von selbst – inklusive aller Apps, Sicherheitseinstellungen und WLAN-Profile.Phase 3: Kommunikation und Inbetriebnahme

Holen Sie Ihre Mitarbeiter frühzeitig und transparent ins Boot. Erklären Sie, was sich ändert und welche Vorteile das für alle hat. Gerade bei BYOD-Szenarien ist die klare Trennung von privaten und geschäftlichen Daten ein starkes Argument für den Schutz der Privatsphäre. Eine offene Kommunikation baut Vorbehalte ab und schafft Akzeptanz.

Typische Hürden meistern

Gerade wenn es um BYOD-Richtlinien geht, stößt man als IT-Verantwortlicher oft auf Skepsis. Viele Mitarbeiter haben die Sorge, dass das Unternehmen nun auf ihre privaten Daten zugreifen könnte. Hier ist Aufklärung alles.

Machen Sie unmissverständlich klar, dass die Software einen geschützten Arbeitscontainer erstellt. Die IT hat keinerlei Zugriff auf private Fotos, Nachrichten oder den Browserverlauf. Dieser Fokus auf den Schutz der Privatsphäre ist die wichtigste Voraussetzung für eine erfolgreiche BYOD-Einführung.

Eine weitere Hürde ist oft der administrative Aufwand im Tagesgeschäft. Eine gute device management software android sollte diesen aber minimieren, nicht erhöhen. Das Zauberwort heißt Automatisierung.

- Automatisierte Patch-Verwaltung: Sorgen Sie dafür, dass Sicherheitsupdates automatisch und zeitnah auf alle Geräte kommen, ohne dass jemand manuell eingreifen muss.

- Automatisierte Compliance-Prüfung: Die Software sollte selbstständig prüfen, ob alle Geräte den Sicherheitsrichtlinien entsprechen. Bei Abweichungen kann sie automatisch Maßnahmen ergreifen, zum Beispiel den Zugriff auf Unternehmensdaten sperren.

Solche Automatismen sind unerlässlich, um die Anforderungen kommender Vorschriften wie NIS-2 zu erfüllen, die eine lückenlose Überwachung und Absicherung aller Endpunkte fordern.

Eine nachhaltige Strategie für den Betrieb

Nach einer erfolgreichen Implementierung sollte sich der administrative Aufwand auf die Überwachung und die Reaktion auf Ausnahmefälle beschränken – etwa bei Sicherheitsvorfällen oder wenn ein Gerät ausgetauscht werden muss. Eine nachhaltige Strategie zielt darauf ab, den manuellen IT-Aufwand dauerhaft zu senken und gleichzeitig das Sicherheitsniveau zu maximieren. Regelmäßige Berichte aus dem System helfen dabei, Schwachstellen zu finden und die Konfiguration immer weiter zu optimieren. So wird die Geräteverwaltung vom reaktiven Feuerlöschen zu einem proaktiven, strategischen Prozess.

Die passende Android-Management-Strategie für Ihr Unternehmen finden

Nachdem wir uns die verschiedenen Lösungen im Detail angesehen haben, kommt die alles entscheidende Frage: Welcher Weg ist der richtige für Ihr Unternehmen? Die Antwort darauf finden Sie nicht in einer einzelnen Funktion, sondern in Ihrer ganz individuellen Situation. Eine Patentlösung gibt es nicht, aber es gibt klare Anhaltspunkte, die Ihnen die Entscheidung erleichtern.

Im Kern dreht sich die Überlegung meist um die Wahl zwischen einem spezialisierten Mobile Device Management (MDM) und einer umfassenderen Unified Endpoint Management (UEM) Plattform. An welchen Kriterien sollten Sie sich orientieren? Im Wesentlichen sind es drei: die Größe Ihres Unternehmens, die Komplexität Ihrer IT-Landschaft und Ihre spezifischen Anforderungen an Sicherheit und Compliance.

Handlungsempfehlungen für verschiedene Unternehmensgrößen

Stellen Sie sich ein kleines Unternehmen vor, das maximal 20 firmeneigene Android-Geräte im Außendienst einsetzt. Diese Geräte dienen ganz bestimmten Zwecken. Hier ist eine fokussierte MDM-Lösung in der Regel die pragmatischste und kostengünstigste Wahl. Der Fokus liegt klar auf Basisfunktionen wie Gerätesicherheit, App-Verwaltung im Kiosk-Modus und der Möglichkeit, ein Gerät aus der Ferne zu löschen (Remote Wipe).

Ganz anders sieht es bei einem schnell wachsenden Tech-Start-up mit einer klaren BYOD-Richtlinie aus. Hier existiert eine bunte Mischung aus Android, iOS und Laptops. In so einem Szenario spielt eine UEM-Plattform ihre Stärken voll aus. Es geht nicht mehr nur um die Verwaltung von Smartphones, sondern um ein einheitliches Sicherheitskonzept für absolut jeden Endpunkt. Die reibungslose Anbindung an Cloud-Dienste wie Microsoft 365 ist hier oft das Zünglein an der Waage.

Die Wahl zwischen MDM und UEM ist eine Weichenstellung. Ein reines MDM löst sehr gezielt mobile Herausforderungen. Ein UEM hingegen legt das Fundament für eine ganzheitliche und zukunftssichere Endpoint-Security-Strategie, die vom Smartphone bis zum Laptop alles abdeckt.

Ihre Checkliste für die richtige Entscheidung

Um Ihre eigenen Anforderungen strukturiert zu durchleuchten, habe ich eine kleine Checkliste vorbereitet. Sie hilft Ihnen dabei, die Prioritäten für Ihre device management software android zu sortieren und die Lösung zu finden, die nicht nur aktuelle Probleme löst, sondern mit Ihnen wachsen kann.

- Gerätetypen: Geht es ausschließlich um Android-Smartphones und -Tablets oder müssen auch Laptops (Windows, macOS) und andere Systeme verwaltet werden?

- Eigentumsmodell: Setzen Sie rein auf Firmengeräte (COBO/COPE), gestatten Sie die Nutzung privater Geräte (BYOD) oder gibt es eine Mischform?

- Sicherheitsanforderungen: Haben Sie strenge Compliance-Vorgaben wie NIS-2 oder ISO 27001 zu erfüllen, die eine lückenlose Dokumentation erfordern?

- IT-Infrastruktur: Wie tief ist Ihr Unternehmen bereits in einem Ökosystem wie Microsoft 365 oder Google Workspace verwurzelt?

- Zukünftiges Wachstum: Wie stark wird die Anzahl Ihrer Geräte voraussichtlich in den nächsten zwei bis drei Jahren zunehmen?

Diese Fragen bringen Sie einer fundierten Entscheidung ein ganzes Stück näher. So stellen Sie sicher, dass die gewählte Lösung nicht nur heute passt, sondern auch den strategischen Herausforderungen von morgen gewachsen ist. Wer sich darüber hinaus mit der Verwaltung spezialisierter Geräte beschäftigt, findet in unserem Beitrag über IoT Device Management weiterführende Einblicke.

Häufig gestellte Fragen zum Android Device Management

Rund um das Thema device management software android tauchen immer wieder die gleichen Fragen auf. Hier habe ich die häufigsten aus der Praxis für Sie gesammelt und beantworte sie kurz und bündig – damit Sie schnell den Durchblick bekommen.

Was ist der Unterschied zwischen MDM und UEM?

Mobile Device Management (MDM) ist der klassische Ansatz, der sich nur um die Verwaltung von Smartphones und Tablets kümmert. Denken Sie an grundlegende Dinge wie Sicherheitsrichtlinien durchsetzen, Apps verteilen oder ein gestohlenes Gerät aus der Ferne löschen.

Unified Endpoint Management (UEM) geht einen entscheidenden Schritt weiter. Eine UEM-Plattform packt alle Endgeräte Ihres Unternehmens unter ein Dach: Android-Smartphones, iPhones, Windows-Laptops, macOS-Rechner. UEM ist also der ganzheitliche Ansatz, der Ihnen eine einheitliche Sicherheitsstrategie über alle Gerätetypen hinweg ermöglicht.

Lohnt sich eine Management-Software schon für 10 Geräte?

Ja, auf jeden Fall. Das Risiko eines Datenverlusts, eines Diebstahls oder einer unsicheren Konfiguration hat nichts mit der Unternehmensgröße zu tun. Schon bei einer Handvoll Geräte kann der Schaden durch einen einzigen Sicherheitsvorfall die Kosten für eine Management-Lösung um ein Vielfaches übersteigen.

Eine zentrale Verwaltung ist keine Frage der Menge, sondern eine Frage der Sicherheit und Effizienz. Die Automatisierung von Updates und Konfigurationen spart bereits bei wenigen Geräten wertvolle Zeit und minimiert menschliche Fehler.

Wie sicher sind meine privaten Daten bei einer BYOD-Lösung?

Wenn eine BYOD-Strategie sauber umgesetzt wird, sind Ihre privaten Daten absolut sicher. Moderne Android-Systeme nutzen dafür das "Android Enterprise Arbeitsprofil". Das kann man sich wie einen abgeschlossenen, verschlüsselten Container auf Ihrem Smartphone vorstellen, in dem alle Firmendaten und -Apps isoliert vom Rest laufen.

Die IT-Abteilung hat ausschließlich Zugriff auf diesen geschäftlichen "Safe". Ihre privaten Fotos, WhatsApp-Nachrichten oder Apps bleiben davon komplett unberührt und sind für das Unternehmen nicht einsehbar.

Welche versteckten Kosten können bei der Einführung anfallen?

Neben den reinen Lizenzkosten pro Gerät sollten Sie noch ein paar andere Posten auf dem Schirm haben. Das können sein:

- Implementierungsaufwand: Jemand muss die Lösung ja einrichten, konfigurieren und an Ihre bestehenden Systeme wie Azure AD anbinden. Das kostet Zeit und damit Geld.

- Schulungsbedarf: Ihr IT-Team muss sich mit der neuen Plattform vertraut machen. Planen Sie dafür Zeit oder eventuell Budget für externe Schulungen ein.

- Laufender Betrieb: Die Software pflegt sich nicht von selbst. Richtlinien müssen angepasst, Berichte geprüft und Geräte überwacht werden – auch das ist administrativer Aufwand.

Suchen Sie eine professionelle und sichere Lösung für Ihr Android Device Management? Die Deeken.Technology GmbH ist Ihr ISO 27001 zertifizierter Partner für IT-Sicherheit und NIS-2-Compliance. Melden Sie sich gerne für eine unverbindliche Beratung bei uns unter https://deeken-group.com.