Moderne Sicherheitsfeatures wie Windows BitLocker oder auch die Installation von Windows 11 setzen eines voraus: einen aktiven TPM Chip im BIOS. Diese hardwarebasierte Sicherheitsfunktion ist quasi der digitale Tresor Ihres Systems. Sie speichert kryptografische Schlüssel absolut sicher und schirmt Ihr System effektiv vor unbefugtem Zugriff und Malware ab.

Warum der TPM-Chip im BIOS heute erfolgskritisch ist

Spätestens seit Windows 11 und den immer strengeren Cyber-Sicherheitsrichtlinien hat sich das Trusted Platform Module (TPM) von einem Nischenthema zu einem zentralen Pfeiler der IT-Sicherheit entwickelt. Was früher oft einfach ignoriert wurde, ist heute eine unverhandelbare Komponente für jede sichere und compliance-konforme IT-Infrastruktur. Das TPM im BIOS zu aktivieren, ist daher weit mehr als nur ein Häkchen auf einer Checkliste.

Seit der Einführung von Windows 11 im Oktober 2021 ist TPM 2.0 in Deutschland praktisch zum Standard geworden. Bei neuen x86-basierten PCs ist es seit 2021 standardmäßig nicht nur vorhanden, sondern auch aktiviert, um die Mindestanforderungen von Microsoft zu erfüllen – eine Vorgabe, die rund 95 % der neuen PCs hierzulande betrifft. Eine Bitkom-Studie von 2022 zeigte, dass 62 % der deutschen KMU im Zuge von Windows-11-Upgrades das TPM aktivierten, um sich besser gegen Cyberangriffe zu wappnen.

Direkter Draht zu Datensicherheit und Compliance

Ein aktivierter TPM-Chip bildet die Grundlage für eine starke, hardwarebasierte Verschlüsselung. Er schützt sensible Daten, indem er die Schlüssel dafür sicher und komplett isoliert vom Rest des Systems verwahrt. Das macht es für Angreifer extrem schwierig, an diese Schlüssel zu gelangen – selbst wenn sie die Festplatte stehlen.

Die entscheidenden Vorteile auf einen Blick:

- Schutz vor Ransomware: Das TPM stellt sicher, dass der Boot-Vorgang des Systems nicht manipuliert wurde. So wird verhindert, dass sich Schadsoftware wie Rootkits oder Ransomware schon vor dem Start des Betriebssystems tief im System einnistet.

- Sichere Datenspeicherung: Tools wie Microsoft BitLocker nutzen das TPM, um ganze Laufwerke zu verschlüsseln. Ohne den korrekten „Handschlag“ mit dem TPM bleiben die Daten schlicht unlesbar.

- Einhaltung gesetzlicher Vorgaben: Neue Regulierungen wie die NIS-2-Richtlinie fordern von Unternehmen robuste Sicherheitsvorkehrungen. Ein aktives TPM ist ein fundamentaler Baustein, um diese Anforderungen zu erfüllen und empfindliche Strafen zu vermeiden.

Ein deaktiviertes TPM ist heute wie eine offene Haustür in Ihrer IT-Infrastruktur. Es ist eine Einladung an Angreifer, kritische Systeme zu kompromittieren, oft sogar ohne komplexe Hacking-Methoden.

Das TPM in der Unternehmenspraxis

Stellen Sie sich ein typisches Szenario in einem mittelständischen Unternehmen vor: Sensible Finanzdaten aus DATEV und kritische Unternehmens-Backups von Acronis liegen auf Servern und Mitarbeiter-Rechnern. Ein Ransomware-Angriff könnte diese Daten verschlüsseln und das gesamte Unternehmen lahmlegen.

Wenn aber der TPM Chip im BIOS aktiviert und BitLocker konfiguriert ist, sind die Festplatten hardwarebasiert verschlüsselt. Der Angreifer mag es vielleicht ins Netzwerk schaffen, aber die Daten auf den Laufwerken bleiben für ihn wertloser, unlesbarer Zeichensalat.

Für IT-Leiter und Geschäftsführer bedeutet das: Handeln ist angesagt. Die Überprüfung und Aktivierung des TPM ist ein entscheidender Schritt, um Sicherheitslücken zu schließen und die IT-Infrastruktur zukunftsfest zu machen. Dieses Verständnis ist die Basis für die praktischen Schritte, die wir in diesem Leitfaden zeigen. Um mehr über die spezifischen Anforderungen zu erfahren, lesen Sie unseren Leitfaden zur NIS-2-Umsetzung in Deutschland.

Was ist der Unterschied zwischen dTPM und fTPM?

Wer im BIOS nach der TPM-Einstellung sucht, stolpert schnell über Begriffe wie dTPM, fTPM oder PTT. Auf den ersten Blick verwirrend, aber im Grunde ganz einfach: Es gibt zwei Wege, wie ein TPM umgesetzt wird. Und zu wissen, welcher in Ihrem System steckt, ist der Schlüssel, um es korrekt zu aktivieren und seine Sicherheit richtig einzuschätzen.

Diskretes TPM (dTPM): Der physische Tresor

Stellen Sie sich ein diskretes TPM (dTPM) wie einen kleinen, hochspezialisierten Safe vor, der fest auf dem Motherboard verlötet ist. Dieser Chip ist ein eigenständiger Bodyguard für kryptografische Schlüssel und hat nur eine Aufgabe: Daten sicher zu verwahren. Weil er physisch vom Hauptprozessor (CPU) getrennt ist, gilt er als extrem widerstandsfähig gegen Angriffe, die auf die CPU abzielen.

Firmware-TPM (fTPM): Die clevere Software-Lösung

Im Gegensatz dazu ist das Firmware-TPM (fTPM) eine rein softwarebasierte Implementierung, die direkt in einem geschützten Bereich der CPU-Firmware läuft. Intel nennt diese Technologie Platform Trust Technology (PTT), während AMD sie schlicht als AMD fTPM bezeichnet. Hier wird also kein extra Chip benötigt – die CPU selbst stellt einen abgeriegelten Bereich zur Verfügung, der die gleichen Sicherheitsfunktionen wie ein physischer Chip erfüllt.

Vergleich von dTPM und fTPM (PTT)

Auch wenn beide Varianten am Ende das gleiche Ziel verfolgen – einen Vertrauensanker im System zu schaffen –, gibt es grundlegende Unterschiede in der Umsetzung. Die folgende Tabelle fasst die wichtigsten Punkte zusammen.

| Merkmal | dTPM (Diskretes TPM) | fTPM (Firmware TPM) / Intel PTT |

|---|---|---|

| Implementierung | Separater physischer Chip auf dem Motherboard. | Software-Lösung, die in einem sicheren Bereich der CPU läuft. |

| Sicherheit | Sehr hoch, da physisch isoliert. Resistent gegen Software-Angriffe auf die CPU. | Hoch, nutzt hardwaregestützte Sicherheitszonen (z. B. Intel SGX, AMD PSP). |

| Kosten | Zusätzliche Hardwarekosten für den Chiphersteller. | Keine zusätzlichen Hardwarekosten, da in der CPU integriert. |

| Verfügbarkeit | Früher Standard, heute eher in High-End-Workstations und Servern. | Standard in praktisch allen modernen Consumer- und Business-CPUs. |

| Flexibilität | Kann bei Defekt nicht einfach ausgetauscht werden. | Ein CPU-Wechsel aktualisiert auch das fTPM. |

Für die Praxis bedeutet das: Für die allermeisten Anwendungsfälle, inklusive der strengen Anforderungen von Windows 11 oder Compliance-Vorgaben wie NIS-2, gelten heute beide Varianten als absolut gleichwertig und sicher.

Warum das fTPM heute dominiert

Der Trend geht klar in Richtung Firmware. fTPM-Lösungen wie Intel PTT haben sich auf breiter Front durchgesetzt, weil sie ein sehr hohes Sicherheitsniveau bieten, ohne dass zusätzliche Kosten für einen dedizierten Chip anfallen.

Die Zahlen sprechen für sich: In Deutschland, wo Infineon Technologies als Marktführer rund 40 % der TPM-Chips liefert, basierten 2024 bereits 46,7 % der Verbindungen auf SPI/eSPI, eine ideale Schnittstelle für Motherboards im KMU-Umfeld. Seit 2023 haben zudem 75 % der deutschen Unternehmen TPM für Secure Boot aktiviert – ein satter Anstieg um 35 Prozentpunkte seit der Einführung von Windows 11. Diese Entwicklung zeigt, wie zentral TPM für IoT- und Cloud-Sicherheit geworden ist.

Historisch löste der TPM-2.0-Standard ab 2013 die ältere Version ab. Entsprechende Firmware-Updates wurden für rund 80 % aller AMD- und Intel-CPUs seit 2015 bereitgestellt. Mehr Details dazu finden Sie in der Studie zum Trusted Platform Module Markt bei Research Nester.

Ein Tipp aus der Praxis: Für Admins bedeutet das ganz konkret: Die Suche nach einem "dTPM"-Chip auf dem Mainboard ist bei modernen Systemen meistens unnötig. Suchen Sie stattdessen im BIOS gezielt nach "Intel PTT" oder "AMD fTPM". Das ist der korrekte und absolut ausreichende Weg, um die TPM-2.0-Anforderungen zu erfüllen.

Wer diesen Unterschied kennt, spart sich eine Menge Zeit. Statt vergeblich nach einer Einstellung für einen physischen Chip zu fahnden, können Sie direkt die richtige Option für die Firmware-Lösung Ihres CPU-Herstellers aktivieren. So vermeiden Sie auch die Fehleinschätzung, ein System hätte kein TPM, nur weil kein separater Chip zu sehen ist.

Im nächsten Schritt zeige ich Ihnen, wo genau Sie diese Optionen im BIOS typischerweise finden.

TPM im BIOS oder UEFI finden und aktivieren

So, genug der Theorie – jetzt wird es praktisch. Wir tauchen gemeinsam ins BIOS oder UEFI Ihres Rechners ein, um das TPM aufzuspüren und scharfzuschalten. Keine Sorge, auch wenn jedes Menü ein bisschen anders aussieht, die grundlegende Logik ist bei den meisten Herstellern ziemlich ähnlich. Ich zeige Ihnen, wo Sie suchen müssen und welche Bezeichnungen bei den großen Marken üblich sind.

Der Weg ins BIOS/UEFI ist fast immer derselbe: Starten Sie den Rechner neu und hämmern Sie direkt nach dem Einschalten auf die richtige Taste. Meistens ist es Entf (Del), F2, F10 oder F12. Ein kurzer Blick auf den Startbildschirm verrät oft, welche Taste es bei Ihrem System ist.

Wo sich die TPM‑Option meist versteckt

Einmal im BIOS, beginnt die kleine Schnitzeljagd. Die TPM-Einstellung ist fast immer in einem dieser Menüs zu Hause:

- Security (Sicherheit): Das ist der naheliegendste Ort. Da TPM eine Kernfunktion für die Systemsicherheit ist, platzieren die meisten Hersteller die Option genau hier.

- Advanced (Erweitert): Manchmal ist die Einstellung etwas tiefer in den erweiterten Konfigurationen für die CPU oder den Chipsatz verborgen.

- Trusted Computing: Einige Mainboard-Hersteller, wie ASUS oder MSI, spendieren den Sicherheitstechnologien gerne einen eigenen, klar benannten Menüpunkt.

- Settings: Bei Gigabyte-Boards findet man die Option oft unter diesem eher allgemeinen Reiter.

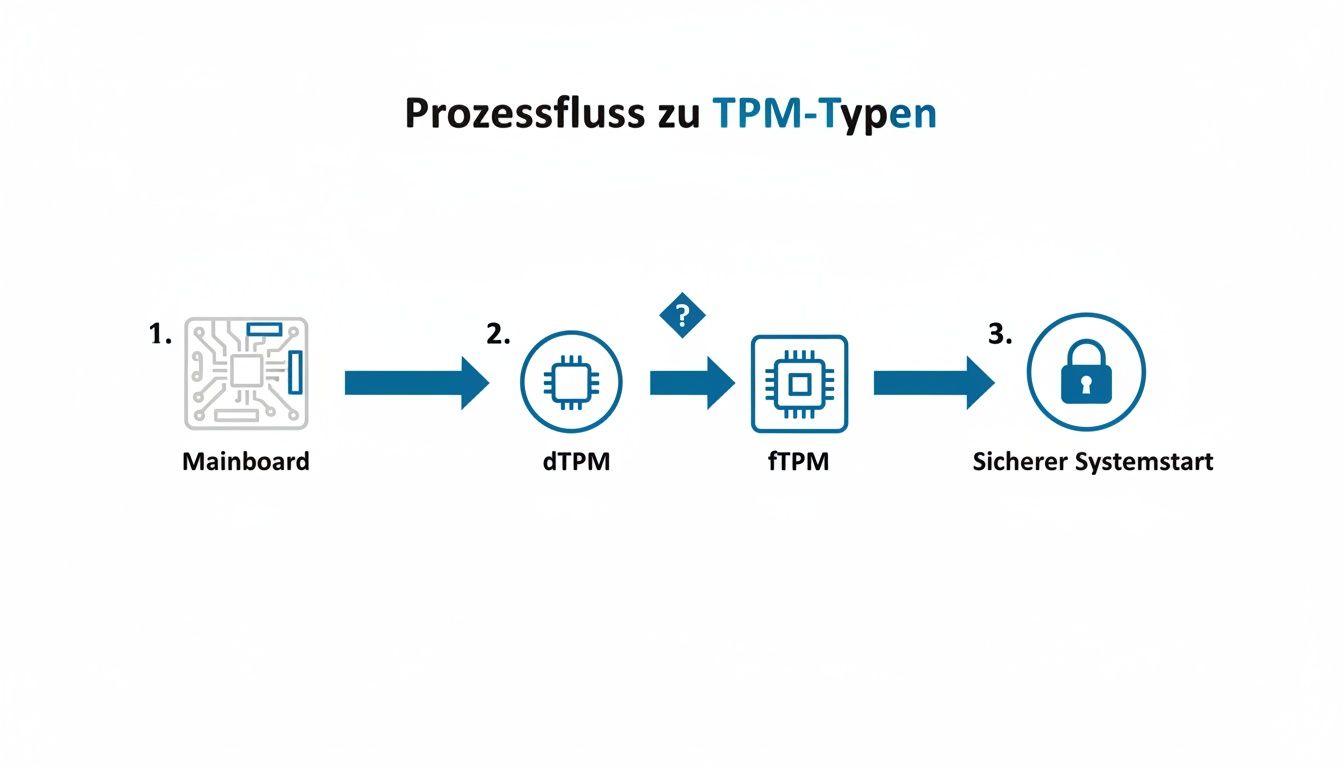

Diese Grafik verdeutlicht schön, wie die beiden TPM-Varianten – der separate Chip (dTPM) und die in der CPU integrierte Lösung (fTPM) – als Vertrauensanker für einen sicheren Systemstart dienen.

Am Ende erfüllen beide denselben Zweck, was ihre Gleichwertigkeit in der Praxis unterstreicht.

Die richtige Bezeichnung je nach Hersteller finden

Jetzt müssen wir genau hinschauen, denn die Benennung hängt direkt vom Hersteller Ihrer CPU und Ihres Mainboards ab. Wenn Sie den Unterschied zwischen dTPM und fTPM verinnerlicht haben, wissen Sie genau, wonach Sie Ausschau halten müssen.

Bei Systemen mit Intel-CPU:

- Die offizielle Bezeichnung lautet Intel Platform Trust Technology (PTT).

- Oft wird es auch einfach als PTT oder TPM Device abgekürzt.

- Ihre Aufgabe ist es, den Status von Disabled auf Enabled zu ändern.

Bei Systemen mit AMD-CPU:

- Hier suchen Sie nach AMD fTPM Switch oder AMD CPU fTPM.

- Stellen Sie sicher, dass diese Option auf Enabled oder AMD CPU fTPM gesetzt wird.

Ein Tipp aus der Praxis: Bei vielen Mainboards müssen Sie erst den Modus von „dTPM“ (Discrete TPM) auf „fTPM“ (Firmware TPM) umstellen. Erst dann erscheint überhaupt die Option, das fTPM zu aktivieren. Das ist ein häufiger Fallstrick.

Typische Pfade bei den führenden Marken

Um Ihnen die Suche noch einfacher zu machen, habe ich hier eine Liste mit den üblichen Pfaden bei bekannten Herstellern von Business-Geräten und Mainboards zusammengestellt.

Dell Systeme (Laptops & Desktops):

- Pfad:

Security->TPM 2.0 Security - Aktion: Hier muss „TPM On“ aktiviert sein. Manchmal ist es auch nötig, die Option „Attestation Enable“ zusätzlich einzuschalten.

HP Systeme (EliteBooks, ProBooks):

- Pfad:

Security->Trusted Platform Module (TPM) - Aktion: Oft muss man den Status von „Hidden“ auf „Available“ ändern, bevor man das TPM überhaupt aktivieren kann.

Lenovo Systeme (ThinkPads, ThinkCentres):

- Pfad:

Security->Security Chip - Aktion: Unter „Security Chip Selection“ wählen Sie „Intel PTT“ oder „AMD fTPM“ aus. Anschließend setzen Sie den „Security Chip“ auf „Enabled“.

ASUS Mainboards:

- Pfad:

Advanced->PCH-FW ConfigurationoderAMD fTPM configuration - Aktion: Hier wird „PTT“ bzw. der „AMD fTPM Switch“ aktiviert.

Gigabyte Mainboards:

- Pfad:

Settings->Miscellaneous->Intel Platform Trust Technology (PTT)oderAMD CPU fTPM - Aktion: Die entsprechende Option einfach auf „Enabled“ setzen.

MSI Mainboards:

- Pfad:

Security->Trusted Computing - Aktion: Suchen Sie nach „Security Device Support“ und aktivieren Sie diese Option.

Wenn Sie die Einstellung geändert haben, kommt der wichtigste Schritt: Navigieren Sie zu Save & Exit (oder einem ähnlichen Menüpunkt) und bestätigen Sie die Änderungen. Die schnellste Methode ist oft das Drücken der F10-Taste. Der Computer startet neu, und das TPM steht dem Betriebssystem zur Verfügung.

Häufige Stolpersteine und was dann zu tun ist

Was, wenn die TPM-Option ausgegraut oder gar nicht zu sehen ist? Keine Panik, das ist ein klassisches Problem und hängt meist mit einer anderen Einstellung im BIOS zusammen.

- Secure Boot ist nicht aktiv: Viele moderne Systeme blenden die TPM-Option erst ein, wenn Secure Boot eingeschaltet ist. Überprüfen Sie also zuerst diesen Punkt, meist zu finden unter „Boot“ oder „Security“.

- Falscher Boot-Modus (CSM/Legacy): TPM ist eng mit dem modernen UEFI-Standard verknüpft. Läuft Ihr System noch im alten Kompatibilitätsmodus (CSM oder Legacy), bleibt die Option oft verborgen. Stellen Sie sicher, dass der Boot-Modus auf UEFI Only steht.

- Ein BIOS-Update fehlt: Gerade bei etwas älteren Mainboards, die eigentlich TPM 2.0 per Firmware könnten, wurde diese Funktion oft erst mit einem späteren BIOS-Update nachgeliefert. Ein schneller Blick auf die Support-Website des Herstellers kann hier wahre Wunder wirken.

Den TPM-Status in Windows und Linux überprüfen

Das TPM im BIOS zu aktivieren, ist die halbe Miete. Aber erst die Bestätigung im Betriebssystem gibt Ihnen die Gewissheit, dass auch wirklich alles rundläuft. Nur wenn Windows oder Linux das Modul sauber erkennen, können wichtige Sicherheitsfeatures wie die Festplattenverschlüsselung darauf zurückgreifen. Betrachten Sie diesen Schritt also als finale Qualitätskontrolle Ihrer Konfiguration.

Zum Glück bringen beide Betriebssysteme einfache, aber wirkungsvolle Werkzeuge mit, um den Status schnell zu checken. Damit stellen Sie sicher, dass Ihr System nicht nur auf dem Papier, sondern auch in der Praxis abgesichert ist.

Schnelle TPM-Prüfung unter Windows

Für Windows-Nutzer gibt es zwei bewährte Wege, den TPM-Status zu kontrollieren: eine grafische Konsole für den schnellen Überblick und einen PowerShell-Befehl für die, die es genauer wissen wollen. Beide liefern dieselben Infos, sprechen aber unterschiedliche Anwendertypen an.

Die wohl unkomplizierteste Methode ist die TPM-Verwaltungskonsole.

- Drücken Sie die Windows-Taste + R, um das „Ausführen“-Fenster zu öffnen.

- Tippen Sie

tpm.mscein und bestätigen Sie mit Enter. - Ein neues Fenster öffnet sich und verrät Ihnen sofort den Status des TPM.

Im Idealfall lesen Sie unter der Überschrift „Status“ die erlösende Meldung: „Das TPM ist einsatzbereit.“ Das ist Ihre offizielle Bestätigung. Hier sehen Sie auch die Spezifikationsversion – meistens 2.0, was für Windows 11 und moderne Sicherheitsanwendungen ohnehin Pflicht ist.

Aus der Praxis: Wenn hier stattdessen „Es wurde kein kompatibles TPM gefunden“ steht, ist bei der Aktivierung im BIOS etwas schiefgelaufen oder das Betriebssystem hat die Änderung noch nicht mitbekommen. Ein einfacher Neustart wirkt hier oft schon Wunder.

Für Admins und alle, die sich auf der Kommandozeile zu Hause fühlen, bietet PowerShell eine noch schnellere Alternative. Öffnen Sie einfach eine PowerShell (am besten mit Administratorrechten) und führen Sie diesen Befehl aus:

get-tpm

Die Ausgabe ist eine saubere Liste von Eigenschaften. Die drei wichtigsten Parameter, auf die Sie achten sollten, sind:

- TpmPresent: Muss auf

Truestehen. - TpmReady: Muss ebenfalls auf

Truestehen. - TpmEnabled: Sollte

Trueanzeigen.

Wenn alle drei Werte mit True bestätigt werden, ist Ihr TPM aktiv, vom System erkannt und bereit für den Einsatz. Jetzt können Sie sicher sein, dass Anwendungen wie BitLocker reibungslos funktionieren. Mehr dazu erfahren Sie in unserem Artikel, wie Sie BitLocker unter Windows 10 einrichten.

TPM-Verifikation in der Linux-Welt

Auch unter Linux lässt sich der TPM-Status unkompliziert überprüfen, in der Regel direkt im Terminal. Die Befehle können je nach Distribution leicht variieren, aber die hier gezeigten Methoden funktionieren auf den meisten gängigen Systemen wie Ubuntu, Debian oder Fedora.

Ein guter erster Check ist, die Kernel-Meldungen beim Systemstart auszulesen. Öffnen Sie dazu ein Terminal und geben Sie ein:

dmesg | grep -i tpm

Wenn das TPM korrekt initialisiert wurde, sollten Sie eine Ausgabe sehen, die vielleicht Zeilen wie „tpm_crb MSFT0101:00: can't request region for resource“ oder „tpm tpm0: A TPM error (7) occurred attempting to read a pcr value“ enthält. Das sieht auf den ersten Blick vielleicht nach einem Fehler aus, ist aber oft ein gutes Zeichen – es zeigt, dass der Kernel versucht, mit dem Chip zu kommunizieren. Eine komplett leere Ausgabe deutet hingegen darauf hin, dass das TPM gar nicht erst erkannt wurde.

Für eine detailliertere Analyse installieren Sie am besten das Paket tpm2-tools, falls es nicht schon auf Ihrem System ist.

- Auf Debian/Ubuntu:

sudo apt-get install tpm2-tools - Auf Fedora/CentOS:

sudo dnf install tpm2-tools

Nach der Installation können Sie mit einem einfachen Befehl prüfen, ob der Chip ansprechbar ist:

sudo tpm2_getcap properties-fixed

Dieser Befehl fragt die festen Eigenschaften des TPM-Chips ab. Eine erfolgreiche Ausgabe listet viele technische Details auf, wie den Hersteller (TPM2_PT_MANUFACTURER) oder die Firmware-Version. Erhalten Sie hier eine Antwort, ist das die definitive Bestätigung, dass Ihr TPM im BIOS aktiv ist und unter Linux sauber funktioniert.

Diese Verifikationsschritte sind unerlässlich, denn die bloße Aktivierung im BIOS ist nur der Anfang. Erst wenn das Betriebssystem grünes Licht gibt, schließt sich der Kreis und Ihr System ist wirklich sicherer. Das ist besonders relevant, da neue Vorschriften wie NIS-2 und die DSGVO ein aktives TPM im BIOS seit 2024 praktisch zur Notwendigkeit für deutsche KMU machen. Vor Windows 11 nutzten nur etwa 25 % der Firmen in Deutschland TPM, doch diese Zahl stieg rasant auf voraussichtlich 85 % bis 2025, da Microsoft TPM 2.0 als feste Anforderung etabliert hat. Statistiken des BSI für Niedersachsen belegen zudem 40 % weniger Sicherheitsvorfälle bei Systemen mit aktivem TPM, was dessen Effektivität gegen Rootkits eindrucksvoll unterstreicht. Lesen Sie mehr über die Marktentwicklungen des Trusted Platform Module bei Mordor Intelligence.

Was tun, wenn die TPM-Aktivierung im BIOS/UEFI hakt?

Selbst mit der besten Anleitung kann bei der Konfiguration im BIOS mal etwas schiefgehen. Ein ausgegrauter Menüpunkt oder eine kryptische Fehlermeldung sind frustrierend, aber fast immer lösbar. Statt blind herumzuprobieren, gehen wir die häufigsten Hürden bei der TPM-Aktivierung systematisch an. So kommen Sie sicher ans Ziel.

Die Erfahrung zeigt, dass die Ursachen oft gar nicht beim TPM selbst liegen. Meist sind es übergeordnete BIOS-Einstellungen, die erst die Voraussetzungen für seine Aktivierung schaffen müssen. Sehen wir uns die typischen Szenarien und ihre Lösungen einmal genauer an.

Die TPM-Option ist ausgegraut oder fehlt komplett

Das ist der Klassiker unter den Problemen. Sie wissen genau, dass Ihr System TPM 2.0-fähig ist, aber im BIOS ist die Option entweder nicht anwählbar oder taucht gar nicht erst auf. In 9 von 10 Fällen liegt die Ursache in einer der folgenden Abhängigkeiten.

CSM oder Legacy-Boot ist aktiv: Das TPM, besonders in Verbindung mit Secure Boot, ist eine rein moderne UEFI-Funktion. Der „Compatibility Support Module“ (CSM) oder „Legacy“-Modus wurde für ältere Betriebssysteme entwickelt und blockiert oft genau diese modernen Sicherheitsfeatures. Die Lösung: Den Boot-Modus auf UEFI Only umstellen. Suchen Sie nach der Option unter „Boot“ oder „Boot Configuration“.

Secure Boot ist deaktiviert: Viele Mainboard-Hersteller koppeln die Sichtbarkeit der TPM-Option direkt an den Status von Secure Boot. Erst wenn Sie Secure Boot aktivieren, erscheint auch die Einstellung für das TPM oder wird anwählbar. Prüfen Sie also unbedingt zuerst diesen Punkt.

Das BIOS ist veraltet: Gerade bei Systemen aus den Jahren 2015 bis 2018 war die fTPM-Unterstützung oft noch nicht sauber implementiert. Ein simples BIOS-Update kann hier die entscheidende Funktion nachliefern. Ein regelmäßiger Abgleich mit der Hersteller-Webseite ist ohnehin Teil eines soliden Patch Management Prozesses.

Windows meldet „TPM wird nicht erkannt“

Noch ärgerlicher wird es, wenn Sie im BIOS vermeintlich alles korrekt aktiviert haben, das System aber meldet: „TPM is not detected“ oder „Es wurde kein kompatibles TPM gefunden“. Hier müssen wir etwas tiefer graben.

Mögliche Ursachen und Lösungswege:

Änderungen nicht richtig gespeichert? Klingt trivial, passiert aber ständig. Haben Sie nach der Aktivierung wirklich mit „Save & Exit“ (meist F10) gespeichert? Manchmal wirkt auch ein „Hard Reset“ Wunder: Trennen Sie das System komplett vom Strom, warten Sie ein paar Sekunden und starten Sie es dann neu. Das zwingt das Mainboard, alle Komponenten neu zu initialisieren.

TPM-Konfiguration zurücksetzen: Einige BIOS-Versionen bieten eine Option wie „Clear TPM“ oder „Reset TPM“. Das kann helfen, einen inkonsistenten Zustand zu beheben, der die Erkennung durch das Betriebssystem verhindert. Aber Vorsicht: Dieser Schritt löscht alle im TPM gespeicherten Schlüssel. Wenn Sie BitLocker bereits nutzen, halten Sie unbedingt Ihren Wiederherstellungsschlüssel bereit!

Konflikt zwischen dTPM und fTPM: Bei Mainboards, die sowohl einen Anschluss für ein separates Modul als auch Firmware-TPM haben, kann es zu Konflikten kommen. Stellen Sie sicher, dass im BIOS explizit die richtige Quelle ausgewählt ist – also Intel PTT oder AMD fTPM, wenn Sie kein extra Modul verbaut haben.

Experten-Tipp aus der Praxis: Wenn gar nichts hilft, kann ein Downgrade des BIOS auf eine frühere, als stabil bekannte Version die Lösung sein. Gelegentlich schleichen sich in neue BIOS-Versionen Fehler ein, die erst später behoben werden. Prüfen Sie die Release-Notes der Updates – vielleicht gibt es bekannte Probleme mit dem TPM.

Indem Sie diese Punkte der Reihe nach abarbeiten, finden Sie fast immer die Ursache des Problems. Geduld und eine systematische Herangehensweise sind hier der Schlüssel zum Erfolg.

Häufige Fragen aus der Praxis zum TPM-Chip

Hier habe ich die wichtigsten Fragen zusammengestellt, die uns bei Deeken.Technology im Alltag immer wieder begegnen, wenn es um das TPM im BIOS geht. Das sind die typischen Stolpersteine und Unklarheiten, die Administratoren und IT-Verantwortliche beschäftigen – hier gibt’s die schnellen, klaren Antworten darauf.

Muss ich wirklich ein neues Mainboard kaufen, wenn mein PC kein TPM 2.0 hat?

Keine Sorge, das ist meistens nicht nötig. Bevor Sie Geld für neue Hardware in die Hand nehmen, sollten Sie zwei Dinge prüfen.

Viele Mainboards, die seit 2015 auf dem Markt sind, haben bereits ein sogenanntes Firmware-TPM (kurz fTPM bei AMD oder PTT bei Intel). Das ist quasi eine softwarebasierte Lösung, die nur im BIOS aktiviert werden muss.

Bei anderen Boards findet sich ein kleiner Anschluss, ein sogenannter TPM-Header, direkt auf der Platine. In dem Fall können Sie für ein paar Euro ein passendes TPM-Modul nachkaufen und einfach aufstecken. Ein kurzer Blick ins Handbuch Ihres Mainboards oder auf die Support-Seite des Herstellers bringt hier schnell Gewissheit. Manchmal genügt sogar ein simples BIOS-Update, um die fTPM-Funktion überhaupt erst freizuschalten.

Bremst ein aktiviertes TPM mein System aus?

Kurz und knapp: Nein. Die Aktivierung des TPM hat keinerlei spürbare Auswirkungen auf die Performance Ihres Systems. Der Chip – oder die Firmware-Lösung – arbeitet völlig passiv im Hintergrund. Er wird nur dann kurz "aufgeweckt", wenn er für ganz spezifische kryptografische Aufgaben gebraucht wird.

Solche Aufgaben sind zum Beispiel das sichere Ablegen der Schlüssel für die BitLocker-Verschlüsselung oder die Überprüfung der Systemintegrität beim Hochfahren (im Zusammenspiel mit Secure Boot). Ihre tägliche Arbeit, egal ob Office, Bildbearbeitung oder sonstige Anwendungen, wird dadurch nicht im Geringsten verlangsamt.

Man kann sich das TPM wie einen stillen Wachmann vorstellen. Er verbraucht keine Ressourcen, solange alles ruhig ist, greift aber sofort ein, wenn seine spezifische Sicherheitsfunktion gefragt ist.

Was ist eigentlich der Unterschied zwischen TPM und Secure Boot?

Eine sehr gute Frage, denn die beiden werden oft in einem Atemzug genannt. TPM und Secure Boot sind zwei verschiedene Technologien, die aber perfekt als Team zusammenarbeiten, um Ihr System abzusichern.

- TPM (Trusted Platform Module): Das ist der Tresor. Ein manipulationssicherer Chip, der kryptografische Schlüssel und andere sensible Daten sicher aufbewahrt. Er kann auch „messen“ und protokollieren, ob der Startvorgang manipuliert wurde.

- Secure Boot: Das ist der Türsteher. Diese UEFI-Funktion prüft beim Start, ob der Bootloader und die Treiber eine gültige digitale Signatur haben. Nur vertrauenswürdige Software darf laden.

Für Windows 11 sind beide Funktionen Pflicht. Secure Boot verlässt sich dabei auf das TPM, um die Integrität des gesamten Startprozesses zu bestätigen und Manipulationen aufzudecken.

Ich habe TPM im BIOS aktiviert, aber Windows findet es nicht – was nun?

Ein echter Klassiker, der für viel Frust sorgt. In den allermeisten Fällen liegt es an einer von drei einfachen Ursachen. Gehen Sie diese Punkte der Reihe nach durch, bevor Sie an komplexere Probleme denken.

- Änderungen gespeichert? Klingt banal, passiert aber ständig: Haben Sie nach dem Aktivieren im BIOS auch wirklich „Save & Exit“ gewählt?

- BIOS-Update gemacht? Veraltete BIOS-Versionen können Kompatibilitätsprobleme haben. Schauen Sie auf der Hersteller-Website nach einem Update – das behebt oft solche Erkennungsfehler.

- UEFI-Modus aktiv? Moderne Sicherheitsfeatures wie TPM sind fest im UEFI-Standard verankert. Prüfen Sie, ob Ihr BIOS im reinen „UEFI“-Modus läuft und nicht im alten „Legacy“- oder „CSM“-Modus (Compatibility Support Module).

Fast immer ist es einer dieser drei Schritte, der das Problem löst.

Haben Sie weitere Fragen zur Absicherung Ihrer IT-Infrastruktur oder benötigen Unterstützung bei der Umsetzung von NIS-2? Als ISO 27001 zertifiziertes Systemhaus ist die Deeken.Technology GmbH Ihr erfahrener Partner. Kontaktieren Sie uns für eine umfassende Beratung und maßgeschneiderte IT-Sicherheitslösungen.