Stellen Sie sich Ihre Cloud-Umgebung wie ein riesiges, modernes Gebäude vor – mit hunderten von Türen, Fenstern und vernetzten Sensoren. Ohne eine zentrale Sicherheitsleitstelle wäre es schlicht unmöglich, den Überblick zu behalten und sicherzustellen, dass jeder Zugangspunkt korrekt verschlossen ist. Genau hier kommt Cloud Security Posture Management (CSPM) ins Spiel: Es ist diese digitale Leitstelle, die automatisiert Ihre gesamte Infrastruktur überwacht und absichert.

Was ist cloud security posture management wirklich?

Im Grunde ist Cloud Security Posture Management eine automatisierte Sicherheitslösung, die ununterbrochen Ihre gesamte Cloud-Landschaft – von IaaS über PaaS bis hin zu SaaS – auf Schwachstellen und Fehlkonfigurationen scannt. Statt sich auf manuelle, fehleranfällige Prüfungen zu verlassen, die immer nur eine Momentaufnahme liefern, bietet CSPM einen permanenten 360-Grad-Blick auf Ihren Sicherheitsstatus. Man könnte sagen, es ist der proaktive Wächter, der Sicherheitslücken aufspürt und schließt, bevor Angreifer sie überhaupt entdecken können.

Dieser Ansatz geht weit über das hinaus, was traditionelle Sicherheitstools leisten. Während herkömmliche Werkzeuge oft reaktiv arbeiten, also erst auf bereits eingetretene Vorfälle reagieren, agiert ein CSPM-System präventiv. Es identifiziert und meldet genau die Fehlkonfigurationen, die in der Praxis das häufigste Einfallstor für Cyberangriffe sind.

Die vier säulen des cloud security posture management

Ein wirksames CSPM-System steht auf vier stabilen Säulen, die zusammen ein starkes Fundament für Ihre Cloud-Sicherheit bilden. Jede Säule erfüllt eine entscheidende Funktion, um Ihre Infrastruktur robust und widerstandsfähig zu machen.

Diese Tabelle fasst die Kernfunktionen eines CSPM-Tools zusammen und erklärt ihren jeweiligen Nutzen für die Unternehmenssicherheit.

| Funktionssäule | Beschreibung | Nutzen für Ihr Unternehmen |

|---|---|---|

| Umfassende Sichtbarkeit | CSPM-Tools bieten eine zentrale Übersicht über alle Assets, Konfigurationen und Berechtigungen in Ihren Cloud-Umgebungen – selbst wenn Sie mehrere Anbieter wie IONOS und AWS nutzen. | Schluss mit blinden Flecken. Sie sehen sofort, welche Ressourcen existieren und wie sie konfiguriert sind. |

| Kontinuierliche Überwachung | Anstatt punktueller Überprüfungen scannen diese Lösungen Ihre Infrastruktur rund um die Uhr auf Abweichungen von Sicherheitsrichtlinien und Best Practices. | Sie erkennen Risiken in Echtzeit, nicht erst beim nächsten Audit. Das verkürzt die Reaktionszeit von Tagen auf Minuten. |

| Compliance-Management | CSPM automatisiert die Überprüfung Ihrer Cloud-Konfigurationen gegen etablierte Standards wie ISO 27001, CIS Benchmarks und gesetzliche Vorgaben wie NIS‑2. | Compliance wird nachweisbar und wiederholbar. Sie können jederzeit Berichte erstellen, um die Einhaltung von Vorschriften zu belegen. |

| Automatisierte Fehlerbehebung | Fortgeschrittene Systeme melden nicht nur Probleme, sondern liefern auch konkrete Handlungsempfehlungen oder können kleinere Fehlkonfigurationen sogar automatisch korrigieren. | Entlastung für Ihr IT-Team. Statt manueller Fehlerbehebung können sich Ihre Experten auf strategische Aufgaben konzentrieren. |

Zusammen machen diese vier Säulen CSPM zu einem unverzichtbaren Werkzeug in der modernen IT-Sicherheit.

Das rasante Wachstum des Marktes unterstreicht diese Bedeutung. Einer Marktanalyse zufolge wird der globale CSPM-Markt bis 2031 voraussichtlich auf 7,7 Milliarden US-Dollar anwachsen. Gerade in Deutschland treiben strenge Regulierungen wie die DSGVO und NIS‑2 die Einführung voran, da Unternehmen zunehmend auf Multi-Cloud-Umgebungen setzen und dabei die Datenhoheit wahren müssen. Mehr dazu erfahren Sie in dieser Analyse über die Marktentwicklungen des CSPM in Deutschland.

Vom nice-to-have zur notwendigkeit

Früher galt eine solche Lösung vielleicht als optional, doch heute ist sie für jedes Unternehmen, das ernsthaft Cloud-Dienste nutzt, absolut entscheidend. Die Realität ist: Fehlkonfigurationen in der Cloud gehören zu den häufigsten Ursachen für Datenpannen. Manuelle Kontrollen können in den dynamischen und komplexen Umgebungen von heute schlichtweg nicht mehr mithalten.

Ein CSPM-System agiert wie ein unermüdlicher Sicherheitsauditor, der niemals eine Pause einlegt. Es stellt sicher, dass Ihre Cloud-Umgebung nicht nur zum Zeitpunkt der Einrichtung sicher ist, sondern es auch dauerhaft bleibt.

Für Geschäftsführer und IT-Leiter bedeutet das eine erhebliche Risikominimierung und eine massive Entlastung ihrer Teams. Anstatt mühsam nach Konfigurationsfehlern zu jagen, können sich Fachkräfte auf strategische Aufgaben konzentrieren. Damit wandelt sich die Rolle der IT-Sicherheit von einer reaktiven Feuerwehr zu einem proaktiven Gestalter einer sicheren digitalen Zukunft.

Wie CSPM Ihre Cloud-Umgebung analysiert und schützt

Stellen Sie sich ein Cloud Security Posture Management (CSPM) Tool am besten wie einen unermüdlichen digitalen Wachhund vor, der Ihre gesamte Cloud-Infrastruktur rund um die Uhr im Blick hat. Aber wie schafft es das, ohne den laufenden Betrieb auch nur im Geringsten zu stören? Der ganze Prozess ist eigentlich eine logische Kette von clever aufeinander abgestimmten Schritten.

Alles beginnt mit der Anbindung. Das CSPM-System klinkt sich über spezielle Schnittstellen (APIs) in Ihre Cloud-Konten ein – sei es bei IONOS, AWS oder Azure. Wichtig hierbei: Es hat nur Lesezugriff. So kann es sicher Daten über Konfigurationen, Metadaten und die Nutzung all Ihrer Cloud-Ressourcen sammeln, von Speichereinheiten bis zu Netzwerkeinstellungen, ohne etwas verändern zu können.

Dieser erste Schritt ist fundamental. Er schafft eine vollständige, immer aktuelle Inventarliste Ihrer Cloud-Landschaft. Statt sich auf veraltete Excel-Tabellen oder manuelle Dokumentationen zu verlassen, haben Sie so einen präzisen Echtzeit-Überblick über jede einzelne Komponente.

Der Abgleich mit digitalen Regelwerken

Sobald die Daten fließen, startet die eigentliche Analyse. Das CSPM-Tool nimmt die gesammelten Konfigurationen und vergleicht sie mit einem riesigen Satz an vordefinierten Regeln und Richtlinien. Man kann sich dieses Regelwerk wie eine digitale Bibliothek vorstellen, vollgepackt mit dem gesammelten Wissen von Sicherheitsexperten.

Diese "Bibliothek" enthält typischerweise:

- Best Practices der Cloud-Anbieter: Die offiziellen Sicherheitsempfehlungen direkt von den Herstellern.

- Anerkannte Sicherheitsstandards: Etablierte Frameworks wie die CIS Benchmarks (Center for Internet Security), die als Goldstandard für die Härtung von Systemen gelten.

- Spezifische Compliance-Anforderungen: Regelwerke, die für die Einhaltung von Vorschriften wie NIS-2, ISO 27001 oder der DSGVO absolut entscheidend sind.

Dieser Abgleich läuft vollautomatisch und pausenlos im Hintergrund. Das System prüft permanent, ob wirklich jede Einstellung den definierten Sicherheits- und Compliance-Vorgaben entspricht.

Von der Entdeckung zur intelligenten Priorisierung

Eine der größten Tücken in der Cloud-Sicherheit ist die schiere Flut an möglichen Schwachstellen. Studien zeigen immer wieder, dass Fehlkonfigurationen zu den häufigsten Einfallstoren für Angriffe gehören. Ein gutes CSPM-System kippt Ihnen aber nicht einfach eine endlose Liste an Problemen vor die Füße.

Stattdessen nutzt es intelligente Algorithmen, um die gefundenen Schwachstellen sinnvoll zu priorisieren. Es bewertet die Risiken nach Kontext: Wie kritisch ist die betroffene Ressource? Welche Auswirkungen hätte ein erfolgreicher Angriff? Wie ist die Fehlkonfiguration im Gesamtbild einzuordnen?

Ein öffentlich zugänglicher Speicher-Bucket mit sensiblen Kundendaten wird logischerweise ganz anders eingestuft als ein interner Testserver mit einer trivialen Fehlkonfiguration. Genau diese kontextbezogene Bewertung macht ein CSPM-Tool so effizient.

Dank dieser intelligenten Vorsortierung können sich Ihre IT-Teams auf die Risiken konzentrieren, die wirklich brennen. Statt im Rauschen Tausender unbedeutender Warnungen unterzugehen, bekommen sie eine klare, nach Dringlichkeit geordnete To-do-Liste.

Konkrete Handlungsempfehlungen statt reiner Problembeschreibungen

Was ein wirklich starkes Cloud Security Posture Management auszeichnet, ist die Art, wie es Ergebnisse aufbereitet. Statt kryptischer Fehlermeldungen liefert es klare, umsetzbare Handlungsempfehlungen.

Für jede gefundene Schwachstelle bekommen Ihre Teams handfeste Informationen:

- Was ist das Problem? Eine klare und verständliche Beschreibung der Fehlkonfiguration.

- Warum ist es ein Risiko? Eine Erklärung, welche Türen diese Lücke für Angreifer öffnet.

- Wie kann es behoben werden? Eine Schritt-für-Schritt-Anleitung oder sogar direkt fertige Code-Schnipsel, um das Problem zu beheben.

Dieser Ansatz macht das CSPM-Tool vom reinen Aufpasser zum aktiven Partner Ihrer IT-Sicherheit. Es beantwortet nicht nur die Frage „Was ist falsch?“, sondern liefert die entscheidende Antwort auf „Wie machen wir es richtig?“. Das verkürzt die Zeit bis zur Behebung von Schwachstellen (Time to Remediate) dramatisch und hebt die Sicherheit Ihrer Cloud-Umgebung auf ein nachhaltig höheres Niveau.

Wie CSPM die Compliance mit NIS-2 und ISO 27001 automatisiert

Für Geschäftsführer und IT-Leiter gleicht die Umsetzung von Vorschriften wie NIS-2 und ISO 27001 oft einem Gang durchs Labyrinth. Die Anforderungen sind komplex, die Nachweispflichten streng und manuelle Prozesse mit Checklisten kommen da schnell an ihre Grenzen. Genau hier setzt Cloud Security Posture Management (CSPM) an und verwandelt diese mühsame Pflichtübung in einen automatisierten, kontinuierlichen Prozess.

Statt Compliance als periodischen Kraftakt vor jedem Audit zu sehen, integriert ein CSPM-Tool sie nahtlos in den täglichen Betrieb. Es übersetzt abstrakte regulatorische Vorgaben in konkrete, technische Checks Ihrer Cloud-Infrastruktur. Das Ergebnis? Die notwendigen Nachweise liegen quasi auf Knopfdruck bereit.

NIS-2-Anforderungen gezielt abdecken

Die NIS-2-Richtlinie verlangt von betroffenen Unternehmen robuste Maßnahmen im Risikomanagement und eine lückenlose Sicherheit der Lieferkette. Ein CSPM-System ist hier ein direkter Verbündeter, denn es prüft die Konfigurationen Ihrer Cloud-Umgebung permanent gegen anerkannte Sicherheitsstandards ab.

Konkret werden wichtige NIS-2-Anforderungen durch CSPM-Funktionen adressiert:

- Risikomanagement: CSPM identifiziert und priorisiert kontinuierlich Schwachstellen in Ihrer Cloud. Das liefert Ihnen eine datengestützte Grundlage für Ihre Risikobewertung und ermöglicht es, proaktiv zu handeln, bevor Lücken überhaupt ausgenutzt werden können.

- Sicherheit der Lieferkette: Ihre Cloud-Anbieter sind ein entscheidender Teil Ihrer digitalen Lieferkette. CSPM stellt sicher, dass die Dienste, die Sie nutzen, auch wirklich sicher konfiguriert sind und den Best Practices folgen. So wird das Risiko von Drittanbietern effektiv minimiert.

- Meldepflichten: Im Ernstfall verlangt NIS-2 eine schnelle Reaktion. Durch die lückenlose Protokollierung und die detaillierten Berichte eines CSPM-Tools können Sie Vorfälle deutlich schneller analysieren und den Behörden präzise Informationen liefern.

Diese Überprüfungen zu automatisieren, ist nicht nur eine Frage der Effizienz, sondern ein entscheidender Faktor, um gesetzliche Pflichten zuverlässig zu erfüllen. Detaillierte Schritte zur Umsetzung finden Sie in unserem Leitfaden zur NIS-2 Umsetzung in Deutschland.

ISO 27001-Kontrollen systematisch erfüllen

Auch bei der Vorbereitung auf eine ISO 27001-Zertifizierung erweist sich ein CSPM als unschätzbar wertvoller Helfer. Viele der Kontrollen aus dem Anhang A des Standards, die für Cloud-Umgebungen relevant sind, lassen sich direkt durch ein CSPM-Tool abdecken und nachweisen. Das vereinfacht die Audit-Vorbereitung enorm.

Compliance ist kein einmaliges Projekt, sondern ein kontinuierlicher Zustand. CSPM automatisiert die Überwachung und stellt sicher, dass dieser Zustand jederzeit nachweisbar ist – eine enorme Erleichterung für jedes Audit.

Ein gutes CSPM-Tool geht sogar noch einen Schritt weiter: Es ordnet seine Scan-Ergebnisse direkt den entsprechenden ISO 27001-Kontrollen zu. Das schafft eine glasklare Verbindung zwischen Ihrer technischen Konfiguration und den formalen Anforderungen des Standards – etwas, das Auditoren besonders zu schätzen wissen.

Wichtige Kontrollbereiche, die durch CSPM unterstützt werden:

- A.8 Asset Management: Das Tool erstellt und pflegt ein stets aktuelles Inventar all Ihrer Cloud-Ressourcen.

- A.9 Zugriffskontrolle: Es überwacht kontinuierlich Berechtigungen und Zugriffsrichtlinien und schlägt bei übermäßigen oder unsicheren Konfigurationen sofort Alarm.

- A.12 Betriebssicherheit: Fehlkonfigurationen, die zu Betriebsstörungen führen könnten, werden proaktiv erkannt und gemeldet, bevor es zum Problem wird.

Der Druck, Vorschriften wie NIS-2 und die DSGVO einzuhalten, treibt das Wachstum von Compliance-Lösungen stark an. Prognosen gehen von einem 30 %-Wachstum aus, da Unternehmen massiv in Sicherheit investieren, um konform zu bleiben. Der globale CSPM-Markt startet 2025 bei 6,06 Milliarden US-Dollar und wächst stetig, wobei Europa ein wichtiger Fokusmarkt ist. Zwar bremst der Mangel an Fachkräften die Einführung etwas, doch automatisierte Tools, wie sie von Partnern wie Acronis und WatchGuard bereitgestellt und durch Deeken.Technology implementiert werden, helfen dabei, diese Lücke zu schließen.

Letztendlich verwandelt Cloud Security Posture Management die Compliance von einer reaktiven, manuellen Aufgabe in einen proaktiven, automatisierten Prozess. Es schafft nicht nur Sicherheit, sondern auch die notwendige Transparenz, um gegenüber Auditoren und Behörden jederzeit auskunftsfähig zu sein.

Multi-Cloud-Umgebungen sicher im Griff behalten

Wer auf mehrere Cloud-Anbieter wie IONOS, AWS oder Azure setzt, gewinnt eine enorme Flexibilität. Doch dieser Mix hat seinen Preis: Die Komplexität steigt und die Angriffsfläche für Cyberkriminelle wächst mit jeder weiteren Plattform. Ohne eine durchdachte Multi-Cloud-Strategie läuft man Gefahr, die Kontrolle zu verlieren, anstatt die Vorteile wirklich zu nutzen.

Jeder Anbieter kocht sein eigenes Süppchen. Eigene Sicherheitsfunktionen, eigene Konfigurationslogik, eigene Dashboards. Hier den Überblick zu behalten, ist wie der Versuch, mehrere Orchester gleichzeitig zu dirigieren, von denen jedes nach eigenen Noten spielt. Manuelle Kontrollen über all diese Systeme hinweg sind nicht nur eine Sisyphusarbeit, sondern auch eine garantierte Fehlerquelle.

Das Prinzip der zentralen Schaltzentrale

Genau hier kommt Cloud Security Posture Management (CSPM) ins Spiel. Man kann es sich als eine Art universelle Schaltzentrale oder „Single Pane of Glass“ vorstellen. Es bündelt die Sicherheitsperspektive all Ihrer Cloud-Umgebungen in einer einzigen, einheitlichen Konsole.

Statt sich also mühsam durch die Portale von IONOS, AWS und Azure zu klicken, sehen IT-Verantwortliche alle sicherheitsrelevanten Informationen auf einen Blick. Das CSPM-Tool sammelt die Daten aus allen angebundenen Cloud-Konten, übersetzt die unterschiedlichen Formate und macht sie so vergleichbar und auswertbar.

Stellen Sie sich vor, Sie sichern ein Gebäude mit Alarmanlagen von drei verschiedenen Herstellern. Ein CSPM-System fasst die Signale aller drei Anlagen auf einem einzigen, übersichtlichen Monitor zusammen. Sie sehen sofort, wo etwas nicht stimmt, egal, welches System den Alarm ausgelöst hat.

Dieser zentrale Blick ist weit mehr als nur bequem – er ist strategisch notwendig. Er sorgt dafür, dass Sicherheitsrichtlinien konsequent über alle Plattformen hinweg gelten, vereinfacht den Nachweis von Compliance und senkt das Risiko, dass kritische Fehlkonfigurationen in einer der Clouds unbemerkt bleiben.

Einheitliche Spielregeln für alle Plattformen

Ein weiterer, unschätzbarer Vorteil von CSPM in Multi-Cloud-Szenarien: Sie können einheitliche Sicherheits- und Compliance-Regeln zentral festlegen und automatisch auf alle Umgebungen anwenden lassen. Sie definieren einmal, wie zum Beispiel ein Cloud-Speicher konfiguriert sein muss, und das Tool prüft die Einhaltung dieser Regel – völlig egal, ob es sich um einen IONOS S3 Object Storage, einen AWS S3 Bucket oder einen Azure Blob Storage handelt.

Diese durchgehende Überwachung schließt gefährliche Sicherheitslücken, die oft durch die unterschiedlichen Standards der Anbieter entstehen. Was bei einem Provider als sichere Einstellung gilt, kann bei einem anderen bereits eine offene Flanke sein. Ein CSPM-Tool schafft hier Abhilfe, indem es einen unternehmensweiten Sicherheitsstandard für alle durchsetzt.

Die Nachfrage nach solchen Lösungen wächst rasant, gerade in Deutschland. Studien belegen, dass für 75 % der Cloud-Nutzer hierzulande europäische Serverstandorte und strikte DSGVO-Konformität entscheidend sind. CSPM-Tools sind hierfür unverzichtbar, da sie eine zentrale Kontrolle über Konfigurationen und Compliance bei Anbietern wie der IONOS Cloud ermöglichen. Der europäische Markt boomt, und Deutschland ist vorn mit dabei. Prognosen gehen davon aus, dass automatisierte CSPM-Lösungen bis 2025 einen Marktanteil von 58,8 % erreichen werden, weil sie Risiken in komplexen Hybrid-Umgebungen einfach am besten in den Griff bekommen. Mehr zu diesen Entwicklungen im europäischen CSPM-Markt können Sie hier nachlesen.

Am Ende des Tages verwandelt Cloud Security Posture Management die Verwaltung der Multi-Cloud-Sicherheit von einer reaktiven, zerstückelten Aufgabe in einen proaktiven und zentral gesteuerten Prozess. Es ist der Schlüssel, um die Komplexität zu bändigen und das volle Potenzial einer diversifizierten Cloud-Strategie sicher auszuschöpfen.

Ihr praktischer fahrplan zur einführung von CSPM

Die Theorie hinter Cloud Security Posture Management ist eine Sache, die Umsetzung in der Praxis eine ganz andere. Der Weg von der Erkenntnis zum funktionierenden System kann auf den ersten Blick ganz schön steinig aussehen. Aber keine Sorge: Mit einem klaren Fahrplan wird aus diesem komplexen Projekt eine Reihe von überschaubaren, machbaren Schritten. So stellen Sie sicher, dass Sie von Anfang an die richtigen Weichen stellen.

Dieser Fahrplan ist in vier logische Phasen unterteilt. Wir führen Sie von der ersten Analyse über die Implementierung bis hin zum laufenden Betrieb und geben Ihnen konkrete Checklisten an die Hand, mit denen Sie den Prozess sicher meistern.

Phase 1: Bedarfsanalyse und zieldefinition

Bevor Sie auch nur einen Blick auf die verschiedenen Tools werfen, müssen Sie Ihre eigene Ausgangslage kennen. Diese erste Phase ist das Fundament für jede weitere Entscheidung. Ein klares Zielbild ist entscheidend, denn es bewahrt Sie davor, in eine Lösung zu investieren, die am Ende gar nicht zu Ihren wirklichen Bedürfnissen passt.

Starten Sie mit einer ehrlichen Bestandsaufnahme Ihrer Cloud-Landschaft. Machen Sie eine Liste aller genutzten Plattformen, Dienste und Konten. Ganz einfach: Was man nicht kennt, kann man nicht schützen.

Checkliste für die Bedarfsanalyse:

- Inventarisierung: Welche Cloud-Dienste (z. B. IONOS, AWS, Azure) und welche Arten von Ressourcen (IaaS, PaaS, SaaS) sind bei uns im Einsatz?

- Compliance-Anforderungen: Unterliegen wir gesetzlichen (NIS-2, DSGVO) oder branchenspezifischen Vorgaben wie der ISO 27001?

- Sicherheitsziele: Was wollen wir konkret erreichen? Geht es primär darum, Fehlkonfigurationen zu vermeiden, die Compliance sicherzustellen oder akute Bedrohungen zu erkennen?

- Team-Ressourcen: Wer im Unternehmen kümmert sich später um die Verwaltung und die Bearbeitung von CSPM-Warnungen?

Diese ersten Fragen helfen Ihnen dabei, ein scharfes Anforderungsprofil für Ihr Cloud Security Posture Management zu entwickeln.

Phase 2: Auswahl des richtigen tools und partners

Der Markt für CSPM-Lösungen ist voll und unübersichtlich. Logischerweise passt nicht jedes Tool zu jedem Unternehmen. In dieser Phase geht es darum, die Spreu vom Weizen zu trennen und einen Partner zu finden, der Sie nicht nur technisch, sondern auch strategisch beraten kann.

Ein typischer Fehler ist, sich nur auf die schiere Menge an Features zu konzentrieren. Mindestens genauso wichtig ist aber, wie gut sich ein Tool in Ihre bestehende Systemlandschaft einfügt und wie aufwendig die Implementierung und spätere Wartung wirklich sind.

Checkliste für die Tool- und Partnerauswahl:

- Multi-Cloud-Fähigkeit: Kann das Tool alle unsere Cloud-Plattformen abdecken und liefert es eine einheitliche Sicht darauf?

- Compliance-Mapping: Gibt es vordefinierte Regelwerke für NIS-2 und ISO 27001, die uns bei Audits das Leben erleichtern?

- Automatisierungspotenzial: Bietet die Lösung Funktionen zur automatisierten Korrektur oder zumindest klare Handlungsempfehlungen?

- Partner-Expertise: Hat der Implementierungspartner nachweislich Erfahrung in unserer Branche und bei der Umsetzung unserer Compliance-Anforderungen?

Die Zusammenarbeit mit einem erfahrenen Partner kann den gesamten Prozess enorm beschleunigen und hilft, die üblichen Stolpersteine von vornherein zu vermeiden.

Phase 3: Implementierung und konfiguration

Nachdem die Entscheidung für ein Tool gefallen ist, geht es an die Technik. Diese Phase ist absolut entscheidend, um die CSPM-Lösung optimal an Ihre Umgebung anzupassen. Eine saubere Konfiguration sorgt dafür, dass Sie relevante Alarme bekommen und nicht in einer Flut von Falschmeldungen untergehen.

Der Prozess beginnt damit, Ihre Cloud-Konten sicher über APIs anzubinden. Anschließend werden die spezifischen Sicherheitsrichtlinien und Compliance-Vorgaben Ihres Unternehmens im Tool hinterlegt. Hier werden die abstrakten Ziele aus Phase 1 in ganz konkrete, technische Regeln übersetzt. Ein gut aufgesetztes Compliance Management System ist hier die ideale Grundlage. Mehr zu diesem Thema finden Sie in unserem Artikel über die Einführung eines Compliance Management Systems.

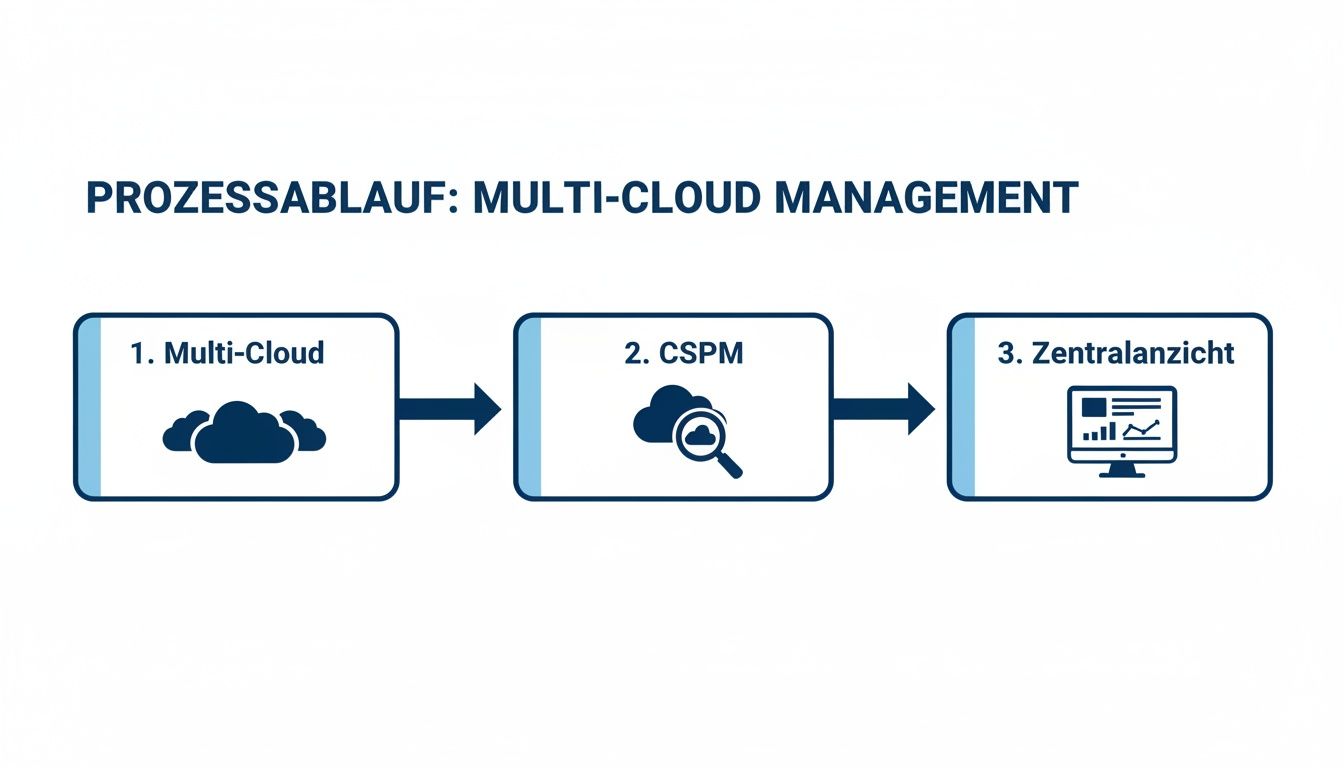

Die folgende Grafik zeigt sehr schön, wie ein CSPM-System im Kern funktioniert: Es sammelt Daten aus verschiedenen Cloud-Umgebungen und führt sie in einer zentralen Übersicht zusammen.

Man sieht deutlich, wie das CSPM-Tool als zentrale Kontrollinstanz agiert. Es reduziert die Komplexität und sorgt für eine einheitliche Überwachung der Sicherheit über alle Clouds hinweg.

Phase 4: Laufender betrieb und optimierung

Die Einführung eines CSPM-Tools ist kein Projekt, das man einmal abschließt und dann vergisst. Es ist der Startschuss für einen kontinuierlichen Verbesserungsprozess. Denn erst im laufenden Betrieb zeigt sich der wahre Wert der Lösung. Jetzt geht es darum, die gewonnenen Erkenntnisse aktiv zu nutzen, um die Cloud-Sicherheit nachhaltig zu verbessern.

Legen Sie klare Prozesse für den Umgang mit Warnungen fest. Wer ist verantwortlich? Wie schnell muss reagiert werden? Die Anbindung an bestehende Ticket- oder SIEM-Systeme kann hier ein echter Effizienz-Booster sein.

Ein CSPM-System ist immer nur so gut wie die Prozesse, die dahinterstehen. Ohne klare Verantwortlichkeiten und einen strukturierten Umgang mit den Ergebnissen verpufft das Potenzial des besten Werkzeugs.

Um den Erfolg auch belegen zu können, sollten Sie von Anfang an aussagekräftige Kennzahlen (KPIs) festlegen. Diese helfen Ihnen, den Fortschritt zu messen und die Wirksamkeit Ihrer Maßnahmen nachzuweisen.

Wichtige KPIs zur Erfolgsmessung:

- Time to Remediate: Die durchschnittliche Zeit von der Entdeckung einer Schwachstelle bis zu ihrer Behebung.

- Compliance Score: Ein Prozentwert, der anzeigt, wie gut Ihre Cloud-Umgebung die definierten Compliance-Vorgaben erfüllt.

- Anzahl kritischer Fehlkonfigurationen: Sinkt diese Zahl über die Zeit, ist das ein klares Zeichen für eine verbesserte Sicherheitslage.

Indem Sie diese KPIs regelmäßig auswerten, können Sie Ihre CSPM-Strategie immer weiter verfeinern und den Reifegrad Ihrer Cloud-Sicherheit Schritt für Schritt erhöhen.

CSPM-einführung checkliste für KMU

Diese Checkliste fasst die wichtigsten Schritte zusammen und hilft Ihnen, den Überblick zu behalten. Nutzen Sie sie als praktischen Leitfaden für Ihre Planung und Umsetzung.

| Phase | Aufgabe | Status (Checkbox) |

|---|---|---|

| Phase 1: Vorbereitung | Alle Cloud-Konten (AWS, Azure, IONOS etc.) und -Dienste inventarisieren. | ☐ |

| Relevante Compliance-Anforderungen (NIS-2, ISO 27001) identifizieren und dokumentieren. | ☐ | |

| Sicherheitsziele definieren (z. B. Reduzierung von Fehlkonfigurationen um 50 %). | ☐ | |

| Verantwortliches Team für das CSPM-Management benennen. | ☐ | |

| Phase 2: Auswahl | Anforderungskatalog für das CSPM-Tool erstellen. | ☐ |

| 3-5 potenzielle Tools und Partner evaluieren (PoC durchführen). | ☐ | |

| Finale Entscheidung für ein Tool und einen Implementierungspartner treffen. | ☐ | |

| Phase 3: Implementierung | Alle Cloud-Konten sicher via API anbinden. | ☐ |

| Unternehmensspezifische Sicherheits- und Compliance-Richtlinien konfigurieren. | ☐ | |

| Alarmierungs- und Eskalationsprozesse definieren. | ☐ | |

| Integration in bestehende Systeme (z. B. SIEM, Jira) umsetzen. | ☐ | |

| Phase 4: Betrieb & Optimierung | Regelmäßige Überprüfung der CSPM-Berichte und Dashboards etablieren. | ☐ |

| KPIs (z. B. Time to Remediate, Compliance Score) definieren und monatlich tracken. | ☐ | |

| Prozesse zur Behebung von Schwachstellen testen und optimieren. | ☐ | |

| Jährliche Überprüfung der CSPM-Strategie und Anpassung an neue Anforderungen. | ☐ |

Diese strukturierte Vorgehensweise stellt sicher, dass Sie keinen wichtigen Schritt übersehen und Ihre CSPM-Einführung von Anfang an auf einem soliden Fundament steht.

Häufig gestellte Fragen zu CSPM

Im Gespräch über Cloud-Sicherheit tauchen immer wieder die gleichen Fragen auf. Hier finden Sie klare und verständliche Antworten auf die häufigsten Unsicherheiten rund um Cloud Security Posture Management. So können Sie die Technologie und ihre Rolle in einem modernen Sicherheitskonzept noch besser einordnen.

Was ist der Unterschied zwischen CSPM, CWPP und CNAPP?

Diese drei Akronyme stiften regelmäßig Verwirrung, beschreiben aber ganz unterschiedliche, sich ergänzende Sicherheitsebenen in der Cloud. Stellen Sie sich das Ganze am besten wie den Bau eines Hauses vor.

-

CSPM (Cloud Security Posture Management): Das ist das Fundament und die Architektur Ihres Hauses. CSPM schaut sich ausschließlich die Konfiguration der Cloud-Infrastruktur an. Es prüft, ob alle „Türen und Fenster“ – also Netzwerke, Speicher-Berechtigungen und Identitäten – richtig eingestellt und sicher verschlossen sind.

-

CWPP (Cloud Workload Protection Platform): Dies ist die „Einrichtung“ im Inneren des Hauses. CWPP kümmert sich um die Sicherheit der Workloads, die auf Ihrer Infrastruktur laufen, also virtuelle Maschinen, Container oder Serverless-Funktionen. Es sucht aktiv nach Schwachstellen in Betriebssystemen und den darauf installierten Anwendungen.

-

CNAPP (Cloud-Native Application Protection Platform): Das ist sozusagen das übergeordnete Sicherheitskonzept für das gesamte Anwesen. Eine CNAPP ist kein einzelnes Werkzeug, sondern ein Ansatz, der CSPM, CWPP und oft noch weitere Funktionen zu einer einzigen, schlagkräftigen Sicherheitslösung verbindet.

Kurz gesagt: CSPM sichert die Cloud-Infrastruktur, CWPP die darauf laufenden Anwendungen und CNAPP packt beides unter ein gemeinsames Dach.

Ist CSPM nur für große Unternehmen relevant?

Nein, absolut nicht. Dieses Missverständnis hält sich hartnäckig, ist aber längst überholt. Große Konzerne waren vielleicht die Ersten, die solche Tools eingesetzt haben, doch heute ist Cloud Security Posture Management für kleine und mittelständische Unternehmen (KMU) mindestens genauso wichtig.

KMU haben selten große, spezialisierte IT-Security-Teams. Die Komplexität der Cloud ist aber für alle gleich. Eine einzige kritische Fehlkonfiguration, wie ein versehentlich öffentlich zugänglicher Datenspeicher, kann für ein KMU genauso existenzbedrohend sein wie für einen Großkonzern.

CSPM-Tools machen professionelle Cloud-Sicherheit für jeden zugänglich. Sie automatisieren die Überwachung, nehmen dem Team Routineaufgaben ab und ermöglichen es so auch kleineren Unternehmen, ein hohes Sicherheitsniveau zu erreichen und Compliance-Anforderungen wie NIS-2 zuverlässig zu erfüllen.

Die Automatisierung durch CSPM gleicht fehlende personelle Kapazitäten elegant aus. Sie hilft KMU dabei, proaktiv Sicherheitslücken zu schließen, anstatt nur auf Vorfälle zu reagieren. Damit wird es zu einem entscheidenden Werkzeug, um wettbewerbsfähig zu bleiben und das Vertrauen von Kunden und Partnern zu gewinnen.

Wie integriert sich CSPM in bestehende Sicherheitstools?

Eine der größten Stärken moderner CSPM-Lösungen ist ihre Teamfähigkeit. Sie sind kein isoliertes Werkzeug, das für sich allein steht, sondern fügen sich nahtlos in Ihre bestehenden Prozesse und Tools ein, um deren Wirkung zu verstärken.

Typischerweise geschieht das auf drei Ebenen:

-

SIEM-Systeme (Security Information and Event Management): Das ist die wichtigste Anbindung. Kritische CSPM-Warnungen, zum Beispiel über eine neu entdeckte Fehlkonfiguration, landen direkt im SIEM. Dort können die IT-Teams sie mit Ereignissen aus anderen Quellen (Firewalls, Endpunktschutz) abgleichen, um das Gesamtbild eines möglichen Angriffs zu erkennen.

-

DevOps-Pipelines (DevSecOps): Ein besonders cleverer Ansatz ist die Integration direkt in die Entwicklung. Hier kann ein CSPM-Tool schon die Vorlagen für die Infrastruktur (Infrastructure as Code) scannen, bevor diese überhaupt live gehen. So werden Sicherheitslücken gefunden und behoben, bevor sie jemals ein echtes Risiko darstellen.

-

Ticketing- und Kollaborationstools: Damit nichts untergeht, können CSPM-Warnungen automatisch Tickets in Systemen wie Jira oder ServiceNow erstellen. So ist klar, wer verantwortlich ist, und der gesamte Prozess zur Behebung der Schwachstelle wird transparent und nachvollziehbar dokumentiert.

Diese nahtlose Einbettung macht Cloud Security Posture Management zu einem echten Teamplayer in Ihrem Sicherheits-Ökosystem. Es liefert nicht nur Daten, sondern gibt bestehenden Prozessen wertvollen Kontext und macht das gesamte Sicherheitsteam effizienter.

Möchten Sie Ihre Cloud-Umgebung proaktiv absichern und die Compliance mit NIS-2 und ISO 27001 meistern? Bei der Deeken.Technology GmbH entwickeln wir maßgeschneiderte Sicherheitsstrategien, die genau auf Ihre Bedürfnisse zugeschnitten sind. Kontaktieren Sie uns noch heute für eine unverbindliche Beratung und erfahren Sie, wie wir die Sicherheit Ihrer Cloud auf das nächste Level heben können.