Einen Ubuntu FTPS Server sauber aufzusetzen und abzusichern, ist mehr als nur ein technisches Häkchen auf der To-do-Liste. Es ist der Grundpfeiler, um Dateitransfers wirklich zu schützen. Im Kern geht es darum, das steinalte, unverschlüsselte FTP-Protokoll in den Ruhestand zu schicken und durch eine sichere, per TLS/SSL verschlüsselte Verbindung zu ersetzen. Das ist nicht nur Best Practice, sondern eine absolute Notwendigkeit, um sensible Daten während der Übertragung zu schützen und modernen Sicherheitsanforderungen gerecht zu werden.

Warum ein sicherer FTPS-Server auf Ubuntu kein Luxus, sondern Pflicht ist

Der Austausch von Dateien gehört zum Geschäftsalltag wie der Kaffee am Morgen. Doch wie diese Daten von A nach B kommen, entscheidet über die Sicherheit Ihres Unternehmens. Normales FTP ist dabei so sicher wie eine Postkarte – jeder, der die Verbindung anzapft, kann Benutzernamen, Passwörter und die gesamten Dateien im Klartext mitlesen.

Dieses Risiko kann und darf heute niemand mehr eingehen, schon gar nicht, wenn es um kritische Geschäftsdaten geht. Ein schlecht konfigurierter oder ungesicherter Server ist quasi eine offene Einladung für Angreifer. Die Einrichtung eines FTPS-Servers auf einer bewährten und stabilen Plattform wie Ubuntu schiebt dieser Gefahr einen Riegel vor.

Die greifbaren Risiken unverschlüsselter Übertragungen

Stellen Sie sich kurz vor, Sie senden die neuesten Finanzberichte, eine Liste mit Kundendaten oder geheime Baupläne an einen Geschäftspartner. Ohne Verschlüsselung können diese Informationen mit einem simplen Man-in-the-Middle-Angriff abgefangen werden. Die Konsequenzen sind verheerend: Sie reichen von Datenschutzverstößen und einem massiven Reputationsschaden bis hin zu empfindlichen Bußgeldern.

Ein sicherer FTPS-Server ist keine Option, sondern ein fundamentaler Baustein jeder verantwortungsvoll geführten IT-Infrastruktur. Er schützt nicht nur Ihre Daten, sondern auch das Vertrauen, das Kunden und Partner in Sie setzen.

FTPS (File Transfer Protocol Secure) auf einem Ubuntu-System löst dieses Problem an der Wurzel. Durch die SSL/TLS-Verschlüsselung wird sichergestellt, dass sowohl die Anmeldedaten als auch die eigentlichen Dateien vor fremden Augen geschützt sind.

Compliance-Anforderungen souverän erfüllen

Neben dem reinen Schutz der Daten wird auch die Einhaltung von Gesetzen und Branchenstandards immer wichtiger. Ein professionell aufgesetzter Ubuntu FTPS Server ist ein entscheidender Faktor, um hier auf der sicheren Seite zu sein.

- NIS-2-Richtlinie: Diese EU-Richtlinie schreibt Betreibern kritischer Infrastrukturen strenge Sicherheitsvorkehrungen vor. Ein verschlüsselter Dateitransfer ist ein zentraler Nachweis für ein funktionierendes Risikomanagement.

- ISO 27001: Der weltweit anerkannte Standard für Informationssicherheit (ISMS) fordert konkrete technische Maßnahmen. Die Verschlüsselung von Daten bei der Übertragung ist hier eine explizite Anforderung (Control A.10.1.1).

- DSGVO (GDPR): Sobald personenbezogene Daten im Spiel sind, müssen geeignete technische und organisatorische Maßnahmen (TOMs) her, um die Verarbeitung abzusichern. FTPS gilt als eine solche bewährte Maßnahme.

Mit einer sicheren FTPS-Lösung zeigen Sie nicht nur technisches Verantwortungsbewusstsein. Sie schaffen auch eine solide, nachweisbare Grundlage für Audits und Zertifizierungen. Es ist ein proaktiver Schritt, der Ihr Unternehmen widerstandsfähiger gegen Cyber-Angriffe macht und gleichzeitig die rechtlichen Spielregeln einhält. Diese Anleitung zeigt Ihnen, wie Sie genau das Schritt für Schritt erreichen.

Das Fundament für Ihren FTPS-Server richtig legen

Bevor wir auch nur an die Installation von vsftpd oder einer anderen Software denken, müssen wir uns um die Basis kümmern. Ein sauberes, aktuelles und gut abgesichertes System ist das A und O – wer hier schlampt, handelt sich später nur unnötig Ärger und Sicherheitslücken ein. Viele überspringen diese Vorbereitung und wundern sich dann über Fehler, die sich von Anfang an hätten vermeiden lassen.

System-Updates: Die unverzichtbare Grundlage

Das Erste, was Sie tun sollten, ist, Ihr Ubuntu-System auf den neuesten Stand zu bringen. Das klingt banal, ist aber absolut entscheidend. Jedes Update schließt potenzielle Schwachstellen, die Angreifer sonst ausnutzen könnten, bevor der Server überhaupt seinen Dienst antritt.

Mit zwei simplen Befehlen erledigen Sie das im Handumdrehen:sudo apt updatesudo apt upgrade -y

Damit ist sichergestellt, dass Sie mit den aktuellsten Sicherheitspatches arbeiten. Ein gepflegtes System ist und bleibt die erste Verteidigungslinie. Wer tiefer in die strategische Bedeutung von Updates eintauchen möchte, dem empfehle ich unseren Artikel zum Patch Management Prozess.

Firewall: Das Tor gezielt öffnen

Jetzt kommt die Firewall. Ein klassischer Fehler, den ich immer wieder sehe: Port 21 für die FTP-Befehle wird geöffnet, aber das war's dann auch schon. Kurz darauf folgt die Ernüchterung, wenn Dateilisten nicht angezeigt werden oder Uploads fehlschlagen. Der Grund? Für FTPS im passiven Modus braucht es einen zusätzlichen Port-Bereich für die Datenübertragung.

Wir setzen hier auf die UFW (Uncomplicated Firewall), die bei Ubuntu standardmäßig an Bord ist und ihren Job hervorragend macht.

Ein kleiner Tipp aus der Praxis: Legen Sie immer einen festen passiven Port-Bereich fest. Wenn Sie das den Server zufällig machen lassen, wählt er womöglich Ports, die Ihre Firewall blockiert – und die Fehlersuche beginnt. Wir geben den Bereich lieber klar vor und schalten ihn gezielt frei.

Genau dieser Übergang von einer ungeschützten zu einer sicheren Verbindung ist der Kern von FTPS.

Die Grafik macht deutlich: Erst die Verschlüsselung schützt Befehle und Daten vor neugierigen Blicken.

UFW-Regeln, die in der Praxis funktionieren

Jetzt setzen wir die Regeln konkret um. Wir erlauben zuerst SSH-Verbindungen, damit wir uns nicht versehentlich selbst aussperren. Danach öffnen wir den Steuerungsport 21 und definieren einen passiven Port-Bereich, beispielsweise von 40000 bis 50000.

- SSH-Zugriff sicherstellen (essenziell!)

sudo ufw allow OpenSSH - FTPS-Steuerungsport freigeben

sudo ufw allow 21/tcp - Passiven Port-Bereich für Datenübertragungen öffnen

sudo ufw allow 40000:50000/tcp - Firewall aktivieren und die Konfiguration prüfen

sudo ufw enablesudo ufw status

Die Ausgabe sollte Ihnen jetzt zeigen, dass die Ports 22, 21 und der Bereich 40000-50000 für TCP-Verbindungen offen sind. Genau diesen Bereich tragen wir später in die vsftpd.conf ein, damit alles reibungslos zusammenspielt.

Mit diesem soliden Fundament aus einem aktuellen System und einer sauber konfigurierten Firewall ist Ihr Server bereit für die eigentliche Installation von vsftpd. Sie haben die Weichen für einen sicheren und zuverlässigen Betrieb gestellt.

Vsftpd auf Ubuntu installieren und präzise konfigurieren

Jetzt, wo das Fundament unseres Systems steht, kommen wir zum Herzstück des Ganzen: dem Ubuntu FTPS Server selbst. Wir setzen hier auf den Very Secure FTP Daemon, besser bekannt als vsftpd. Seine Beliebtheit kommt nicht von ungefähr – er ist schlank, pfeilschnell und legt, wie der Name schon verrät, einen extremen Fokus auf Sicherheit. Wir werden ihn nicht einfach nur installieren, sondern seine Konfiguration wirklich Zeile für Zeile auf eine robuste und sichere Basis stellen.

Die Installation selbst ist schnell erledigt. Ein kurzer Befehl genügt:sudo apt install vsftpd

Nach der Installation läuft der Dienst zwar meist sofort, aber Vorsicht: Die Standardkonfiguration ist für den produktiven Einsatz absolut ungeeignet. Die eigentliche Arbeit beginnt erst jetzt, und zwar in der Konfigurationsdatei /etc/vsftpd.conf.

Die grundlegende Konfiguration von vsftpd

Bevor Sie auch nur eine Zeile ändern, machen Sie sich unbedingt eine Sicherungskopie der Originaldatei. Das ist eine Angewohnheit, die Ihnen später eine Menge Kopfzerbrechen ersparen kann.

sudo cp /etc/vsftpd.conf /etc/vsftpd.conf.orig

Öffnen Sie die Konfigurationsdatei anschließend mit einem Editor Ihrer Wahl, zum Beispiel mit nano:sudo nano /etc/vsftpd.conf

Wir gehen jetzt die wichtigsten Parameter durch und ich erkläre Ihnen, warum jede einzelne Einstellung für einen sicheren Betrieb entscheidend ist.

Die

vsftpd.confist das Gehirn Ihres FTPS-Servers. Jede Direktive hat direkte Auswirkungen auf Sicherheit und Funktionalität. Nehmen Sie sich die Zeit, die Zusammenhänge zu verstehen, anstatt nur Konfigurationen zu kopieren.

Als Allererstes werfen wir den anonymen Zugriff raus. Anonymer FTP ist ein Relikt aus alten Internet-Tagen und heutzutage ein riesiges Sicherheitsrisiko.

anonymous_enable=NO: Diese Zeile ist nicht verhandelbar. Sie verbietet jegliche anonymen Anmeldungen. Zugriff gibt es nur für Benutzer mit einem gültigen Systemkonto.

Danach sorgen wir dafür, dass sich unsere angelegten Benutzer auch anmelden und Dateien hochladen dürfen.

local_enable=YES: Erlaubt es Benutzern, die auf dem System existieren (also in/etc/passwdstehen), sich am FTPS-Server anzumelden.write_enable=YES: Gestattet schreibende Zugriffe. Ohne diese Option wäre der Server nur zum Herunterladen von Dateien zu gebrauchen.

Benutzer in ihre Verzeichnisse einsperren

Eine der fundamentalsten Sicherheitsmaßnahmen ist das sogenannte Chrooting. Das sperrt einen angemeldeten Benutzer in sein Heimatverzeichnis (home directory) ein. Er sieht nichts von der restlichen Verzeichnisstruktur und kann schon gar nicht auf kritische Systemdateien zugreifen. Das ist Gold wert, sollte mal ein Benutzerkonto kompromittiert werden.

Dafür sind zwei Einstellungen entscheidend:chroot_local_user=YESallow_writeable_chroot=YES

Die erste Zeile aktiviert das Chroot-Gefängnis für alle lokalen Benutzer. Die zweite Zeile, allow_writeable_chroot=YES, ist seit neueren vsftpd-Versionen nötig, um einen typischen Login-Fehler zu vermeiden, der auftritt, wenn das Heimatverzeichnis des Benutzers schreibbar ist. Ein tieferes Verständnis der allgemeinen Servereinrichtung kann Ihnen helfen, solche Abhängigkeiten besser zu verstehen; lesen Sie dazu auch unseren Leitfaden, wie Sie einen FTP-Server einrichten.

Konfiguration des passiven Modus

Jetzt bringen wir die Vorbereitungen an der Firewall mit der vsftpd-Konfiguration zusammen. Wir müssen dem Server klipp und klar sagen, welchen Port-Bereich er für passive Datenverbindungen nutzen darf. Dieser Bereich muss exakt mit dem übereinstimmen, den wir zuvor in der UFW freigegeben haben.

Fügen Sie die folgenden Zeilen am Ende Ihrer vsftpd.conf hinzu, um den passiven Modus explizit festzulegen:pasv_min_port=40000pasv_max_port=50000pasv_enable=YES

Mit dieser Einstellung stellen Sie sicher, dass alle Datenverbindungen über die von Ihnen kontrollierten und freigegebenen Ports laufen. Das erleichtert die Fehlersuche bei Verbindungsproblemen ungemein. In deutschen Ubuntu-Community-Foren wird oft über solche Netzwerkeinstellungen diskutiert, einschließlich der Frage, welche MTU-Werte (z. B. 1492 oder 1500 Byte) für eine optimale Übertragungsrate sinnvoll sind. Mehr zu Zugriffs- und Netzwerkkonfigurationen finden Sie auch auf hosteurope.de.

Nachdem alle Änderungen gespeichert sind, muss der vsftpd-Dienst neu gestartet werden, damit er die frische Konfiguration auch einliest:sudo systemctl restart vsftpd

Perfekt. Sie haben jetzt eine solide und sichere Grundkonfiguration für vsftpd geschaffen. Anonyme Logins sind blockiert, die Benutzer sind in ihren Verzeichnissen isoliert und der passive Modus ist sauber definiert. Der nächste entscheidende Schritt ist nun, die gesamte Kommunikation mit TLS abzusichern.

Verschlüsselung mit TLS erzwingen für maximale Sicherheit

Okay, die Basis für unseren Ubuntu FTPS Server steht. Jetzt kommt der entscheidende Teil, der über die Sicherheit des gesamten Systems entscheidet: die Verschlüsselung. Eine unverschlüsselte Verbindung ist heutzutage schlichtweg ein No-Go und ein offenes Einfallstor.

Unser Ziel ist es, jede einzelne Information – von den Login-Daten bis zur kleinsten übertragenen Datei – mit TLS (Transport Layer Security) abzusichern. Das ist nicht nur Best Practice, sondern eine knallharte Anforderung, wenn man Standards wie die NIS-2-Richtlinie oder ISO 27001 ernst nimmt.

Die große Frage ist: Welches Zertifikat ist das richtige? Das hängt ganz davon ab, wo und wie der Server eingesetzt wird.

Option 1: Let's Encrypt für öffentlich erreichbare Server

Wenn Ihr Server aus dem Internet erreichbar sein soll, gibt es eigentlich nur eine vernünftige Wahl: Let's Encrypt. Die Zertifikate sind kostenlos, werden von praktisch allen FTP-Clients und Browsern ohne Murren akzeptiert und lassen sich genial einfach automatisieren.

Die Installation des Helfer-Tools Certbot ist schnell erledigt:sudo apt install certbot

Danach fordern Sie das Zertifikat für Ihre Domain an. Der --standalone-Modus ist super praktisch, weil Certbot für die Domain-Prüfung kurz einen eigenen, kleinen Webserver auf Port 80 hochfährt – ganz ohne Abhängigkeiten zu einem bestehenden Webserver wie Apache oder Nginx.

sudo certbot certonly --standalone -d ftp.ihredomain.de

Der eigentliche Clou an Certbot ist aber die automatische Erneuerung. Das Tool richtet selbstständig einen Cronjob ein, der sich darum kümmert, dass Ihre Zertifikate nicht ablaufen. Einmal eingerichtet, läuft die Sache quasi von allein.

Option 2: Selbstsignierte Zertifikate für interne Systeme

Was aber, wenn der FTPS-Server nur im internen Firmennetzwerk (LAN) läuft und gar keine öffentliche Domain hat? In diesem Fall ist ein selbstsigniertes Zertifikat die pragmatischste Lösung. Es bietet exakt die gleiche Verschlüsselungsstärke, hat aber einen kleinen Haken: FTP-Clients werden meckern, weil sie dem Aussteller (also Ihnen selbst) nicht vertrauen. Die Benutzer müssen die Sicherheitswarnung bei der ersten Verbindung also manuell bestätigen.

Mit dem Werkzeug OpenSSL ist so ein Zertifikat samt privatem Schlüssel mit einem einzigen Befehl erstellt:sudo openssl req -x509 -nodes -days 3650 -newkey rsa:2048 -keyout /etc/ssl/private/vsftpd.pem -out /etc/ssl/private/vsftpd.pem

Dieser Befehl generiert eine vsftpd.pem-Datei, die sowohl den privaten Schlüssel als auch das öffentliche Zertifikat enthält und satte 10 Jahre gültig ist.

Ganz wichtig: Egal, für welche Methode Sie sich entscheiden – der private Schlüssel ist das Kronjuwel. Sorgen Sie dafür, dass die Schlüsseldatei nur für den

root-Benutzer lesbar ist. Sonst ist die ganze Verschlüsselung für die Katz.

Vergleich der TLS-Zertifikatsoptionen für FTPS

Um die Entscheidung zu erleichtern, hier ein direkter Vergleich der beiden Ansätze.

| Merkmal | Let's Encrypt Zertifikat | Selbstsigniertes Zertifikat |

|---|---|---|

| Vertrauenswürdigkeit | ✅ Hoch: Wird von allen gängigen Clients automatisch akzeptiert. | ❌ Niedrig: Löst bei Clients eine Sicherheitswarnung aus. |

| Anwendungsfall | Öffentlich erreichbare Server | Interne Server (LAN), Testumgebungen |

| Kosten | Kostenlos | Kostenlos |

| Einrichtung | Einfach, mit Certbot-Automatisierung | Sehr einfach, ein einzelner Befehl |

| Wartung | Automatische Erneuerung alle 90 Tage durch Certbot | Manuelle Erneuerung nach Ablauf (z. B. nach 10 Jahren) |

| Voraussetzung | Öffentliche Domain und Port 80 muss erreichbar sein | Keine externen Voraussetzungen nötig |

Für öffentliche Systeme führt kein Weg an Let's Encrypt vorbei. Für alles andere ist ein selbstsigniertes Zertifikat eine absolut valide und sichere Option, solange die Benutzer über die Zertifikatswarnung informiert sind.

TLS in vsftpd.conf scharfschalten

Zertifikate sind da, jetzt müssen wir dem Server noch sagen, dass er sie auch benutzen soll. Dafür öffnen wir wieder unsere Konfigurationsdatei /etc/vsftpd.conf und fügen die folgenden Zeilen am Ende hinzu oder passen sie an, falls sie schon existieren.

-

SSL/TLS generell aktivieren:

ssl_enable=YES -

Pfade zu Zertifikat und Schlüssel hinterlegen:

- Für Let's Encrypt:

rsa_cert_file=/etc/letsencrypt/live/ftp.ihredomain.de/fullchain.pemrsa_private_key_file=/etc/letsencrypt/live/ftp.ihredomain.de/privkey.pem - Für das selbstsignierte Zertifikat:

rsa_cert_file=/etc/ssl/private/vsftpd.pemrsa_private_key_file=/etc/ssl/private/vsftpd.pem

- Für Let's Encrypt:

-

Sichere Verbindungen erzwingen (das ist der kritische Teil!):

Diese drei Zeilen sind der Riegel, der unsichere Verbindungen aussperrt.allow_anon_ssl=NOforce_local_data_ssl=YESforce_local_logins_ssl=YES

Damit ist sichergestellt, dass sich niemand mehr unverschlüsselt anmelden kann und auch der gesamte Datentransfer zwingend verschlüsselt abläuft.

Moderne Verschlüsselungsprotokolle durchsetzen

Zu guter Letzt werfen wir noch allen alten und unsicheren Krypto-Ballast über Bord. Uralte Protokolle wie SSLv2 oder SSLv3 haben auf einem modernen Server nichts mehr zu suchen.

Fügen Sie diese Zeilen hinzu, um ausschließlich die starken Protokolle TLSv1.2 und TLSv1.3 zu erlauben:ssl_tlsv1_2=YESssl_tlsv1_3=YESssl_sslv2=NOssl_sslv3=NOssl_tlsv1=NOssl_tlsv1_1=NO

ssl_ciphers=HIGH

Gerade im akademischen Umfeld ist der sichere Austausch von Forschungsdaten oder Softwarepaketen essenziell. Viele Hochschulen setzen hierfür auf bewährte und gehärtete FTPS-Server. Ein gutes Praxisbeispiel ist die Technische Universität Chemnitz, die über ihren FTP-Server seit Jahren verlässlich Linux-Distributionen wie Ubuntu bereitstellt. Mehr über die Dienste der TU Chemnitz erfahren Sie hier.

Nachdem alle Änderungen gespeichert sind, genügt ein kurzer Neustart des Dienstes:sudo systemctl restart vsftpd

Perfekt! Ihr Ubuntu FTPS Server ist jetzt so konfiguriert, dass er ausschließlich sichere, modern verschlüsselte Verbindungen akzeptiert.

Server-Härtung mit Benutzerverwaltung und Fail2Ban

Eine saubere Grundkonfiguration und erzwungene TLS-Verschlüsselung sind das Fundament. Aber echte, praxiserprobte Sicherheit geht einen entscheidenden Schritt weiter. Jetzt nehmen wir Ihren Ubuntu FTPS Server und verwandeln ihn von einem sicheren System in eine regelrechte Festung.

Dabei konzentrieren wir uns auf zwei kritische Bereiche: eine strikte Benutzerverwaltung, um die Angriffsfläche von vornherein zu minimieren, und einen proaktiven Schutz gegen die unvermeidlichen, automatisierten Angriffe aus dem Netz. Das sind keine optionalen Extras – das ist die nächste Verteidigungslinie, die einen Angreifer stoppt, wenn er die erste Hürde doch einmal nehmen sollte.

Dedizierte FTPS-Benutzer ohne Shell-Zugriff anlegen

Ein klassischer und leider immer noch häufiger Fehler ist es, bestehende Systembenutzer für den FTPS-Zugang wiederzuverwenden. Das ist riskant. Werden diese Zugangsdaten kompromittiert, hat ein Angreifer im schlimmsten Fall nicht nur Zugriff auf seine Dateien, sondern auch einen vollwertigen Shell-Zugriff (SSH) auf Ihren Server.

Das „Prinzip der geringsten Rechte“ ist hier unser Leitsatz: Wir erstellen für jeden Dienst eigene Benutzer mit den absolut minimal notwendigen Berechtigungen.

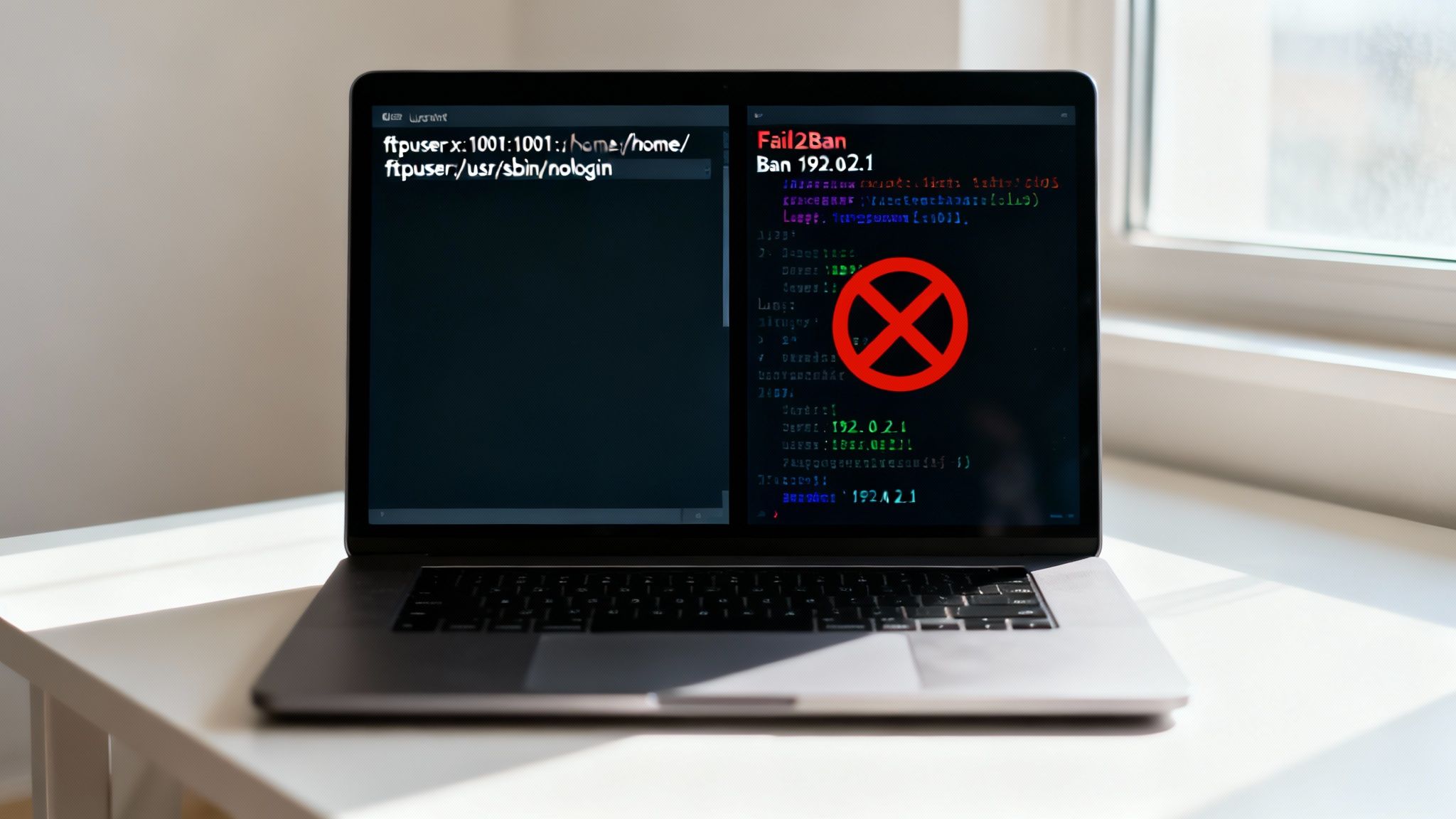

Um einen reinen FTPS-Benutzer zu erstellen, der sich zwar anmelden, aber niemals eine interaktive Login-Shell bekommen kann, nutzen wir einen simplen, aber extrem wirksamen Trick. Wir weisen ihm einfach /usr/sbin/nologin als Shell zu.

So geht's, zum Beispiel für einen Benutzer namens ftpuser_projekt_a:sudo adduser --home /var/www/projekt_a --shell /usr/sbin/nologin ftpuser_projekt_a

Was macht dieser Befehl genau?

- Er legt den Benutzer

ftpuser_projekt_aan. - Er richtet sein Heimatverzeichnis unter

/var/www/projekt_aein. - Der entscheidende Teil:

--shell /usr/sbin/nologinblockiert aktiv jeden SSH-Login-Versuch.

Versucht dieser Benutzer nun, sich per SSH zu verbinden, wird die Verbindung sofort mit einer Meldung wie „This account is currently not available“ abgewiesen. Der FTPS-Zugang funktioniert aber weiterhin tadellos. Eine einfache, aber extrem schlagkräftige Methode zur Härtung.

Fail2Ban als Wächter gegen Brute-Force-Angriffe

Jeder Server, der ans Internet angeschlossen ist, wird unweigerlich zum Ziel von automatisierten Brute-Force-Angriffen. Das sind Bots, die pausenlos versuchen, durch das simple Ausprobieren tausender Passwortkombinationen einen Zugang zu erlangen. Genau hier kommt Fail2Ban ins Spiel.

Fail2Ban ist ein Intrusion-Prevention-Framework, das Ihre Server-Logdateien in Echtzeit im Auge behält. Sobald es verdächtige Muster erkennt – wie eben jene wiederholten fehlgeschlagenen Anmeldeversuche – blockiert es die IP-Adresse des Angreifers automatisch auf Firewall-Ebene.

Die Installation ist denkbar einfach und schnell erledigt:sudo apt install fail2ban

Fail2Ban ist wie ein wachsamer Türsteher für Ihren Server. Anstatt jeden Angriffsversuch manuell abwehren zu müssen, greift das Tool proaktiv ein und schmeißt Angreifer raus, bevor sie überhaupt Schaden anrichten können.

Nach der Installation müssen wir Fail2Ban nur noch kurz beibringen, die Logs unseres vsftpd-Servers zu verstehen. Die Standardkonfigurationen liegen in /etc/fail2ban/jail.conf. Wir fassen diese Datei aber niemals direkt an, sondern legen für unsere eigenen Anpassungen eine lokale Kopie an.

sudo nano /etc/fail2ban/jail.local

Fügen Sie dort den folgenden Block ein, um die Überwachung für vsftpd zu aktivieren:

[vsftpd]

enabled = true

port = ftp,ftps,20,21,40000:50000

filter = vsftpd

logpath = /var/log/vsftpd.log

maxretry = 3

bantime = 3600

Hier eine kurze Erklärung der wichtigsten Parameter:

enabled = true: Schaltet den Schutz fürvsftpdscharf.maxretry = 3: Eine IP wird nach nur drei fehlgeschlagenen Versuchen gesperrt.bantime = 3600: Die Sperre gilt für 3600 Sekunden, also eine Stunde.

Ein schneller Neustart des Dienstes, und die neue Regel ist aktiv:sudo systemctl restart fail2ban

Ab sofort wacht Fail2Ban über Ihre vsftpd.log. Klopft eine IP-Adresse dreimal mit dem falschen Passwort an, wird sie für eine Stunde ausgesperrt. Dieser Schutz ist die perfekte Ergänzung zu den Firewall-Regeln, die wir bereits eingerichtet haben. Falls Sie tiefer in das Thema Firewall eintauchen möchten, erklärt unser Artikel, was eine Firewall ist und wie sie funktioniert.

Gerade in Deutschland, wo Ubuntu auf Servern eine der führenden Linux-Distributionen ist, hat sich dieser Ansatz bewährt. Viele deutsche Forschungseinrichtungen und Universitäten betreiben sichere Datei-Server, um Software-Mirrors bereitzustellen – man denke nur an das Rechenzentrum der FAU Erlangen-Nürnberg. Die Absicherung solcher Systeme mit Tools wie Fail2Ban ist dort absoluter Standard.

Durch die Kombination aus eingeschränkten Benutzerrechten und dem wachsamen Auge von Fail2Ban haben Sie die Sicherheit Ihres Ubuntu FTPS Servers auf ein neues, professionelles Niveau gehoben.

Fragen aus der praxis zur FTPS-einrichtung

Selbst mit der besten Anleitung stößt man in der Praxis immer wieder auf die gleichen kleinen Hürden. Hier habe ich die häufigsten Fragen gesammelt, die mir bei der Konfiguration eines Ubuntu FTPS Servers begegnen, und gebe Ihnen praxiserprobte Antworten, um typische Probleme schnell aus dem Weg zu räumen.

Wo liegt eigentlich der unterschied zwischen FTPS und SFTP?

Die Namen klingen zum Verwechseln ähnlich, aber dahinter stecken zwei völlig verschiedene Welten. Es ist wirklich wichtig, den Unterschied zu kennen, um die richtige Technologie für Ihr Projekt auszuwählen.

FTPS ist quasi das gute alte FTP, dem man nachträglich eine SSL/TLS-Verschlüsselung beigebracht hat. Es arbeitet immer noch mit getrennten Kanälen für Befehle (Port 21) und Daten, was die Firewall-Konfiguration manchmal etwas fummelig macht. Wenn Sie aber bestehende Prozesse, die auf FTP aufbauen, absichern müssen, ist es eine solide Wahl.

SFTP (SSH File Transfer Protocol) hat mit FTP technisch gar nichts zu tun. Es ist ein eigenständiges Protokoll, das auf der extrem robusten und bewährten SSH-Architektur aufsetzt. Der gesamte Verkehr – Befehle und Daten – läuft über einen einzigen Port, standardmäßig Port 22. Das macht die Sache mit der Firewall deutlich einfacher.

In den meisten modernen Szenarien gilt SFTP als die sicherere und unkompliziertere Alternative, weil es von der starken Authentifizierung und Verschlüsselung von SSH profitiert. FTPS hat aber nach wie vor seine Berechtigung, gerade in gewachsenen Infrastrukturen.

Warum sehe ich im client keine dateien und ordner?

Ah, der Klassiker! Dieses Problem schreit förmlich nach einer falsch konfigurierten Firewall in Kombination mit dem passiven Modus. Der Client baut zwar die Verbindung über den Steuerungsport 21 auf, doch sobald er die Verzeichnisliste anfordert, scheitert die Datenübertragung.

Gehen Sie zur Lösung einfach diese beiden Punkte durch – zu 99 % liegt hier der Fehler:

- Ihre

vsftpd.conf: Haben Sie mitpasv_min_portundpasv_max_porteinen festen Port-Bereich für den passiven Modus definiert? Wenn nicht, schnappt sichvsftpdirgendwelche zufälligen Ports. - Ihre Firewall (UFW): Ist exakt derselbe Port-Bereich, den Sie eben festgelegt haben, in der Firewall für eingehenden TCP-Verkehr freigeschaltet?

Wenn diese beiden Einstellungen nicht exakt übereinstimmen, blockiert die Firewall den Aufbau des Datenkanals. Der Client wartet dann eine Weile ins Leere und gibt schließlich mit einer Timeout-Meldung auf.

Wie behalte ich die FTPS-logs im auge, um angriffe zu erkennen?

Ein wachsames Auge auf die Logdateien zu haben, ist für die Sicherheit Ihres Servers absolut entscheidend. Hier spüren Sie nicht nur Fehler auf, sondern erkennen auch Angriffsversuche, bevor es zu spät ist. vsftpd schreibt alle wichtigen Ereignisse netterweise in die Datei /var/log/vsftpd.log.

Suchen Sie aktiv nach verräterischen Mustern. Typische rote Flaggen sind:

- Massive fehlgeschlagene Anmeldeversuche von einer einzigen IP-Adresse – ein klares Zeichen für einen Brute-Force-Angriff.

- Merkwürdige Befehle oder der Versuch, auf Verzeichnisse zuzugreifen, wo niemand etwas zu suchen hat.

- Verbindungen aus geografischen Regionen, die für Ihre Nutzer völlig untypisch sind.

Für einen schnellen Live-Blick ist der Befehl tail -f /var/log/vsftpd.log Gold wert. Richtig professionell wird es aber erst mit Automatisierung. Ein Tool wie Fail2Ban scannt die Logs permanent und sperrt Angreifer automatisch. So machen Sie aus reaktiver Beobachtung einen proaktiven Schutz.

Sie benötigen professionelle Unterstützung bei der Absicherung Ihrer IT-Infrastruktur oder bei der Umsetzung von NIS-2-Anforderungen? Die Deeken.Technology GmbH ist Ihr nach ISO 27001 zertifizierter Partner für robuste und zukunftssichere IT-Lösungen. Kontaktieren Sie uns und erfahren Sie, wie wir Ihr Unternehmen schützen können: https://deeken-group.com