E-Mails zu blockieren ist für Unternehmen heute weit mehr als nur eine Frage der Ordnung im Posteingang. Es ist ein grundlegender Schutzschild gegen Spam, Phishing und Malware. Statt immer nur auf Angriffe zu reagieren, können Sie mit einem proaktiven Ansatz die meisten Bedrohungen abfangen, bevor sie überhaupt bei Ihren Mitarbeitern ankommen. Die richtige Strategie schützt nicht nur sensible Daten, sondern sichert auch die Produktivität und bewahrt Ihr Unternehmen vor empfindlichen finanziellen Verlusten.

Warum das Sperren von E-Mails unverzichtbar ist

Die tägliche E-Mail-Flut ist für viele Unternehmen zur echten Gefahr geworden. Jeder ungefilterte Posteingang ist ein potenzielles Einfallstor für Cyberkriminelle, deren Tricks immer ausgefeilter werden. Ein einziger unbedachter Klick auf einen schädlichen Link kann ausreichen, um das gesamte Firmennetzwerk zu kompromittieren.

Stellen Sie sich ein klassisches Szenario vor: Ein Mitarbeiter in der Buchhaltung erhält eine E-Mail, die täuschend echt wie eine Rechnung von einem bekannten Dienstleister aussieht. In Wahrheit ist es ein Phishing-Versuch, der darauf abzielt, Zugangsdaten abzugreifen oder Ransomware zu installieren. Solche Angriffe haben oft verheerende Folgen:

- Datenverlust: Sensible Unternehmens- oder Kundendaten fallen in die falschen Hände und werden missbraucht.

- Finanzielle Schäden: Beim sogenannten „CEO-Betrug“ geben sich Angreifer als Geschäftsführer aus und veranlassen Mitarbeiter zu Überweisungen, die schnell in die Millionen gehen können.

- Betriebsunterbrechungen: Ransomware-Attacken verschlüsseln kritische Systeme und können den gesamten Betrieb für Tage oder sogar Wochen lahmlegen.

Die Bedrohungslage in Zahlen

Die Zahlen sprechen eine deutliche Sprache. Allein in Deutschland wurden 2024 laut einem Report von Kaspersky rund 37,5 Millionen Phishing-Angriffe per E-Mail registriert – ein Anstieg von 15,7 % im Vergleich zum Vorjahr. Weltweit betrachtet war fast die Hälfte aller an Unternehmen gesendeten E-Mails Spam. Mehr Details dazu finden Sie in den Erkenntnissen aus dem Sicherheitsbericht auf kaspersky.de.

Ein solider E-Mail-Schutz ist längst keine Option mehr, sondern eine geschäftskritische Notwendigkeit. Die Frage ist nicht, ob ein Angriff stattfindet, sondern wann – und wie gut Ihr Unternehmen dann darauf vorbereitet ist.

Ein mehrschichtiger Verteidigungsansatz

Um sich wirklich effektiv zu schützen, reicht ein einzelner Filter nicht aus. Bewährt hat sich eine mehrstufige Verteidigungsstrategie, bei der verschiedene Schutzmechanismen wie ein Netz ineinandergreifen. Jede Schicht fängt dabei unterschiedliche Arten von Bedrohungen ab.

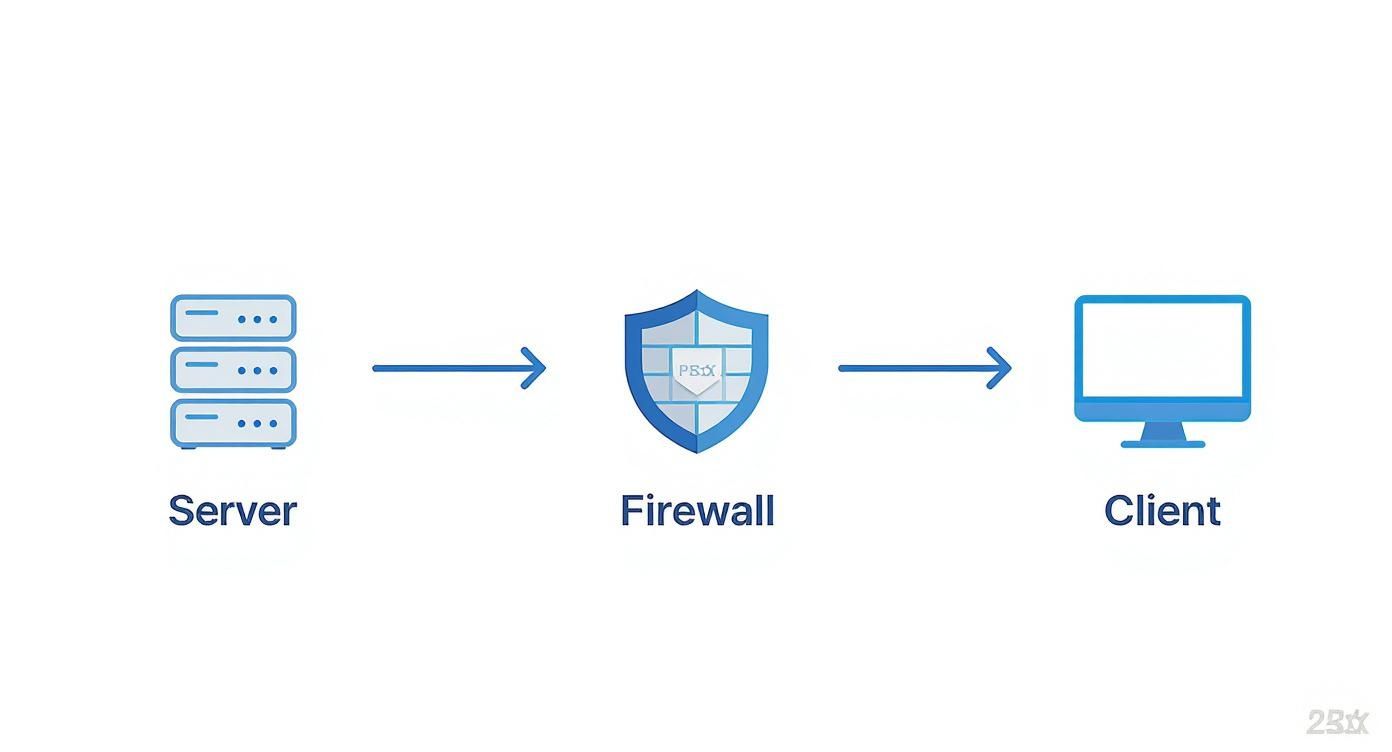

Diese Infografik zeigt sehr gut, wie so ein mehrschichtiger Schutz in der Praxis funktioniert:

Man sieht hier klar den Weg einer E-Mail: Zuerst trifft sie auf den zentralen Mail-Server, passiert dann die Firewall und landet schlussendlich im E-Mail-Client des Nutzers. Auf jeder dieser Ebenen greifen spezifische Filter. Im Folgenden schauen wir uns diese Verteidigungslinien im Detail an und geben Ihnen praxiserprobte Anleitungen an die Hand, wie Sie diese optimal konfigurieren.

Um Ihnen einen schnellen Überblick zu geben, haben wir die verschiedenen Ebenen in einer Tabelle zusammengefasst.

Vergleich der Filtermethoden auf einen Blick

Diese Tabelle bietet einen schnellen Überblick über die drei zentralen Ebenen des E-Mail-Schutzes. Sie vergleicht deren Effektivität und Anwendungsbereich, um Ihnen eine erste Orientierung zu geben, welche Methode für welchen Zweck am besten geeignet ist.

| Blockierungsebene | Schutzumfang | Hauptvorteil | Typische Anwendung |

|---|---|---|---|

| Mail-Server | Breit, für das gesamte Unternehmen | Stoppt Bedrohungen, bevor sie ins Netzwerk gelangen | Blockieren bekannter Spam-Quellen (IPs/Domains), Virenscan |

| Firewall | Netzwerkweit, protokollbasiert | Kontrolliert den gesamten Datenverkehr, nicht nur E-Mails | Blockieren von E-Mails mit verdächtigen Anhängen (z. B. .exe) |

| E-Mail-Client | Individuell, nutzerspezifisch | Hohe Flexibilität und Anpassung an persönliche Bedürfnisse | Erstellen persönlicher Regeln (z. B. "Verschiebe Newsletter in Ordner X") |

Jede dieser Ebenen hat ihre Stärken und Schwächen. Die wahre Stärke liegt jedoch in ihrer Kombination – so entsteht ein tiefgreifender und widerstandsfähiger Schutz für Ihr gesamtes Unternehmen.

E-Mails direkt am Mail-Server stoppen

Der mit Abstand effektivste Ort, um unerwünschte E-Mails loszuwerden, ist direkt am Einfallstor: dem Mail-Server. Hier haben Sie als Administrator die Fäden in der Hand und können zentral für alle Mitarbeiter Bedrohungen abwehren, bevor sie überhaupt ins Unternehmensnetzwerk gelangen. Das ist Ihre erste und wichtigste Verteidigungslinie.

Wenn Sie E-Mails direkt am Server sperren, reduzieren Sie nicht nur das Risiko von Phishing und Malware drastisch. Sie entlasten auch Ihr Netzwerk und die Postfächer der Kollegen ganz erheblich. Statt jeden Mitarbeiter einzeln gegen Spam kämpfen zu lassen, schaffen Sie so eine saubere und sichere Basis für die gesamte Kommunikation im Unternehmen.

Absender-Authentizität sicherstellen

Ein entscheidender Schritt, um gefälschten E-Mails auf die Schliche zu kommen, ist die Überprüfung der Absender-Identität. Cyberkriminelle lieben es, bekannte Adressen zu fälschen, um Vertrauen zu erschleichen – eine Methode, die als Spoofing bekannt ist.

Zum Glück gibt es längst bewährte technische Standards, die dem einen Riegel vorschieben. Diese Mechanismen prüfen knallhart, ob der absendende Mailserver überhaupt autorisiert ist, im Namen der angegebenen Domain E-Mails zu verschicken.

Drei wesentliche Protokolle arbeiten hier Hand in Hand:

- SPF (Sender Policy Framework): Ganz einfach gesagt, wird hier im DNS einer Domain festgelegt, welche Server (über ihre IP-Adressen) überhaupt Mails für diese Domain versenden dürfen. Ein einfacher, aber wirkungsvoller Check.

- DKIM (DomainKeys Identified Mail): Diese Methode versieht jede E-Mail mit einer digitalen Signatur. Der empfangende Server kann diese Signatur prüfen und so sicherstellen, dass unterwegs niemand den Inhalt der Mail manipuliert hat.

- DMARC (Domain-based Message Authentication, Reporting and Conformance): DMARC ist quasi der Dirigent, der auf SPF und DKIM aufbaut. Es gibt klare Anweisungen, was mit Mails passieren soll, die durch die SPF- oder DKIM-Prüfung rasseln. Sie können festlegen, ob solche Mails in Quarantäne (quarantine) landen oder direkt abgewiesen (reject) werden.

Diese Technologien sind heute nicht mehr Kür, sondern Pflicht. Sie sind ein zentraler Baustein, um Angriffe wie den berüchtigten „CEO-Betrug“ zu verhindern, bei dem sich Angreifer als Vorgesetzte ausgeben, um Mitarbeiter zu manipulieren.

Globale Blacklists und Inhaltsfilter nutzen

Neben der Absenderprüfung sind Blacklists und Inhaltsfilter extrem mächtige Werkzeuge. Sie erlauben es, E-Mails basierend auf bekannten Bedrohungen oder verdächtigen Inhalten pauschal auszusortieren.

Real-time Blackhole Lists (RBLs), oft auch DNS-Blacklists genannt, sind im Grunde genommen globale Schmuddel-Listen mit IP-Adressen, die als Spam-Schleudern bekannt sind. Ihr Mailserver kann diese Listen in Echtzeit abfragen und E-Mails von dort direkt ablehnen. Das spart enorm Ressourcen, weil diese Nachrichten gar nicht erst weiter analysiert werden müssen.

Inhaltsfilter gehen noch einen Schritt weiter. Sie schauen sich den Inhalt einer Mail ganz genau an – Betreff, Text und natürlich die Anhänge – und suchen nach verräterischen Mustern.

Aus der Praxis kenne ich das gut: Ein Kunde wurde plötzlich mit gefälschten Rechnungs-Mails überschwemmt, die alle eine ZIP-Datei namens „Rechnung_2024.zip“ enthielten. Da hat der Admin kurzerhand eine serverseitige Regel erstellt, die alle eingehenden E-Mails mit exakt diesem Anhang blockiert und direkt in die Quarantäne schiebt. Problem in Minuten gelöst.

Moderne Mailserver wie Microsoft Exchange oder Postfix bieten dafür sehr flexible Konfigurationsmöglichkeiten. Sie können Regeln für ganze Domains, IP-Bereiche oder Mails mit bestimmten Schlagwörtern erstellen und so blitzschnell auf neue Bedrohungswellen reagieren.

Wie das in der Praxis aussieht

Stellen Sie sich vor, Ihr Unternehmen wird mit Spam von einer bestimmten Top-Level-Domain, sagen wir .xyz, bombardiert. Anstatt jetzt hunderte einzelne Adressen mühsam zu sperren, richten Sie einfach am Server eine Regel ein, die alle Mails von Absendern mit dieser Endung blockiert.

Diese serverseitigen Regeln sind ungemein effektiv, weil sie zentral verwaltet werden und sofort für das gesamte Unternehmen greifen. Die richtige Konfiguration des Mail-Servers ist die Grundlage für sichere Kommunikation und ein entscheidender Aspekt beim Schutz durch eine professionell eingerichtete E-Mail mit eigener Domain. So stellen Sie sicher, dass Ihr Unternehmen nicht nur professionell auftritt, sondern von Grund auf robust gegen Angriffe geschützt ist.

Firewalls und Gateways als zusätzliche Schutzmauer

Wenn Angreifer es an der ersten Verteidigungslinie, dem Mail-Server, vorbeischaffen, braucht es eine zweite, robustere Schutzmauer. Genau hier setzen Netzwerk-Firewalls und spezialisierte E-Mail-Security-Gateways an. Man kann sie sich als vorgeschobene Kontrollpunkte vorstellen, die den gesamten E-Mail-Verkehr gründlich prüfen, bevor er überhaupt Ihre Mail-Server erreicht.

Solche Systeme bieten deutlich fortschrittlichere Filtermöglichkeiten, als es einfache Server-Regeln jemals könnten. Sie checken nicht nur Absender und Inhalte, sondern analysieren auch Verhaltensmuster, die geografische Herkunft und die Reputation von Links oder Anhängen. Eine moderne Firewall ist damit ein absoluter Eckpfeiler Ihrer Sicherheitsarchitektur. Falls Sie tiefer einsteigen möchten, erklären wir in einem eigenen Artikel, wie eine Firewall funktioniert.

Verdächtigen E-Mail-Verkehr gezielt blockieren

Die wahre Stärke von Firewalls und Gateways liegt darin, gezielte Regeln zu erstellen, die auf Anomalien im Datenverkehr reagieren. Anstatt sich mit einzelnen E-Mails herumzuschlagen, können Sie so ganze Angriffswellen auf Basis wiederkehrender Muster im Keim ersticken.

Nehmen wir ein praxisnahes Beispiel: das Geoblocking. Stellen Sie sich vor, Ihr Unternehmen wird plötzlich mit Spam aus einer Region bombardiert, mit der Sie keinerlei Geschäftsbeziehungen pflegen. Anstatt hunderte von Domains mühsam von Hand zu sperren, richten Sie einfach eine Firewall-Regel ein. Diese weist jeglichen E-Mail-Verkehr von IP-Adressen aus diesem Land von vornherein ab. Problem gelöst.

Andere wirksame Filterstrategien sind zum Beispiel:

- Mustersuche: E-Mails blockieren, die verdächtige Header-Informationen oder technische Protokollfehler aufweisen. Das sind oft untrügliche Zeichen für automatisierte Angriffe.

- Ratenbegrenzung (Rate Limiting): Absender, die in kürzester Zeit eine absurde Menge an E-Mails verschicken, werden automatisch gedrosselt oder blockiert. Ein klares Indiz für Spam-Bots.

- Protokoll-Validierung: Strikte Prüfung, ob der E-Mail-Verkehr den technischen Standards (RFCs) entspricht. Jede Abweichung führt zur Blockade.

Ein Secure Email Gateway (SEG) ist quasi der spezialisierte Sicherheitsbeamte für Ihre E-Mails. Er prüft nicht nur den Ausweis, sondern durchleuchtet auch den Inhalt des Gepäcks, bevor es das Gebäude überhaupt betreten darf.

Die Macht der Secure Email Gateways

Secure Email Gateways (SEGs) sind das Nonplusultra, wenn es um E-Mail-Sicherheit geht. Ob als Hardware-Appliance oder Cloud-Dienst – sie bieten Funktionen, die weit über das hinausgehen, was ein normaler Mail-Server oder eine Standard-Firewall leisten kann.

Zwei der wichtigsten Technologien möchte ich hier hervorheben:

- Sandboxing: Potenziell gefährliche Anhänge werden nicht direkt zugestellt, sondern in einer isolierten, virtuellen Umgebung – der Sandbox – automatisch geöffnet und analysiert. Versucht die Datei dort etwas Schädliches, wie Systemdateien zu verändern, wird die E-Mail sofort kassiert. Der Empfänger bekommt davon gar nichts mit.

- URL-Rewriting: Das Gateway schreibt alle Links in eingehenden E-Mails um und leitet sie über einen eigenen, sicheren Server. Klickt ein Mitarbeiter auf einen Link, wird das Ziel in Echtzeit auf Bedrohungen geprüft. Ist die Seite als gefährlich bekannt, wird der Zugriff blockiert.

Gerade diese proaktiven Maßnahmen sind Gold wert, um Zero-Day-Exploits und raffinierten Phishing-Angriffen einen Riegel vorzuschieben. Doch trotz dieser fortschrittlichen Technik bleibt die korrekte Konfiguration grundlegender Protokolle wie DMARC oft auf der Strecke. Beunruhigend ist, dass in Deutschland rund 68,2 Prozent der Domaininhaber keine strikte DMARC-Richtlinie nutzen – das öffnet betrügerischen E-Mails Tür und Tor. Mehr zu diesen Erkenntnissen zur E-Mail-Sicherheit in Deutschland finden Sie auf powerdmarc.com.

Filter am Client für den letzten Schliff nutzen

Selbst mit den besten serverseitigen Filtern und einer soliden Firewall rutscht immer mal wieder die ein oder andere unerwünschte E-Mail durch. Genau hier kommt die letzte, aber entscheidende Verteidigungslinie ins Spiel: der Mitarbeiter selbst. Wenn jeder im Team lernt, wie man in Programmen wie Outlook oder Thunderbird eigenständig E-Mails sperrt und Filterregeln anlegt, leistet er einen riesigen Beitrag für ein sauberes Postfach und die Sicherheit des gesamten Unternehmens.

Solche Filter auf dem Client sind viel mehr als nur eine Notlösung. Sie sind ein extrem flexibles Werkzeug, mit dem jeder seinen Arbeitsbereich individuell organisieren und auf nervige Störungen blitzschnell reagieren kann.

Mehr als nur absender blockieren

Klar, die einfachste Funktion ist das Blockieren eines Absenders. Das kann kurzfristig helfen, ist aber oft nur ein Tropfen auf den heißen Stein. Professionelle Spammer wechseln ihre Absenderadressen so schnell, dass man mit dem manuellen Sperren kaum hinterherkommt. Der Schlüssel zum Erfolg liegt daher in intelligenten Regeln.

Statt also nur einzelne Adressen auf eine schwarze Liste zu setzen, können Anwender Filter erstellen, die auf ganz bestimmten Merkmalen basieren. Diese Regeln scannen eingehende Mails und führen dann automatisch eine festgelegte Aktion aus – zum Beispiel das direkte Verschieben in den Spam-Ordner.

Wirksame Kriterien für solche Regeln sind zum Beispiel:

- Wörter im Betreff: E-Mails, die im Betreff Begriffe wie „Exklusives Angebot“, „Letzte Mahnung“ oder andere verdächtige Phrasen enthalten, lassen sich so direkt aussortieren.

- Wörter im E-Mail-Text: Phishing-Versuche arbeiten oft mit Formulierungen, die Druck aufbauen oder zu schnellem Handeln auffordern. Regeln, die auf solche Textmuster anspringen, sind extrem effektiv.

- Fehlende Absenderinformationen: Nachrichten von Absendern, die nicht im persönlichen Adressbuch gespeichert sind, könnten automatisch in einen separaten Ordner zur Überprüfung verschoben werden.

Ein geschulter Mitarbeiter ist ein aktiver Teil der Sicherheitskette. Wenn jeder im Team lernt, verdächtige Mails nicht nur zu löschen, sondern sie zu melden und durch Filter unschädlich zu machen, entsteht ein wertvolles Frühwarnsystem für die IT-Abteilung.

Ein praktisches beispiel für eine outlook-regel

Stellen Sie sich vor, eine Mitarbeiterin bekommt ständig E-Mails mit dubiosen Rechnungsanhängen, bei denen im Dateinamen immer das Wort „Invoice“ auftaucht. Anstatt jede Mail einzeln zu löschen, kann sie sich in Outlook eine simple Regel basteln.

Das Ganze funktioniert in wenigen Schritten:

- Bedingung festlegen: Sie wählt „Regel auf von mir empfangene Nachrichten anwenden“ und als Kriterium „mit bestimmten Wörtern in der Anlage“.

- Schlüsselwort definieren: Als Schlüsselwort trägt sie ganz einfach „Invoice“ ein.

- Aktion bestimmen: Zum Schluss legt sie fest, was passieren soll: „diese Nachricht in den Ordner ‚Junk-E-Mail‘ verschieben“.

Mit nur wenigen Klicks ist ein automatischer Schutzschild aktiv, der künftige Mails dieser Art zuverlässig abfängt, ohne dass sie sich weiter darum kümmern muss. Und das ist bitter nötig. Eine Umfrage zeigte, dass fast ein Drittel der Deutschen schon direkt von Phishing-Angriffen betroffen war. Rund 21 % erhielten E-Mails mit Schadsoftware. Weitere Einblicke in die IT-Sicherheitslage in Deutschland finden Sie auf statista.com.

Die menschliche firewall stärken

Die Fähigkeit der Mitarbeiter, E-Mails zu filtern, hat einen unschätzbaren Nebeneffekt: Sie schärft das Bewusstsein für Bedrohungen. Wer sich aktiv damit auseinandersetzt, welche Merkmale Spam und Phishing ausmachen, um daraus Regeln zu bauen, erkennt Gefahren in Zukunft deutlich schneller und wird seltener zum Opfer.

Diese Kompetenz ist ein zentraler Baustein der IT-Sicherheit. Zudem liefern Mitarbeiter, die Phishing-Versuche an die IT melden, wertvolle Informationen. Die IT-Abteilung kann diese Erkenntnisse wiederum nutzen, um die zentralen Filter auf dem Server oder Gateway zu verfeinern und so den Schutz für alle zu verbessern. Ein weiterer wichtiger Aspekt zur Absicherung ist die Verschlüsselung. Mehr dazu erfahren Sie in unserem Artikel über kostenlose S/MIME-Zertifikate.

Typische Fehler vermeiden und Filter optimieren

E-Mail-Sicherheit ist kein starres Gebilde, das man einmal aufsetzt und dann abhakt. Im Gegenteil: Es ist ein ständiger Drahtseilakt, ein Prozess der kontinuierlichen Anpassung. Nur wer seine Systeme regelmäßig prüft und nachjustiert, kann sicher sein, dass der Schutzwall gegen neue Bedrohungen hält, ohne gleichzeitig den Geschäftsalltag lahmzulegen.

Die größte Herausforderung ist dabei, die richtige Balance zu finden. Ein klassischer Fehler, den ich immer wieder sehe, sind zu aggressiv eingestellte Filterregeln. Natürlich ist die Versuchung groß, die Schrauben so fest anzuziehen, dass absolut kein Spam mehr durchkommt. Diese Taktik kann aber schnell nach hinten losgehen, denn oft werden dabei auch wichtige Geschäfts-E-Mails fälschlicherweise blockiert – denken Sie an Anfragen von Neukunden oder Rechnungen von Lieferanten.

Die Gefahr von „False Positives“

Solche fälschlicherweise als Spam aussortierten Nachrichten nennen wir False Positives. Und die können deutlich mehr Schaden anrichten als eine simple Werbe-Mail im Posteingang.

Stellen Sie sich das einmal konkret vor: Die dringende Anfrage eines potenziellen Großkunden landet unbemerkt in der Quarantäne. Der mögliche Umsatz ist weg und der Ruf des Unternehmens leidet. So wird ein gut gemeinter Schutzfilter schnell zur echten Geschäftsbremse.

Genau das gilt es zu verhindern. Und das geht nur mit einem durchdachten Prozess, der es Ihnen erlaubt, Ihre Filter kontinuierlich zu überwachen und bei Bedarf feinzujustieren.

Bewährte Methoden für die Filteroptimierung

Statt also blind zu blockieren, sollten Sie lieber auf einen transparenten und nachvollziehbaren Ansatz setzen. Es braucht klare Abläufe, die Ihr System sicher und gleichzeitig alltagstauglich halten.

In der Praxis haben sich hier ein paar Dinge wirklich bewährt:

- Regelmäßige Quarantäne-Berichte: Richten Sie automatisierte Reports ein. Diese können Admins oder sogar den Endanwendern selbst in regelmäßigen Abständen eine Übersicht der blockierten E-Mails schicken. So fällt sofort auf, wenn etwas Wichtiges im Netz hängen geblieben ist, und es kann mit einem Klick freigegeben werden.

- Unkomplizierte Freigabeprozesse: Machen Sie es Ihren Mitarbeitern leicht, fälschlicherweise blockierte E-Mails zu melden und freigeben zu lassen. Ein simples Ticketsystem oder eine extra dafür eingerichtete E-Mail-Adresse können hier schon Wunder wirken.

- Whitelisting mit Augenmaß: Fügen Sie bekannte und absolut vertrauenswürdige Absender, wie wichtige Geschäftspartner, zu einer Ausnahmeliste (Whitelist) hinzu. Aber Vorsicht: Gehen Sie hier sehr selektiv vor, um nicht versehentlich neue Sicherheitslücken aufzureißen.

- Feedbackschleifen etablieren: Nutzen Sie gemeldete False Positives als Lernchance. Oft sind sie der beste Hinweis darauf, welche zentralen Filterregeln vielleicht einen Tick zu scharf eingestellt sind und angepasst werden müssen.

Mit diesem kontinuierlichen Optimierungsprozess stellen Sie zwei Dinge sicher: Sie können nicht nur effektiv E-Mails sperren, die eine echte Bedrohung darstellen. Gleichzeitig sorgen Sie dafür, dass der für Ihr Unternehmen lebenswichtige Kommunikationsfluss niemals ins Stocken gerät.

Aus der Praxis: Häufige Fragen zum Sperren von E-Mails

Im Unternehmensalltag tauchen immer wieder dieselben Fragen auf, wenn es um E-Mail-Sicherheit geht. Hier habe ich die häufigsten für Sie zusammengefasst und gebe Ihnen klare, praxisnahe Antworten, damit Sie schnell die richtige Lösung für Ihr Problem finden.

Was ist eigentlich der Unterschied zwischen „Sperren“ und „Blockieren“?

Gute Frage, denn die Begriffe werden oft synonym verwendet, obwohl sie technisch etwas anderes bedeuten. Stellen Sie es sich so vor:

Blockieren ist die harte Methode. Das passiert direkt auf dem Mail-Server, noch bevor die E-Mail überhaupt in Ihr Unternehmensnetzwerk gelangt. Der Server weist die Nachricht komplett ab – sie erreicht den Empfänger also nie.

Sperren hingegen ist meist eine sanftere, clientseitige Aktion. Das ist die Regel, die Sie zum Beispiel in Outlook anlegen. Die E-Mail kommt zwar an, wird aber sofort automatisch in den Junk-Ordner oder den Papierkorb verschoben.

Beide Wege halten Ihren Posteingang sauber, aber das Blockieren am Server ist deutlich effizienter. Es spart Bandbreite und Rechenleistung, weil der Müll gar nicht erst verarbeitet werden muss.

Bekommt der Absender mit, dass ich seine E-Mail gesperrt habe?

In den allermeisten Fällen: Nein. Wenn Sie eine Adresse in Ihrem E-Mail-Programm wie Outlook sperren, passiert das still und leise. Die Mail landet einfach im Spam-Ordner, ohne dass der Absender eine Rückmeldung erhält.

Etwas anders sieht es beim serverseitigen Blockieren aus. Hier kommt es auf die Konfiguration an. Manchmal erhält der Absender eine automatische Unzustellbarkeitsnachricht (einen sogenannten „Bounce“), die ihm mitteilt, dass seine Nachricht nicht zugestellt werden konnte. Das ist aber nicht immer der Fall.

Sollte ich auf Spam antworten, um mich abzumelden?

Ein klares und lautes Niemals! Jede Form von Interaktion – sei es eine Antwort oder der Klick auf einen Link – ist für Spammer pures Gold. Sie bestätigen damit nur, dass Ihre E-Mail-Adresse aktiv ist und überwacht wird. Das Ergebnis? Sie landen auf noch mehr Spam-Listen.

Der „Abmelden“-Link in Spam-Mails ist fast immer ein Köder. Im besten Fall signalisieren Sie damit nur, dass Ihr Postfach aktiv ist. Im schlimmsten Fall landen Sie auf einer Phishing-Seite, die Ihre Daten abgreifen will. Die sicherste Strategie ist immer: ignorieren, sperren und löschen.

Welche Risiken birgt ein zu aggressiver Spamfilter?

Das größte Problem bei zu scharf eingestellten Filtern sind die sogenannten „False Positives“. Das bedeutet, dass der Filter legitime, teils geschäftskritische E-Mails fälschlicherweise als Spam einstuft und blockiert oder in Quarantäne verschiebt.

Die Folgen können für ein Unternehmen verheerend sein:

- Verpasste Geschäftschancen: Eine wichtige Anfrage von einem potenziellen Neukunden landet im digitalen Nirwana.

- Gestörte Kommunikation: Relevante Informationen von Geschäftspartnern, Lieferanten oder Dienstleistern kommen einfach nicht an.

- Finanzielle Verluste: Rechnungen oder Mahnungen werden übersehen, was zu Mahngebühren oder sogar Lieferstopps führen kann.

Es ist daher absolut entscheidend, die blockierten E-Mails regelmäßig zu prüfen und einen klaren Prozess zu haben, wie fälschlicherweise aussortierte Nachrichten schnell wieder freigegeben werden können. Nur so stellen Sie sicher, dass die Sicherheit nicht zum Bremsklotz für Ihr Geschäft wird.

Ein durchdachtes Sicherheitskonzept ist das Fundament, um den E-Mail-Verkehr Ihres Unternehmens zu schützen. Wir bei der Deeken.Technology GmbH entwickeln genau solche maßgeschneiderten Sicherheitsstrategien – zuverlässig im Schutz, ohne Ihre Abläufe zu stören. Wenn Sie eine umfassende Beratung wünschen, kontaktieren Sie uns gerne.