Rund 1,3 Milliarden Passwörter und 2 Milliarden E-Mail-Adressen aus einem massiven Leak waren frei im Netz zugänglich, wie der Bericht zum Datenleck in Deutschland beschreibt. Für Geschäftsführer ist das keine abstrakte Cybermeldung, sondern ein Hinweis auf ein alltägliches Risiko: E-Mail ist in vielen Unternehmen noch immer der wichtigste Kanal für Rechnungen, Verträge, Personalunterlagen, Angebote und Abstimmungen mit Kunden.

Wenn diese Kommunikation ungeschützt bleibt, betrifft das nicht nur Datenschutz. Es betrifft Haftung, Verfügbarkeit, Nachweisbarkeit und Ihre NIS-2-Strategie. Eine verschlüsselte e mail ist deshalb kein Technikprojekt am Rand der IT, sondern eine Management-Entscheidung.

Warum unverschlüsselte E-Mails ein Geschäftsrisiko sind

In vielen deutschen KMU sind bereits Spam-Filter, Firewalls, Backups und Microsoft-365-Schutzfunktionen im Einsatz. Das ist sinnvoll. Für den Inhalt einer einzelnen E-Mail reicht es aber nicht aus.

Eine normale E-Mail funktioniert oft eher wie eine Postkarte als wie ein versiegelter Brief. Sie wird zugestellt, sie ist bequem, und genau deshalb wird ihr Schutz im Alltag überschätzt.

Für Geschäftsführer ist das kein technisches Detail, sondern eine Frage der Risikosteuerung. Sobald Mitarbeiter Verträge, Lohnabrechnungen, Kontoangaben, Gesundheitsdaten oder Angebotskalkulationen per Standard-E-Mail versenden, verlassen sensible Informationen den geschützten Bereich Ihres Unternehmens. Ohne Verschlüsselung kann auf dem Transportweg, bei Fehlzustellung oder nach einem kompromittierten Postfach mehr sichtbar werden, als Ihnen lieb sein kann.

Das Problem verschärft sich in der Praxis durch Gewohnheit. E-Mail ist schnell. E-Mail ist etabliert. E-Mail hängt an fast jedem Geschäftsprozess, von der Freigabe in der Buchhaltung bis zur Kommunikation mit Steuerberater, Kunden und Lieferanten. Gerade in Umgebungen mit DATEV, IONOS, Microsoft 365 oder gemischten Systemen wird deshalb oft weiter mit Standard-E-Mail gearbeitet, obwohl der Schutzbedarf längst höher ist.

Was das für Geschäftsführer konkret bedeutet

Die Folgen sind direkt geschäftsrelevant:

- Vertrauliche Inhalte können offengelegt werden. Dazu zählen Angebote, Preislisten, Personalunterlagen, Rechnungen und personenbezogene Daten.

- Ein kompromittiertes Postfach wird zum Einfallstor für Folgeangriffe. Dann entstehen Phishing-Fälle, Rechnungsbetrug oder unbemerkte Zugriffe auf laufende Kommunikation.

- Compliance-Lücken werden prüfbar. Wer sensible Inhalte ungeschützt versendet, schafft Probleme bei DSGVO, internen Richtlinien und je nach Betroffenheit auch bei NIS-2.

- Der Schaden ist oft organisatorisch, bevor er technisch sichtbar wird. Kunden verlieren Vertrauen, Prozesse stocken, und die Geschäftsleitung muss Vorfälle erklären.

Eine unverschlüsselte E-Mail kann Datenschutzverletzung, Betriebsrisiko und Führungsproblem zugleich sein.

Warum klassische Schutzmaßnahmen nicht ausreichen

Perimeter-Schutz sichert Systeme. E-Mail-Verschlüsselung sichert Inhalte. Das ist ein wichtiger Unterschied.

Eine Firewall prüft Verbindungen. Ein Spam-Filter sortiert auffällige Nachrichten aus. Ein Backup hilft nach einem Ausfall oder Angriff. Keine dieser Maßnahmen sorgt automatisch dafür, dass der Inhalt einer vertraulichen Nachricht nur vom vorgesehenen Empfänger gelesen werden kann.

Genau hier entstehen in Audits häufig Rückfragen. Wenn Ihr Unternehmen nach ISO 27001 Risiken bewertet oder sich auf NIS-2 vorbereitet, müssen Sie nicht nur Server, Benutzerkonten und Endgeräte absichern. Sie müssen auch festlegen, wie schutzbedürftige Informationen per E-Mail übertragen werden, wer das freigibt, welche Verfahren zulässig sind und wie Ausnahmen dokumentiert werden. Wer die Grundlagen dazu sauber einordnet, versteht besser, was Verschlüsselung im Unternehmensalltag tatsächlich leistet.

Für viele KMU ist deshalb nicht die Frage, ob E-Mail-Verschlüsselung eingeführt werden sollte, sondern wie sie sinnvoll in bestehende Abläufe integriert wird. Genau an diesem Punkt braucht es klare Richtlinien, passende Technik und einen IT-Dienstleister, der Fachverfahren, Benutzerfreundlichkeit und Compliance zusammenbringt.

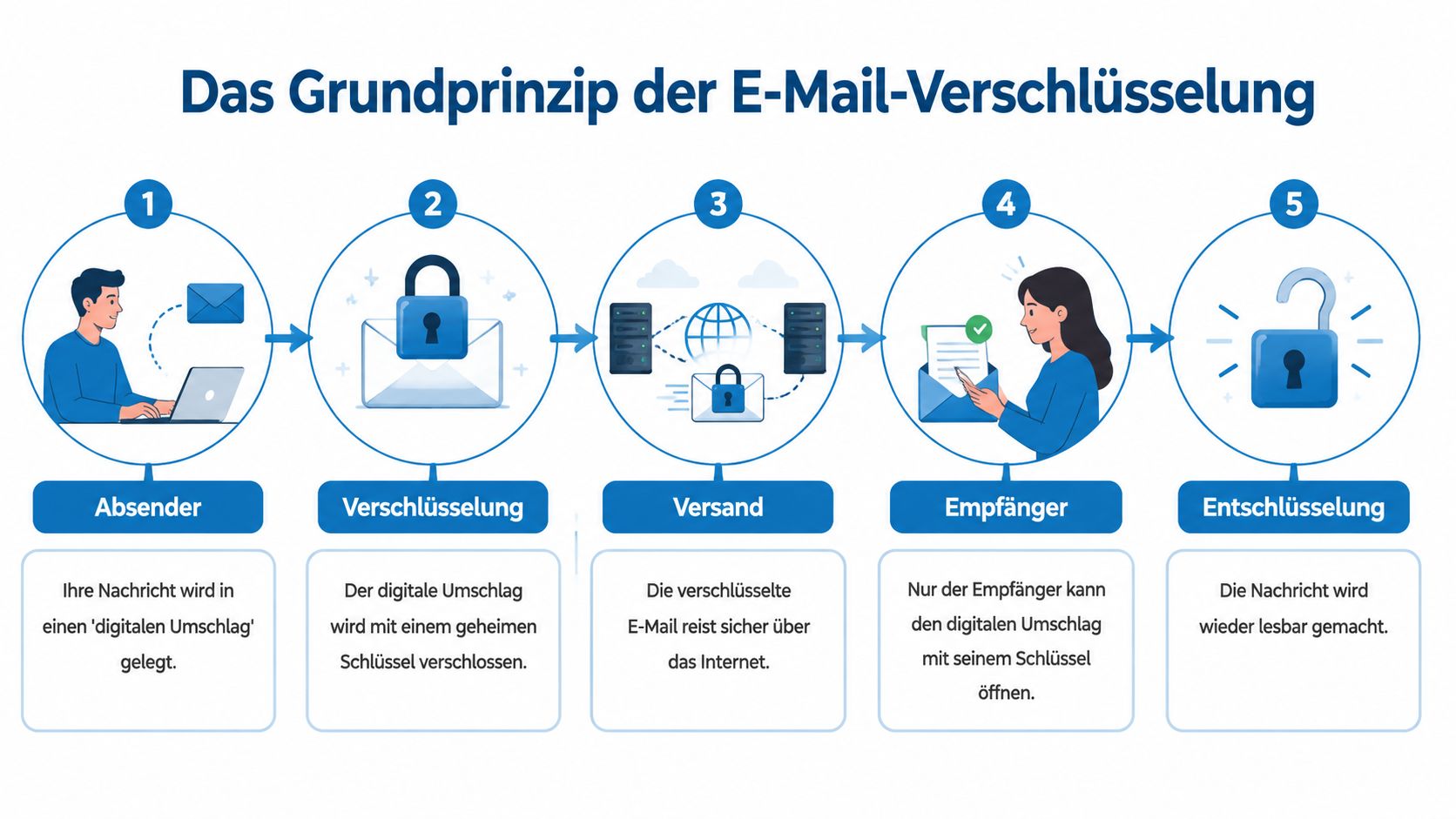

Das Grundprinzip der E-Mail-Verschlüsselung erklärt

Verschlüsselung wirkt kompliziert, ist als Grundidee aber einfach. Sie verwandelt lesbare Informationen in eine Form, die ohne den passenden Schlüssel nicht verständlich ist. Eine verschlüsselte e mail ist damit vergleichbar mit einem digitalen Tresor.

Wer die Grundlagen sauber versteht, trifft später bessere Entscheidungen bei Auswahl, Einführung und Richtlinien. Eine gute Basis bietet auch die Einordnung was Verschlüsselung im Unternehmensalltag bedeutet.

Der digitale Tresor und der Schlüssel

Stellen Sie sich vor, Sie legen eine Nachricht in einen Tresor und verschließen ihn. Danach kann jeder den Tresor transportieren. Niemand kann den Inhalt lesen, solange der passende Schlüssel fehlt.

Bei E-Mail-Verschlüsselung passiert genau das digital:

- Der Absender erstellt eine Nachricht.

- Die Nachricht wird vor oder während des Versands verschlüsselt.

- Auf dem Transportweg ist der Inhalt nicht lesbar.

- Erst der berechtigte Empfänger macht die Nachricht wieder lesbar.

Der kritische Punkt ist immer derselbe: Wer besitzt den Schlüssel?

Symmetrisch und asymmetrisch einfach erklärt

Es gibt zwei Grundmodelle, die man auseinanderhalten sollte.

Symmetrische Verschlüsselung

Hier gibt es einen gemeinsamen Schlüssel. Absender und Empfänger verwenden denselben Schlüssel zum Ver- und Entschlüsseln.

Das ist schnell und effizient. Im Geschäftsalltag entsteht aber sofort ein Problem: Wie übergeben Sie diesen geheimen Schlüssel sicher an den Empfänger, ohne dass ein Dritter ihn mitliest?

Asymmetrische Verschlüsselung

Hier arbeitet man mit zwei Schlüsseln, einem öffentlichen und einem privaten.

Öffentlicher Schlüssel

Den dürfen andere kennen. Mit ihm wird verschlüsselt.Privater Schlüssel

Den besitzt nur der Empfänger. Mit ihm wird entschlüsselt.

Das ist für Unternehmen deutlich praktischer. Ein Kunde oder Lieferant kann mit Ihrem öffentlichen Schlüssel eine Nachricht für Sie sichern. Lesen kann sie danach nur Ihr Unternehmen mit dem privaten Schlüssel.

Praxisregel: Öffentlich bedeutet bei Schlüsseln nicht unsicher. Unsicher wird es erst, wenn der private Schlüssel schlecht geschützt ist.

Wo Leser oft durcheinanderkommen

Die häufigste Verwechslung ist diese: Viele setzen Passwortschutz, Login und Verschlüsselung gleich. Das ist nicht dasselbe.

Ein Passwort schützt meist den Zugang zu einem System. Verschlüsselung schützt den Inhalt selbst. Wenn Sie also nur den Mailaccount absichern, ist die Nachricht damit nicht automatisch Ende-zu-Ende geschützt.

Für Geschäftsführer ist diese Unterscheidung wichtig. NIS-2 verlangt Risikomanagement, nicht Symbolmaßnahmen. Wer E-Mail-Sicherheit sauber umsetzt, muss deshalb fragen: Ist nur der Zugang geschützt oder ist auch der Inhalt geschützt?

Transportverschlüsselung vs. Ende-zu-Ende-Verschlüsselung

Hier liegt einer der häufigsten Denkfehler in Projekten. Viele Unternehmen glauben, ihre E-Mails seien bereits sicher, weil der Provider „verschlüsselt“. Das kann stimmen und trotzdem nicht ausreichen.

Die einfachste Analogie ist diese: Transportverschlüsselung ist ein gepanzerter Lieferwagen. Ende-zu-Ende-Verschlüsselung ist zusätzlich eine verschlossene Kiste im Inneren dieses Wagens. Der Wagen schützt den Transportweg. Die Kiste schützt den Inhalt selbst.

Was Transportverschlüsselung leistet

Transportverschlüsselung, typischerweise über TLS, schützt die Übertragung zwischen beteiligten Servern. Das ist sinnvoll und heute in vielen Umgebungen Standard.

Der Nachteil ist entscheidend: Auf den Zwischenstationen kann die Nachricht im Klartext verarbeitet werden. Der Mailserver kann den Inhalt also grundsätzlich sehen. Für alltägliche Kommunikation mag das genügen. Für sensible Inhalte reicht es oft nicht.

Was Ende-zu-Ende-Verschlüsselung zusätzlich bringt

Bei Ende-zu-Ende-Verschlüsselung wird die Nachricht so verschlüsselt, dass nur der vorgesehene Empfänger sie lesen kann. Weder fremde Zwischenstationen noch der Mailanbieter sollen den Inhalt entschlüsseln können.

Genau deshalb ist E2EE für Datenschutz, Vertraulichkeit und regulierte Geschäftsprozesse so relevant.

Nach einer Umfrage im Auftrag von WEB.DE und GMX halten in Deutschland 75 Prozent Ende-zu-Ende-Verschlüsselung für wichtig, aber nur 13,5 Prozent nutzen sie tatsächlich. 46,6 Prozent empfinden den Prozess als zu aufwändig, und 46,6 Prozent sagen, sie wüssten nicht, wie es geht, wie die Statista-Infografik zur E-Mail-Verschlüsselung zusammenfasst.

Warum diese Lücke für KMU teuer werden kann

Die Zahlen zeigen kein Technikproblem, sondern ein Umsetzungsproblem. Geschäftsführer wissen oft, dass Schutz wichtig ist. Im Betrieb scheitert es dann an Zertifikaten, Einstellungen, Mobilgeräten, externen Partnern oder unklaren Zuständigkeiten.

Daraus folgt ein praktischer Grundsatz:

- TLS ist Basis, aber nicht das Ziel.

- E2EE ist die Maßnahme für echte Vertraulichkeit.

- Benutzerfreundlichkeit entscheidet, ob die Maßnahme im Alltag gelebt wird.

Wenn Ihre Mitarbeiter wegen Komplexität auf unsichere Ausweichwege ausweichen, haben Sie keine tragfähige Sicherheitslösung.

S/MIME und OpenPGP als etablierte Lösungen

Wer im Unternehmen eine verschlüsselte e mail einführen will, landet fast immer bei zwei Standards: S/MIME und OpenPGP. Beide basieren auf asymmetrischer Kryptographie. Beide ermöglichen echte Ende-zu-Ende-Verschlüsselung. Im Alltag unterscheiden sie sich aber deutlich.

Laut der Berliner Datenschutz-Übersicht zur E-Mail-Verschlüsselung dominieren in Behörden und Firmen vor allem S/MIME-Lösungen, weil sie sich nahtlos in Programme wie Outlook oder Thunderbird integrieren lassen. OpenPGP ist quelloffen, benötigt häufig Zusatzsoftware und ist nicht mit S/MIME interoperabel.

Das Vertrauensmodell verstehen

S/MIME

S/MIME arbeitet mit Zertifikaten von vertrauenswürdigen Stellen. Das ist vergleichbar mit einem offiziellen Ausweis. Das Unternehmen kann damit nachweisen, dass ein bestimmter Schlüssel zu einer bestimmten Identität gehört.

Für KMU ist das oft der pragmatischere Weg, weil Microsoft-Outlook-Umgebungen, Exchange-nahe Prozesse und standardisierte Unternehmensarbeitsplätze gut dazu passen. Wer sich einen ersten Überblick zu Zertifikaten verschaffen will, findet bei kostenlosen S/MIME-Zertifikaten und ihrer Einrichtung eine hilfreiche Einordnung.

OpenPGP

OpenPGP setzt stärker auf ein dezentrales Modell. Schlüssel werden meist selbst erzeugt und das Vertrauen wird nicht über klassische Zertifizierungsstellen organisiert, sondern über individuelle Prüfprozesse.

Das passt gut zu technisch versierten Teams, Open-Source-nahen Umgebungen oder Organisationen, die maximale Unabhängigkeit bevorzugen. Für viele kaufmännisch geprägte KMU ist der Verwaltungsaufwand im Alltag jedoch höher.

Vergleich im Unternehmensalltag

| Kriterium | S/MIME | OpenPGP |

|---|---|---|

| Vertrauensmodell | Zertifikatsbasiert über offizielle Stellen | Dezentral, schlüsselbasiert |

| Integration | Meist gut in Outlook und Thunderbird integrierbar | Häufig zusätzliche Software nötig |

| Verwaltung | Für zentrale Unternehmensstrukturen oft leichter steuerbar | Für einzelne Power-User flexibel, im Massenbetrieb anspruchsvoller |

| Interoperabilität | Nicht mit OpenPGP austauschbar | Nicht mit S/MIME austauschbar |

| Einsatz im KMU | Häufig passend für standardisierte Geschäftsumgebungen | Eher passend bei spezieller technischer Affinität |

Was ich Geschäftsführern in der Praxis rate

Wenn Ihr Unternehmen mit Outlook, Microsoft-Umgebungen, DATEV-nahen Prozessen oder klar geregelten Benutzerrollen arbeitet, ist S/MIME häufig der naheliegende Startpunkt. Es passt besser zu geregelten Freigaben, zentralem Support und dokumentierbaren Compliance-Prozessen.

OpenPGP ist nicht schlechter. Es ist nur in vielen KMU schwieriger durchgängig zu betreiben, wenn externe Partner, wechselnde Ansprechpartner und wenig interne Kryptographie-Erfahrung zusammenkommen.

Der beste Standard ist nicht der theoretisch eleganteste. Es ist der Standard, den Ihr Unternehmen sauber betreiben, dokumentieren und supporten kann.

Typische Fehlentscheidung

Viele Unternehmen diskutieren zu lange über den „perfekten“ Standard und verschieben die Umsetzung. Das ist strategisch falsch. Wichtiger ist, dass Sie ein Modell wählen, das zu Ihrer Infrastruktur, Ihren Partnern und Ihren internen Zuständigkeiten passt.

Compliance-Anforderungen durch NIS-2 und DSGVO erfüllen

Für die Geschäftsführung zählt nicht nur, ob Verschlüsselung technisch möglich ist. Entscheidend ist, ob sie als Teil des Risikomanagements umgesetzt, dokumentiert und überprüfbar betrieben wird.

Gerade bei deutschen KMU besteht hier eine Lücke. Es gibt viele allgemeine Erklärungen zu E-Mail-Sicherheit, aber deutlich weniger belastbare Umsetzungsleitlinien für NIS-2-nahe Betriebe. Nach der Einordnung zur E-Mail-Verschlüsselung im KMU-Kontext drohen bei fehlender zertifizierter Implementierung im Rahmen von NIS-2 Bußgelder von bis zu 10 Mio. €.

Warum Verschlüsselung eine Compliance-Maßnahme ist

Die DSGVO verlangt geeignete technische und organisatorische Maßnahmen. NIS-2 richtet den Blick noch stärker auf Risikomanagement, Sicherheitsprozesse und Verantwortlichkeiten der Leitungsebene.

E-Mail ist in diesem Zusammenhang ein kritischer Kanal, weil dort regelmäßig schutzbedürftige Inhalte ausgetauscht werden:

- Personaldaten

- Kunden- und Lieferantendaten

- Verträge und Preisabsprachen

- technische Dokumentation

- interne Freigaben und sensible Anhänge

Wenn solche Inhalte ohne angemessenen Schutz versendet werden, fehlt Ihnen im Audit schnell die saubere Argumentation.

Was ISO 27001 in der Praxis beiträgt

ISO 27001 ist kein Ersatz für NIS-2. Aber die Norm hilft, Maßnahmen strukturiert einzuführen. Sie zwingt Unternehmen dazu, Risiken zu bewerten, Zuständigkeiten festzulegen, Prozesse zu dokumentieren und Kontrollen regelmäßig zu überprüfen.

Für E-Mail-Verschlüsselung bedeutet das konkret:

Schutzbedarf festlegen

Welche E-Mails müssen zwingend verschlüsselt werden?Verfahren definieren

Nutzen Sie S/MIME, Gateway-Verschlüsselung oder einen gemischten Ansatz?Verantwortung zuweisen

Wer verwaltet Zertifikate, Schlüssel, Richtlinien und Supportfälle?Nachweise sichern

Wie belegen Sie im Audit, dass die Maßnahme aktiv betrieben wird?

Für die operative Planung lohnt sich zusätzlich ein Blick auf NIS-2 Umsetzung in Deutschland, weil dort der organisatorische Rahmen verständlicher wird als in vielen reinen Technikartikeln.

Besonders relevant für verteilte Arbeitsabläufe

Viele Geschäftsführer denken bei E-Mail-Verschlüsselung zuerst an Büroarbeitsplätze. In der Praxis entstehen Lücken oft außerhalb des Büros, etwa auf Baustellen, in Servicefahrzeugen oder in hybriden Prozessen zwischen Zentrale und Außendienst. Wer solche Datenflüsse absichern will, findet bei Sicherheit Ihrer Baustellendaten einen nützlichen Praxisbezug für mobile und dezentrale Arbeitsumgebungen.

Compliance entsteht nicht durch eine gekaufte Lizenz. Compliance entsteht durch eine eingeführte, genutzte und überprüfbare Maßnahme.

Der Denkfehler vieler Unternehmen

Viele Betriebe behandeln Verschlüsselung als IT-Feature. NIS-2 betrachtet sie eher als Baustein eines übergeordneten Sicherheitsmanagements. Das ist ein Unterschied.

Wenn die Geschäftsführung dieses Thema nur an die Technik delegiert, aber keine Regeln, Prioritäten und Nachweise einfordert, bleibt die Einführung lückenhaft. Genau dort scheitern später Audits, interne Kontrollen oder Sicherheitsbewertungen.

Optionen für die Implementierung in Ihrer IT-Infrastruktur

Nicht jedes Unternehmen sollte E-Mail-Verschlüsselung auf dieselbe Weise einführen. Die richtige Lösung hängt davon ab, wie Ihre Clients verwaltet werden, wie viele externe Empfänger Sie einbinden und wie stark mobile Arbeit Ihren Alltag prägt.

Eine zusätzliche Hürde ist die mobile Nutzung. Laut dem Beitrag zur mobilen E-Mail-Verschlüsselung sind 43 % der Geschäfts-E-Mails sensibel und sollten verschlüsselt werden. Gerade auf Smartphones scheitert die Umsetzung aber oft an Kompatibilität und der komplizierten Übertragung von Zertifikaten.

Client-seitige Einführung

Hier wird die Verschlüsselung direkt in Outlook, Thunderbird oder einem anderen Mailprogramm eingerichtet. Das passt gut, wenn Sie eine überschaubare Benutzerzahl, gemanagte Endgeräte und klare IT-Prozesse haben.

Vorteile sind die direkte Ende-zu-Ende-Logik und die hohe Nähe zum Benutzer. Nachteilig sind Supportaufwand, Zertifikatsmanagement und die Herausforderung, mobile Geräte sauber einzubinden.

Gateway-Lösungen

Bei Gateway-Modellen wird die Ver- oder Entschlüsselung zentral am E-Mail-Ein- und Ausgang organisiert. Das ist besonders interessant, wenn viele Regeln zentral gesteuert werden sollen und Benutzer möglichst wenig manuell konfigurieren sollen.

Für bestimmte Szenarien ist das organisatorisch deutlich einfacher. Sie müssen aber genau prüfen, wann echte Ende-zu-Ende-Verschlüsselung erreicht wird und wann eher eine kontrollierte Transport- oder Portalabsicherung vorliegt.

Cloud- und Managed-Ansätze

Dieser Weg ist für viele KMU attraktiv, wenn interne Ressourcen knapp sind oder eine Cloud-Migration ohnehin ansteht. Lösungen können sich gut mit bestehenden Diensten wie IONOS, Microsoft-Umgebungen oder dokumentenbezogenen Prozessen verbinden.

Ein externer IT-Dienstleister kann dabei Auswahl, Zertifikatsmanagement, Richtlinien, Rollout und Support übernehmen. Im regionalen KMU-Umfeld ist etwa Deeken.Technology GmbH eine mögliche Option für Unternehmen, die NIS-2-nahe Anforderungen, IONOS-Cloud-Themen, DATEV-Anbindung oder Sicherheitsbetrieb zusammenführen wollen.

Die richtige Wahl treffen

Achten Sie bei der Entscheidung nicht nur auf Technik, sondern auf Betriebsfähigkeit:

- Wie viele externe Empfänger ohne Vorwissen haben Sie

- Wie stark ist mobile Nutzung mit Smartphones und Tablets

- Wie wichtig ist Integration mit DATEV, DOCBOX oder Microsoft-Clients

- Wie viel internes Know-how steht dauerhaft zur Verfügung

Der beste Ansatz ist der, den Ihre Mitarbeiter ohne Umgehung nutzen und den Ihre IT nachvollziehbar betreiben kann.

Checkliste für eine erfolgreiche Einführung

Die Einführung scheitert selten an der Kryptographie. Sie scheitert meist an fehlender Planung, unscharfen Verantwortlichkeiten oder unpraktischen Benutzerabläufen.

Projektstart mit klaren Entscheidungen

Schutzbedarf definieren

Legen Sie fest, welche E-Mail-Arten zwingend verschlüsselt werden müssen. Personal, Finanzen, Verträge und sensible Anhänge gehören meist zuerst auf diese Liste.Standard auswählen

Entscheiden Sie bewusst zwischen S/MIME, OpenPGP oder einem ergänzenden Gateway-Modell. Vermeiden Sie Mischbetrieb ohne klare Regeln.Systemlandschaft prüfen

Berücksichtigen Sie Outlook, Mobilgeräte, Archivierung, DATEV, DOCBOX und externe Empfänger früh im Projekt.

Rollout ohne Reibungsverluste

- Starten Sie mit einer kleinen Pilotgruppe aus Geschäftsführung, Buchhaltung und Vertrieb.

- Testen Sie typische Anwendungsfälle mit internen und externen Empfängern.

- Schulen Sie Mitarbeiter nicht technisch, sondern prozessbezogen.

- Rollen Sie die Lösung erst danach auf weitere Abteilungen aus.

Ein Pilot ist kein Techniktest allein. Er prüft, ob der Prozess im echten Alltag funktioniert.

Betrieb und Fehlerbehebung

Die häufigsten Probleme sind bekannt und gut beherrschbar:

Abgelaufene Zertifikate

Richten Sie Erinnerungen und klare Zuständigkeiten ein.Unterschiedliche Standards bei Kommunikationspartnern

Klären Sie früh, ob Gegenstellen S/MIME oder OpenPGP nutzen.Mobile Geräte als Sonderfall

Behandeln Sie Smartphones nicht als Nebenthema. Dort entstehen oft die meisten Supportfälle.Mitarbeiter umgehen die Vorgaben

Dann ist die Lösung meist zu kompliziert oder der Anwendungsfall nicht sauber geregelt.

Für Geschäftsführer, die das Thema größer in die eigene Digitalstrategie einordnen wollen, bieten Expertentipps zur Digitalisierung im Mittelstand einen sinnvollen ergänzenden Blick auf Prozesse, Akzeptanz und Umsetzung.

Wenn Sie E-Mail-Verschlüsselung nicht isoliert, sondern als Teil Ihrer NIS-2- und ISO-27001-Strategie einführen wollen, lohnt sich eine strukturierte Prüfung Ihrer aktuellen Mailprozesse, Schutzbedarfe und Systemlandschaft. Deeken.Technology GmbH unterstützt Unternehmen dabei, passende Modelle für verschlüsselte E-Mail-Kommunikation in bestehende Infrastrukturen zu integrieren. Mit Blick auf Compliance, Betrieb und Alltagstauglichkeit.