Stellen Sie sich IT-Governance am besten als das strategische Navigationssystem Ihrer gesamten Unternehmens-IT vor. Es geht dabei um viel mehr als nur darum, dass die Technik läuft. Es ist das Regelwerk, das sicherstellt, dass jede IT-Entscheidung aktiv dazu beiträgt, Ihre Geschäftsziele zu erreichen, Risiken im Griff zu behalten und den maximalen Wert aus Ihren Investitionen herauszuholen.

Die Brücke zwischen Unternehmensstrategie und IT

Ein gutes Bild dafür ist Ihr Unternehmen als hochmodernes Schiff. Die Geschäftsführung gibt das Ziel vor: neue Märkte erschließen, die Effizienz um 20 Prozent steigern oder einen neuen digitalen Service einführen. Doch wer sorgt dafür, dass die Navigation, der Maschinenraum und die Crew perfekt zusammenspielen, um dieses Ziel sicher und auf dem schnellsten Weg zu erreichen? Genau das ist die Aufgabe der IT-Governance.

Sie ist die Kommandobrücke, auf der alle wichtigen Informationen zusammenlaufen. Sie definiert die Prozesse, Strukturen und klaren Verantwortlichkeiten, damit Ihre IT-Abteilung nicht nur auf Kurs bleibt, sondern das gesamte Schiff vorantreibt. Ohne diese Steuerung würde die IT vielleicht ziellos umherirren, teure Technologien anschaffen, die niemand braucht, oder Sicherheitslücken übersehen, die das ganze Unternehmen gefährden.

Mehr als nur IT-Management

Viele verwechseln IT-Governance mit IT-Management, doch der Unterschied ist fundamental. Während sich das Management um die tägliche Ausführung kümmert – also den „Maschinenraum“ am Laufen hält –, gibt die Governance die strategische Richtung vor.

Governance stellt die Frage: „Machen wir die richtigen Dinge?“

Management fragt: „Machen wir die Dinge richtig?“

Eine gut funktionierende IT-Governance sorgt also dafür, dass jede technische Entscheidung, von der Cloud-Migration bis zur Auswahl einer neuen Software, direkt auf die übergeordneten Unternehmensziele einzahlt. Sie schafft einen klaren Rahmen, der dabei hilft:

- Ressourcen effizient einzusetzen: Vermeiden Sie teure Fehlinvestitionen und stellen Sie sicher, dass Budgets genau dort landen, wo sie den größten Nutzen stiften.

- Risiken zu minimieren: Identifizieren und steuern Sie proaktiv Bedrohungen, von Cyberangriffen über Datenverlust bis hin zu Compliance-Verstößen.

- Werte zu schaffen: Sorgen Sie dafür, dass die IT als strategischer Partner und nicht als reiner Kostenfaktor gesehen wird.

Warum das gerade jetzt so wichtig ist

Besonders für kleine und mittelständische Unternehmen (KMU) im Oldenburger Münsterland ist das kein Luxusthema mehr, sondern eine betriebswirtschaftliche Notwendigkeit. Die Digitalisierung bringt enorme Herausforderungen mit sich. Eine DIHK-Umfrage zeigt das deutlich: 60 Prozent der Unternehmen nennen Zeitmangel als größtes Hindernis, dicht gefolgt von der Komplexität der Themen mit 54 Prozent. IT-Governance hilft, diese Hürden zu nehmen, indem sie für klare Prioritäten und nachvollziehbare Prozesse sorgt. Lesen Sie in unserem Artikel, wie Sie mit einem Compliance-Management-System die rechtlichen Anforderungen meistern.

Gleichzeitig wächst der Druck durch gesetzliche Vorgaben wie die NIS-2-Richtlinie oder Standards wie ISO 27001, die strukturierte Prozesse zwingend erfordern. Eine durchdachte Governance integriert Sicherheitslösungen, wie die von WatchGuard, und Cloud-Strategien, beispielsweise mit IONOS, nahtlos in die Unternehmensstrategie. Ohne diese zentrale Steuerung laufen Unternehmen Gefahr, den Anschluss zu verlieren und angreifbar zu werden.

Die fünf Kernziele jeder erfolgreichen IT-Governance

Eine starke IT-Governance ist kein Selbstzweck. Sie verfolgt klare, messbare Ziele, die direkt auf den Erfolg Ihres Unternehmens einzahlen. Man kann sie sich wie fünf stabile Säulen vorstellen, die zusammen das Fundament für eine zukunftssichere und wertschöpfende IT-Strategie bilden.

Jede dieser Säulen greift in die anderen über und schafft so ein ausgewogenes System. Ziel ist es, die IT von einem reinen Kostenfaktor zu einem echten strategischen Partner zu machen. Schauen wir uns diese fünf Bereiche mal genauer an.

1. Strategische Ausrichtung (Strategic Alignment)

Ganz oben auf der Liste steht die nahtlose Verbindung zwischen der Geschäftsstrategie und der IT-Strategie. Es geht darum sicherzustellen, dass jede technologische Initiative, jede Investition und jeder Prozess direkt die übergeordneten Unternehmensziele unterstützt. Kurz gesagt: Die richtigen Dinge tun.

Stellen Sie sich vor, Ihr Unternehmen will in den nächsten zwei Jahren seine Marktpräsenz durch einen neuen Onlineshop ausbauen. Eine strategisch ausgerichtete IT würde nicht einfach irgendeine E-Commerce-Plattform wählen. Stattdessen würde sie eine Lösung wie die skalierbaren Cloud-Services von IONOS evaluieren, die mit dem erwarteten Wachstum mithalten kann und sich sauber in bestehende Systeme wie die Warenwirtschaft integriert. So wird die IT zum Wegbereiter, nicht zum Bremsklotz.

2. Wertschöpfung (Value Delivery)

Eng damit verknüpft ist die Wertschöpfung. Hier geht es darum, dass der versprochene Nutzen von IT-Investitionen auch wirklich im Unternehmen ankommt. Die IT muss einen konkreten, messbaren Beitrag leisten – sei es durch niedrigere Kosten, effizientere Prozesse oder sogar neue Einnahmequellen.

Ein praktisches Beispiel wäre die Einführung eines Dokumentenmanagementsystems (DMS) wie DOCBOX. Die Investition verspricht schnellere Abläufe und weniger Papierkram. Das Ziel der Wertschöpfung ist erreicht, wenn die Mitarbeiter tatsächlich durchschnittlich 30 Minuten pro Tag bei der Dokumentensuche einsparen und die Freigabe einer Rechnung von einer Woche auf einen Tag verkürzt wird. Hier ist der Wert klar bezifferbar.

3. Risikomanagement (Risk Management)

Kein unternehmerisches Handeln ist ohne Risiko – das gilt für die IT ganz besonders. Das Ziel des Risikomanagements ist es, potenzielle Bedrohungen proaktiv zu erkennen, zu bewerten und zu steuern. Das betrifft Cybersicherheit, Datenschutz, Compliance-Vorgaben und die allgemeine Betriebssicherheit der IT-Infrastruktur.

Eine effektive IT-Governance betrachtet Risiken nicht als Schicksal, sondern als managebare Variable. Sie schafft Transparenz über potenzielle Bedrohungen und etabliert Prozesse, um deren Eintrittswahrscheinlichkeit und mögliche Auswirkungen zu minimieren.

Spätestens mit der Einführung der NIS-2-Richtlinie wird das für viele KMU zur Pflicht. Ein gutes Risikomanagement im Rahmen der IT-Governance sorgt dafür, dass Ihr Unternehmen die Anforderungen erfüllt. Das geschieht zum Beispiel durch regelmäßige Sicherheitsaudits, ausgearbeitete Notfallpläne und den Einsatz von Technologien wie denen von WatchGuard, um Cyberangriffe abzuwehren.

4. Ressourcenmanagement (Resource Management)

Diese Säule stellt sicher, dass alle IT-Ressourcen – also Mitarbeiter, Infrastruktur, Software und Daten – optimal eingesetzt werden. Es geht darum, die richtigen Leute mit den richtigen Fähigkeiten an den richtigen Projekten arbeiten zu lassen und die technologische Ausstattung effizient und kosteneffektiv zu betreiben.

Ein gutes Ressourcenmanagement verhindert beispielsweise, dass teure Softwarelizenzen ungenutzt herumliegen oder Serverkapazitäten verschwendet werden. Stattdessen werden Investitionen gezielt dort getätigt, wo sie den größten Nutzen bringen. Gleichzeitig werden die Fähigkeiten des IT-Teams kontinuierlich weiterentwickelt, um auch zukünftigen Anforderungen gerecht zu werden.

5. Leistungsmessung (Performance Measurement)

Was man nicht messen kann, kann man nicht steuern. Das letzte Kernziel konzentriert sich daher auf die Überwachung und Bewertung der IT-Leistung. Mithilfe von klaren Kennzahlen (KPIs) wird ganz objektiv überprüft, ob die IT ihre Ziele erreicht, Projekte im Zeit- und Budgetrahmen bleiben und die angebotenen Services den Anforderungen der Nutzer genügen.

Diese Messungen schaffen eine sachliche Grundlage für Entscheidungen. Sie zeigen, wo Prozesse verbessert werden müssen und wo die IT bereits exzellente Arbeit leistet. So entsteht ein kontinuierlicher Verbesserungszyklus, der die Leistungsfähigkeit der gesamten IT-Organisation stetig steigert.

Um diese fünf Säulen greifbarer zu machen, fasst die folgende Tabelle die Kernziele zusammen und zeigt, wie sie sich ganz konkret im Unternehmensalltag auswirken können.

Die fünf Säulen der IT-Governance und ihre praktischen Auswirkungen

Diese Tabelle fasst die Kernziele der IT-Governance zusammen und zeigt auf, wie sie sich konkret im Unternehmensalltag auswirken.

| Säule der IT-Governance | Beschreibung | Praktisches Beispiel im Unternehmen |

|---|---|---|

| Strategische Ausrichtung | Sicherstellen, dass die IT die Geschäftsziele aktiv unterstützt und vorantreibt. | Die IT-Abteilung schlägt eine CRM-Software vor, um das Vertriebsziel „Kundenbindung um 15 % steigern“ zu erreichen. |

| Wertschöpfung | Gewährleisten, dass IT-Projekte einen messbaren Nutzen liefern und die Investitionen sich lohnen. | Nach Einführung einer neuen Automatisierungssoftware werden die Prozesskosten in der Buchhaltung nachweislich um 20 % gesenkt. |

| Risikomanagement | Proaktives Identifizieren, Bewerten und Steuern von IT-bezogenen Risiken (z. B. Cyberangriffe, Datenverlust). | Ein Notfallplan für Systemausfälle wird erstellt und regelmäßig getestet, um die Betriebsbereitschaft sicherzustellen. |

| Ressourcenmanagement | Optimaler und effizienter Einsatz von IT-Mitarbeitern, Budget, Infrastruktur und Software. | Ungenutzte Softwarelizenzen werden identifiziert und gekündigt, um Kosten zu sparen. Das IT-Team erhält Schulungen für neue Technologien. |

| Leistungsmessung | Kontinuierliche Überwachung der IT-Leistung anhand von Kennzahlen (KPIs) zur Steuerung und Verbesserung. | Die Verfügbarkeit kritischer Systeme wird monatlich gemessen (Ziel: 99,9 %). Bei Abweichungen werden Maßnahmen ergriffen. |

Wie man sieht, geht es bei diesen Säulen nicht um starre Regeln, sondern um ein dynamisches System, das sicherstellt, dass die IT als starker Partner zum Gesamterfolg des Unternehmens beiträgt.

Wichtige Frameworks wie COBIT und ITIL im Überblick

Um eine funktionierende IT-Governance im Unternehmen zu etablieren, müssen Sie das Rad nicht neu erfinden. Zum Glück gibt es bewährte, international anerkannte Frameworks, auf die Sie zurückgreifen können. Sehen Sie diese als eine Art Werkzeugkasten, gefüllt mit fertigen Prozessen, Strukturen und Best Practices, die Sie nur noch an Ihre individuellen Bedürfnisse anpassen müssen.

Stellen Sie es sich wie beim Hausbau vor. Sie könnten versuchen, den kompletten Plan selbst zu entwerfen, aber das wäre riskant und ziemlich ineffizient. Stattdessen nutzen Sie einen erprobten Bauplan eines erfahrenen Architekten. IT-Governance-Frameworks sind genau das: praxiserprobte Baupläne für Ihre IT-Steuerung. Sie geben Ihnen die Sicherheit, dass an alles Wichtige gedacht wird.

Die drei prominentesten Vertreter sind COBIT, ITIL und ISO/IEC 38500. Jedes Framework hat einen eigenen Fokus, aber in der Praxis ergänzen sie sich oft hervorragend.

COBIT: Der Generalplan für die IT-Steuerung

COBIT (Control Objectives for Information and Related Technologies), entwickelt von der ISACA, ist das wohl umfassendste Framework auf dem Markt. Es agiert als übergeordnetes Regelwerk, das die gesamte Steuerung und das Management der Unternehmens-IT abdeckt. COBIT gibt im Grunde die Antwort auf die zentrale Frage: „Was müssen wir tun, damit die IT die Geschäftsziele unterstützt und unsere Risiken im Griff bleiben?“

Seine große Stärke ist es, eine Brücke zwischen den Anforderungen der Geschäftsführung, den technischen Prozessen und den Compliance-Vorgaben zu schlagen. COBIT hilft dabei, klare Ziele zu definieren und deren Erreichung auch wirklich messbar zu machen. Damit ist es ideal für Unternehmen, die einen ganzheitlichen Überblick brauchen und ihre Governance-Prozesse von Grund auf strukturieren wollen.

Der folgende Screenshot der ISACA-Website zeigt die Kernidee von COBIT, bei der sich alles um die Wertschöpfung für die Stakeholder dreht.

Man sieht hier gut, wie COBIT als zentrales Framework dient, das die Governance (Steuerung) vom Management (Betrieb) trennt und alle Unternehmensbereiche einbezieht, um die Bedürfnisse der Stakeholder zu erfüllen.

ITIL: Die Praxishandbücher für den IT-Alltag

Während COBIT das „Was“ und „Warum“ vorgibt, kümmert sich ITIL (Information Technology Infrastructure Library) um das „Wie“. Genau genommen ist es kein Governance-Framework, sondern eine riesige Sammlung von Best Practices für das IT-Service-Management (ITSM). ITIL liefert ganz konkrete, detaillierte Anleitungen, wie IT-Dienstleistungen effizient geplant, bereitgestellt, betrieben und verbessert werden.

Stellen Sie sich ITIL am besten als eine riesige Bibliothek vor, prall gefüllt mit Handbüchern für jeden erdenklichen IT-Prozess:

- Incident Management: Wie reagieren wir schnell und effektiv, wenn ein System ausfällt?

- Change Management: Wie führen wir Änderungen an der IT-Infrastruktur sicher durch, ohne den Betrieb zu stören?

- Service Level Management: Wie stellen wir sicher, dass die vereinbarte Qualität unserer IT-Services auch wirklich eingehalten wird?

ITIL ist perfekt für alle Unternehmen, die ihre operativen IT-Abläufe in den Griff bekommen und die Servicequalität für Mitarbeiter und Kunden spürbar verbessern wollen. Es fügt sich nahtlos in ein übergeordnetes COBIT-Framework ein, indem es die strategischen Vorgaben mit Leben füllt.

ISO/IEC 38500: Die Leitplanken für die Geschäftsführung

Ganz anders als die detailreichen Schwergewichte COBIT und ITIL kommt der Standard ISO/IEC 38500 daher. Er ist bewusst schlank gehalten und richtet sich direkt an die oberste Führungsebene – also den Vorstand oder die Geschäftsführung, nicht an die IT-Abteilung. Man kann ihn als eine Art Leitplanke verstehen, die der Führungsebene hilft, ihre Aufsichts- und Sorgfaltspflichten im IT-Bereich wahrzunehmen.

Der Standard ist auf sechs einfachen, aber wirkungsvollen Prinzipien aufgebaut:

- Verantwortung (Responsibility): Zuständigkeiten klar zuweisen.

- Strategie (Strategy): Sicherstellen, dass die IT die Geschäftsstrategie stützt.

- Akquisition (Acquisition): IT-Investitionen sorgfältig prüfen und genehmigen.

- Leistung (Performance): Die IT-Performance überwachen und bewerten.

- Konformität (Conformance): Rechtliche und regulatorische Vorgaben einhalten.

- Menschliches Verhalten (Human Behaviour): Die Unternehmenskultur und das Verhalten der Mitarbeiter berücksichtigen.

ISO/IEC 38500 gibt also vor, was die Führungsebene tun sollte, überlässt das Wie in der Umsetzung aber ganz bewusst anderen Frameworks wie COBIT oder ITIL.

Kurz und knapp: COBIT entwirft den Gesamtplan für die IT-Steuerung, ITIL liefert die detaillierten Bauanleitungen für den täglichen Betrieb und ISO/IEC 38500 stellt sicher, dass die Bauherren (die Geschäftsführung) ihre Verantwortung wahrnehmen.

Diese Frameworks sind also keine Konkurrenten, sondern vielmehr Partner. Für viele mittelständische Unternehmen hat sich eine Kombination bewährt: COBIT gibt die strategische Struktur vor, während ITIL die operativen Prozesse optimiert. Solche Strukturen sind übrigens auch die Grundlage, um die wachsenden Anforderungen moderner Sicherheitsstandards wie ISO 27001 oder gesetzlicher Regelungen wie der NIS-2-Richtlinie systematisch und nachweisbar zu erfüllen.

Wer macht was? Rollen und Verantwortlichkeiten im Unternehmen klar definieren

Eine gute IT-Governance steht und fällt mit glasklaren Zuständigkeiten. Fehlen sie, entsteht ein Machtvakuum, in dem Entscheidungen verschleppt werden, Projekte versanden oder im schlimmsten Fall niemand den Hut aufhat. Man kann es sich wie bei einem Orchester vorstellen: Jeder Musiker muss genau wissen, wann sein Einsatz kommt und welche Noten er zu spielen hat. Nur dann wird aus dem Ganzen eine harmonische Symphonie.

In der IT-Governance ist das Prinzip dasselbe. Klare Rollen verhindern Kompetenzgerangel, machen Abstimmungen schneller und sorgen dafür, dass alle am selben Strang ziehen. Anstatt dass sich Abteilungen gegenseitig den Schwarzen Peter zuschieben, schafft eine saubere Rollenverteilung Transparenz und Zugkraft.

Die Kernrollen im Governance-Modell

Natürlich sieht die genaue Besetzung je nach Unternehmensgröße anders aus. Dennoch gibt es ein paar Schlüsselrollen, die in fast jeder Organisation das Gerüst für alle Entscheidungen und die Umsetzung bilden.

- Geschäftsführung/Vorstand: Hier wird die strategische Richtung vorgegeben, hier liegt die letzte Verantwortung. Die Geschäftsführung legt fest, welche Ziele die IT unterstützen soll, und gibt die dafür notwendigen Budgets frei.

- IT-Lenkungsausschuss (Steering Committee): Dieses Gremium ist die zentrale Schaltstelle, oft besetzt mit Führungskräften aus der IT und den Fachbereichen. Der Ausschuss priorisiert Projekte, behält den Fortschritt im Blick und stellt sicher, dass die IT-Strategie auf Kurs mit den Unternehmenszielen bleibt.

- Chief Information Officer (CIO): Der CIO ist der Macher, der die IT-Strategie in die Tat umsetzt. Er managt die IT-Ressourcen, steuert die täglichen Abläufe und sorgt dafür, dass die technische Infrastruktur läuft wie ein Uhrwerk – und zwar sicher.

- Chief Information Security Officer (CISO): Der CISO hat einen einzigen Fokus: die Informationssicherheit. Er schmiedet die Sicherheitsstrategie, wacht über die Einhaltung von Richtlinien und organisiert die Abwehr von Cyberangriffen. In unserem Artikel gehen wir noch detaillierter auf die Aufgaben eines IT-Sicherheitsbeauftragten ein.

- Fachabteilungen: Sie sind quasi die „internen Kunden“ der IT und damit erfolgsentscheidend. Sie formulieren die praktischen Anforderungen an neue IT-Lösungen und müssen diese später im Tagesgeschäft auch richtig anwenden.

Rollenverteilung in der Praxis: Die Einführung eines DMS

Grau ist alle Theorie. Schauen wir uns an, wie dieses Zusammenspiel in der Praxis funktioniert. Stellen wir uns einen Mittelständler vor, der das Ziel „papierloses Büro“ verfolgt und dafür ein Dokumentenmanagementsystem (DMS) wie DOCBOX einführen möchte.

- Die Geschäftsführung gibt das strategische Ziel aus: „Wir digitalisieren unsere Rechnungsverarbeitung bis Jahresende, senken die Kosten um 15 % und halbieren die Durchlaufzeiten.“ Das Budget dafür wird freigegeben.

- Der IT-Lenkungsausschuss prüft verschiedene DMS-Anbieter, entscheidet sich für DOCBOX, da es die Anforderungen am besten erfüllt, und definiert die wichtigsten Projektmeilensteine.

- Der CIO übernimmt die technische Projektleitung. Er plant die Implementierung, kümmert sich um die Einbindung in die bestehende Systemlandschaft und prüft, ob die Serverinfrastruktur die Last stemmen kann.

- Der CISO nimmt die Sicherheitsaspekte der Software unter die Lupe. Er stellt sicher, dass die Lösung DSGVO-konform ist, Zugriffsrechte sauber geregelt und alle Daten verschlüsselt abgelegt werden.

- Die Fachabteilungen (z. B. Buchhaltung, Personal) bringen die Praxisanforderungen ein. Sie definieren, wie der digitale Rechnungsfreigabeprozess aussehen soll oder wie eine digitale Personalakte strukturiert sein muss.

Dieses Beispiel zeigt: Wenn jede Rolle ihre Aufgabe kennt und ernst nimmt, greifen die Rädchen perfekt ineinander. Das Projekt läuft strukturiert, zielgerichtet und ohne die üblichen Reibungsverluste.

Solche klaren Strukturen zu etablieren, kann am Anfang eine echte Herausforderung sein. An dieser Stelle können externe Partner wie die Deeken.Technology GmbH eine wertvolle Hilfe sein. Sie bringen die Erfahrung mit, um Governance-Strukturen effizient aufzusetzen und im Unternehmen zu verankern – damit Ihre IT-Projekte nicht nur starten, sondern auch erfolgreich ins Ziel kommen.

So setzen KMU IT-Governance schrittweise um

Die Theorie hinter IT-Governance zu verstehen ist eine Sache. Aber wie bringt man dieses Wissen in die Praxis, gerade als kleines oder mittelständisches Unternehmen mit begrenzten Mitteln? Die gute Nachricht: Sie müssen nicht alles auf einmal umkrempeln. Ein pragmatischer, schrittweiser Ansatz ist hier der Schlüssel zum Erfolg.

Stellen Sie sich das Ganze wie einen Hausbau vor. Man fängt ja auch nicht an, alle Wände gleichzeitig hochzuziehen. Zuerst kommt das solide Fundament (die Bestandsaufnahme), dann der Bauplan (das passende Framework), die tragenden Strukturen (klare Richtlinien), die Einrichtung (die eigentliche Umsetzung) und natürlich die regelmäßige Instandhaltung (Überwachung und Verbesserung). Diese Vorgehensweise macht das Projekt überschaubar und sorgt dafür, dass die Ergebnisse auch wirklich von Dauer sind.

Schritt 1 Die ehrliche Bestandsaufnahme

Bevor es richtig losgeht, brauchen Sie einen unverstellten Blick auf die Realität. Wo steht Ihre IT heute wirklich? Es geht darum, Stärken, Schwächen und vor allem Risiken ganz ungeschönt auf den Tisch zu legen.

Fragen Sie sich und Ihr Team:

- Strategie: Haben wir überhaupt eine dokumentierte IT-Strategie? Und versteht jeder, wie diese auf unsere Geschäftsziele einzahlt?

- Prozesse: Welche Abläufe in der IT funktionieren reibungslos? Wo hakt es immer wieder, wo gibt es Engpässe?

- Sicherheit: Wie gut sind unsere Daten und Systeme eigentlich geschützt? Was passiert, wenn wir morgen einen Cyberangriff erleben – gibt es einen Notfallplan?

- Ressourcen: Verfügen wir über das nötige Know-how im Team oder hängt alles an einer oder zwei Personen?

Am Ende haben Sie eine Art Landkarte Ihrer IT in der Hand, die Ihnen ganz genau zeigt, wo Sie ansetzen müssen.

Schritt 2 Das passende Framework auswählen

Sie müssen das Rad nicht neu erfinden. Bewährte Frameworks wie COBIT oder ITIL bieten erprobte Strukturen und Prozesse. Für KMU ist es aber entscheidend, nicht mit Kanonen auf Spatzen zu schießen.

Wählen Sie einen pragmatischen Weg. Oft ist es am sinnvollsten, sich auf die Bereiche zu konzentrieren, die Ihre Bestandsaufnahme als besonders kritisch entlarvt hat. Vielleicht starten Sie mit den Best Practices von ITIL für den Servicebetrieb, um erst einmal für Stabilität zu sorgen, bevor Sie sich den umfassenderen Steuerungszielen von COBIT zuwenden. Das Wichtigste ist: Das Framework muss zu Ihnen passen, nicht umgekehrt.

Ein Framework ist kein starres Korsett, sondern ein anpassbarer Werkzeugkasten. Nehmen Sie sich die Werkzeuge heraus, die Sie für Ihre aktuelle Situation am dringendsten benötigen.

Schritt 3 Klare Richtlinien und Prozesse definieren

Jetzt wird es konkret. Auf Basis Ihres Frameworks formulieren Sie klare und verständliche Regeln für die wichtigsten Bereiche Ihrer IT. Genau diese Richtlinien sind das Herzstück Ihrer Governance.

Fangen Sie bei den Grundlagen an:

- IT-Sicherheitsrichtlinie: Wer darf auf welche Daten zugreifen? Wie sehen unsere Passwortregeln aus? Wie reagieren wir auf einen Sicherheitsvorfall?

- Richtlinie zur Datensicherung: Welche Daten sichern wir wie oft und wohin? Wer ist verantwortlich, wenn eine Wiederherstellung nötig wird? Hier sind robuste Lösungen wie die von Acronis oft entscheidend für die Widerstandsfähigkeit.

- Beschaffungsrichtlinie: Nach welchen Kriterien kaufen wir neue Hard- und Software ein, zum Beispiel eine neue Telefonanlage von 3CX? Wer muss das genehmigen?

Schreiben Sie diese Regeln so, dass sie jeder versteht und im Alltag auch anwenden kann. Ein 50-seitiges Dokument, das in der Schublade verstaubt, bringt niemandem etwas.

Schritt 4 Die Implementierung und Kommunikation im Team

Die besten Pläne sind wertlos, wenn die Mitarbeiter nicht mitziehen. Die Einführung von IT-Governance ist ein Veränderungsprozess, den Sie aktiv begleiten müssen. Kommunizieren Sie offen, warum die neuen Regeln nötig sind – nicht, um Leute zu gängeln, sondern um das Unternehmen sicherer und effizienter zu machen.

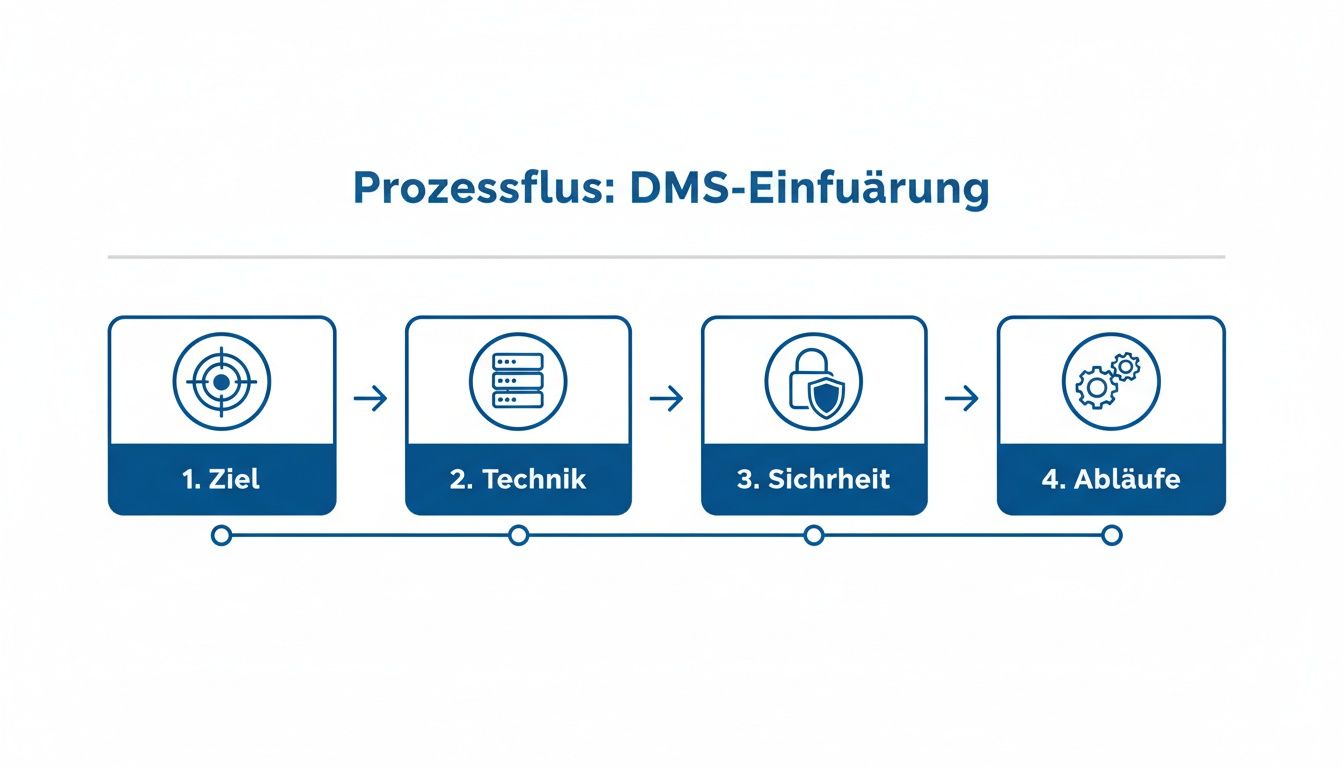

Binden Sie die Fachabteilungen frühzeitig mit ein, gerade wenn es um die Einführung neuer Systeme wie eines Dokumentenmanagementsystems (DMS) geht. Die folgende Infografik verdeutlicht einen typischen Ablauf, bei dem die Zusammenarbeit das A und O ist.

Man sieht hier sehr schön: Technische, sicherheitsrelevante und prozessuale Fragen müssen von Anfang an mit den Unternehmenszielen verknüpft sein, damit ein solches Projekt am Ende auch wirklich ein Erfolg wird.

Schritt 5 Überwachen, Messen und kontinuierlich verbessern

IT-Governance ist kein einmaliges Projekt, das man abhakt. Es ist ein lebendiger, fortlaufender Prozess. Sind die Strukturen einmal etabliert, gehören sie regelmäßig auf den Prüfstand.

Legen Sie dafür einfache Kennzahlen (KPIs) fest, um den Erfolg greifbar zu machen:

- Systemverfügbarkeit: Wie zuverlässig laufen unsere wichtigsten Systeme?

- Anzahl der Sicherheitsvorfälle: Geht die Zahl der gemeldeten Incidents zurück?

- Benutzerzufriedenheit: Wie bewerten die Kollegen den IT-Support?

Diese Daten helfen Ihnen, neue Schwachstellen zu erkennen und Ihre Governance ständig zu verbessern. Das ist absolut notwendig, denn die Bedrohungslandschaft und die gesetzlichen Anforderungen ändern sich laufend. Nicht ohne Grund wird erwartet, dass der Markt für IT-Sicherheit wächst und in Deutschland bis 2025 um 10,1 Prozent zulegt. Wenn 59 Prozent der Unternehmen ihre Existenz durch Cyberrisiken bedroht sehen und die Schäden auf 202,4 Milliarden Euro beziffert werden, gleichzeitig aber nur 18 Prozent der IT-Budgets in die Sicherheit fließen, wird klar, wie wichtig gute Governance-Strukturen zur Risikosteuerung sind.

Für viele KMU kann die Expertise eines externen Partners wie der Deeken.Technology GmbH den gesamten Prozess beschleunigen und absichern. Mit Erfahrung aus zahlreichen Projekten und Zertifizierungen wie ISO 27001 helfen wir, die richtigen Prioritäten zu setzen und eine maßgeschneiderte IT-Governance zu etablieren, die Ihr Unternehmen wirklich voranbringt.

Warum Cybersicherheit ohne IT-Governance nicht funktioniert

Viele Unternehmen sehen Cybersicherheit immer noch als reines Technikproblem. Sie kaufen die teuerste Firewall, die neueste Antiviren-Software und denken, damit sei die Sache erledigt. Aber das ist nur die halbe Wahrheit. Echte, nachhaltige Sicherheit entsteht erst dann, wenn Technologie und Strategie Hand in Hand gehen – und genau hier kommt die IT-Governance ins Spiel.

Stellen Sie sich Ihr Unternehmen einmal wie ein Fort Knox vor. Die Firewall ist der massive Tresor und die Antiviren-Software ist das Alarmsystem. Beides ist ohne Frage wichtig. Doch die entscheidenden Fragen stellt die IT-Governance:

- Wer bekommt überhaupt einen Schlüssel für den Tresorraum? (Zugriffsrechte)

- Welche Bereiche darf diese Person betreten? (Berechtigungskonzepte)

- Was genau passiert, wenn doch jemand einbricht? (Incident-Response-Plan)

Ohne diese grundlegenden Regeln nützt Ihnen auch der beste Tresor der Welt nichts.

Strategie statt blinder Aktionismus

Technik allein kann Angriffe, die auf menschliche Fehler oder fehlende Prozesse abzielen, nicht abwehren. Die IT-Governance liefert den strategischen Rahmen, damit technische Sicherheitsmaßnahmen überhaupt greifen können. Sie klärt Verantwortlichkeiten, sichert Budgets und stellt sicher, dass Sicherheitsrichtlinien nicht nur auf dem Papier existieren, sondern auch konsequent gelebt und kontrolliert werden.

Nehmen wir Standards wie ISO 27001 oder die neue NIS-2-Richtlinie. Ohne eine funktionierende Governance-Struktur sind diese kaum umzusetzen. Denn sie fordern nicht nur technische Tools, sondern vor allem dokumentierte Prozesse, regelmäßige Risikoanalysen und klar definierte Zuständigkeiten. Hier wird die enge Verknüpfung deutlich: Cybersicherheit ist eine operative Disziplin, die von der IT-Governance gesteuert wird. Mehr zur Umsetzung der NIS-2-Richtlinie in Deutschland erfahren Sie übrigens in unserem passenden Artikel.

Governance legt fest, was geschützt werden muss und warum. Die Cybersicherheit kümmert sich um das Wie. Das eine ist ohne das andere schlichtweg wirkungslos.

Governance als Schutzschild in einer unsicheren Welt

Die Bedrohungslage hat sich in den letzten Jahren dramatisch zugespitzt. Der aktuelle BSI-Lagebericht zeichnet ein düsteres Bild: Täglich werden im Schnitt 119 neue Schwachstellen in IT-Systemen entdeckt. Gleichzeitig sind rund 47 Millionen Server-Dienste völlig ungeschützt. Der jährliche Schaden für die deutsche Wirtschaft durch Cyberangriffe? Gigantische 202,4 Milliarden Euro.

Ohne eine effektive IT-Governance, die regelmäßiges Patch-Management oder den Aufbau eines Informationssicherheits-Managementsystems (ISMS) zur Pflicht macht, stehen Unternehmen diesen Gefahren machtlos gegenüber.

Letztendlich ist die Antwort auf die Frage nach der Rolle der IT-Governance im Sicherheitskontext ganz einfach: Sie ist das Gehirn der Operation. Sie sorgt dafür, dass Ihre teuren Investitionen in Sicherheitstechnik nicht ins Leere laufen, sondern einzelne Maßnahmen zu einem robusten, unternehmensweiten Schutzwall werden.

Antworten auf Ihre Fragen zur IT-Governance

In diesem Abschnitt greifen wir die Fragen auf, die uns in der Praxis am häufigsten begegnen. Geschäftsführer und IT-Verantwortliche haben oft ähnliche Bedenken – hier finden Sie klare, praxisnahe Antworten, um letzte Unklarheiten aus dem Weg zu räumen.

Ist IT-Governance nicht nur etwas für große Konzerne?

Ein klares Nein. Gerade für kleine und mittlere Unternehmen ist eine durchdachte IT-Steuerung ein enormer Hebel. Konzerne haben dafür ganze Abteilungen; KMU hingegen müssen ihre Ressourcen sehr gezielt einsetzen, um Risiken zu managen und Investitionen mit maximalem Ertrag zu tätigen.

Eine pragmatische IT-Governance hilft Ihnen dabei, auch mit schlankem Budget die richtigen Prioritäten zu setzen. Das stärkt direkt Ihre Wettbewerbsfähigkeit.

Mit welchen Kosten muss ich bei der Einführung rechnen?

Das ist sehr unterschiedlich und hängt ganz von Ihren Zielen ab. Es geht hier nicht in erster Linie um teure Software, sondern um die Zeit, die Sie in strategische Planung und saubere Prozesse investieren.

Die anfänglichen Aufwände für Workshops oder externe Beratung zahlen sich oft erstaunlich schnell aus – durch vermiedene Fehlinvestitionen, effizientere Abläufe und ein deutlich besseres Risikomanagement. Sehen Sie es als Investition in die Zukunftssicherheit Ihres Unternehmens, nicht als reinen Kostenblock.

Wie fängt man am besten an, ohne sich zu verzetteln?

Starten Sie mit einer ehrlichen Bestandsaufnahme: Wo stehen wir heute wirklich? Wo drückt der Schuh am meisten? Suchen Sie sich einen klar umrissenen Bereich aus, in dem Sie schnelle und spürbare Erfolge erzielen können.

Ein bewährter erster Schritt ist oft, eine einfache IT-Sicherheitsrichtlinie zu erstellen. Das schafft sofort mehr Klarheit für alle und erhöht die Sicherheit, ohne gleich das ganze Unternehmen umkrempeln zu müssen. Darauf können Sie dann schrittweise aufbauen.

Reicht es nicht, wenn wir einen guten IT-Dienstleister haben?

Ein fähiger IT-Partner ist Gold wert, keine Frage. Aber er kann und sollte Ihre unternehmerische Verantwortung nicht übernehmen. Ein Dienstleister setzt um, was Sie als Richtung vorgeben.

Die IT-Governance sorgt dafür, dass diese Vorgaben – die strategische Marschroute – aus dem Unternehmen selbst kommen und perfekt auf Ihre Geschäftsziele abgestimmt sind. Sie definieren das „Was“ und das „Warum“, Ihr Partner kümmert sich um das „Wie“. Eine klare Struktur macht die Zusammenarbeit mit externen Experten übrigens wesentlich zielgerichteter und effektiver.

Stehen Sie vor der Aufgabe, Ihre IT strategisch neu auszurichten und fit für Anforderungen wie NIS-2 oder ISO 27001 zu machen? Das Team der Deeken.Technology GmbH unterstützt Sie mit zertifizierter Expertise dabei, eine IT-Governance zu etablieren, die Ihr Unternehmen wirklich voranbringt. Buchen Sie ein unverbindliches Erstgespräch auf https://deeken-group.com.