Wie funktioniert ein Netzwerk? Im Kern ist es ein System, das Computer und andere Geräte miteinander verbindet, damit sie Ressourcen teilen und kommunizieren können. Man kann es sich wie das unsichtbare Nervensystem eines Unternehmens vorstellen – es arbeitet im Hintergrund, ist aber für jede digitale Aktion absolut unverzichtbar.

Was ein Netzwerk wirklich ist und warum es Ihr Unternehmen antreibt

Um die Funktionsweise eines Netzwerks greifbar zu machen, hilft eine einfache Analogie: Stellen Sie sich das Postsystem einer Stadt vor. Ihre Computer, Drucker und Server sind die Häuser und Büros. Die Daten, die Sie verschicken – eine E-Mail, eine Datei – sind die Briefe und Pakete.

Die Netzwerkinfrastruktur mit ihren Kabeln, Switches und Routern bildet das Straßennetz samt Postverteilzentren. Jedes Datenpaket bekommt eine einzigartige Adresse (die IP-Adresse), damit es zielsicher ankommt. Ohne dieses System würden Daten einfach im digitalen Nirwana verschwinden.

Die Grundlage für moderne Zusammenarbeit

Genau dieses Zusammenspiel macht den modernen Geschäftsalltag erst möglich. Mitarbeiter greifen gemeinsam auf zentrale Dokumente zu, die auf einem Server liegen. Sie versenden E-Mails oder nutzen einen Drucker im Büro zusammen. Hinter all diesen selbstverständlichen Prozessen steckt funktionierende Netzwerkkommunikation.

Dieses Grundverständnis ist gerade für Entscheidungsträger in kleinen und mittelständischen Unternehmen (KMU) essenziell. Es ist die Basis, um die richtigen Weichen für Digitalisierung, Sicherheit und Wachstum zu stellen. Ein durchdachtes Netzwerk ist also keine reine IT-Angelegenheit, sondern ein strategischer Vorteil.

Ein leistungsfähiges Netzwerk ist das Fundament, auf dem digitale Geschäftsprozesse aufgebaut werden. Von der Cloud-Anbindung bis zur Homeoffice-Integration – ohne eine stabile und sichere Verbindung bricht die moderne Arbeitswelt zusammen.

Warum Konnektivität heute entscheidend ist

Die Bedeutung von Netzwerken spiegelt sich auch in der gesellschaftlichen Entwicklung wider. In Deutschland gibt es mittlerweile 78,9 Millionen Internetnutzer und die durchschnittliche Verbindungsgeschwindigkeit wächst rasant. Diese intensive Nutzung zeigt, wie wichtig eine robuste IT-Infrastruktur für Unternehmen ist – sie ist längst keine Option mehr, sondern eine Notwendigkeit, um wettbewerbsfähig zu bleiben. Mehr zu diesen Trends finden Sie in der Übersicht zur digitalen Nutzung von Statista.

Ein solides Netzwerk ist also der Motor, der Ihr Unternehmen am Laufen hält. Es sorgt dafür, dass Informationen fließen, Teams effizient arbeiten und Ihr Betrieb für die Herausforderungen der Zukunft gewappnet ist.

Was sind die zentralen Bausteine eines Unternehmensnetzwerks?

Ein stabiles und sicheres Netzwerk ist kein Hexenwerk. Es besteht aus verschiedenen Spezialisten, die perfekt aufeinander abgestimmt sind – ganz so wie in einem gut geführten Unternehmen. Jede Komponente hat dabei ihre ganz eigene, klar definierte Aufgabe. Werfen wir mal einen Blick auf die wichtigsten Akteure.

Der Switch: Die Poststelle für den internen Verkehr

Stellen Sie sich Ihr Firmennetzwerk wie ein einziges, großes Bürogebäude vor. Hier sorgt der Switch für Ordnung. Er ist die interne Postverteilstelle, die genau weiß, welcher Mitarbeiter an welchem Schreibtisch sitzt.

Wenn also eine Kollegin aus der Buchhaltung eine Datei an jemanden aus dem Marketing schickt, stellt der Switch sicher, dass dieses Datenpaket nur beim richtigen Empfänger landet. Er kennt die eindeutige Adresse (die sogenannte MAC-Adresse) jedes Geräts im lokalen Netzwerk (LAN) und leitet Informationen blitzschnell und zielgerichtet weiter. Ohne ihn wäre es, als würde jeder im Büro gleichzeitig durcheinanderrufen – ein riesiges Chaos.

Wer die technischen Details noch genauer verstehen will, dem empfehle ich unseren Artikel über die Unterschiede zwischen einem Switch und Hub.

Der Router: Das Tor zur großen weiten Welt

Sobald eine Information Ihr internes Netzwerk verlassen soll, zum Beispiel für eine Google-Suche oder eine E-Mail an einen Kunden, übernimmt der Router. Betrachten Sie ihn als den Pförtner und Lotsen Ihres Unternehmens. Er verbindet Ihr lokales Netzwerk mit der Außenwelt, also in den meisten Fällen mit dem Internet.

Der Router nimmt die Datenpakete vom Switch in Empfang und sucht den besten Weg durch das riesige globale Datennetz. Er ist aber auch die erste Anlaufstelle für Daten von außen. Er entscheidet, ob und an wen eine eingehende Anfrage intern weitergeleitet wird.

Die Firewall: Ihr kompromissloser Sicherheitsdienst

Genau an diesem kritischen Übergang zwischen Ihrem geschützten internen Netz und dem potenziell gefährlichen Internet wacht die Firewall. Sie ist der unbestechliche Sicherheitsdienst am Eingang Ihres Unternehmens. Ihre einzige Aufgabe: den gesamten Datenverkehr nach einem strengen Regelwerk zu filtern.

Die Firewall prüft jedes einzelne Datenpaket und blockiert konsequent alles, was verdächtig erscheint oder gegen die Regeln verstößt. So schützt sie Ihr Netzwerk vor Viren, Hackerangriffen und anderen digitalen Bedrohungen.

Ein Netzwerk ohne Firewall ist wie ein Bürogebäude mit sperrangelweit offenen Türen – eine direkte Einladung für jeden, der Böses im Schilde führt. Echte Sicherheit fängt immer am Netzwerkrand an.

Um die Rollen dieser drei Kernkomponenten greifbarer zu machen, hier eine kleine Zusammenfassung:

Kernkomponenten eines Unternehmensnetzwerks im Überblick

Diese Tabelle fasst die wichtigsten Netzwerkkomponenten, ihre Hauptfunktion und ihre Rolle im Unternehmen zusammen, um ein schnelles Verständnis zu ermöglichen.

| Komponente | Hauptfunktion | Analogie im Büroalltag |

|---|---|---|

| Switch | Verteilt Datenpakete innerhalb des lokalen Netzwerks (LAN) | Die interne Poststelle, die Briefe an die richtigen Schreibtische verteilt |

| Router | Verbindet das LAN mit anderen Netzwerken (z. B. dem Internet) | Der Pförtner, der den Verkehr rein- und rauslässt und den Weg weist |

| Firewall | Filtert und überwacht den Datenverkehr zum Schutz vor Bedrohungen | Der Sicherheitsdienst am Eingang, der jeden Besucher kontrolliert |

Diese drei bilden das Fundament. Ihr Zusammenspiel sorgt dafür, dass Ihre Daten sowohl intern effizient fließen als auch nach außen sicher kommuniziert werden.

LAN, WAN und Cloud: Die unterschiedlichen Spielfelder

Je nachdem, was ein Unternehmen braucht, werden Netzwerke unterschiedlich aufgebaut. Die drei wichtigsten Begriffe, die Sie kennen sollten, sind schnell erklärt:

- Local Area Network (LAN): Das ist Ihr klassisches Büronetzwerk. Es verbindet alle Geräte an einem einzigen Standort – vom PC über den Drucker bis zum Server im Keller.

- Wide Area Network (WAN): Haben Sie mehrere Standorte, vielleicht in verschiedenen Städten? Ein WAN verbindet diese einzelnen LANs über weite Strecken miteinander, sodass sie wie ein einziges großes Netzwerk funktionieren.

- Cloud-Anbindung: Das ist streng genommen kein eigener Netzwerktyp, sondern eine entscheidende Erweiterung. Hierbei wird Ihr Netzwerk sicher mit Cloud-Diensten verbunden. Ihre Daten und Anwendungen liegen dann nicht mehr nur bei Ihnen vor Ort, sondern zum Beispiel in den Rechenzentren von Anbietern wie IONOS.

Erst das Zusammenspiel dieser Komponenten und Netzwerktypen schafft die robuste Infrastruktur, die heute das Rückgrat jedes digitalen Unternehmensprozesses bildet.

Die unsichtbare Sprache der Netzwerkprotokolle

Damit Geräte in einem Netzwerk miteinander kommunizieren können, reicht es nicht, sie einfach nur per Kabel oder WLAN zu verbinden. Sie brauchen eine gemeinsame Sprache, ein festes Regelwerk, das sicherstellt, dass jede Nachricht richtig ankommt und auch verstanden wird. Genau diese Regeln sind Netzwerkprotokolle – sozusagen die unsichtbare Grammatik der digitalen Welt.

Am besten stellen Sie sich das Ganze wie einen modernen Paketversand vor. Jede E-Mail, jeder Webseitenaufruf, jeder Videostream wird in winzige Datenpakete zerlegt und auf die Reise geschickt. Die Protokolle sorgen im Hintergrund dafür, dass dabei kein Chaos entsteht und jedes Päckchen sein Ziel findet.

Um wirklich zu verstehen, wie ein Netzwerk funktioniert, müssen wir uns diese unsichtbaren Helfer einmal genauer anschauen.

IP-Adresse: Das digitale Postleitsystem

Das grundlegendste Protokoll von allen ist das Internet Protocol (IP). Seine Hauptaufgabe ist denkbar einfach, aber absolut entscheidend: Es weist jedem Gerät im Netzwerk eine einzigartige Adresse zu, die IP-Adresse. Diese Adresse funktioniert ganz genauso wie die Anschrift auf einem Brief. Sie ist eine klare Zahlenkombination, die sicherstellt, dass jedes Datenpaket genau weiß, wohin es soll.

Ohne IP-Adresse wäre ein Computer im Netzwerk quasi unsichtbar und unerreichbar. Stellen Sie es sich wie ein Haus ohne Straßennamen und Hausnummer vor – der Postbote hätte keine Chance, seine Sendung zuzustellen. Mehr Details zu diesem wichtigen Thema finden Sie übrigens in unserem Beitrag, der erklärt, was eine IP-Adresse ist.

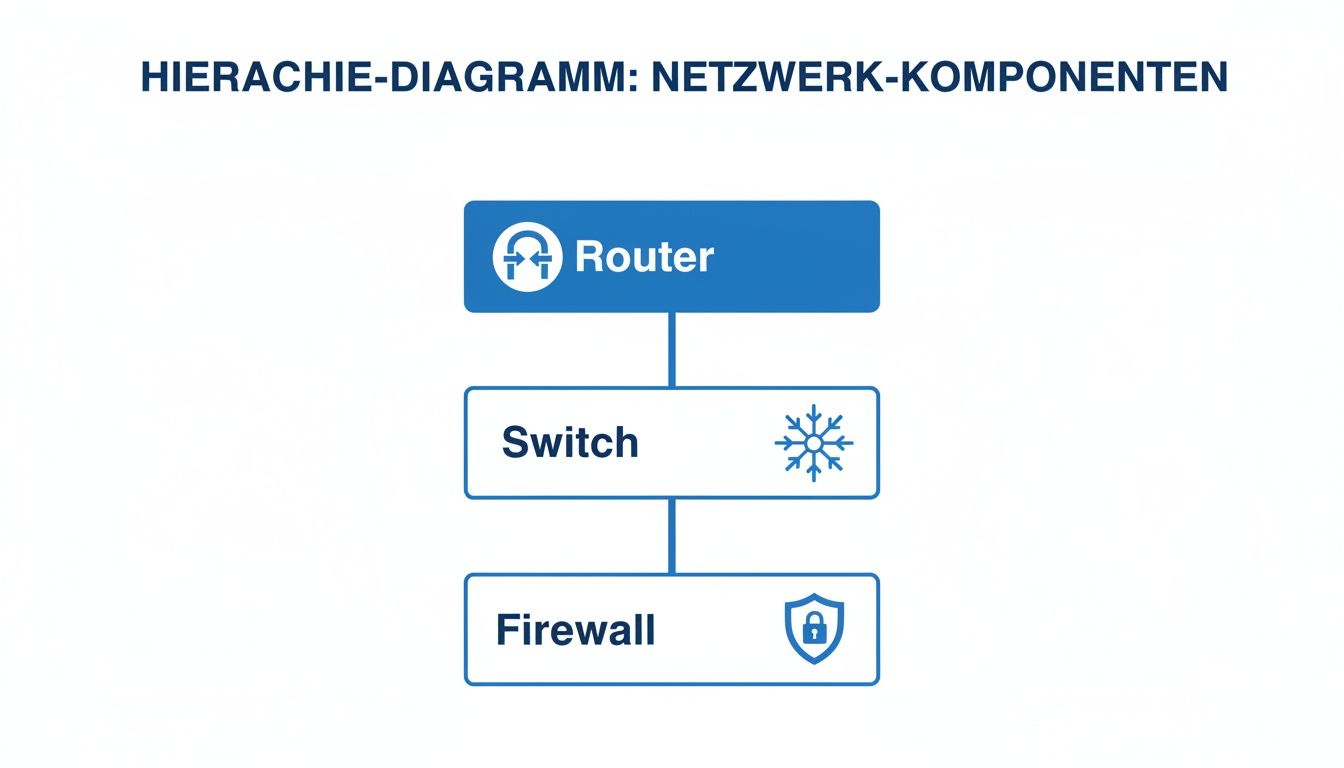

Die folgende Grafik zeigt die wichtigsten Netzwerk-Bausteine, die diese Protokolle nutzen, um den Datenverkehr zu lenken.

Man sieht hier schön das Zusammenspiel: Der Router agiert als Tor zur Außenwelt, der Switch verteilt die Daten intern und die Firewall steht als Wächter davor. All das funktioniert nur durch das reibungslose Zusammenspiel der Protokolle.

TCP und UDP: Zwei Versandarten mit unterschiedlichen Zielen

Wenn die Adresse klar ist, stellt sich die nächste Frage: Wie soll das Paket verschickt werden? Hier kommen zwei zentrale Protokolle ins Spiel, die direkt auf dem IP aufbauen: TCP und UDP.

-

Transmission Control Protocol (TCP): Das ist sozusagen das „Einschreiben mit Rückschein“. TCP ist auf absolute Zuverlässigkeit getrimmt. Es stellt sicher, dass alle Datenpakete vollständig und in der korrekten Reihenfolge beim Empfänger ankommen. Geht unterwegs ein Paket verloren, fordert TCP es einfach neu an. Das ist perfekt für E-Mails, Dateidownloads oder Webseiten – also immer dann, wenn kein einziges Bit fehlen darf.

-

User Datagram Protocol (UDP): Im Gegensatz dazu ist UDP der schnelle „Standardbrief“. Hier zählt vor allem die Geschwindigkeit, nicht die hundertprozentige Vollständigkeit. UDP schickt die Datenpakete einfach los und hofft das Beste, ohne zu prüfen, ob alles ankommt. Das klingt erstmal riskant, ist aber ideal für Videokonferenzen oder Online-Spiele. Dort ist ein flüssiges Bild wichtiger, als auf ein einzelnes, verspätetes Datenpaket zu warten. Ein kurzer Bildruckler ist deutlich weniger störend als eine komplett stockende Übertragung.

Protokolle wie TCP und UDP sind keine Konkurrenten, sondern Spezialisten für verschiedene Aufgaben. Die Wahl des richtigen Protokolls ist entscheidend für die Performance und das Nutzererlebnis einer Anwendung.

DHCP und DNS: Die unentbehrlichen Servicekräfte

Neben den reinen Transportprotokollen gibt es noch zwei weitere Dienste, die im Hintergrund für einen reibungslosen Ablauf sorgen. Man kann sie sich als die fleißigen Helfer vorstellen, die dem Netzwerk eine Menge Arbeit abnehmen.

-

DHCP (Dynamic Host Configuration Protocol): Dieser Dienst ist der freundliche Concierge Ihres Netzwerks. Jedes Mal, wenn sich ein neues Gerät – egal ob Laptop oder Smartphone – verbindet, weist DHCP ihm automatisch eine freie IP-Adresse zu. Ohne DHCP müsste ein IT-Admin jede Adresse von Hand vergeben. Das wäre nicht nur ein enormer Aufwand, sondern auch eine riesige Fehlerquelle.

-

DNS (Domain Name System): Das DNS ist das universelle Adressbuch des Internets. Wir Menschen können uns Namen wie

deeken-group.comviel leichter merken als eine komplizierte IP-Adresse wie192.0.2.1. Genau hier springt das DNS ein: Sie tippen einen Namen in den Browser, und im Hintergrund liefert das DNS-System die passende IP-Adresse an den Computer. Erst dann weiß das Datenpaket, wohin die Reise gehen soll.

Zusammen bilden diese Protokolle die Sprache, die es Geräten ermöglicht, zuverlässig und effizient miteinander zu reden. Sie sind das Fundament, auf dem unsere digitale Welt ruht, und ihr perfektes Zusammenspiel ist der wahre Schlüssel zu jedem funktionierenden Netzwerk.

Wie Sie Ihr Netzwerk für den Geschäftsalltag optimieren

Nachdem wir die Bausteine und die unsichtbare Sprache der Protokolle durchleuchtet haben, wird es jetzt praktisch. Die ganze Theorie nützt schließlich wenig, wenn sie nicht in handfeste Vorteile für Ihr Unternehmen mündet. Es geht darum, die Technik gezielt so einzusetzen, dass Ihre Abläufe runder laufen, die Sicherheit stimmt und die Weichen für die Zukunft richtig gestellt sind.

Ein intelligent geplantes Netzwerk ist eben viel mehr als nur eine Ansammlung von Kabeln und Geräten. Es ist ein maßgeschneidertes Werkzeug, das sich den echten Anforderungen Ihres Geschäftsalltags anpasst.

Sicherheit und Ordnung durch Netzwerksegmentierung

Ein ganz zentrales Konzept hierfür ist die Netzwerksegmentierung. Stellen Sie sich Ihr Bürogebäude vor: Sie würden einem Gast wohl kaum den Generalschlüssel aushändigen, mit dem er auch in den Serverraum oder die Personalabteilung kommt. Genau dieses Prinzip der klaren Zutrittsregeln übertragen wir auf das Netzwerk, indem wir es in separate, logische Zonen aufteilen.

Das bekannteste Beispiel kennt jeder: das Gäste-WLAN. Es bietet Besuchern einen bequemen Internetzugang, hält sie aber strikt von Ihrem internen Firmennetz fern. Sensible Daten bleiben so geschützt. Aber das Prinzip geht noch viel weiter:

- Abteilungsnetze: Die Finanzbuchhaltung kann in ein eigenes Segment gepackt werden, auf das nur eine Handvoll autorisierter Mitarbeiter Zugriff hat.

- Produktionsnetze: In Fertigungsbetrieben werden die Netze für Maschinen (OT) oft vom Büronetzwerk (IT) getrennt. So legt ein IT-Problem nicht gleich die ganze Produktion lahm.

- Hochsicherheitszonen: Besonders schützenswerte Server, zum Beispiel mit Kundendaten, bekommen eine eigene Zone mit zusätzlicher Firewall spendiert.

Diese Trennung minimiert das Risiko ungemein. Sollte ein Bereich kompromittiert werden, etwa durch eine Phishing-Mail, bleibt der Schaden auf dieses eine Segment begrenzt und kann sich nicht wie ein Lauffeuer im gesamten Unternehmen ausbreiten.

Die nahtlose Anbindung an die Cloud

Moderne Unternehmen sind ohne Cloud-Dienste kaum noch vorstellbar. Ob Microsoft 365, eine spezielle Branchensoftware oder die Datensicherung – die Verbindung zu externen Rechenzentren muss stabil und sicher sein. Dreh- und Angelpunkt sind hier Ihr Router und die Qualität Ihrer Internetanbindung.

Anbieter wie IONOS bieten eine ganze Palette an Cloud-Lösungen, die speziell auf die Bedürfnisse von KMU zugeschnitten sind.

Das Bild zeigt, wie vielfältig die Angebote sind, von virtuellen Servern bis hin zu spezialisierten Speicherlösungen. Um diese Dienste wirklich produktiv zu nutzen, braucht Ihr Netzwerk eine stabile und ausreichend dimensionierte Verbindung. Mit einer professionellen Anbindung fühlen sich Cloud-Anwendungen genauso schnell und zuverlässig an wie ein lokaler Server, der direkt bei Ihnen im Haus steht.

Proaktives Netzwerk-Monitoring ist wie ein Frühwarnsystem für Ihr Unternehmen. Es spürt potenzielle Störungen wie Bandbreitenengpässe oder ausfallende Geräte auf, bevor Ihre Mitarbeiter überhaupt etwas davon merken.

Proaktives Monitoring für maximale Verfügbarkeit

Ein Netzwerk, das „irgendwie funktioniert“, reicht heute nicht mehr aus. Ein Ausfall kann den gesamten Betrieb lahmlegen. Deswegen ist proaktives Monitoring so entscheidend. Statt darauf zu warten, dass ein Mitarbeiter anruft, weil „das Internet langsam ist“, überwachen moderne Systeme pausenlos den Gesundheitszustand aller Netzwerkkomponenten.

Diese Überwachung liefert wertvolle Daten und Antworten:

- Auslastung der Internetleitung: Wird die Bandbreite knapp, weil neue Anwendungen dazugekommen sind?

- Status der Switches und Router: Sind alle Geräte online und arbeiten fehlerfrei?

- Performance-Engpässe: Wo genau im Netzwerk hakt es und bremst den Datenfluss aus?

Mit diesen Einblicken können IT-Verantwortliche Engpässe erkennen und beseitigen, bevor sie zu einem echten Problem für den Geschäftsbetrieb werden.

Wie wichtig skalierbare und stabile Netzwerke sind, sehen wir im ganz großen Stil bei Social Media. Diese Plattformen müssen Millionen von Nutzern gleichzeitig verbinden. In Deutschland nutzen bereits 81,4 Prozent der Bevölkerung soziale Medien, was die enorme Bedeutung hochperformanter Netzwerke unterstreicht. Und da deutsche Nutzer im Schnitt auf 5,3 verschiedenen Plattformen aktiv sind, wird klar, wie intensiv unser digitales Leben vernetzt ist. Diese gigantischen Nutzerzahlen sind nur durch perfekt optimierte Netzwerk-Architekturen zu bewältigen. Mehr über aktuelle Social-Media-Nutzerzahlen und deren technische Hintergründe erfahren Sie bei kontor4.de. Für KMU bedeutet das: Die eigenen Netzwerkanforderungen wachsen mit dieser digitalen Entwicklung stetig mit.

Warum Sicherheit das Fundament Ihres Netzwerks sein muss

Stellen Sie sich Ihr Netzwerk wie ein Firmengebäude vor. Ohne Sicherheitspersonal, Alarmanlage und verschlossene Türen wäre es nur eine Frage der Zeit, bis jemand mit schlechten Absichten hereinschneit. In der digitalen Welt ist es nicht anders. Es genügt schon lange nicht mehr, dass Daten einfach nur schnell von A nach B kommen. Sie müssen auf diesem Weg vor neugierigen Blicken, Manipulation und Diebstahl geschützt sein.

Sicherheit ist deshalb kein optionales Extra. Sie muss von Anfang an in der DNA Ihrer Netzwerkarchitektur verankert sein. Jede einzelne Komponente, jedes Protokoll und jede Verbindung muss mit einem wachsamen Auge auf potenzielle Risiken geplant und eingerichtet werden.

Die realen Gefahren lauern überall

Die Bedrohungen für Unternehmensnetzwerke sind heute so vielfältig wie kreativ. Längst geht es nicht mehr nur um einfache Viren. Wir haben es mit ausgeklügelten Angriffen zu tun, die gezielt darauf ausgerichtet sind, Geschäftsgeheimnisse zu stehlen oder den gesamten Betrieb lahmzulegen.

Ein paar Beispiele aus der Praxis gefällig?

- Malware und Ransomware: Schadsoftware, die Ihre Daten als Geiseln nimmt und Lösegeld erpresst, kann ein Unternehmen in wenigen Stunden in die Knie zwingen.

- Phishing-Angriffe: Perfekt gefälschte E-Mails ködern Mitarbeiter, um an Passwörter zu gelangen. Ein falscher Klick kann Angreifern Tür und Tor öffnen.

- Denial-of-Service (DoS)-Angriffe: Hier wird Ihr Netzwerk absichtlich mit einer Flut von Anfragen bombardiert, bis es unter der Last zusammenbricht und für niemanden mehr erreichbar ist.

Ein stabiles Sicherheitskonzept ist also weit mehr als nur Virenschutz. Es sichert Ihre Handlungsfähigkeit und das Vertrauen, das Kunden in Sie setzen.

NIS-2 und ISO 27001 als strategischer Kompass

In diesem Zusammenhang rücken regulatorische Vorgaben wie die NIS-2-Richtlinie der EU und die international anerkannte Norm ISO 27001 immer stärker in den Fokus. Auf den ersten Blick wirken sie vielleicht wie lästige Bürokratie, doch in Wahrheit sind sie ein unschätzbar wertvoller Kompass für den Aufbau einer robusten IT.

Diese Standards leiten Unternehmen systematisch an, sich mit ihren Risiken zu befassen und wirksame Schutzmaßnahmen zu etablieren. Sie geben klare Leitplanken für das Risikomanagement, die Notfallplanung und sogar für die Sicherheit in der Lieferkette vor.

Die Umsetzung von Standards wie NIS-2 oder ISO 27001 ist kein reines Abhaken von Checklisten. Es ist ein klares Bekenntnis zur Sicherheit und ein echter Wettbewerbsvorteil, der bei Kunden und Geschäftspartnern Vertrauen schafft.

Gerade für KMU sind diese Frameworks eine enorme Erleichterung. Anstatt das Rad neu erfinden zu müssen, können sie auf bewährte Methoden zurückgreifen und ihre Cybersicherheit auf ein professionelles Level heben.

Vom Konzept zum konkreten Schutzschild

Wie verwandelt man diese theoretischen Anforderungen nun in einen echten Schutzwall für Ihr Unternehmen? Die Lösung liegt im cleveren Zusammenspiel verschiedener Technologien und Strategien, die von spezialisierten Herstellern wie WatchGuard und Acronis zur Perfektion gebracht wurden.

Eine Schlüsselrolle übernimmt dabei die Firewall – der unermüdliche Türsteher Ihres Netzwerks. Moderne Firewalls, etwa von WatchGuard, tun viel mehr als nur Anfragen zu blockieren. Sie scannen den Datenverkehr in Echtzeit, erkennen verdächtige Verhaltensmuster und können Angriffe abwehren, bevor sie überhaupt Schaden anrichten. Wenn Sie tiefer einsteigen wollen, erfahren Sie in unserem Guide, was eine Firewall ist und wie sie funktioniert.

Mindestens genauso wichtig wie der Schutz von außen ist die Absicherung der Daten im Inneren. Hier kommen Lösungen wie die von Acronis ins Spiel, die Cybersecurity clever mit Backup und Recovery verknüpfen. Sollte also doch einmal ein Angriff durchkommen, können Sie Ihre Systeme und Daten blitzschnell wiederherstellen und die Ausfallzeiten auf ein absolutes Minimum reduzieren.

Weitere unverzichtbare Bausteine sind:

- Endpoint Protection: Ein Schutzschild für jeden einzelnen PC, Laptop und jedes Mobilgerät.

- Sichere E-Mail-Gateways: Ein Filter, der Phishing-Mails und schädliche Anhänge abfängt, bevor sie Ihre Mitarbeiter erreichen.

- Regelmäßige Sicherheitsaudits: Ein „IT-TÜV“, der die gesamte Infrastruktur systematisch auf Schwachstellen überprüft.

Die Frage „Wie funktioniert ein Netzwerk?“ ist also unvollständig, wenn man die Sicherheit außer Acht lässt. Ein Netzwerk funktioniert erst dann richtig gut, wenn es nicht nur schnell und zuverlässig, sondern vor allem sicher ist. Genau hierbei helfen erfahrene Partner wie die Deeken.Technology GmbH: Wir sorgen dafür, dass aus den komplexen Anforderungen ein zukunftssicheres und geschütztes digitales Nervensystem für Ihr Unternehmen wird.

Vom Wissen zum Handeln: Ihr Weg zum zukunftssicheren Netzwerk

Sie haben jetzt die Bausteine, die Sprache und die Spielregeln kennengelernt, die ein modernes Unternehmensnetzwerk ausmachen. Die wichtigste Lektion ist aber vielleicht diese: Ein Netzwerk ist niemals fertig. Es ist ein lebendiges System, das mit Ihrem Unternehmen wachsen, neue Technologien aufnehmen und sich gegen immer neue Bedrohungen wehren muss.

Ein starkes Netzwerk ist das Fundament für alles, was digital in Ihrem Unternehmen passiert. Aber mal ehrlich: Wie gut ist Ihr Fundament wirklich? Nehmen Sie sich einen Moment Zeit, um den Puls Ihrer aktuellen IT-Infrastruktur zu fühlen.

Die entscheidenden Fragen für einen kurzen Netzwerk-Check

Die folgenden Punkte helfen Ihnen dabei, Schwachstellen aufzudecken und zu verstehen, wo Sie ansetzen müssen:

- Leistung und Wachstum: Stemmt Ihr Netz den Alltag mit Cloud-Anwendungen und ständigen Videokonferenzen ohne Ruckeln? Was passiert, wenn morgen zehn neue Kollegen oder 20 neue Geräte dazukommen – bricht dann alles zusammen?

- Sicherheit und Stabilität: Wie gut sind Sie wirklich gegen Cyberangriffe und Datenverlust geschützt? Haben Sie einen Plan B, damit der Betrieb nach einem Ausfall nicht tagelang stillsteht?

- Regeln und Vorschriften: Sind Sie auf die strengeren Anforderungen der NIS-2-Richtlinie oder auf eine Zertifizierung nach ISO 27001 vorbereitet?

Ein ehrlicher Blick auf diese Fragen ist der erste, entscheidende Schritt. Ein Netzwerk sollte kein Risikofaktor sein, sondern ein echter Wettbewerbsvorteil, der Sie für die Zukunft rüstet. Warten Sie nicht, bis ein Problem Sie zum Handeln zwingt.

Wenn Sie bei einer dieser Fragen zögern oder unsicher sind, ist das kein Grund zur Panik. Im Gegenteil: Es ist die perfekte Gelegenheit, jetzt die richtigen Weichen zu stellen.

Genau hier kommen wir ins Spiel. Die Deeken.Technology GmbH ist Ihr Partner auf Augenhöhe. Wir durchleuchten Ihre Infrastruktur, entwerfen ein Konzept, das genau zu Ihnen passt, und begleiten Sie von der Umsetzung bis zur laufenden Betreuung. Lassen Sie uns gemeinsam dafür sorgen, dass Ihr Netzwerk das stabile und sichere Fundament wird, auf dem Ihr Erfolg wächst. Melden Sie sich für eine unverbindliche Erstberatung und machen Sie den ersten Schritt in eine sichere digitale Zukunft.

Fragen aus der Praxis: Netzwerk-Wissen auf den Punkt gebracht

Immer wieder tauchen in Gesprächen mit Kunden ähnliche Fragen auf. Um die häufigsten Unklarheiten aus dem Weg zu räumen und Ihr Verständnis für Netzwerke zu festigen, haben wir hier ein paar Antworten aus unserem Alltag für Sie zusammengefasst.

Was genau unterscheidet eigentlich einen Switch von einem Router?

Diese Frage kommt oft auf und die Antwort ist einfacher, als man denkt. Stellen Sie sich Ihr Netzwerk wie ein Bürogebäude vor.

Der Switch ist dann die interne Postverteilstelle. Er sorgt dafür, dass eine E-Mail von Kollege A auch wirklich nur bei Kollegin B im Nachbarbüro ankommt und nicht bei allen im Haus. Er arbeitet also ausschließlich innerhalb Ihres lokalen Netzwerks (LAN).

Der Router hingegen ist der Pförtner am Haupteingang. Er regelt den gesamten Datenverkehr, der das Gebäude verlässt oder betritt. Jedes Datenpaket, das ins Internet geschickt oder von dort empfangen wird, muss an ihm vorbei. Er verbindet also Ihr lokales Netz mit der Außenwelt.

Warum reden immer alle davon, Netzwerke zu trennen?

Die Trennung von Netzwerken, auch Netzwerksegmentierung genannt, ist eine der wichtigsten Säulen der IT-Sicherheit. Statt eines einzigen, großen Netzwerks für alle Geräte schaffen Sie gezielt separate Zonen – zum Beispiel ein eigenes WLAN für Gäste, ein abgeschottetes Netz für die Buchhaltung und ein weiteres für Ihre Produktionsanlagen.

Der Gedanke dahinter ist simpel: Sollte ein Bereich kompromittiert werden, zum Beispiel durch einen Virus auf dem Laptop eines Besuchers im Gäste-WLAN, kann sich die Gefahr nicht einfach im gesamten Unternehmen ausbreiten. Es ist wie die Brandschutztüren in einem Gebäude: Ein Feuer in einem Abschnitt wird eingedämmt und greift nicht sofort auf das ganze Haus über.

Eine durchdachte Segmentierung ist kein Luxus, sondern eine absolute Notwendigkeit für die moderne IT-Sicherheit. Sie macht aus einer riesigen Angriffsfläche viele kleine, gut zu überwachende Bereiche und ist eine zentrale Forderung von Standards wie ISO 27001.

Wie passen Cloud-Dienste und mein Netzwerk im Büro zusammen?

Cloud-Dienste, egal ob Microsoft 365 oder Server bei Anbietern wie IONOS, sind letztlich eine direkte Erweiterung Ihres Netzwerks vor Ort. Der einzige Unterschied: Die Server stehen nicht mehr bei Ihnen im Keller, sondern sicher in einem externen Rechenzentrum.

Ihr lokales Netzwerk wird damit zur Brücke in die Cloud. Damit der Zugriff auf die Cloud-Anwendungen genauso flüssig läuft, als wären sie lokal installiert, sind eine stabile und schnelle Internetverbindung und ein guter Router das A und O. Die Firewall übernimmt dabei die Rolle des Wächters, der die Verbindung absichert und den Datenverkehr zwischen Ihrem Büro und der Cloud schützt.

Ein stabiles, sicheres und leistungsstarkes Netzwerk entsteht nicht zufällig. Es ist das Ergebnis von durchdachter Planung und professioneller Umsetzung. Als Ihr zertifizierter Partner für IT-Infrastruktur kümmert sich die Deeken.Technology GmbH um alle Aspekte – von der NIS-2-konformen Sicherheitsarchitektur bis zur nahtlosen Cloud-Anbindung. Sprechen Sie uns an für eine unverbindliche Beratung: https://deeken-group.com